Похожие презентации:

Биометрические криптосистемы. Лекция 5

1.

Лекция 5БИОМЕТРИЧЕСКИЕ КРИПТОСИСТЕМЫ

2.

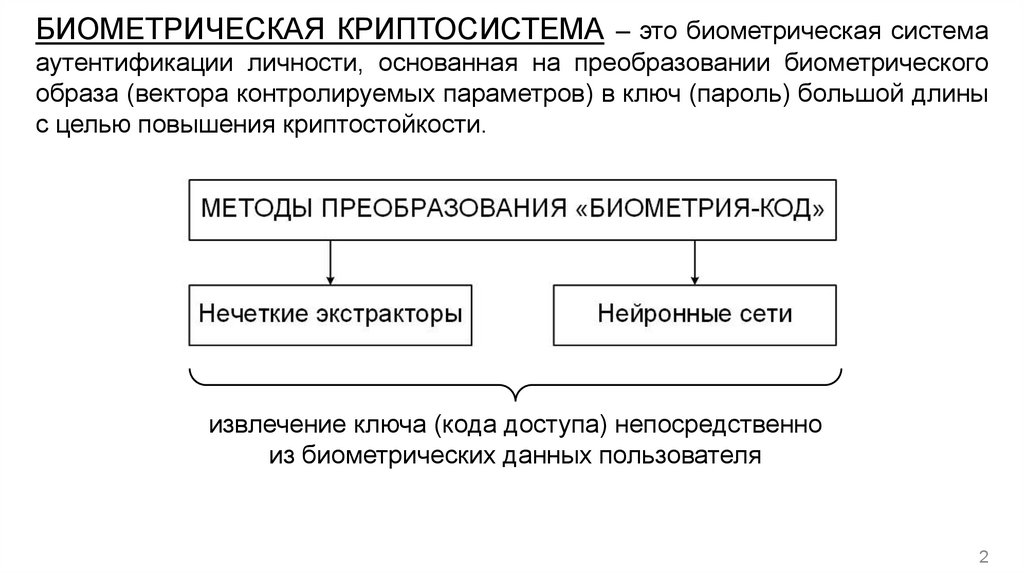

БИОМЕТРИЧЕСКАЯ КРИПТОСИСТЕМА – это биометрическая системааутентификации личности, основанная на преобразовании биометрического

образа (вектора контролируемых параметров) в ключ (пароль) большой длины

с целью повышения криптостойкости.

извлечение ключа (кода доступа) непосредственно

из биометрических данных пользователя

2

3.

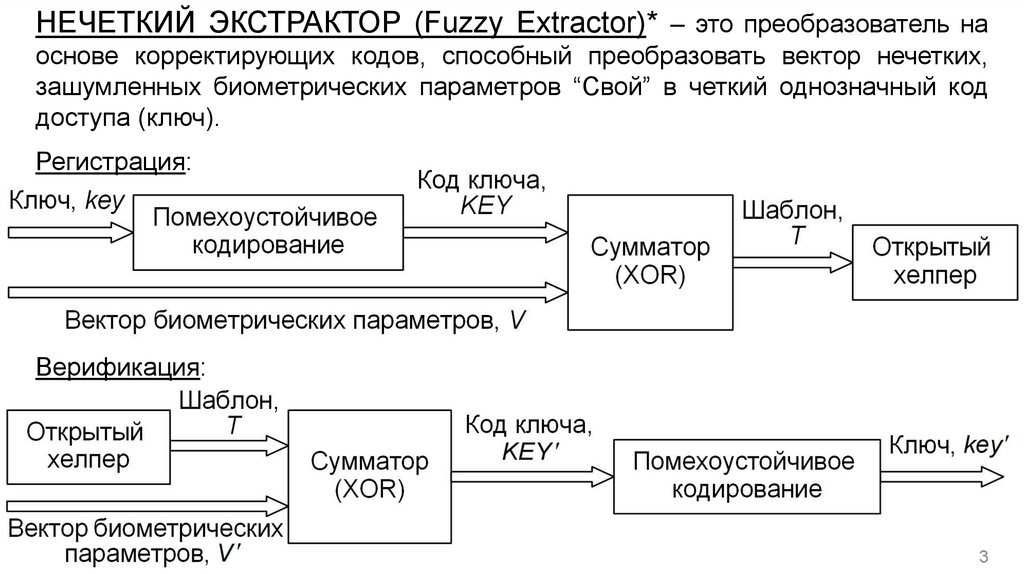

НЕЧЕТКИЙ ЭКСТРАКТОР (Fuzzy Extractor)* – это преобразователь наоснове корректирующих кодов, способный преобразовать вектор нечетких,

зашумленных биометрических параметров “Свой” в четкий однозначный код

доступа (ключ).

Регистрация:

Верификация:

3

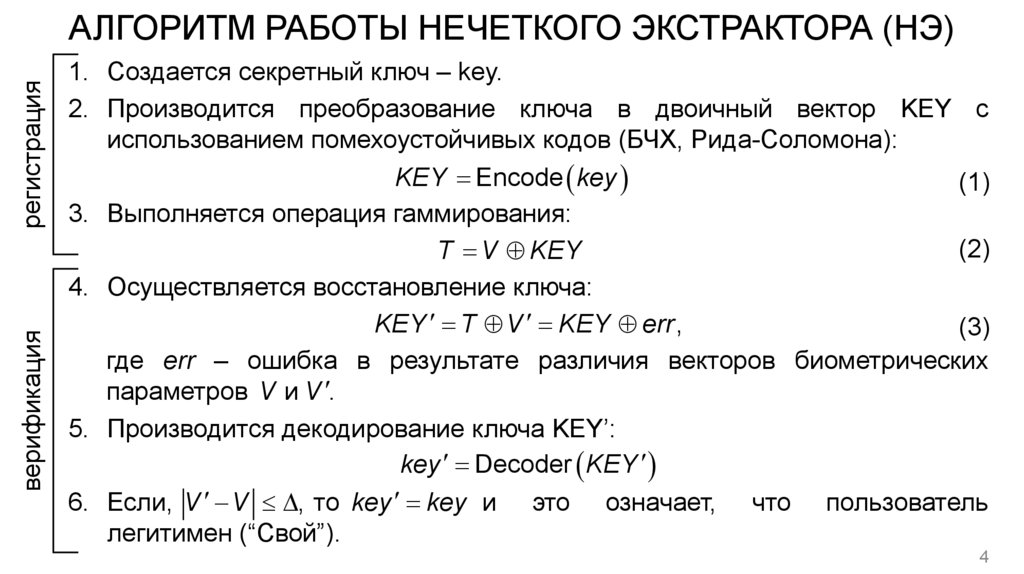

4. АЛГОРИТМ РАБОТЫ НЕЧЕТКОГО ЭКСТРАКТОРА (НЭ)

верификациярегистрация

АЛГОРИТМ РАБОТЫ НЕЧЕТКОГО ЭКСТРАКТОРА (НЭ)

1. Создается секретный ключ – key.

2. Производится преобразование ключа в двоичный вектор KEY с

использованием помехоустойчивых кодов (БЧХ, Рида-Соломона):

KEY Encode key

(1)

3. Выполняется операция гаммирования:

(2)

T V KEY

4. Осуществляется восстановление ключа:

KEY T V KEY err ,

(3)

где err – ошибка в результате различия векторов биометрических

параметров V и V .

5. Производится декодирование ключа KEY’:

key Decoder KEY

6. Если, V V , то key key и это означает, что пользователь

легитимен (“Свой”).

4

5.

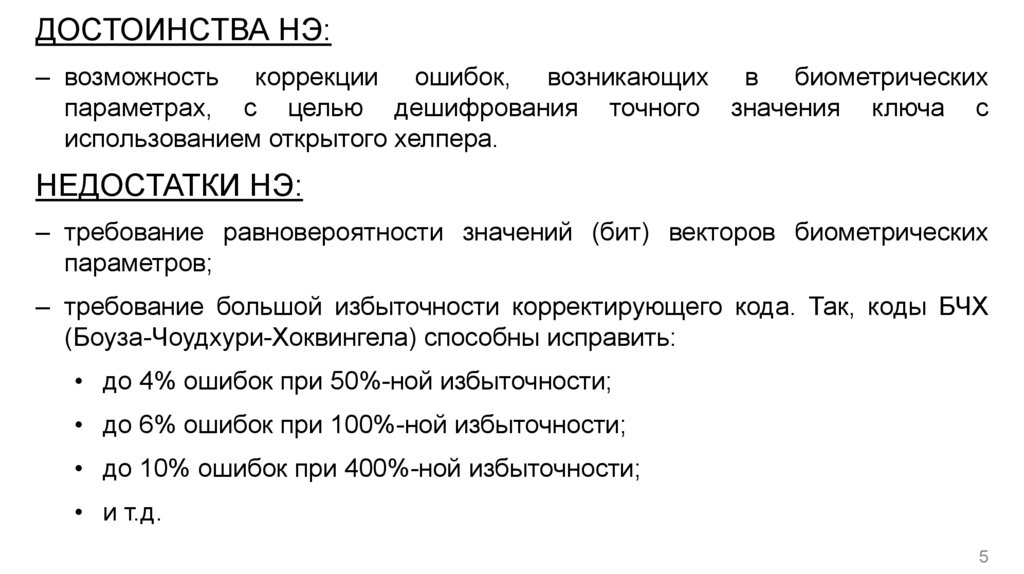

ДОСТОИНСТВА НЭ:‒ возможность коррекции ошибок, возникающих в биометрических

параметрах, с целью дешифрования точного значения ключа с

использованием открытого хелпера.

НЕДОСТАТКИ НЭ:

‒ требование равновероятности значений (бит) векторов биометрических

параметров;

‒ требование большой избыточности корректирующего кода. Так, коды БЧХ

(Боуза-Чоудхури-Хоквингела) способны исправить:

• до 4% ошибок при 50%-ной избыточности;

• до 6% ошибок при 100%-ной избыточности;

• до 10% ошибок при 400%-ной избыточности;

• и т.д.

5

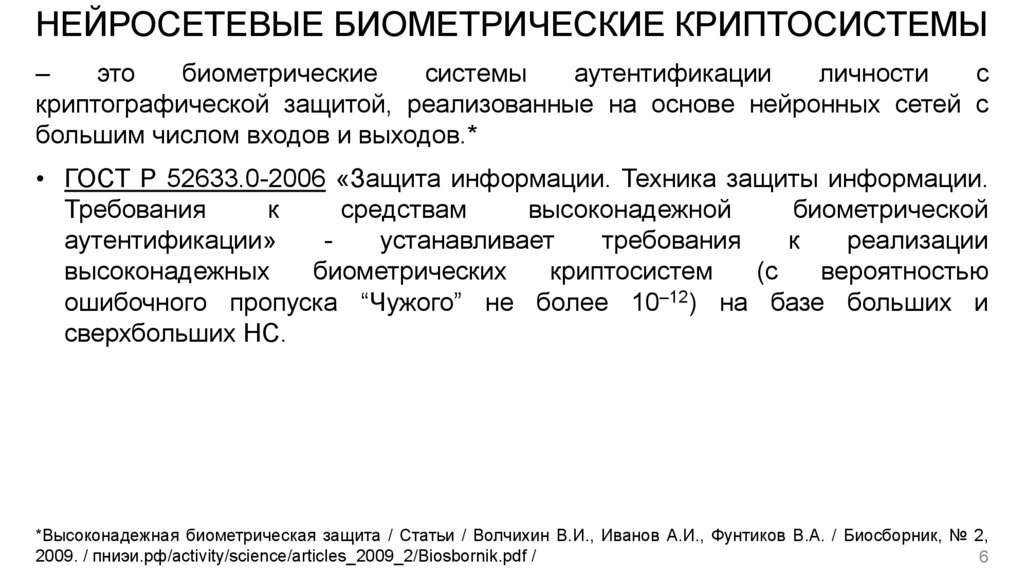

6. НЕЙРОСЕТЕВЫЕ БИОМЕТРИЧЕСКИЕ КРИПТОСИСТЕМЫ

–это

биометрические

системы

аутентификации

личности

с

криптографической защитой, реализованные на основе нейронных сетей с

большим числом входов и выходов.*

• ГОСТ Р 52633.0-2006 «Защита информации. Техника защиты информации.

Требования

к

средствам

высоконадежной

биометрической

аутентификации»

устанавливает

требования

к

реализации

высоконадежных

биометрических

криптосистем

(с

вероятностью

ошибочного пропуска “Чужого” не более 10–12) на базе больших и

сверхбольших НС.

*Высоконадежная биометрическая защита / Статьи / Волчихин В.И., Иванов А.И., Фунтиков В.А. / Биосборник, № 2,

2009. / пниэи.рф/activity/science/articles_2009_2/Biosbornik.pdf /

6

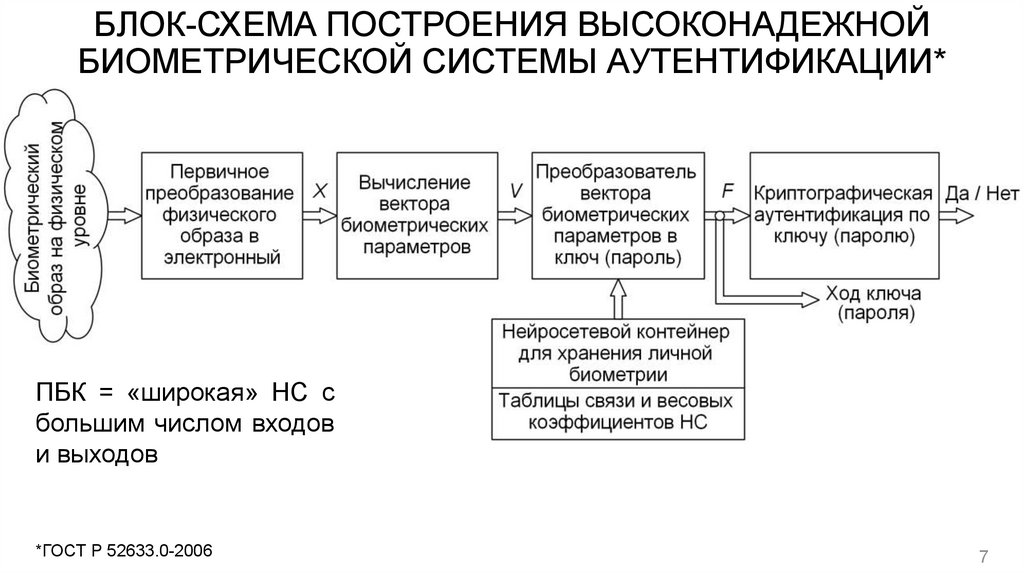

7. БЛОК-СХЕМА ПОСТРОЕНИЯ ВЫСОКОНАДЕЖНОЙ БИОМЕТРИЧЕСКОЙ СИСТЕМЫ АУТЕНТИФИКАЦИИ*

ПБК = «широкая» НС сбольшим числом входов

и выходов

*ГОСТ Р 52633.0-2006

7

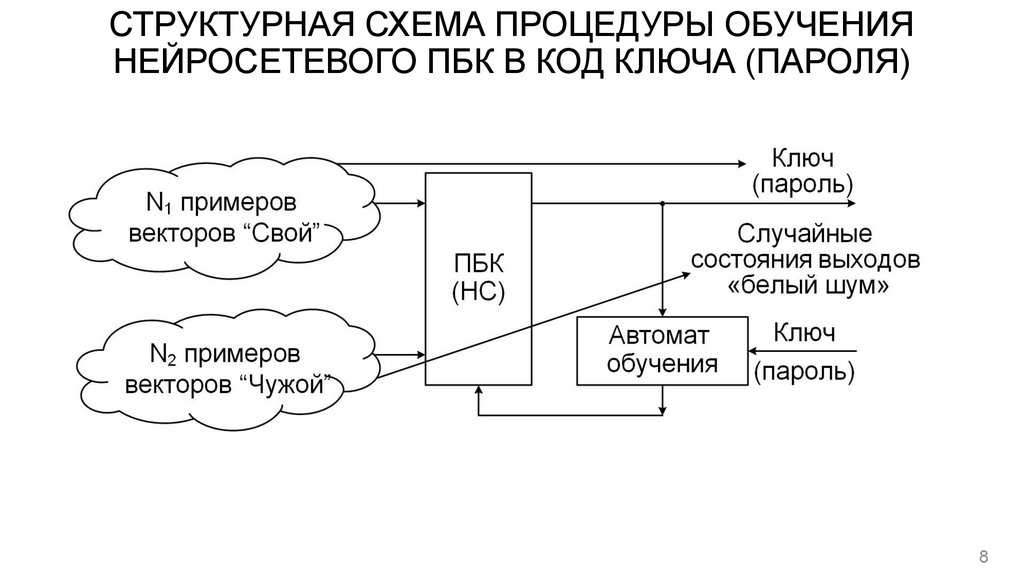

8. СТРУКТУРНАЯ СХЕМА ПРОЦЕДУРЫ ОБУЧЕНИЯ НЕЙРОСЕТЕВОГО ПБК В КОД КЛЮЧА (ПАРОЛЯ)

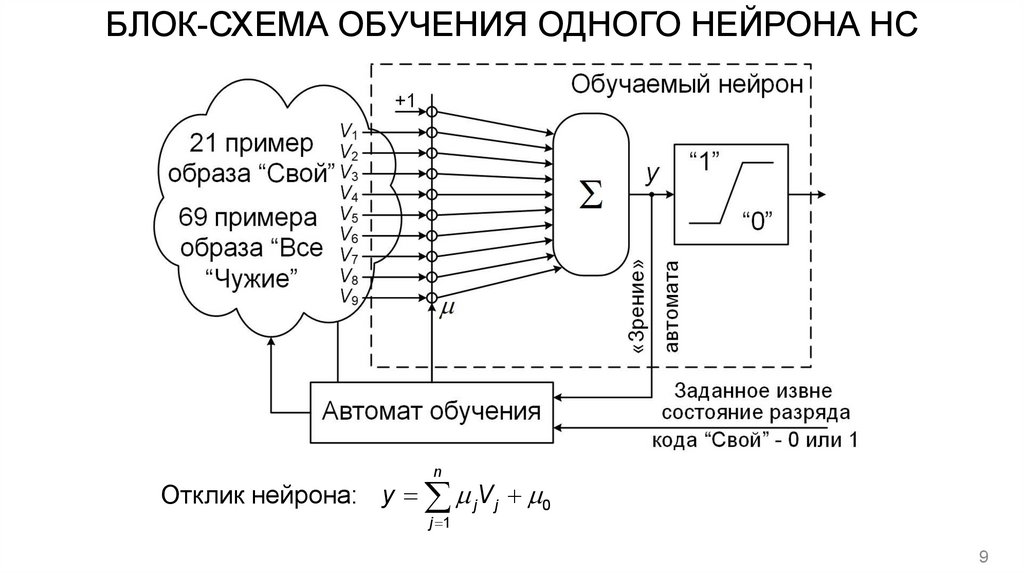

89. БЛОК-СХЕМА ОБУЧЕНИЯ ОДНОГО НЕЙРОНА НС

nОтклик нейрона: y jV j 0

j 1

9

10. ПРИМЕР РАСПРЕДЕЛЕНИЯ ОТКЛИКОВ “СВОЙ” И “ЧУЖОЙ” НА ВЫХОДЕ НЕЙРОНА ДО И ПОСЛЕ ЕГО ОБУЧЕНИЯ

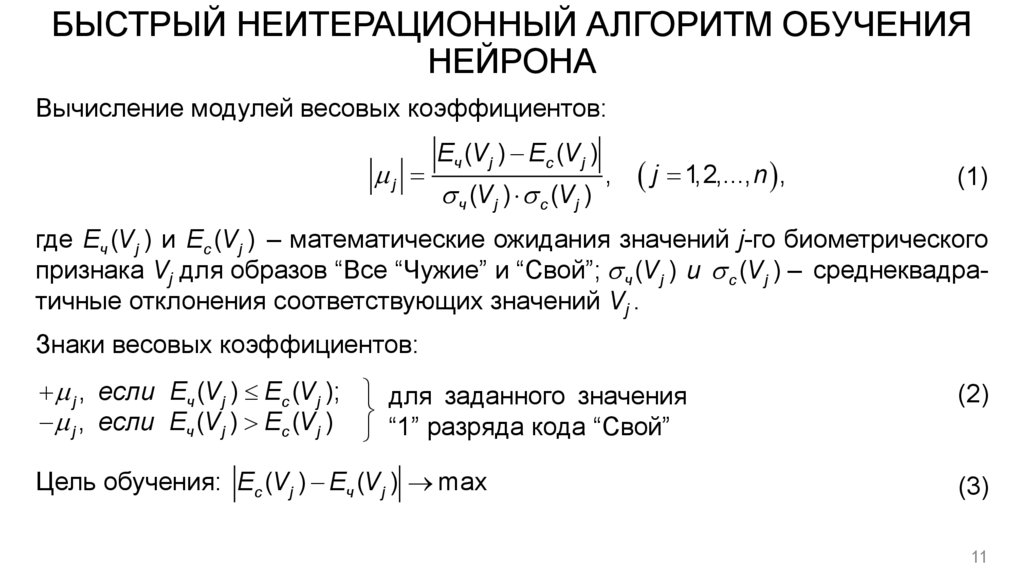

1011. БЫСТРЫЙ НЕИТЕРАЦИОННЫЙ АЛГОРИТМ ОБУЧЕНИЯ НЕЙРОНА

Вычисление модулей весовых коэффициентов:j

Eч (V j ) Eс (V j )

ч (V j ) с (V j )

,

j 1,2,..., n ,

(1)

где Eч (V j ) и Eс (V j ) – математические ожидания значений j-го биометрического

признака Vj для образов “Все “Чужие” и “Свой”; ч (V j ) и с (V j ) – среднеквадратичные отклонения соответствующих значений Vj .

Знаки весовых коэффициентов:

j , если Eч (V j ) Eс (V j ); для заданного значения

j , если Eч (V j ) Eс (V j ) “1” разряда кода “Свой”

(2)

Цель обучения: Eс (V j ) Eч (V j ) max

(3)

11

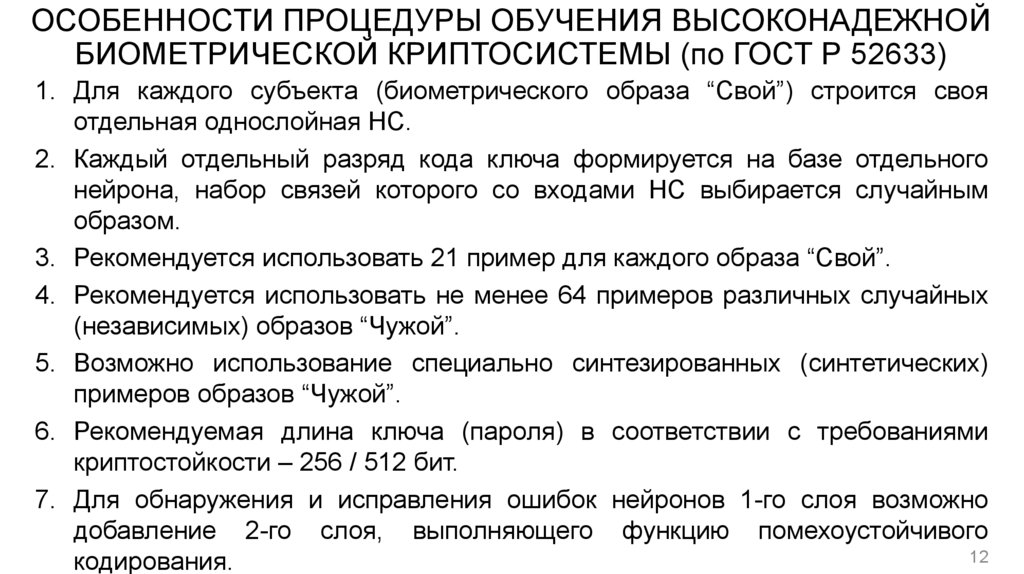

12. ОСОБЕННОСТИ ПРОЦЕДУРЫ ОБУЧЕНИЯ ВЫСОКОНАДЕЖНОЙ БИОМЕТРИЧЕСКОЙ КРИПТОСИСТЕМЫ (по ГОСТ Р 52633)

1. Для каждого субъекта (биометрического образа “Свой”) строится свояотдельная однослойная НС.

2. Каждый отдельный разряд кода ключа формируется на базе отдельного

нейрона, набор связей которого со входами НС выбирается случайным

образом.

3. Рекомендуется использовать 21 пример для каждого образа “Свой”.

4. Рекомендуется использовать не менее 64 примеров различных случайных

(независимых) образов “Чужой”.

5. Возможно использование специально синтезированных (синтетических)

примеров образов “Чужой”.

6. Рекомендуемая длина ключа (пароля) в соответствии с требованиями

криптостойкости – 256 / 512 бит.

7. Для обнаружения и исправления ошибок нейронов 1-го слоя возможно

добавление 2-го слоя, выполняющего функцию помехоустойчивого

12

кодирования.

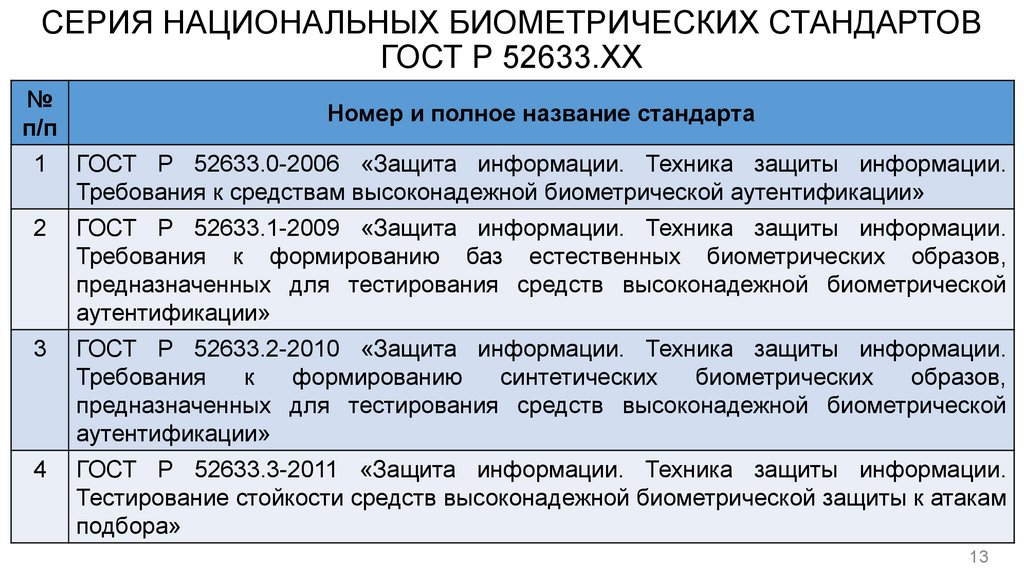

13. СЕРИЯ НАЦИОНАЛЬНЫХ БИОМЕТРИЧЕСКИХ СТАНДАРТОВ ГОСТ Р 52633.ХХ

№п/п

Номер и полное название стандарта

1

ГОСТ Р 52633.0-2006 «Защита информации. Техника защиты информации.

Требования к средствам высоконадежной биометрической аутентификации»

2

ГОСТ Р 52633.1-2009 «Защита информации. Техника защиты информации.

Требования к формированию баз естественных биометрических образов,

предназначенных для тестирования средств высоконадежной биометрической

аутентификации»

3

ГОСТ Р 52633.2-2010 «Защита информации. Техника защиты информации.

Требования

к

формированию

синтетических

биометрических

образов,

предназначенных для тестирования средств высоконадежной биометрической

аутентификации»

4

ГОСТ Р 52633.3-2011 «Защита информации. Техника защиты информации.

Тестирование стойкости средств высоконадежной биометрической защиты к атакам

подбора»

13

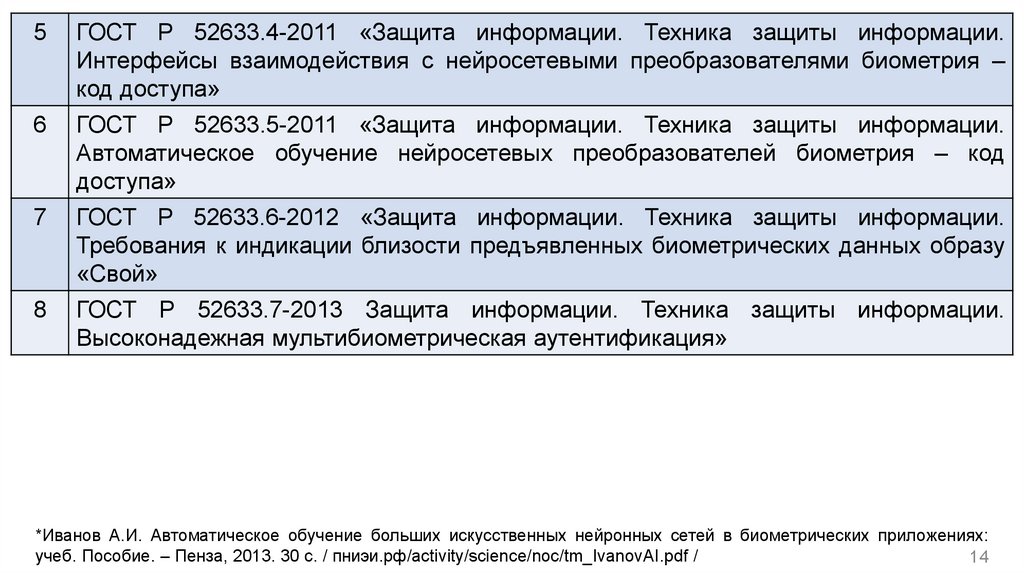

14.

5ГОСТ Р 52633.4-2011 «Защита информации. Техника защиты информации.

Интерфейсы взаимодействия с нейросетевыми преобразователями биометрия –

код доступа»

6

ГОСТ Р 52633.5-2011 «Защита информации. Техника защиты информации.

Автоматическое обучение нейросетевых преобразователей биометрия – код

доступа»

7

ГОСТ Р 52633.6-2012 «Защита информации. Техника защиты информации.

Требования к индикации близости предъявленных биометрических данных образу

«Свой»

8

ГОСТ Р 52633.7-2013 Защита информации. Техника защиты информации.

Высоконадежная мультибиометрическая аутентификация»

*Иванов А.И. Автоматическое обучение больших искусственных нейронных сетей в биометрических приложениях:

учеб. Пособие. – Пенза, 2013. 30 с. / пниэи.рф/activity/science/noc/tm_IvanovAI.pdf /

14

Информатика

Информатика