Похожие презентации:

Что такое СТF? Общая информация

1.

Общая информация2.

3.

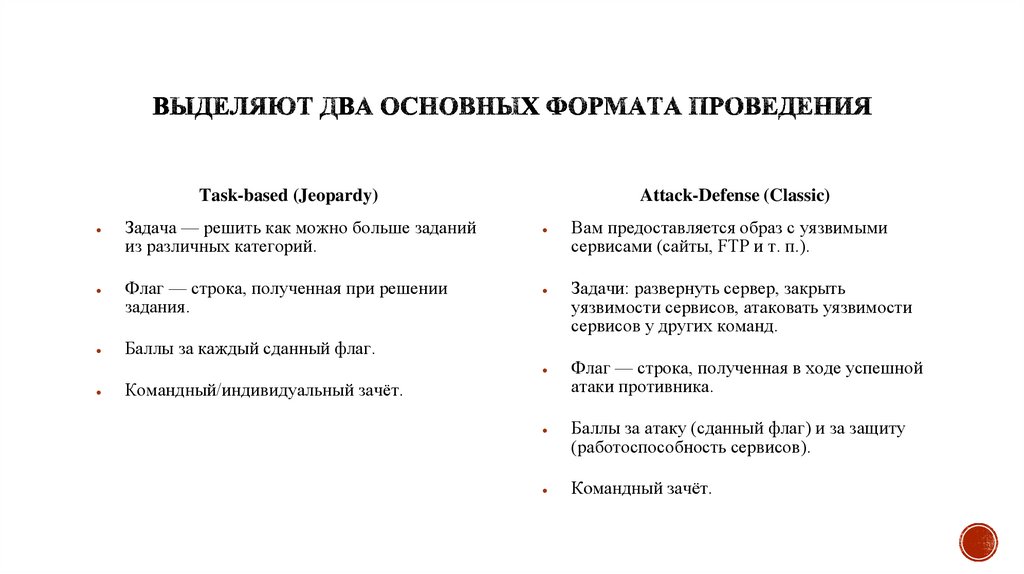

Task-based (Jeopardy)Задача — решить как можно больше заданий

из различных категорий.

Флаг — строка, полученная при решении

задания.

Attack-Defense (Classic)

Баллы за каждый сданный флаг.

Командный/индивидуальный зачёт.

Вам предоставляется образ с уязвимыми

сервисами (сайты, FTP и т. п.).

Задачи: развернуть сервер, закрыть

уязвимости сервисов, атаковать уязвимости

сервисов у других команд.

Флаг — строка, полученная в ходе успешной

атаки противника.

Баллы за атаку (сданный флаг) и за защиту

(работоспособность сервисов).

Командный зачёт.

4.

Длярешения

заданий

данной категории требуется

применять

различные

законные

методы

сбора

информации из открытых

источников

(соц.

сети,

твиттер, страницы в интернете

и т. п.). Гуглинг — один из

ваших основных методов.

5.

Заданияданной

категории

предполагают поиск уязвимостей

веб-приложения

(веб-сайта)

и

дальнейшую их эксплуатацию.

Инструменты:

отладчик браузера;

дополнения для браузеров;

Burp Suite;

sqlmap;

другие аналогичные программы.

6.

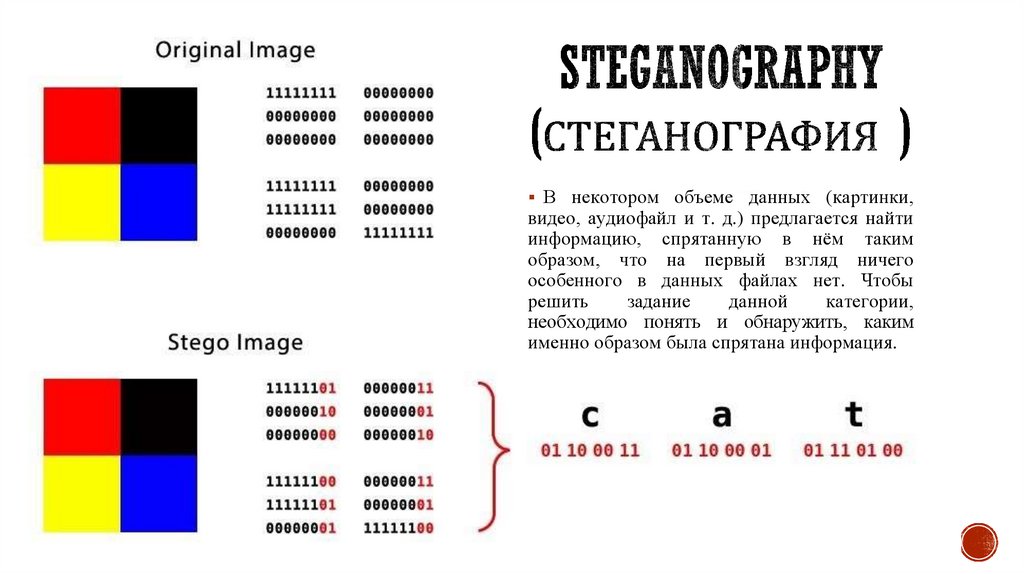

В некотором объеме данных (картинки,видео, аудиофайл и т. д.) предлагается найти

информацию, спрятанную в нём таким

образом, что на первый взгляд ничего

особенного в данных файлах нет. Чтобы

решить

задание

данной

категории,

необходимо понять и обнаружить, каким

именно образом была спрятана информация.

7.

Криптография — наука о том, как преобразовать исходные данные таким образом, чтобыобеспечить их защиту от посторонних, а также защитить от подмены или сделать её невозможной.

Задания данной категории предлагают применить свои смекалку и знания в математике и

программировании — то, что нужно для решения криптографических головоломок, будь то простой

шифр замены или же некорректно использованный шифр RSA.

8.

Задания, для решения которыхнеобходимо уметь внимательно и

аккуратно вникать в логику работы

программы. Чаще всего даётся

исполняемый бинарный файл (exe в

Windows или elf в Linux), который

надо «зареверсить» — восстановить

то, как он работает, не имея на

руках никакого исходного кода.

9.

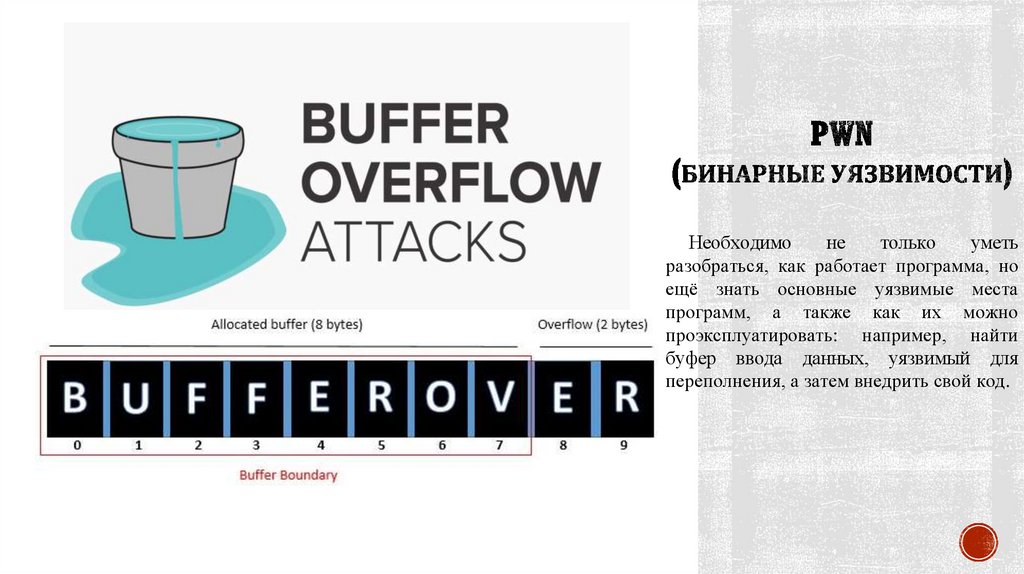

Необходимоне

только

уметь

разобраться, как работает программа, но

ещё знать основные уязвимые места

программ, а также как их можно

проэксплуатировать: например, найти

буфер ввода данных, уязвимый для

переполнения, а затем внедрить свой код.

10.

Компьютерная криминалистика — прикладнаянаука о поиске и исследовании доказательств

совершения различных действий, связанных с

компьютерной информацией.

11.

Joy– игровые задания.

Например,

сделать

фото

команды и загрузить его в соц.

сеть.

Admin

–

задания

по

администрированию ОС. Могут

предполагать знание командой

оболочки, особенностей ОС.

PPC – вызов для программистов.

Требуется

применение

навыков

программирования, например, чтобы

восстановить некий исходный файл.

12.

Данныесоревнования часто спонсируются крупными

компаниями и министерствами, например Касперский, Центр

информационной безопасности и т.д. Поэтому участие в CTF дает

возможность не только прокачать образовательные и

профессиональные навыки, но и помогает с дальнейшим

сотрудничеством вас, как работника, с крупными компаниями в

области информационной безопасности.

Интернет

Интернет