Похожие презентации:

Разработка защиты Web-ресурсов коммерческой организации

1.

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕВЫСШЕГО ОБРАЗОВАНИЯ

Поволжский государственный университет телекоммуникаций и

информатики

Разработка защиты Web-ресурсов

коммерческой организации

Студент: Юрчук Валерий Дмитриевич

группа ИБТС-82

Руководитель проекта: Бельская Наталья

Михайловна

Доцент кафедры ИБ

2.

Цель и задачи ВКРЦель ВКР - организация системы защиты, которая значительно повысит

степень безопасности Web-приложения и сможет противодействовать

различным видам атак, в том числе из списка критических уязвимостей

OWASP Top 10.

Задачи ВКР:

1.

Разработка технического задания

2.

Разработка схемы защиты Web-ресурса

3.

Настройка МЭ

4.

Провести анализ событий на WAF

2 | Разработка защиты Web-ресурсов коммерческой организации

3.

Разработка технического заданияПри разработке технического задания были выбраны 8 основных пунктов,

необходимых для выполнения:

1. Заполнение опросного листа

2. Создание цепочки из разных видов МЭ

3. Преднастройка МЭ

4. Установка технических лицензий и сертификата сайта, постановка Webприложения на МЭ

5. Проведение тестирование работы сайта в обход PTAF

6. Изменение АDNS записи заказчиком

7. Проведение обучения PTAF на реальном трафике

8. Переключение Web-приложения в режим “Блокировки”

3 | Разработка защиты Web-ресурсов коммерческой организации

4.

Разработка схемы защиты Web-ресурсаСхема направления запроса от пользователя:

Схема направления ответа сервера на запрос от пользователя:

4 | Разработка защиты Web-ресурсов коммерческой организации

5.

Настройка МЭ• Установка актуальных версий af-tools и патчей:

• Изменение формата access.log

• Увеличение количество коннектов MongoDB

• Ускорение работы BlackList

5 | Разработка защиты Web-ресурсов коммерческой организации

6.

Настройка МЭ• Увеличение объема памяти ElasticSearch

• Сокращение количество архивных копий

• Установка технических лицензий, сертификатов сайтов и постановка

Web-приложения на PTAF

• Проведение тестирование работы сайта в обход PTAF и изменение

ADNS записи

6 | Разработка защиты Web-ресурсов коммерческой организации

7.

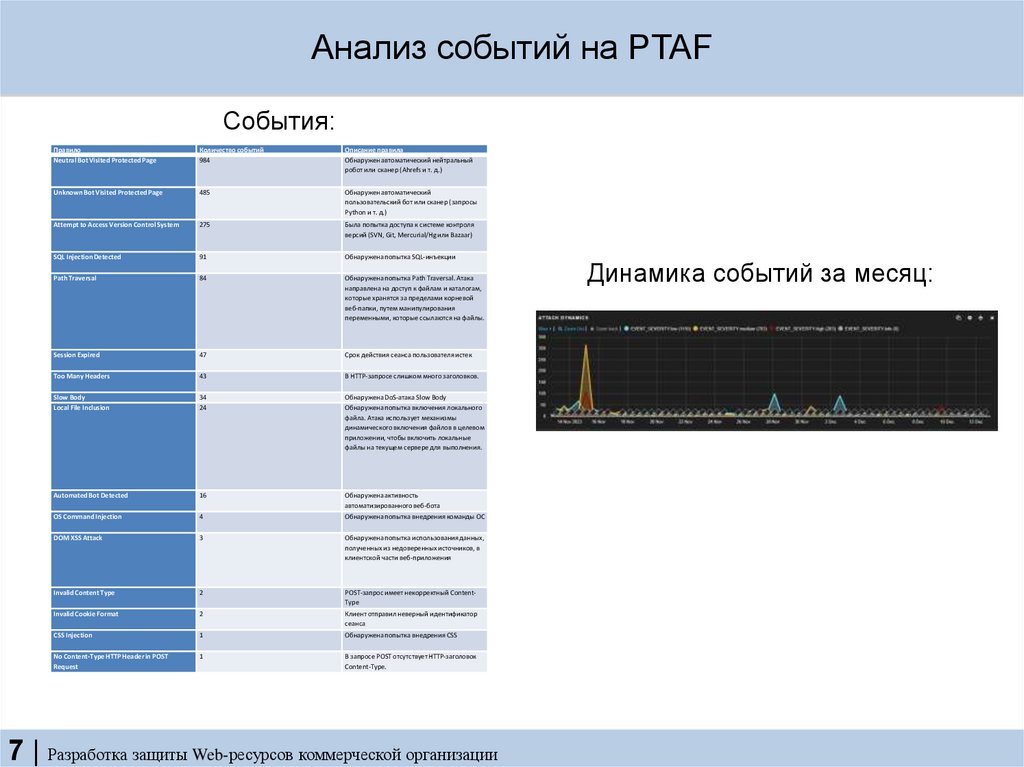

Анализ событий на PTAFСобытия:

Правило

Neutral Bot Visited Protected Page

Количество событий

984

Описание правила

Обнаружен автоматический нейтральный

робот или сканер (Ahrefs и т. д.)

Unknown Bot Visited Protected Page

485

Обнаружен автоматический

пользовательский бот или сканер (запросы

Python и т. д.)

Attempt to Access Version Control System

275

Была попытка доступа к системе контроля

версий (SVN, Git, Mercurial/Hg или Bazaar)

SQL Injection Detected

91

Обнаружена попытка SQL-инъекции

Path Traversal

84

Обнаружена попытка Path Traversal. Атака

направлена на доступ к файлам и каталогам,

которые хранятся за пределами корневой

веб-папки, путем манипулирования

переменными, которые ссылаются на файлы.

Session Expired

47

Срок действия сеанса пользователя истек

Too Many Headers

43

В HTTP-запросе слишком много заголовков.

Slow Body

Local File Inclusion

34

24

Обнаружена DoS-атака Slow Body

Обнаружена попытка включения локального

файла. Атака использует механизмы

динамического включения файлов в целевом

приложении, чтобы включить локальные

файлы на текущем сервере для выполнения.

Automated Bot Detected

16

Обнаружена активность

автоматизированного веб-бота

OS Command Injection

4

Обнаружена попытка внедрения команды ОС

DOM XSS Attack

3

Обнаружена попытка использования данных,

полученных из недоверенных источников, в

клиентской части веб-приложения

Invalid Content Type

2

POST-запрос имеет некорректный ContentType

Invalid Cookie Format

2

Клиент отправил неверный идентификатор

сеанса

CSS Injection

1

Обнаружена попытка внедрения CSS

No Content-Type HTTP Header in POST

Request

1

В запросе POST отсутствует HTTP-заголовок

Content-Type.

7 | Разработка защиты Web-ресурсов коммерческой организации

Динамика событий за месяц:

8.

Анализ событий на PTAFPath Travers

События с параметрами REQUEST_URI и

REQUEST_HEADERS.Referer, вероятнее

всего, являются легитимными. Запросы

пользователей были направлены к файлу

share.png, находящемуся за пределами

корневых веб-папок. Уточнив информацию у

заказчика, получаем подтверждение, что

файл share.png является элементом

интерфейса сайта и данные запросы

блокировать не нужно.

CSS Injection

Данный запрос, по наличию

параметров работы с текстом

в пункте value,

похож на действия Frontend

разработчика заказчика при

работе с Web-приложением.

Уточнив у заказчика,

получаем утверждение, что

данный запрос является

легитимным.

События с параметрами

REQUEST_POST_ARGS.form_data являются

атаками, направленными на доступ к файлам

и каталогам, которые хранятся внутри

корневой веб-папки var, путем

манипулирования переменными, которые

ссылаются на файл styles.php.

8 | Разработка защиты Web-ресурсов коммерческой организации

Invalid Cookie Format

В данном случае пользователь

отправил некорректный ID сессии,

в него входят кавычки, запрос

считаем нелегитимным.

9.

Заключения по разработке технического заданияБлагодаря разработке технического задания:

Были определены зоны ответственности инженеров MSSP, заказчика и

специалистов облачной платформы

Выявлена необходимость сбора информации о технических

особенностях Web-приложения

Поднят вопрос о необходимых для защиты МЭ и их количествах в

схеме

Поднят вопрос о оптимальном размере технических лицензий

9 | Разработка защиты Web-ресурсов коммерческой организации

10.

Заключения по разработке схемы защиты Web-ресурсаПри разработке схемы защиты Web-ресурса были созданы 2 цепочки

(основная и резервная), состоящие из данных МЭ:

Mitigator

IPTables

PTAF

В случае проведения технических работ или аварии имеется возможность

перевести трафик с одной цепочки на другую.

10 | Разработка защиты Web-ресурсов коммерческой организации

11.

Заключения по настройке МЭПо итогам данного пункта:

• Были выполнены преднастройки МЭ

• Установлены технические лицензии PTAF на 1000 RPS (запросов в

секунду)

• Установлен сертификат сайта

• Постановка Web-приложения на МЭ

• Проведение тестирование работы сайта в обход PTAF. Все страницы

открываются корректно, задержек в работе сайта не возникло

• Изменена АDNS-запись, которая устанавливает соответствие между IPадресом и хостом (сервером, на котором расположено Web-приложение)

11 | Разработка защиты Web-ресурсов коммерческой организации

12.

Заключения по анализу событий на PTAFПо итогам данного пункта:

• Было определено количество событий высокого (203), среднего (783) и

низкого (1110) уровня критичности за месяц

• Определены даты наибольшей активности пользователей (14 ноября

2023 г., 28 ноября 2023 г., 2 декабря 2023 г., 9 декабря 2023 г.)

• Выявлены ложно-положительные сработки, для них были сформированы

исключения

• Web-приложение переведено в режим “Блокировки”

12 | Разработка защиты Web-ресурсов коммерческой организации

13.

Доклад оконченБлагодарю за внимание!

Интернет

Интернет