Похожие презентации:

Архитектуры информационных систем

1.

SD Занятие №12.

Маршрут занятия №1//

Архитектуры информационных систем

//

//

Основные критерии информационных

систем

//

//

Основные свойства информационных

систем

//

//

Архитектура бэкенда

//

Балансировка нагрузки

Проксирование

3.

Архитектуры ИС4.

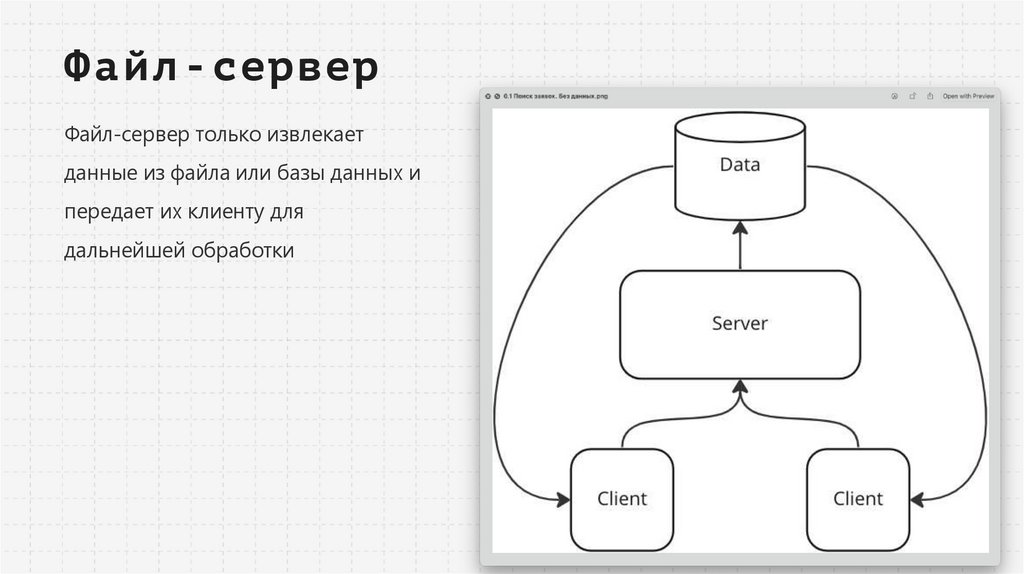

Файл-серверФайл-сервер только извлекает

данные из файла или базы данных и

передает их клиенту для

дальнейшей обработки

5.

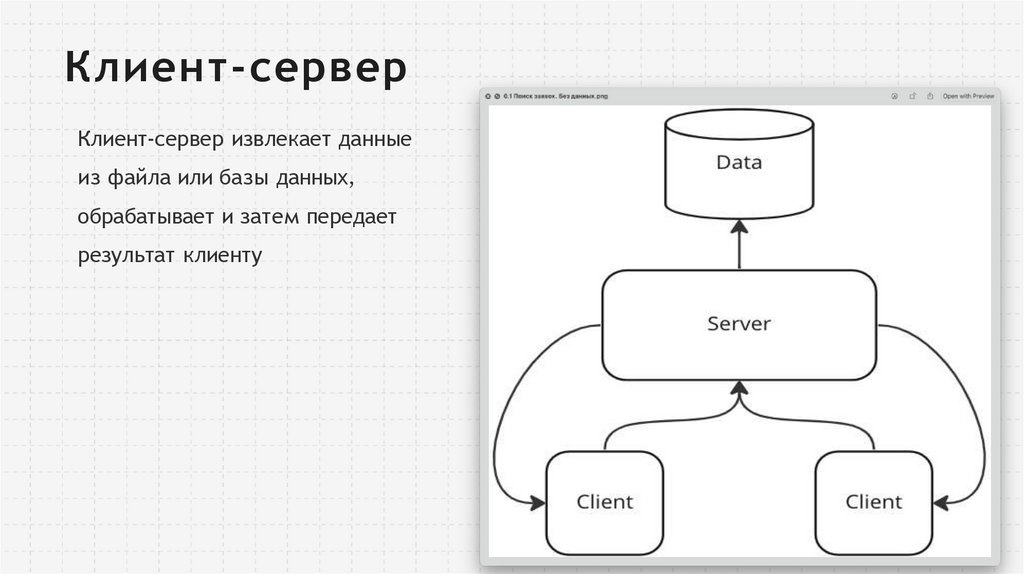

Клиент-серверКлиент-сервер извлекает данные

из файла или базы данных,

обрабатывает и затем передает

результат клиенту

6.

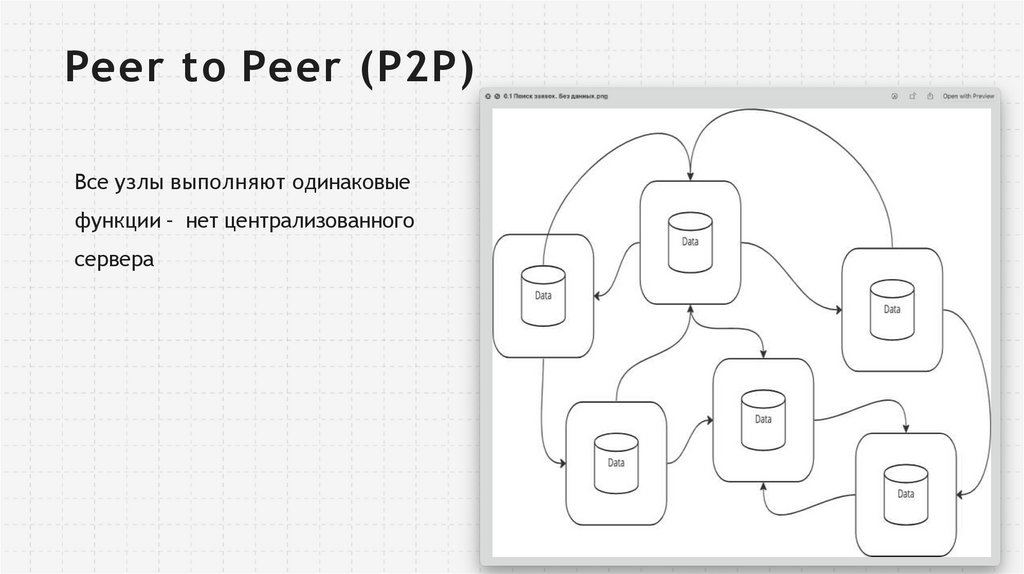

Peer to Peer (P2P)Все узлы выполняют одинаковые

функции – нет централизованного

сервера

7.

Резюме//

Файл-сервер умер

//

//

Peer to Peer для блокчейна и торрентов

//

//

Клиент-сервер для всего остального

//

8.

Основные критерии систем9.

НадежностьСистема должна продолжать

работать корректно даже при

неблагоприятных обстоятельствах

10.

11.

SLA / SLO / SLI-

SLA (Service Level Agreement) – соглашение, которое вы заключаете со своими

клиентами

-

SLO (Service Level Objectives) - цели, которые команда должна решить, чтобы

выполнить соглашение

-

SLI (Service Lever Indicators) – показатели системы

12.

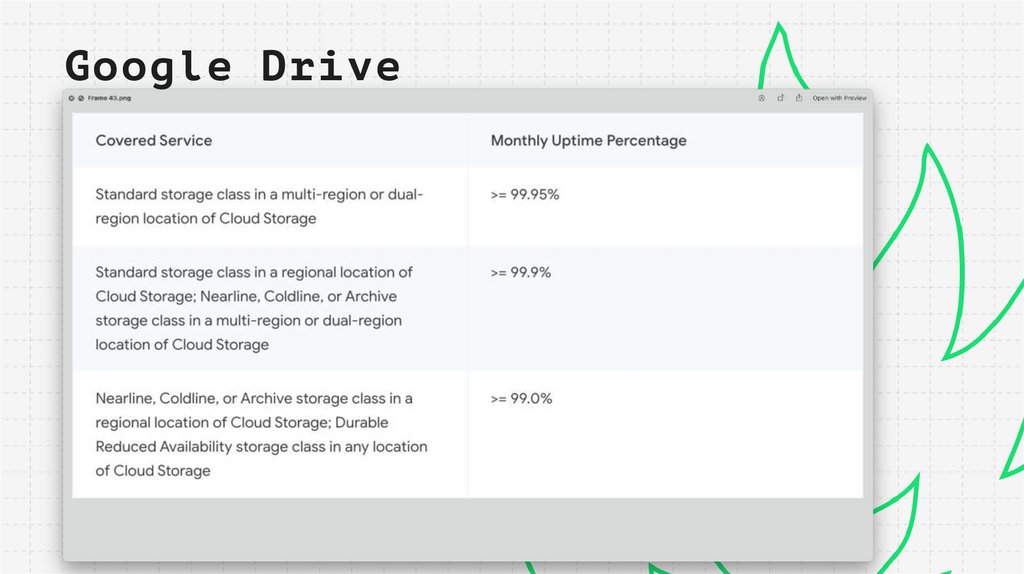

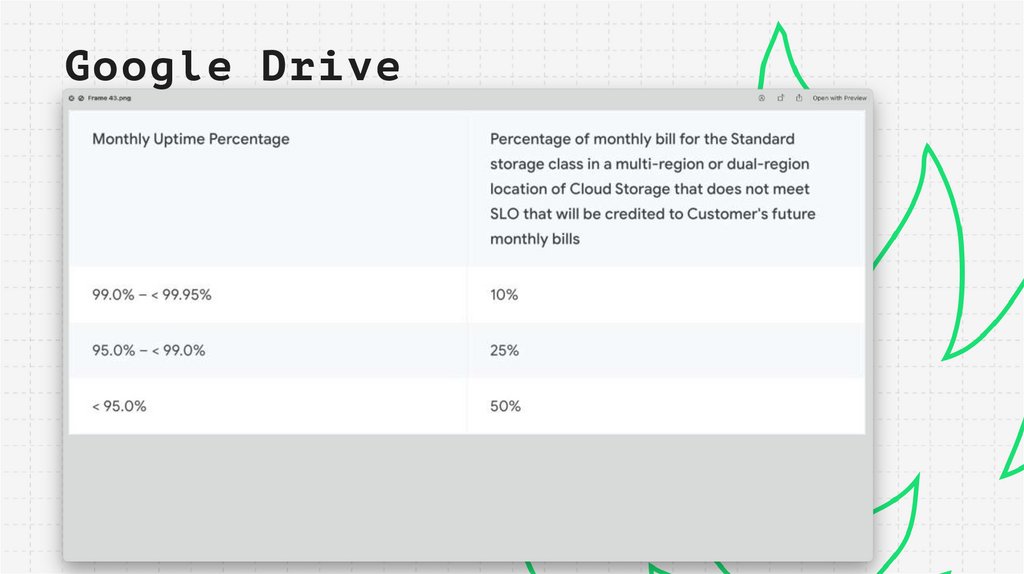

Google Drive13.

Google Drive14.

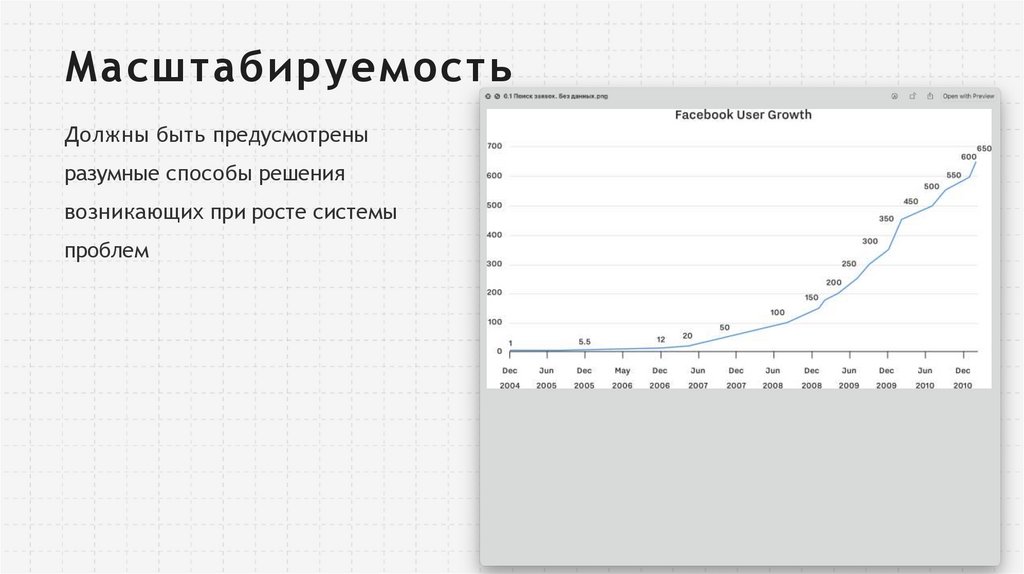

МасштабируемостьДолжны быть предусмотрены

разумные способы решения

возникающих при росте системы

проблем

15.

ВертикальноеСтоимость увеличения ресурсов

растет не линейно, относительно

их увеличения мощности

(возможен downtime). Также

невозможно бесконечно

масштабироваться

16.

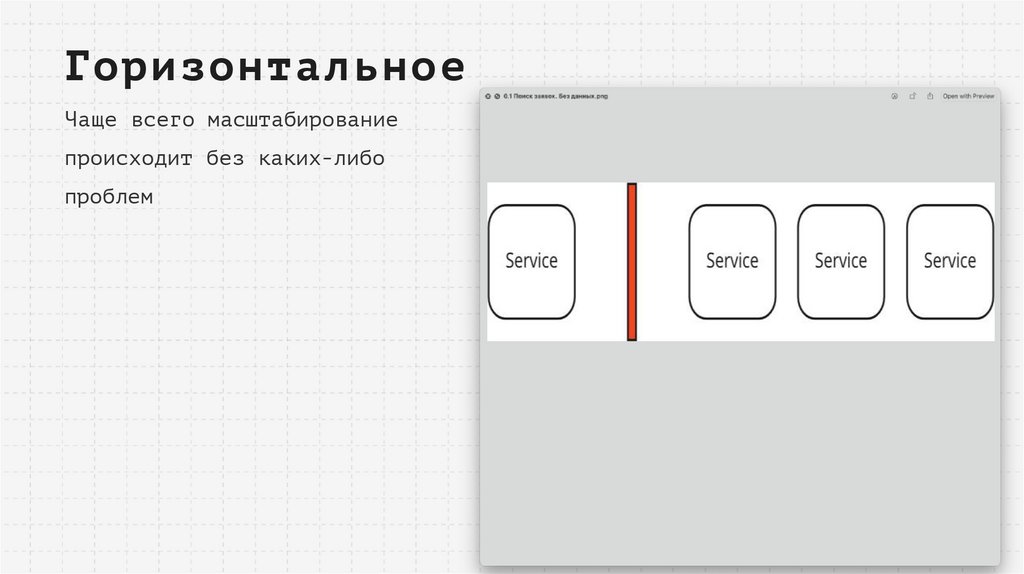

ГоризонтальноеЧаще всего масштабирование

происходит без каких-либо

проблем

17.

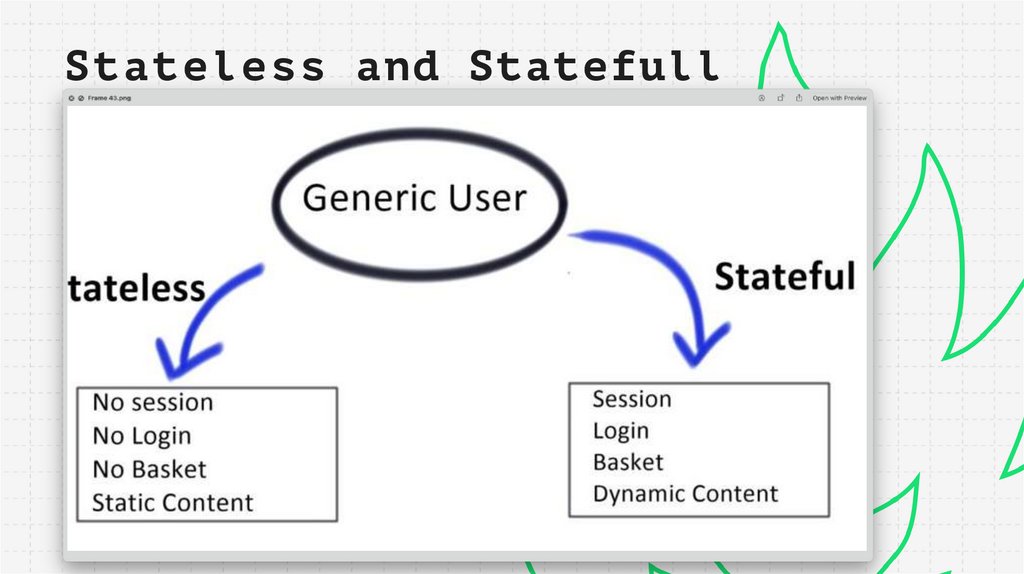

Stateless and Statefull18.

Производительность19.

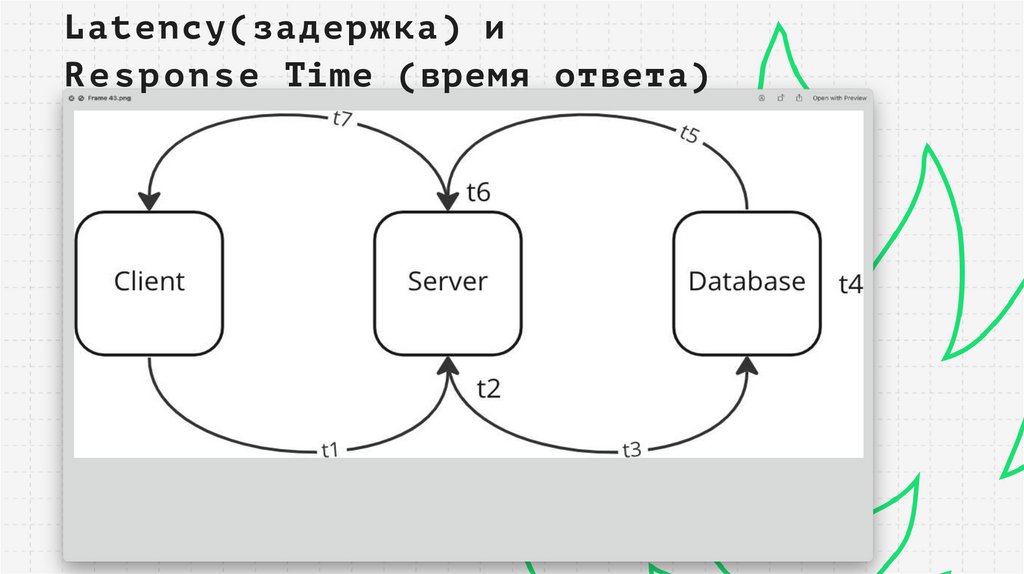

Latency(задержка) иR e s p o n s e Time (время ответа)

20.

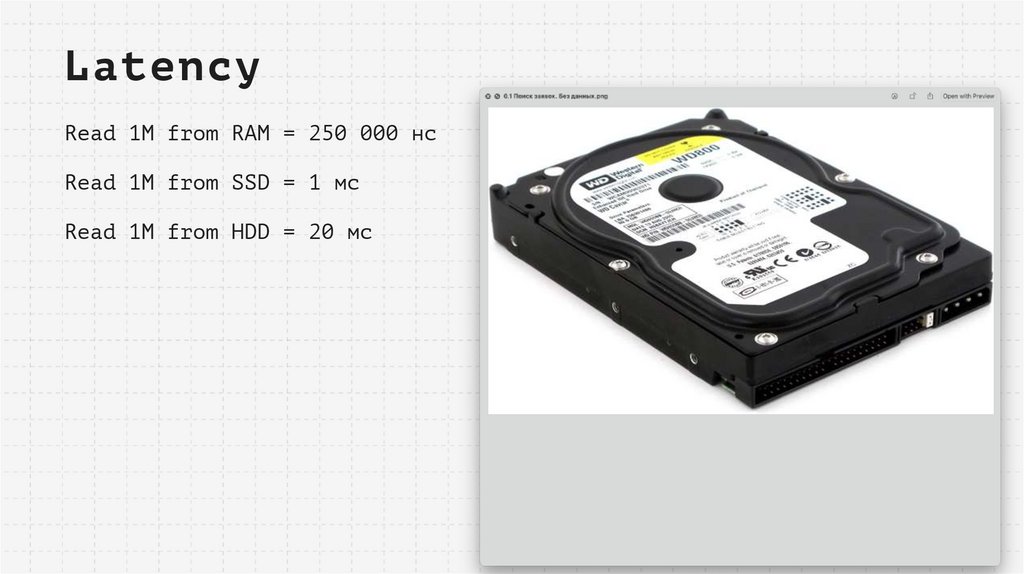

LatencyRead 1M from RAM = 250 000 нс

Read 1M from SSD = 1 мс

Read 1M from HDD = 20 мс

21.

L o w - latency приложенияТакие приложение надо с самого

начала писать с оптимизациями,

с прямой ориентацией на lowlatency. Подход, когда пишут

сначала просто работающее

приложение, а потом

оптимизируют его, здесь не

работает

22.

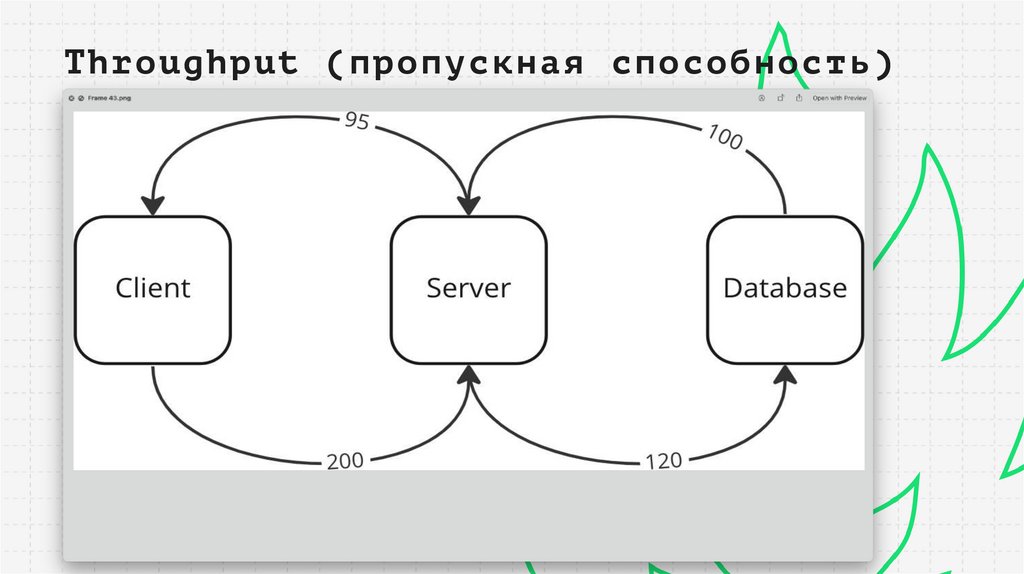

Throughput (пропускная способность)23.

ThroughputHDD = 200-300 МБ/с

SSD = 600-700 МБ/с

DDR3 = 17000 МБ/с

24.

High-throughput приложенияПриложения, заточенные под

максимально возможную

пропускную способность –

latency в этом случае

часто пренебрегают

25.

«Типичные» приложенияНужен максимально

возможный throughput

по какому-то

определенному latency

26.

Удобство сопровожденияНеобходимо обеспечить

возможность эффективной работы с

системой множеству различных

людей

27.

Удобство сопровождения//

Observability

//

//

Улучшение процессов

//

//

Дополнительный инструментарий

//

//

//

28.

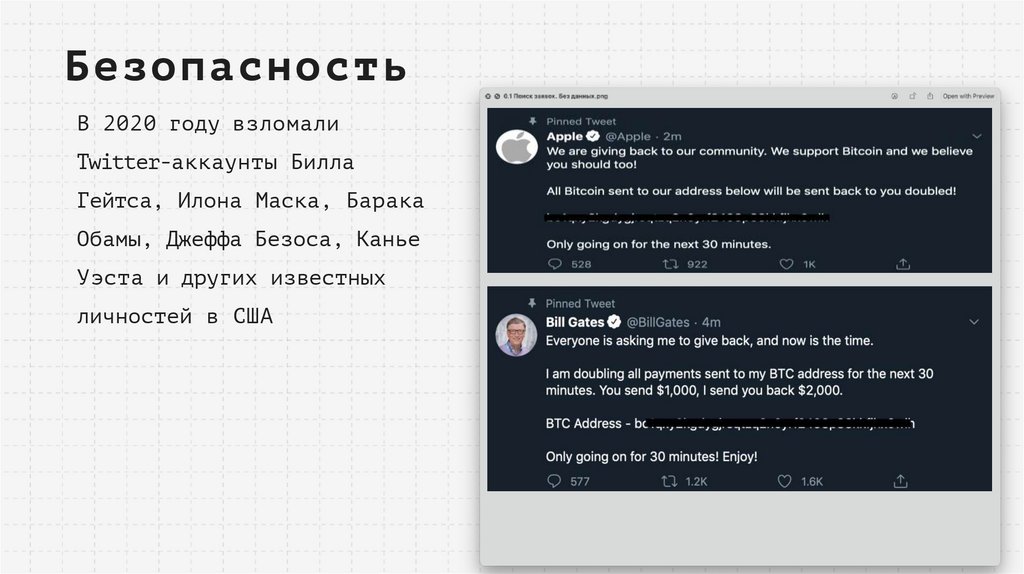

БезопасностьВ 2020 году взломали

Twitter-аккаунты Билла

Гейтса, Илона Маска, Барака

Обамы, Джеффа Безоса, Канье

Уэста и других известных

личностей в США

29.

Безопасность//

Передача данных в открытом виде

//

//

Транспортное шифрование

//

//

Сквозное шифрование

//

30.

Основные критерии• Надежность

• Масштабируемость

• Производительность

• Удобство сопровождения

• Безопасность

31.

Основные свойства ИС32.

Что из этого HighLoad?20 RPS или 20 000 RPS

33.

Data-intensive• Нужно сохранять большие данные

• Нужно запоминать результаты

ресурсоемких операций

• Нужно предоставлять пользователям

возможность искать или фильтровать

данные

34.

Compute-intensive• Нужно делать много

вычислительных

операций

• Нужно «перемалывать»

большие объемы данных

35.

Read / write ratio36.

Основные свойства• Read / write ratio

• Data / compute intensive

37.

Архитектура бэкенда38.

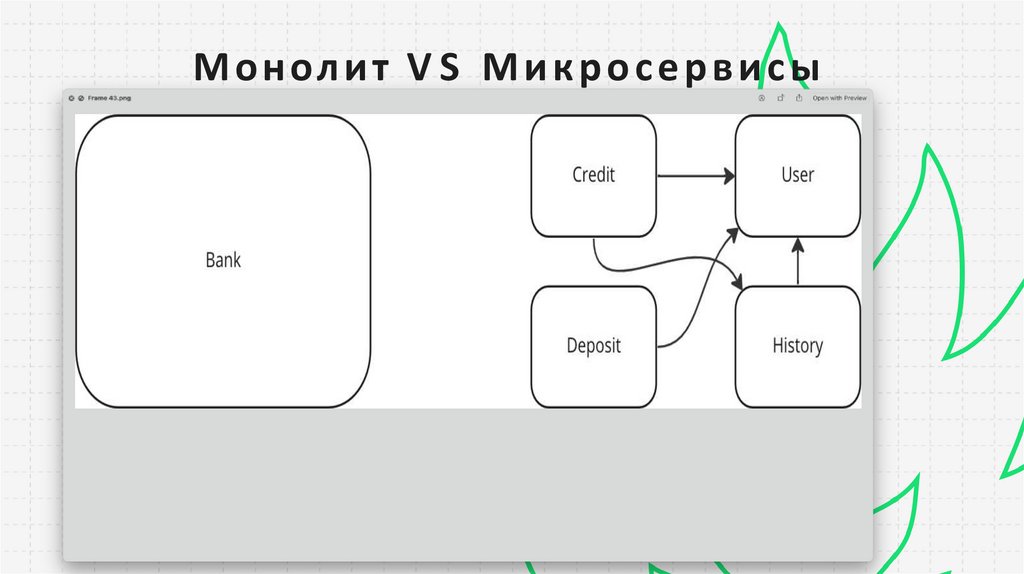

М о н ол и т V S М и к р о с е р в и с ы39.

Микросервисы• Микро необязательно про размер, но про зону

ответственности

• Самодостаточны, идеальны для

горизонтального масштабирования

• Разные технологии для разных задач

• Распределенная кодовая база

40.

Микросервисы+ Независимые релизы и разработка

+ Независимая масштабируемость

+ Независимая деградация

+ Возможность пробовать новые технологии

- Зоопарк технологий

- Сетевой вызов отвалится вероятнее, чем внутренний

- Распределенность и транзакционность

- Удаленные вызовы дороже локального исполнения

- Понимание всего контекста запроса

- Сложность тестирования всей системы

41.

The B e z o s Mandate1. All teams will henceforth expose their data and functionality through service interfaces.

2. Teams must communicate with each other through these interfaces.

3. There will be no other form of interprocess communication allowed: no direct linking, no direct reads of

another team’s data store, no shared-memory model, no back-doors whatsoever. The only communication

allowed is via service interface calls over the network.

4. It doesn’t matter what technology they use. HTTP, Corba, Pubsub, custom protocols — doesn’t matter.

5. All service interfaces, without exception, must be designed from the ground up to be externalizable. That

is to say, the team must plan and design to be able to expose the interface to developers in the outside

world. No exceptions.

6. Anyone who doesn’t do this will be fired.

7. Thank you; have a nice day!

42.

Мандат Безоса1. Отныне все команды будут предоставлять свои данные и функциональные возможности через

сервисные интерфейсы.

2. Команды должны взаимодействовать друг с другом через эти интерфейсы.

3. Никакие другие формы межпроцессного взаимодействия не будут разрешены: никаких прямых

ссылок, никаких прямых операций чтения из хранилища данных другой команды, никакой модели с

общей памятью, никаких обходных путей вообще. Единственная разрешенная связь - это вызовы

служебного интерфейса по сети.

4. Не имеет значения, какую технологию они используют. HTTP, Corba, Pubsub, пользовательские протоколы —

не имеет значения.

5. Все без исключения интерфейсы сервисов должны быть спроектированы с нуля таким образом, чтобы их

можно было использовать во внешних приложениях. Иными словами, команда должна спланировать и

спроектировать интерфейс таким образом, чтобы он был доступен разработчикам из внешнего мира. Никаких

исключений.

6. Любой, кто этого не сделает, будет уволен.

7. Спасибо вам, хорошего дня!

43.

Резюме• Монолиты для

стартапов и lowlatency

• Микросервисы для

всего остального

44.

Архитектура бэкенда• Монолитная

• Микросервисная

45.

Балансировка нагрузки46.

Клиентская балансировка47.

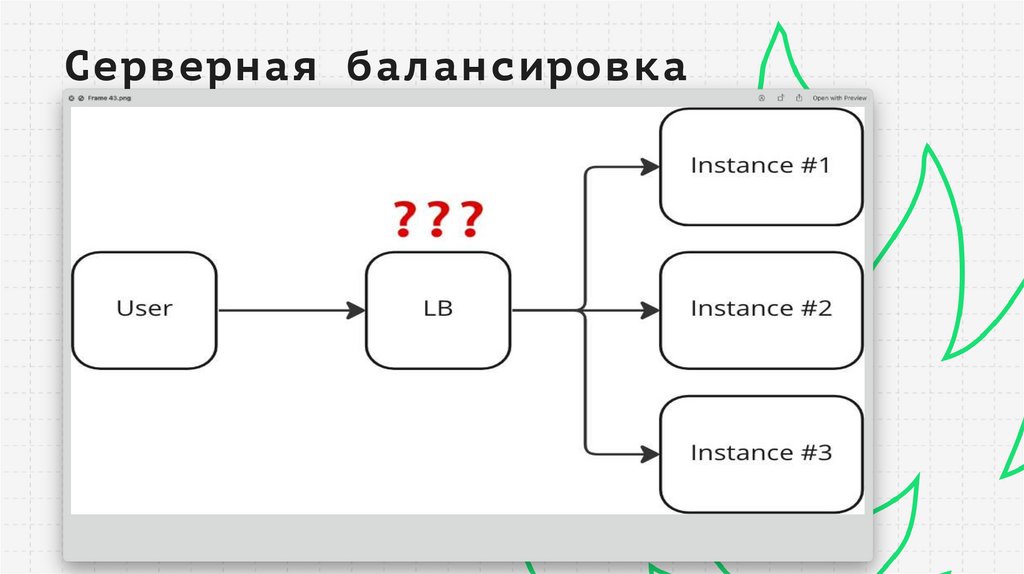

Серверная балансировка48.

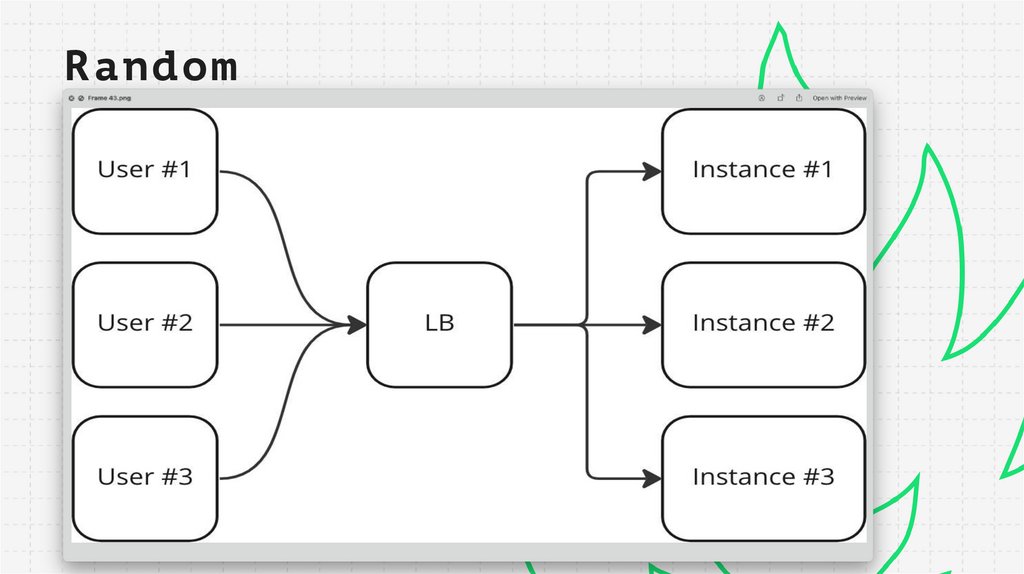

Random49.

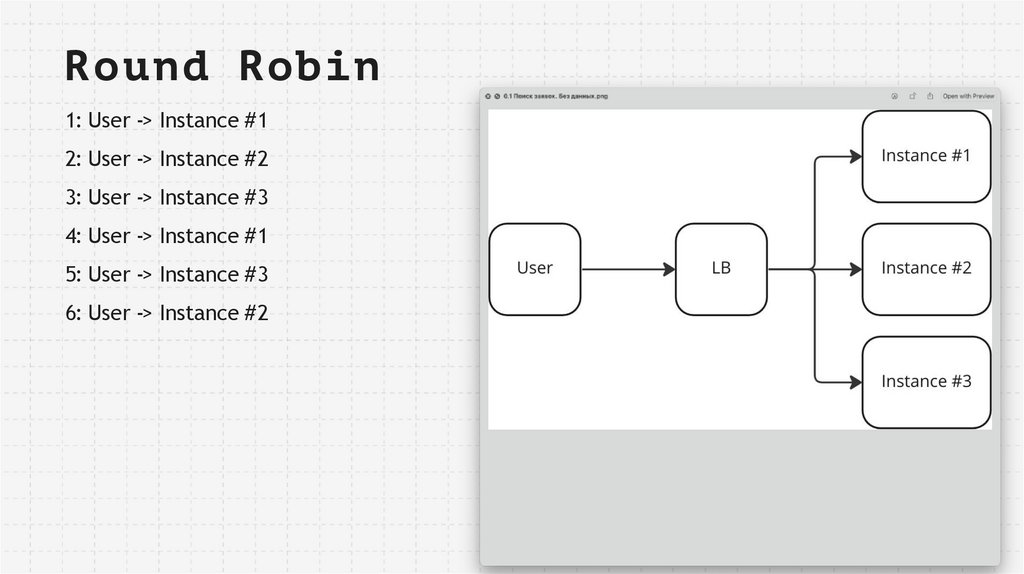

Round Robin1: User -> Instance #1

2: User -> Instance #2

3: User -> Instance #3

4: User -> Instance #1

5: User -> Instance #3

6: User -> Instance #2

50.

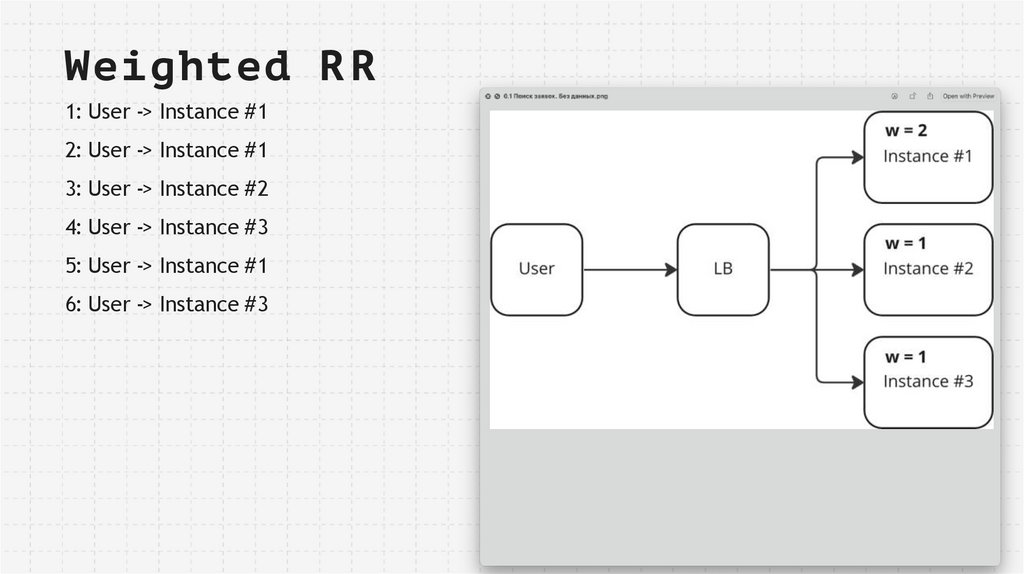

Weighted R R1: User -> Instance #1

2: User -> Instance #1

3: User -> Instance #2

4: User -> Instance #3

5: User -> Instance #1

6: User -> Instance #3

51.

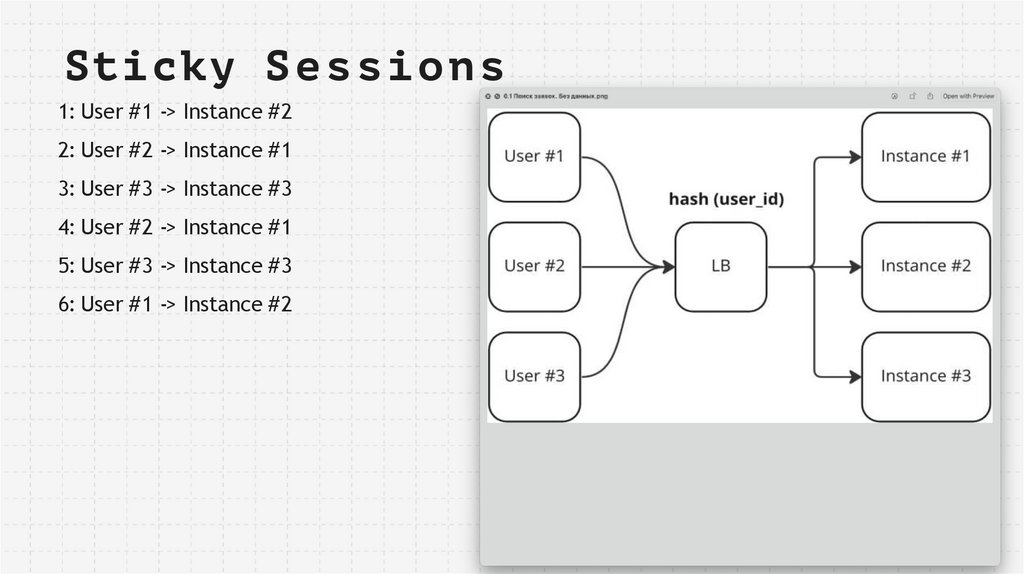

Sticky S e s s i o n s1: User #1 -> Instance #2

2: User #2 -> Instance #1

3: User #3 -> Instance #3

4: User #2 -> Instance #1

5: User #3 -> Instance #3

6: User #1 -> Instance #2

52.

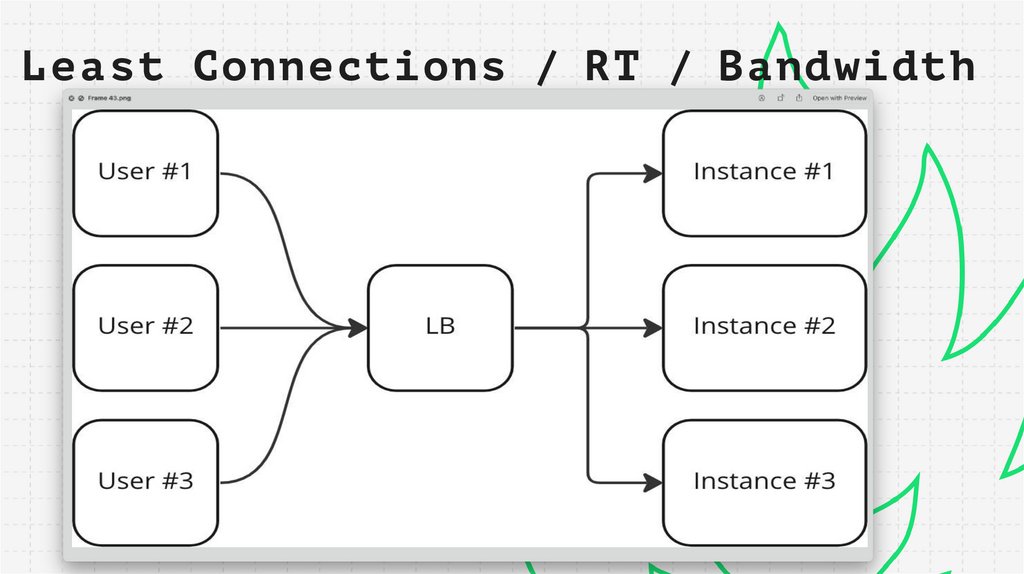

Least Connections / RT / Bandwidth53.

Power of two choicesСлучайным образом выбираем

два бэкенда из списка – из

этих двух выбираем лучший

по целевой метрики (least

connections / sessions / …)

54.

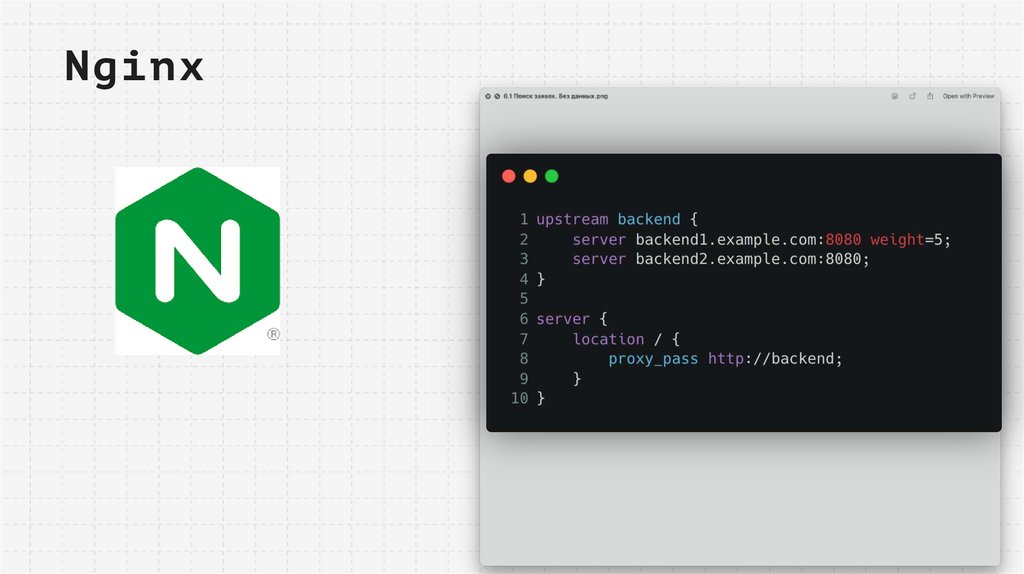

Nginx55.

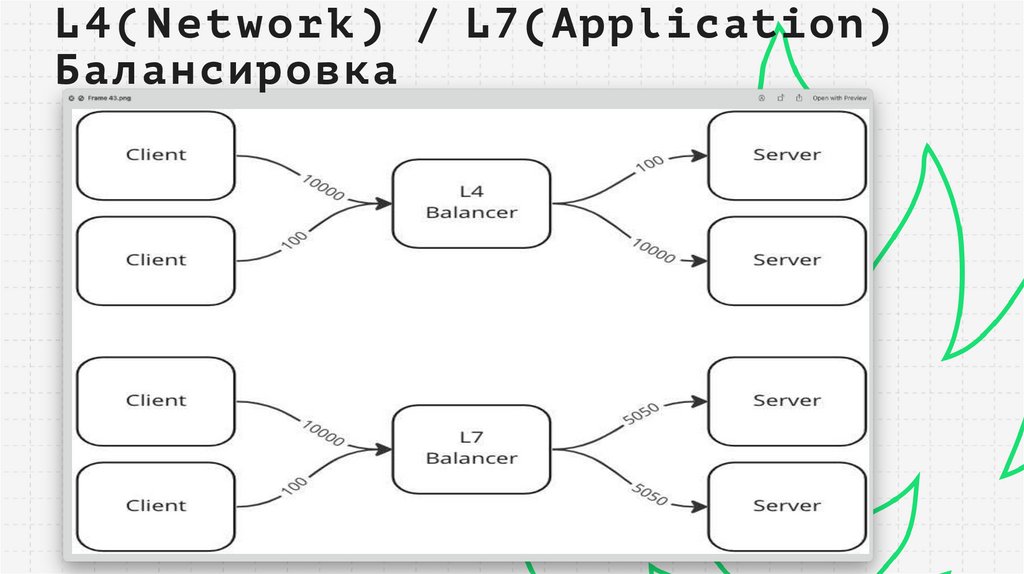

L 4 ( N e t w o r k ) / L7(Application)Балансировка

56.

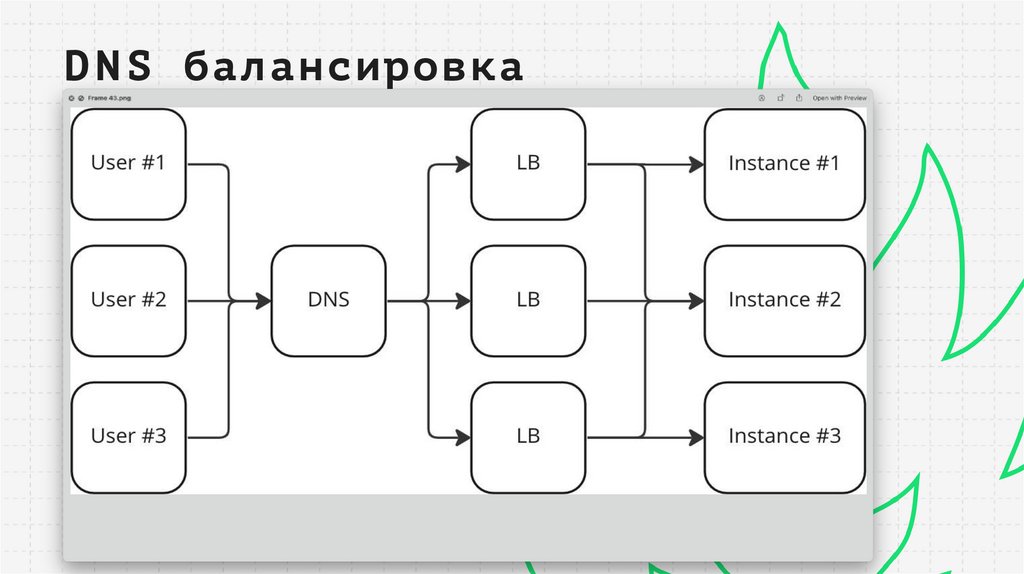

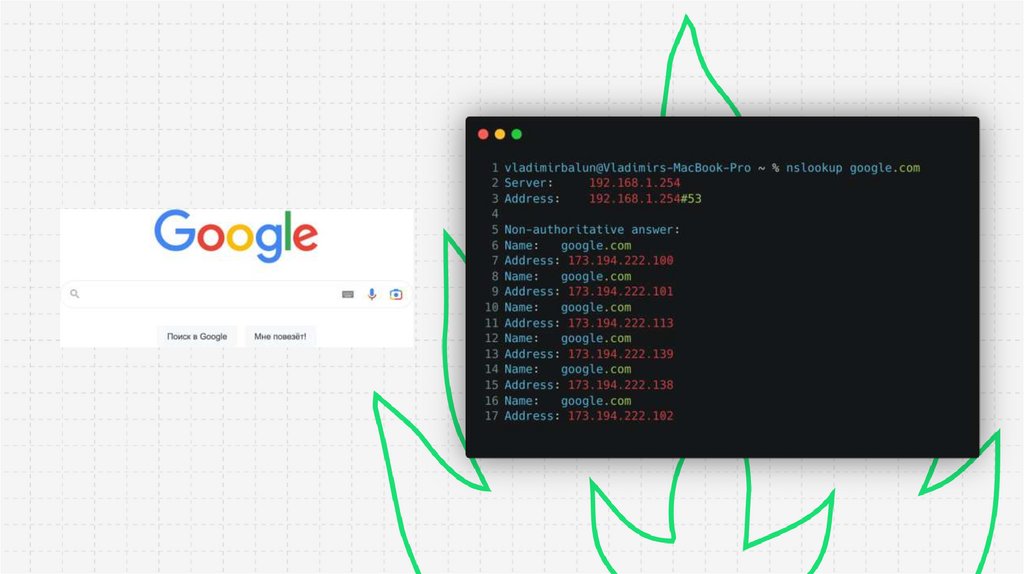

D N S балансировка57.

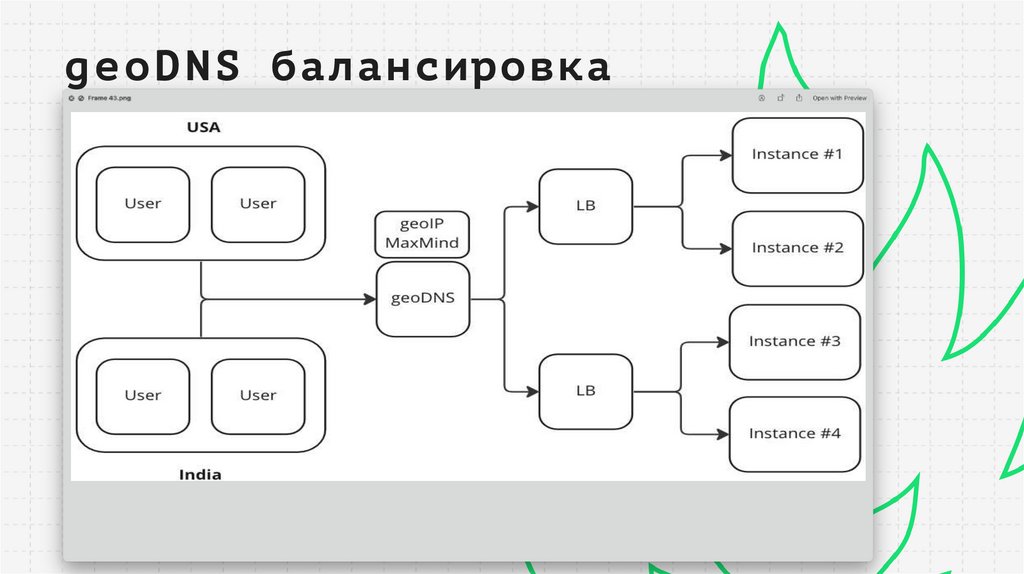

g e o D N S балансировка58.

Балансировка нагрузки• Round Robin

• Weighted RR

• Sticky Sessions

• Least Connections

• L4 / L7 балансировка

59.

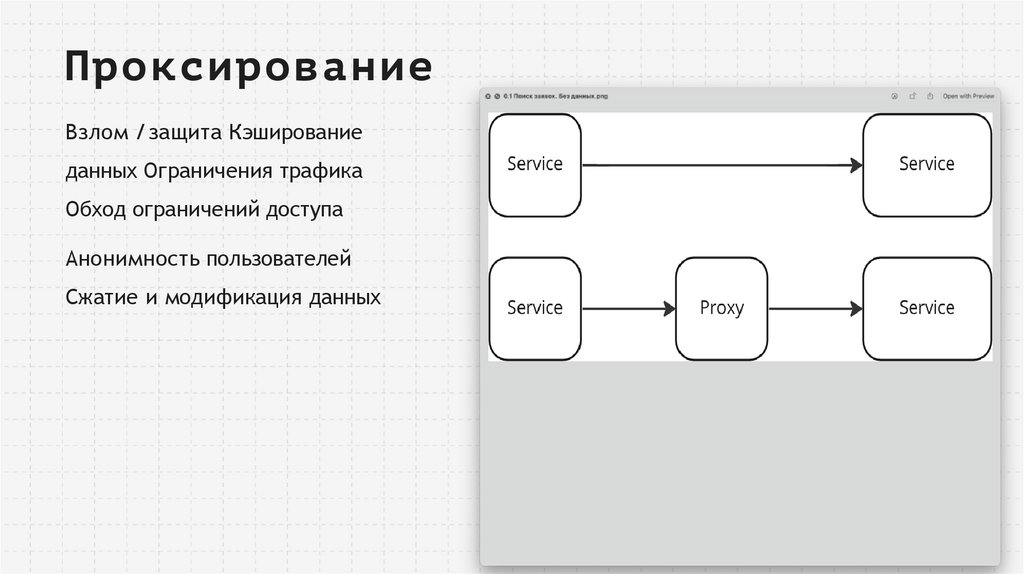

Проксирование60.

ПроксированиеВзлом / защита Кэширование

данных Ограничения трафика

Обход ограничений доступа

Анонимность пользователей

Сжатие и модификация данных

61.

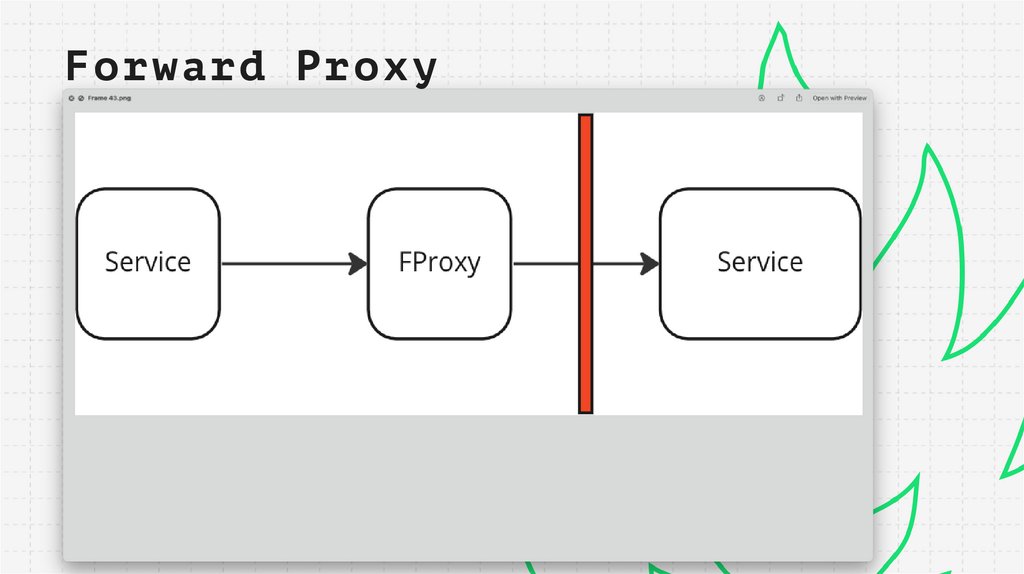

Forward Proxy62.

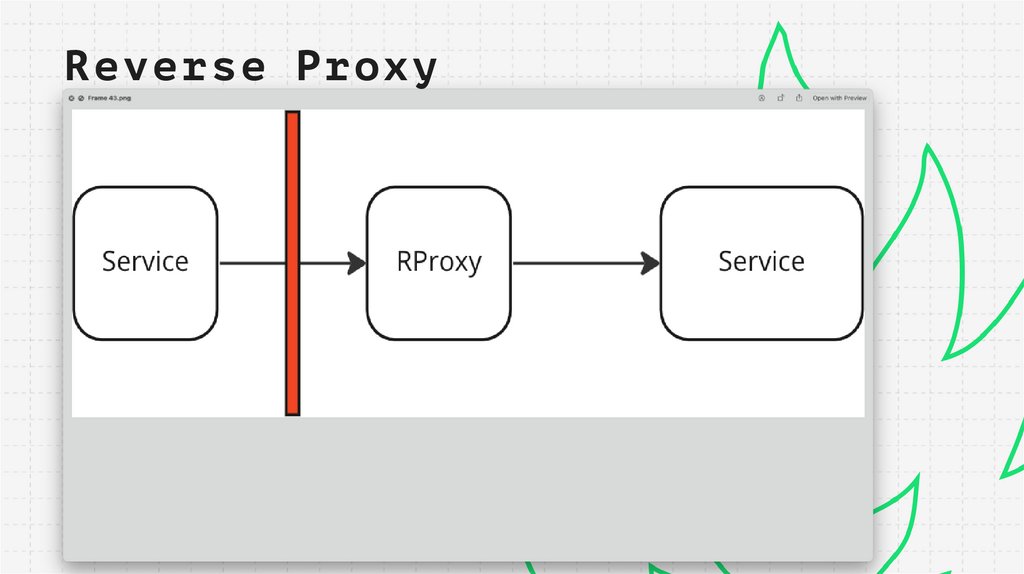

63.

Reverse Proxy64.

65.

П р о кс и р о в а н и е• Reverse

• Forward

Информатика

Информатика