Похожие презентации:

Идентификация и аутентификация

1. Идентификация и аутентификация

Выполнили студенты группы Б3-21Семенов Артём и Мешков Кирилл

2. Идентификация и аутентификации применяются для ограничения доступа случайных и незаконных субъектов (пользователи, процессы)

3.

Наличие процедур аутентификациии/или идентификации пользователей

является обязательным условием любой

защищенной системы, т.к. все

механизмы защиты информации

рассчитаны на работу с поименными

субъектами и объектами

информационных систем.

4.

Идентификация – это присвоениесубъектам и объектам доступа личного

идентификатора и сравнение его с заданным.

Аутентификация (установление

подлинности) – это проверка принадлежности

субъекту доступа предъявленного им

идентификатора и подтверждение его

подлинности (т.е. аутентификация

заключается в проверке: является ли

подключающийся субъект тем, за кого он себя

выдает).

5. В качестве идентификатора используют:

6. Парольные методы аутентификации по степени изменяемости паролей делятся на:

7. Комбинированные методы идентификации и аутентификации

8. Пассивные карточки с магнитной полосой (самые распространенные)

9. Интеллектуальные карточки имеют:

10.

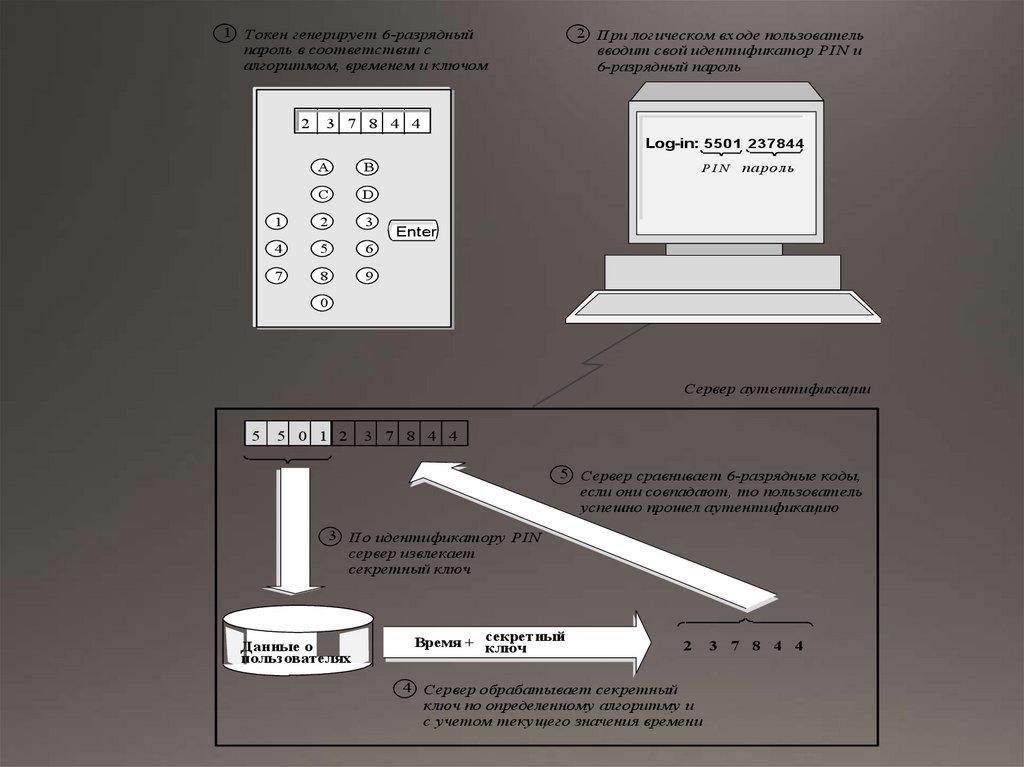

1 Т окен генерирует 6-разрядныйпароль в соответствии с

алгоритмом, временем и ключом

2

2 При логическом вх оде пользователь

вводит свой идентификатор PIN и

6-разрядный пароль

3 7 8 4 4

Log-in: 5501 237844

A

B

C

D

1

2

3

4

5

6

7

8

9

PIN

пароль

Enter

0

Сервер аутентификации

5

5 0 1 2

3 7 8 4 4

5 Сервер сравнивает 6-разрядные коды,

если они совпадают, то пользователь

успешно прошел аутентификацию

3 По идентификатору PIN

сервер извлекает

секретный ключ

Данные о

пользователях

Время + секретный

ключ

2

4 Сервер обрабатывает секретный

ключ по определенному алгоритму и

с учетом текущего значения времени

3 7 8 4 4

Информатика

Информатика