Похожие презентации:

Методы обеспечения доверия к информационной безопасности на стадиях жизненного цикла АСУ

1.

Обеспечение доверия к информационной безопасности в АСУЛекция 2. Методы обеспечения доверия к информационной

безопасности на стадиях жизненного цикла АСУ

Направление подготовки (специальность):

10.05.03 Информационная безопасность автоматизированных систем

Руководитель занятий:

Куприянов Александр Олегович

Количество часов:

2 часа

2.

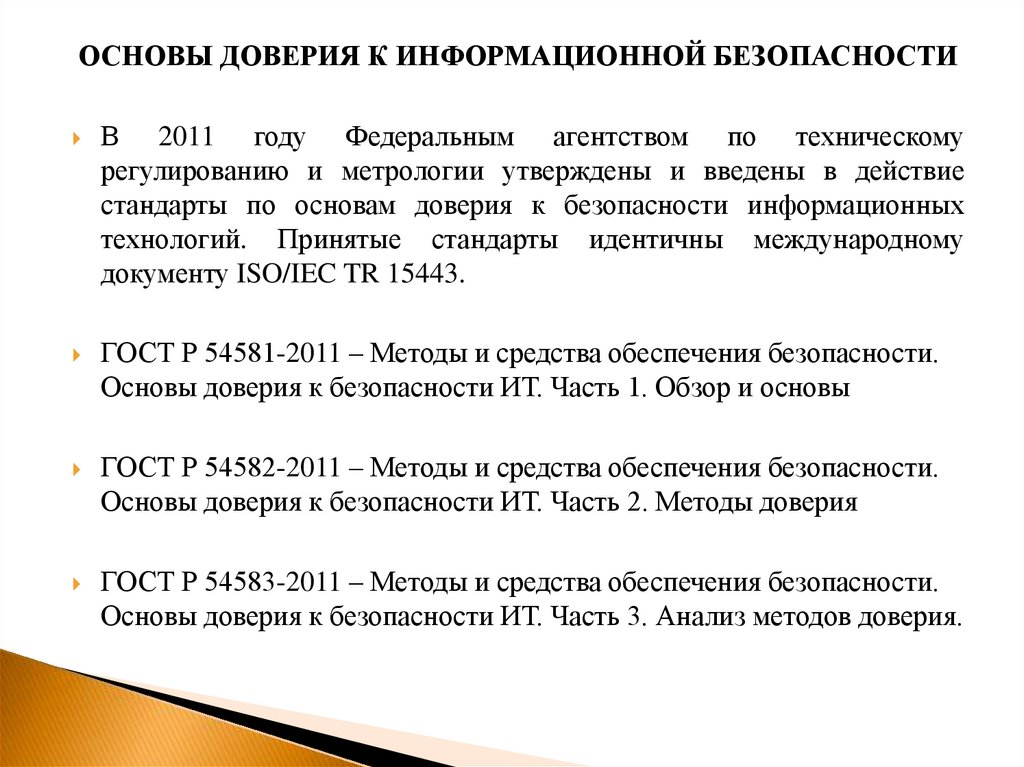

ОСНОВЫ ДОВЕРИЯ К ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИВ 2011 году Федеральным агентством по техническому

регулированию и метрологии утверждены и введены в действие

стандарты по основам доверия к безопасности информационных

технологий. Принятые стандарты идентичны международному

документу ISO/IEC TR 15443.

ГОСТ Р 54581-2011 – Методы и средства обеспечения безопасности.

Основы доверия к безопасности ИТ. Часть 1. Обзор и основы

ГОСТ Р 54582-2011 – Методы и средства обеспечения безопасности.

Основы доверия к безопасности ИТ. Часть 2. Методы доверия

ГОСТ Р 54583-2011 – Методы и средства обеспечения безопасности.

Основы доверия к безопасности ИТ. Часть 3. Анализ методов доверия.

3.

ПРИМЕРЫ МЕТОДОВ ОБЕСПЕЧЕНИЯ ДОВЕРИЯПодход к обеспечению

доверия

Процесс

Объект, процесс, внешние условия

Направленность доверия

Примеры методов обеспечения доверия

(соответствующие критерии или модель)

Процесс "качество и разработка"

Система качества - ИСО 9000

Информационные технологии-ИСО/МЭК 15504

Человеко-ориентированное проектирование (Human Centered

Design, HCD -. ГОСТ Р ИСО 9241-210-2012

Модель зрелости процесса - SSAM [SSE-СММ(ИСО/МЭК 21827)]

Брендинг - признание фирмы, производящей

качественные объекты (на основе исторических

взаимосвязей или данных)

Предыстория разработчика

Объект

Страхование (поддержанное обязательством

изготовителя исправлять дефекты объекта)

Гарантийное обязательство

Объект

Собственная декларация

Декларация поставщика

Внешние условия

Квалификация и знания персонала

Объект

Непосредственная

оценка объекта

Объект, процесс,

внешние условия

Управление безопасностью

Профессиональная сертификация и лицензирование.

Средства безопасности

ИСО/МЭК

15408

критерии

оценки

безопасности

информационных технологий

TCSEC

критерии

оценки

безопасности

доверенных

компьютерных систем

CEM (ИСО/МЭК 18045); ITSEM (ITSEC); TPEP (TCSEC); TPEP

(CTCPEC).

Номинальное обслуживание [RAMP (TCSEC)].

Номинальное обслуживание [RM (CTCPEC)].

Доверие к сертификации и аккредитации.

ИСО/МЭК 14598-1 Оценивание программного продукта

Системы менеджмента информационной безопасности

ИСО/МЭК 13335. ИСО/МЭК 27001

-

4.

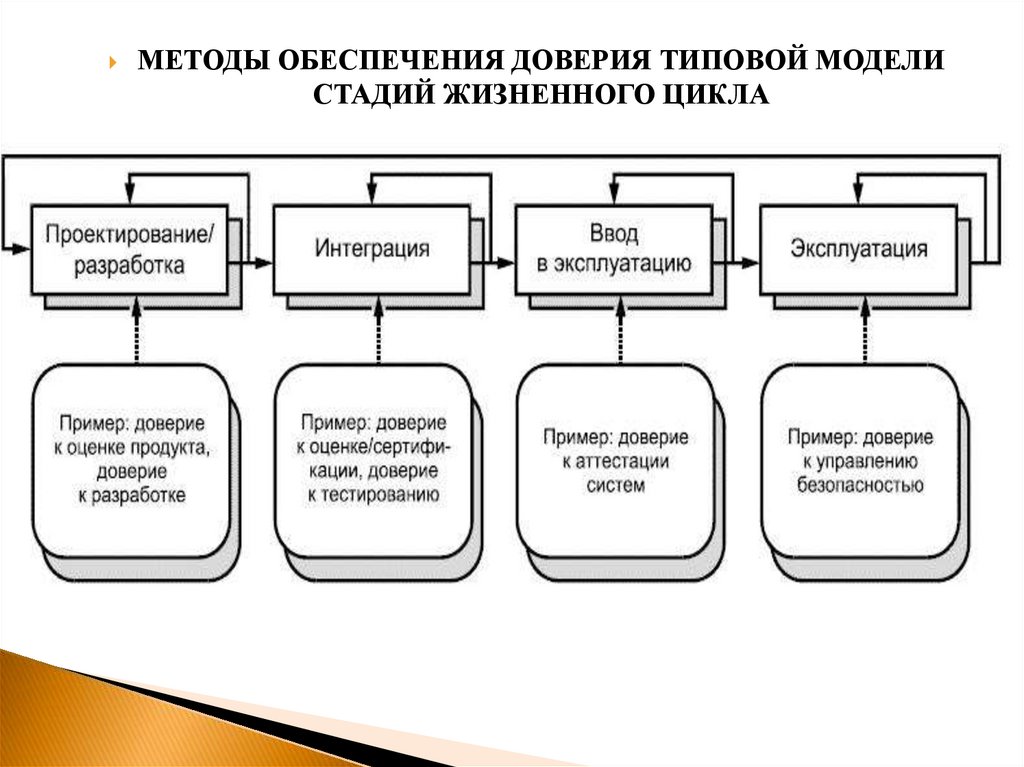

МЕТОДЫ ОБЕСПЕЧЕНИЯ ДОВЕРИЯ ТИПОВОЙ МОДЕЛИСТАДИЙ ЖИЗНЕННОГО ЦИКЛА

5.

Методы обеспечения доверия. Краткий обзорИСО/МЭК 15408 — критерии оценки

безопасности ИТ

Проект/

Реализация

Интеграция/

верификация

Ввод в действие/

переход

Функционирова

ние

T

O

ИСО/МЭК 15408 — критерии оценки

безопасности ИТ

D

I

TCSEC — критерии оценкиv доверенной

компьютерной системы

D

I

O

ITSEC/ITSEM — критерии оценки

безопасности ИТ и методология

D

I

O

D

I

KISEC/KISEM — критерии оценки

информационной безопасности и

методология Кореи

D

I

O

RAMP — фаза поддержки классификации

D

I

O

ERM — поддержка классификации оценки (в

общем)

D

I

O

ТТАР — программа оценки доверенной

технологии

D

I

ТРЕР — программа оценки доверенного

продукта

D

I

СТСРЕС — Канадские критерии оценки

доверенного продукта

6.

Методы обеспечения доверия. Краткий обзорИСО/МЭК 15408 — критерии оценки

безопасности ИТ

Проект/

Реализация

Интеграция/

верификация

Ввод в

действие/

переход

Функциониро

вание

D

I

T

O

ИСО/МЭК 15504 — оценка

программного процесса

D

I

T

O

Аттестация персонала (связанная с

безопасностью)

D

I

T

O

ТСММ — доверенная модель

технологической зрелости

D

I

Проект/

реализация

Интеграция/

верификация

Ввод в

действие/

переход

Эксплуатация

D

I

T

O

D

I

T

O

D

I

T

O

ИСО/МЭК 21827 — проектирование

безопасности работы систем — модель

зрелости (SSE-CMM®)

Доверие — фаза

— подход

Продукт

[/Система/Услуга]

Процесс

Среда

[/Организация/Персонал]

7.

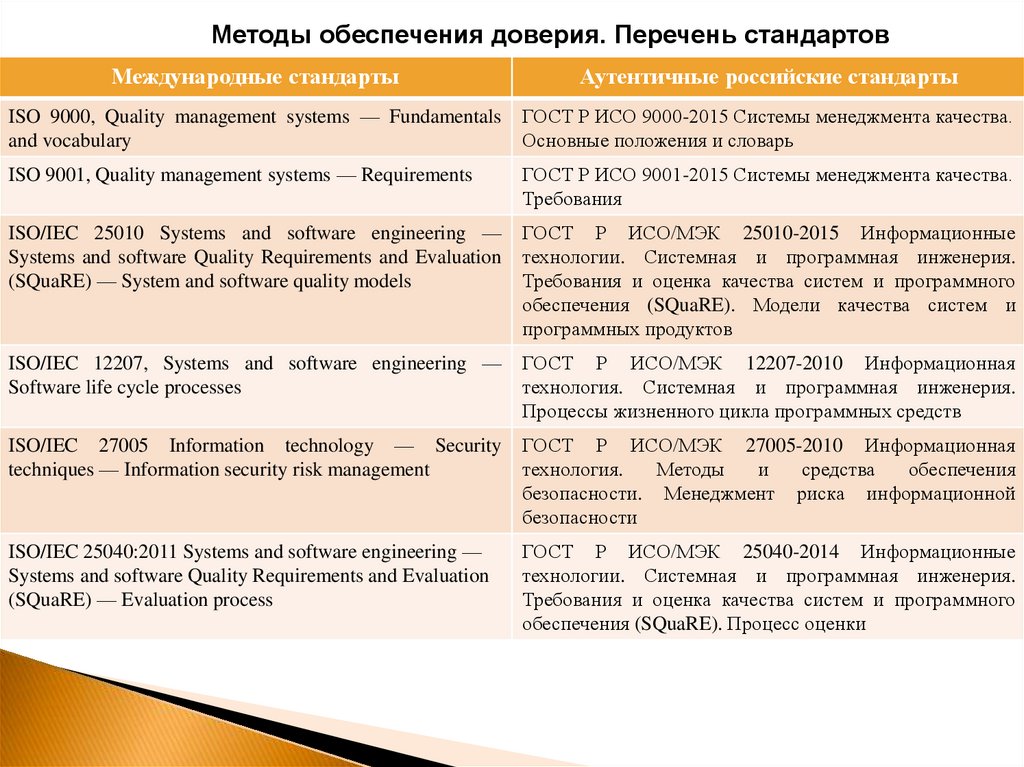

Методы обеспечения доверия. Перечень стандартовМеждународные стандарты

Аутентичные российские стандарты

ISO 9000, Quality management systems — Fundamentals

and vocabulary

ГОСТ Р ИСО 9000-2015 Системы менеджмента качества.

Основные положения и словарь

ISO 9001, Quality management systems — Requirements

ГОСТ Р ИСО 9001-2015 Системы менеджмента качества.

Требования

ISO/IEC 25010 Systems and software engineering —

Systems and software Quality Requirements and Evaluation

(SQuaRE) — System and software quality models

ГОСТ Р ИСО/МЭК 25010-2015 Информационные

технологии. Системная и программная инженерия.

Требования и оценка качества систем и программного

обеспечения (SQuaRE). Модели качества систем и

программных продуктов

ISO/IEC 12207, Systems and software engineering —

Software life cycle processes

ГОСТ Р ИСО/МЭК 12207-2010 Информационная

технология. Системная и программная инженерия.

Процессы жизненного цикла программных средств

ISO/IEC 27005 Information technology — Security

techniques — Information security risk management

ГОСТ Р ИСО/МЭК 27005-2010 Информационная

технология.

Методы

и

средства

обеспечения

безопасности. Менеджмент риска информационной

безопасности

ISO/IEC 25040:2011 Systems and software engineering —

Systems and software Quality Requirements and Evaluation

(SQuaRE) — Evaluation process

ГОСТ Р ИСО/МЭК 25040-2014 Информационные

технологии. Системная и программная инженерия.

Требования и оценка качества систем и программного

обеспечения (SQuaRE). Процесс оценки

8.

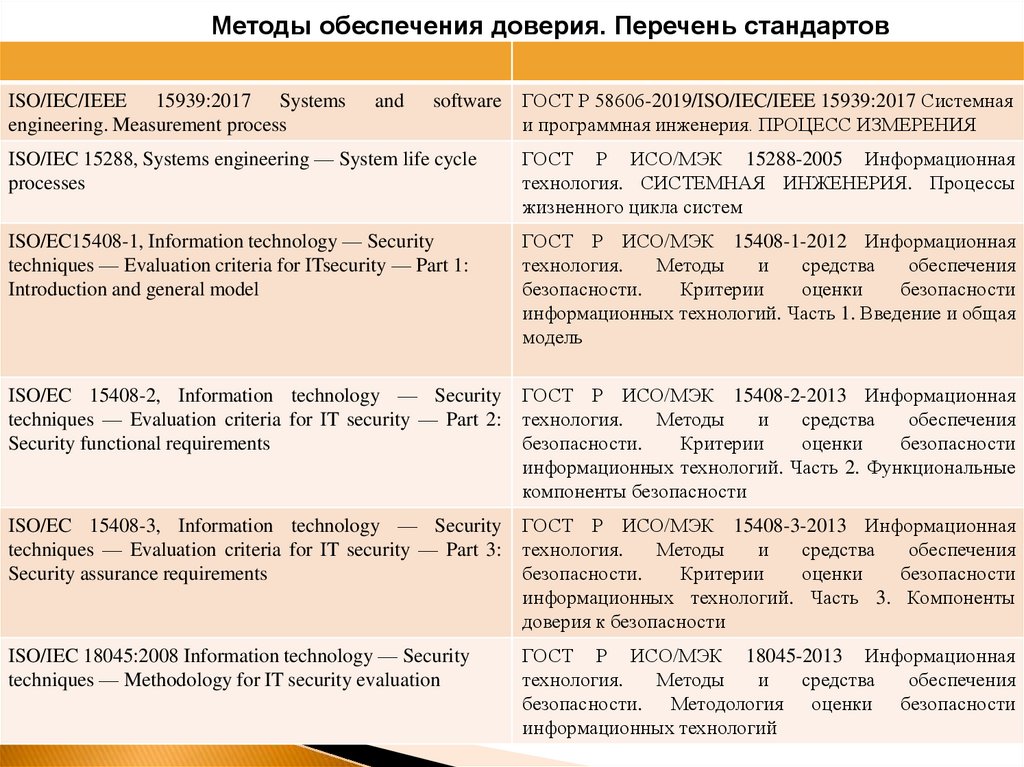

Методы обеспечения доверия. Перечень стандартовISO/IEC/IEEE 15939:2017 Systems

engineering. Measurement process

and

software

ГОСТ Р 58606-2019/ISO/IEC/IEEE 15939:2017 Системная

и программная инженерия. ПРОЦЕСС ИЗМЕРЕНИЯ

ISO/IEC 15288, Systems engineering — System life cycle

processes

ГОСТ Р ИСО/МЭК 15288-2005 Информационная

технология. СИСТЕМНАЯ ИНЖЕНЕРИЯ. Процессы

жизненного цикла систем

ISO/EC15408-1, Information technology — Security

techniques — Evaluation criteria for ITsecurity — Part 1:

Introduction and general model

ГОСТ Р ИСО/МЭК 15408-1-2012 Информационная

технология.

Методы

и

средства

обеспечения

безопасности.

Критерии

оценки

безопасности

информационных технологий. Часть 1. Введение и общая

модель

ISO/EC 15408-2, Information technology — Security

techniques — Evaluation criteria for IT security — Part 2:

Security functional requirements

ГОСТ Р ИСО/МЭК 15408-2-2013 Информационная

технология.

Методы

и

средства

обеспечения

безопасности.

Критерии

оценки

безопасности

информационных технологий. Часть 2. Функциональные

компоненты безопасности

ISO/EC 15408-3, Information technology — Security

techniques — Evaluation criteria for IT security — Part 3:

Security assurance requirements

ГОСТ Р ИСО/МЭК 15408-3-2013 Информационная

технология.

Методы

и

средства

обеспечения

безопасности.

Критерии

оценки

безопасности

информационных технологий. Часть 3. Компоненты

доверия к безопасности

ISO/IEC 18045:2008 Information technology — Security

techniques — Methodology for IT security evaluation

ГОСТ Р ИСО/МЭК 18045-2013 Информационная

технология.

Методы

и

средства

обеспечения

безопасности. Методология оценки безопасности

информационных технологий

9.

Методы обеспечения доверия. Перечень стандартовISO/IEC TR 19791:2006 Information technology — Security

techniques — Security assessment of operational systems

ГОСТ Р ИСО/МЭК ТО 19791-2008 Информационная

технология.

Методы

и

средства

обеспечения

безопасности. Оценка безопасности автоматизированных

систем.

ISO/IEC 15504-1, Information technology — Process

assessment — Part 1: Concepts and vocabulary

ГОСТ Р ИСО/МЭК 15504-1-2009 Информационные

технологии. Оценка процессов. Ч а с т ь 1. Концепция и

словарь

ISO/IEC 15504-2, Information technology — Process

assessment — Part 2: Performing and assessment

ГОСТ Р ИСО/МЭК 15504-2-2009 Информационная

технология. Оценка процесса. Часть 2. Проведение

оценки

ISO/IEC 15504-3, Information technology — Process

assessment — Part 3: Guidance on performing an assessment

ГОСТ Р ИСО/МЭК 15504-3-2009 Информационная

технология. Оценка процессов. Часть 3. Руководство по

проведению оценки

ISO/EC 15504-4, Information technology — Process

assessment — Part 4: Guidance on use for process

improvement and process capability determination

ГОСТ Р ИСО/МЭК 15504-4-2012 Информационная

технология. Оценка процесса. Часть 4. Руководство по

применению для улучшения и оценки возможностей

процесса

ISO/IEC TR 15504-5, Information technology — Software

Process Assessment — Part 5: An assessment model and

indicator guidance

ГОСТ Р ИСО/МЭК 15504-5-2016

Информационная

технология. Оценка процессов. Часть 5. Образец модели

оценки процессов жизненного цикла программного

обеспечения

10.

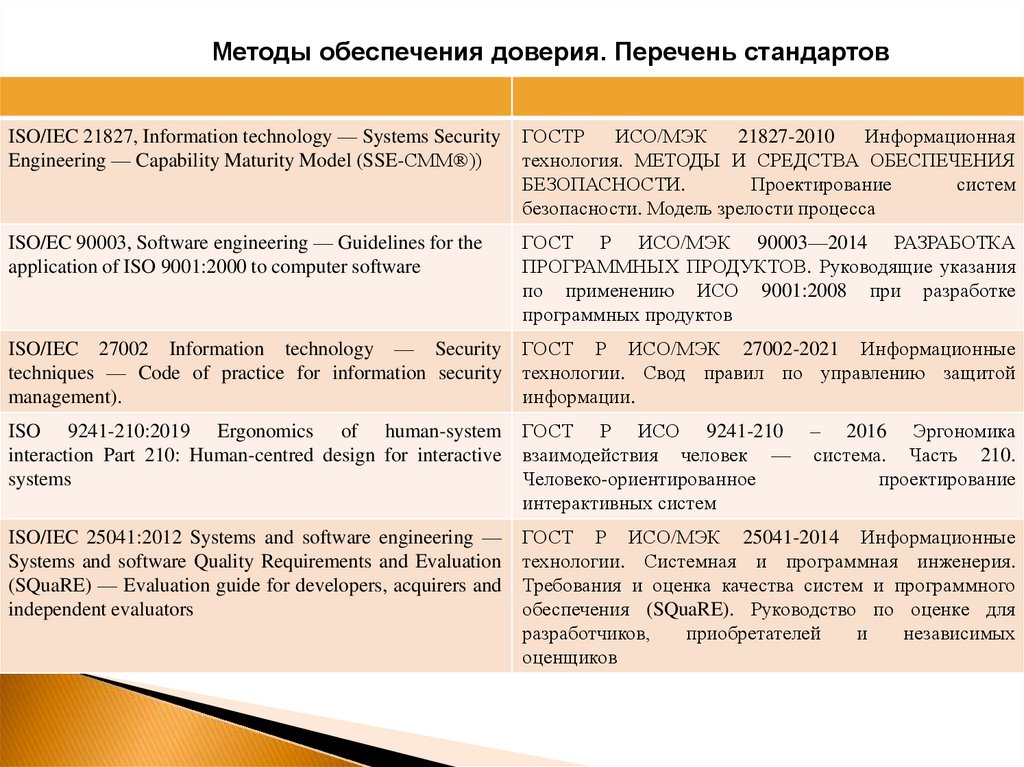

Методы обеспечения доверия. Перечень стандартовISO/IEC 21827, Information technology — Systems Security

Engineering — Capability Maturity Model (SSE-CMM®))

ГОСТР

ИСО/МЭК

21827-2010

Информационная

технология. МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ

БЕЗОПАСНОСТИ.

Проектирование

систем

безопасности. Модель зрелости процесса

ISO/EC 90003, Software engineering — Guidelines for the

application of ISO 9001:2000 to computer software

ГОСТ Р ИСО/МЭК 90003—2014 РАЗРАБОТКА

ПРОГРАММНЫХ ПРОДУКТОВ. Руководящие указания

по применению ИСО 9001:2008 при разработке

программных продуктов

ISO/IEC 27002 Information technology — Security

techniques — Code of practice for information security

management).

ГОСТ Р ИСО/МЭК 27002-2021 Информационные

технологии. Свод правил по управлению защитой

информации.

ISO 9241-210:2019 Ergonomics of human-system

interaction Part 210: Human-centred design for interactive

systems

ГОСТ Р ИСО 9241-210 – 2016 Эргономика

взаимодействия человек — система. Часть 210.

Человеко-ориентированное

проектирование

интерактивных систем

ISO/IEC 25041:2012 Systems and software engineering —

Systems and software Quality Requirements and Evaluation

(SQuaRE) — Evaluation guide for developers, acquirers and

independent evaluators

ГОСТ Р ИСО/МЭК 25041-2014 Информационные

технологии. Системная и программная инженерия.

Требования и оценка качества систем и программного

обеспечения (SQuaRE). Руководство по оценке для

разработчиков,

приобретателей

и

независимых

оценщиков

11.

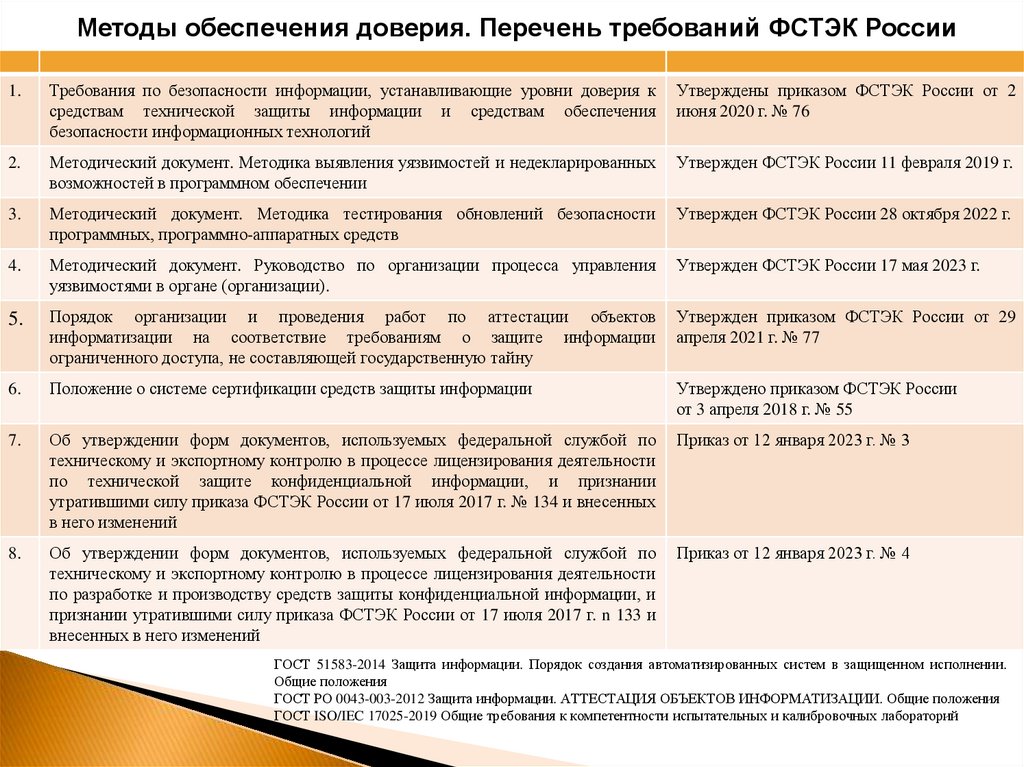

Методы обеспечения доверия. Перечень требований ФСТЭК России1.

Требования по безопасности информации, устанавливающие уровни доверия к

средствам технической защиты информации и средствам обеспечения

безопасности информационных технологий

Утверждены приказом ФСТЭК России от 2

июня 2020 г. № 76

2.

Методический документ. Методика выявления уязвимостей и недекларированных

возможностей в программном обеспечении

Утвержден ФСТЭК России 11 февраля 2019 г.

3.

Методический документ. Методика тестирования обновлений безопасности

программных, программно-аппаратных средств

Утвержден ФСТЭК России 28 октября 2022 г.

4.

Методический документ. Руководство по организации процесса управления

уязвимостями в органе (организации).

Утвержден ФСТЭК России 17 мая 2023 г.

5.

Порядок организации и проведения работ по аттестации объектов

информатизации на соответствие требованиям о защите информации

ограниченного доступа, не составляющей государственную тайну

Утвержден приказом ФСТЭК России от 29

апреля 2021 г. № 77

6.

Положение о системе сертификации средств защиты информации

Утверждено приказом ФСТЭК России

от 3 апреля 2018 г. № 55

7.

Об утверждении форм документов, используемых федеральной службой по

техническому и экспортному контролю в процессе лицензирования деятельности

по технической защите конфиденциальной информации, и признании

утратившими силу приказа ФСТЭК России от 17 июля 2017 г. № 134 и внесенных

в него изменений

Приказ от 12 января 2023 г. № 3

8.

Об утверждении форм документов, используемых федеральной службой по

техническому и экспортному контролю в процессе лицензирования деятельности

по разработке и производству средств защиты конфиденциальной информации, и

признании утратившими силу приказа ФСТЭК России от 17 июля 2017 г. n 133 и

внесенных в него изменений

Приказ от 12 января 2023 г. № 4

ГОСТ 51583-2014 Защита информации. Порядок создания автоматизированных систем в защищенном исполнении.

Общие положения

ГОСТ РО 0043-003-2012 Защита информации. АТТЕСТАЦИЯ ОБЪЕКТОВ ИНФОРМАТИЗАЦИИ. Общие положения

ГОСТ ISO/IEC 17025-2019 Общие требования к компетентности испытательных и калибровочных лабораторий

12.

Жизненны цикл АСУ ТППроцесс создания АС представляет собой совокупность упорядоченных во

времени, взаимосвязанных, объединенных в стадии и этапы работ, выполнение

которых необходимо и достаточно для создания АС, соответствующей заданным

требованиям. Защита информации в АСЗИ обеспечивается системой ЗИ АСЗИ.

Создание системы ЗИ АСЗИ обеспечивается следующим комплексом работ:

формирование требований к системе ЗИ АСЗИ;

разработка (проектирование) системы ЗИ АСЗИ;

внедрение системы ЗИ АСЗИ;

аттестация АСЗИ на соответствие требованиям безопасности информации и ввод

ее в действие;

сопровождение системы ЗИ в ходе эксплуатации АСЗИ.

13.

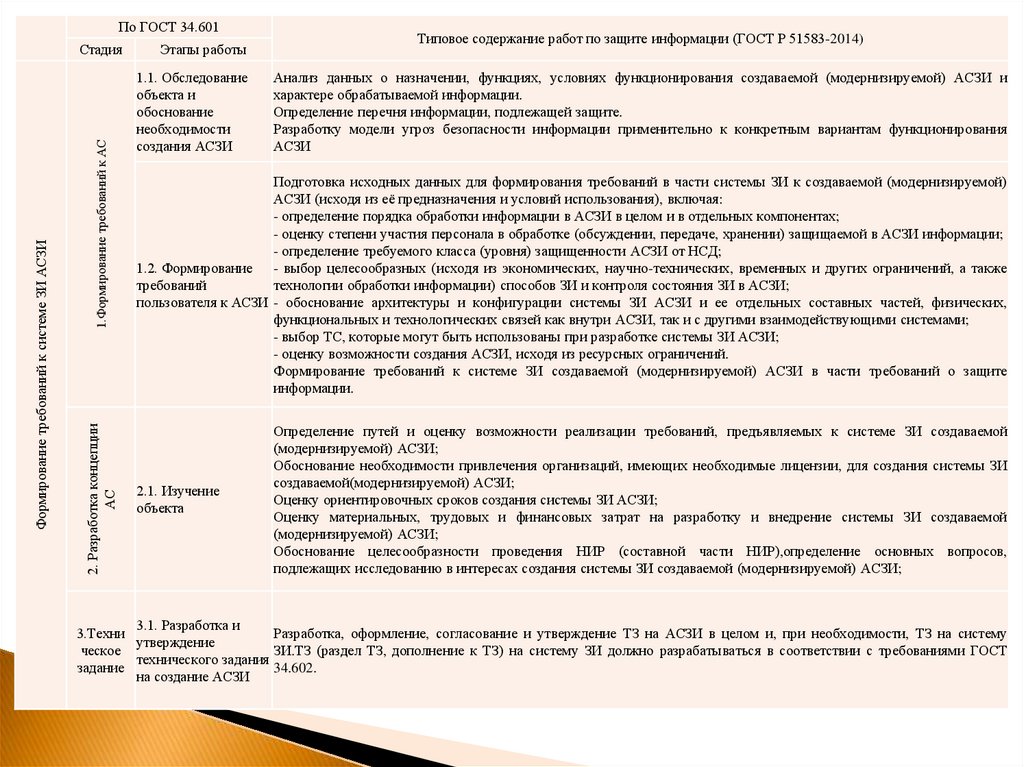

По ГОСТ 34.6011.Формирование требований к АС

2. Разработка концепции

АС

Формирование требований к системе ЗИ АСЗИ

Стадия

Этапы работы

1.1. Обследование

объекта и

обоснование

необходимости

создания АСЗИ

Типовое содержание работ по защите информации (ГОСТ Р 51583-2014)

Анализ данных о назначении, функциях, условиях функционирования создаваемой (модернизируемой) АСЗИ и

характере обрабатываемой информации.

Определение перечня информации, подлежащей защите.

Разработку модели угроз безопасности информации применительно к конкретным вариантам функционирования

АСЗИ

Подготовка исходных данных для формирования требований в части системы ЗИ к создаваемой (модернизируемой)

АСЗИ (исходя из её предназначения и условий использования), включая:

- определение порядка обработки информации в АСЗИ в целом и в отдельных компонентах;

- оценку степени участия персонала в обработке (обсуждении, передаче, хранении) защищаемой в АСЗИ информации;

- определение требуемого класса (уровня) защищенности АСЗИ от НСД;

1.2. Формирование - выбор целесообразных (исходя из экономических, научно-технических, временных и других ограничений, а также

требований

технологии обработки информации) способов ЗИ и контроля состояния ЗИ в АСЗИ;

пользователя к АСЗИ - обоснование архитектуры и конфигурации системы ЗИ АСЗИ и ее отдельных составных частей, физических,

функциональных и технологических связей как внутри АСЗИ, так и с другими взаимодействующими системами;

- выбор ТС, которые могут быть использованы при разработке системы ЗИ АСЗИ;

- оценку возможности создания АСЗИ, исходя из ресурсных ограничений.

Формирование требований к системе ЗИ создаваемой (модернизируемой) АСЗИ в части требований о защите

информации.

2.1. Изучение

объекта

Определение путей и оценку возможности реализации требований, предъявляемых к системе ЗИ создаваемой

(модернизируемой) АСЗИ;

Обоснование необходимости привлечения организаций, имеющих необходимые лицензии, для создания системы ЗИ

создаваемой(модернизируемой) АСЗИ;

Оценку ориентировочных сроков создания системы ЗИ АСЗИ;

Оценку материальных, трудовых и финансовых затрат на разработку и внедрение системы ЗИ создаваемой

(модернизируемой) АСЗИ;

Обоснование целесообразности проведения НИР (составной части НИР),определение основных вопросов,

подлежащих исследованию в интересах создания системы ЗИ создаваемой (модернизируемой) АСЗИ;

3.1. Разработка и

3.Техни

Разработка, оформление, согласование и утверждение ТЗ на АСЗИ в целом и, при необходимости, ТЗ на систему

утверждение

ческое

ЗИ.ТЗ (раздел ТЗ, дополнение к ТЗ) на систему ЗИ должно разрабатываться в соответствии с требованиями ГОСТ

технического задания

задание

34.602.

на создание АСЗИ

14.

Процесс проектирования безопасности, состоящий из трех основных частейРиски обрабатывают посредством внедрения мер безопасности, которые могут учитывать угрозу, уязвимость, воздействие и сам риск. Однако обработка

всех рисков или полная нейтрализация последствий реализации какого-либо определенного риска практически неосуществимо. Большей частью это

является следствием высокой стоимости обработки рисков и связанными с ней неопределенностями. Следовательно, всегда должен приниматься во

внимание некоторый остаточный риск. При высокой степени неопределенности принятие риска становится крайне проблематичным вследствие неточного

характера риска. Одной из немногих областей, контролируемых лицом, принявшим риск, является неопределенность, связанная с системой.

15.

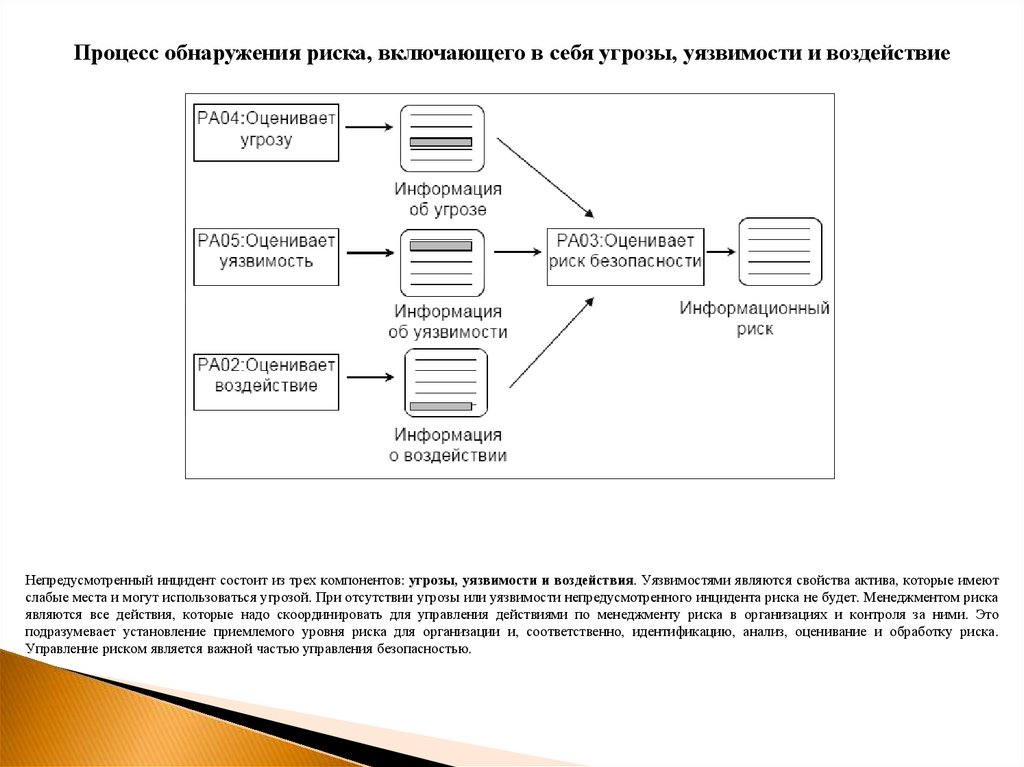

Процесс обнаружения риска, включающего в себя угрозы, уязвимости и воздействиеНепредусмотренный инцидент состоит из трех компонентов: угрозы, уязвимости и воздействия. Уязвимостями являются свойства актива, которые имеют

слабые места и могут использоваться угрозой. При отсутствии угрозы или уязвимости непредусмотренного инцидента риска не будет. Менеджментом риска

являются все действия, которые надо скоординировать для управления действиями по менеджменту риска в организациях и контроля за ними. Это

подразумевает установление приемлемого уровня риска для организации и, соответственно, идентификацию, анализ, оценивание и обработку риска.

Управление риском является важной частью управления безопасностью.

16.

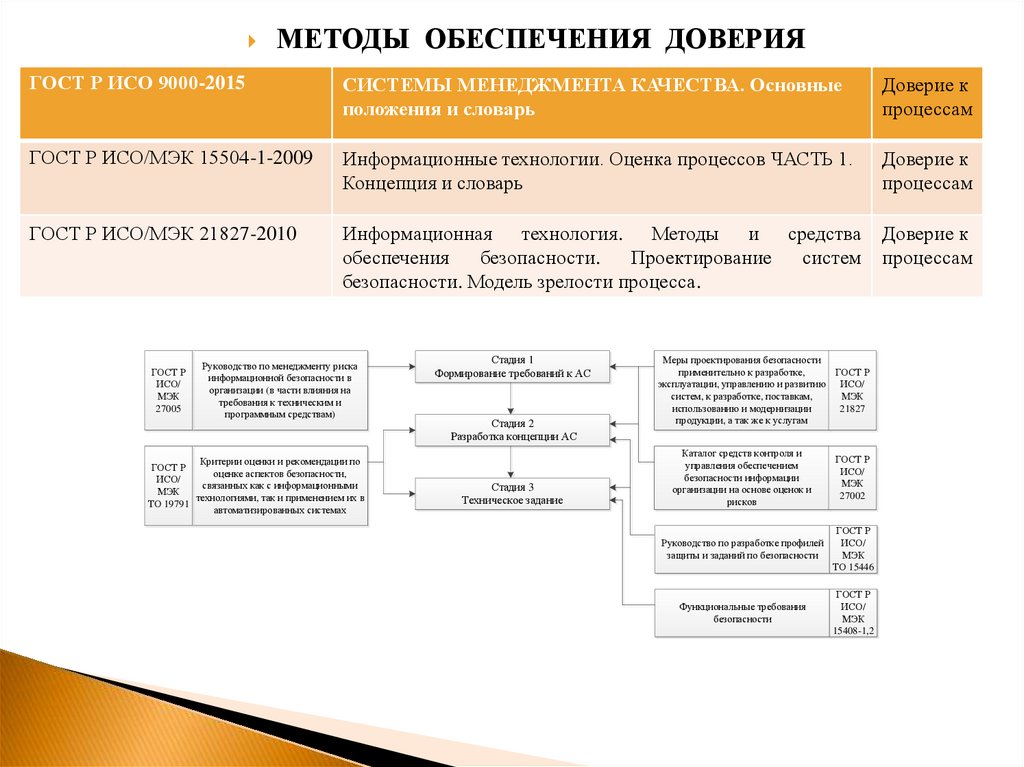

МЕТОДЫ ОБЕСПЕЧЕНИЯ ДОВЕРИЯГОСТ Р ИСО 9000-2015

СИСТЕМЫ МЕНЕДЖМЕНТА КАЧЕСТВА. Основные

положения и словарь

Доверие к

процессам

ГОСТ Р ИСО/МЭК 15504-1-2009

Информационные технологии. Оценка процессов ЧАСТЬ 1.

Концепция и словарь

Доверие к

процессам

ГОСТ Р ИСО/МЭК 21827-2010

Информационная технология. Методы и средства

обеспечения

безопасности.

Проектирование

систем

безопасности. Модель зрелости процесса.

Доверие к

процессам

ГОСТ Р

ИСО/

МЭК

27005

Руководство по менеджменту риска

информационной безопасности в

организации (в части влияния на

требования к техническим и

программным средствам)

Критерии оценки и рекомендации по

ГОСТ Р

оценке аспектов безопасности,

ИСО/

связанных как с информационными

МЭК

технологиями, так и применением их в

ТО 19791

автоматизированных системах

Стадия 1

Формирование требований к АС

Стадия 2

Разработка концепции АС

Стадия 3

Техническое задание

Меры проектирования безопасности

применительно к разработке,

ГОСТ Р

эксплуатации, управлению и развитию ИСО/

систем, к разработке, поставкам,

МЭК

использованию и модернизации

21827

продукции, а так же к услугам

Каталог средств контроля и

управления обеспечением

безопасности информации

организации на основе оценок и

рисков

ГОСТ Р

ИСО/

МЭК

27002

Руководство по разработке профилей

защиты и заданий по безопасности

ГОСТ Р

ИСО/

МЭК

ТО 15446

Функциональные требования

безопасности

ГОСТ Р

ИСО/

МЭК

15408-1,2

17.

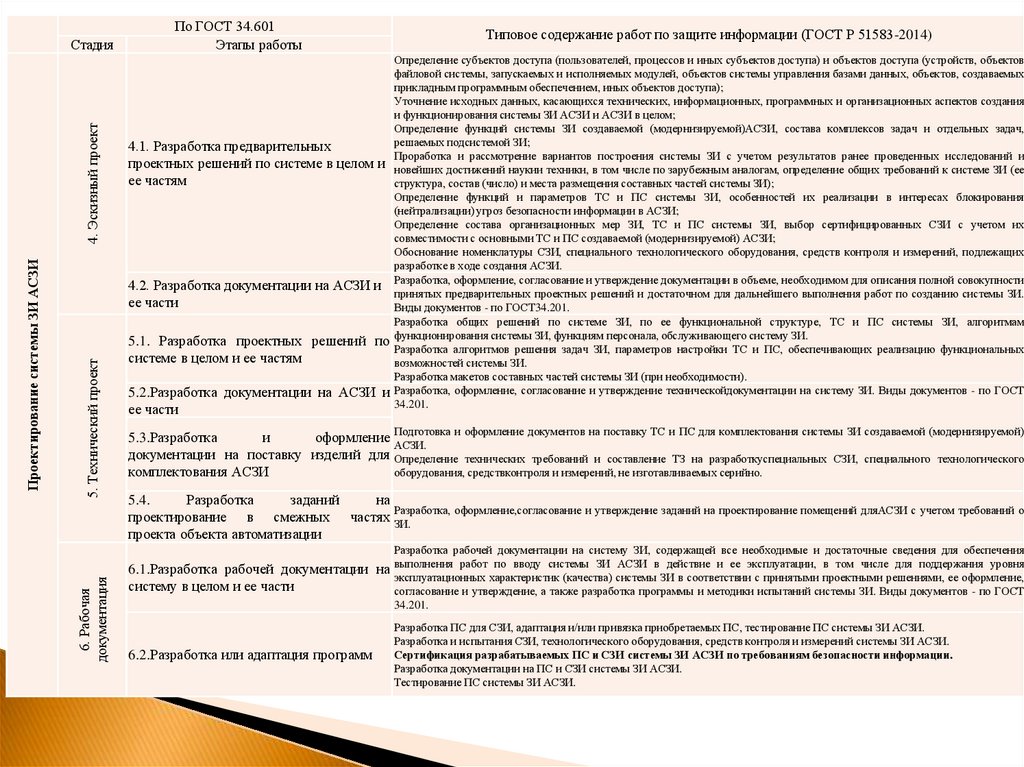

5. Технический проектТиповое содержание работ по защите информации (ГОСТ Р 51583-2014)

Определение субъектов доступа (пользователей, процессов и иных субъектов доступа) и объектов доступа (устройств, объектов

файловой системы, запускаемых и исполняемых модулей, объектов системы управления базами данных, объектов, создаваемых

прикладным программным обеспечением, иных объектов доступа);

Уточнение исходных данных, касающихся технических, информационных, программных и организационных аспектов создания

и функционирования системы ЗИ АСЗИ и АСЗИ в целом;

Определение функций системы ЗИ создаваемой (модернизируемой)АСЗИ, состава комплексов задач и отдельных задач,

решаемых подсистемой ЗИ;

4.1. Разработка предварительных

Проработка и рассмотрение вариантов построения системы ЗИ с учетом результатов ранее проведенных исследований и

проектных решений по системе в целом и новейших достижений наукии техники, в том числе по зарубежным аналогам, определение общих требований к системе ЗИ (ее

ее частям

структура, состав (число) и места размещения составных частей системы ЗИ);

Определение функций и параметров ТС и ПС системы ЗИ, особенностей их реализации в интересах блокирования

(нейтрализации) угроз безопасности информации в АСЗИ;

Определение состава организационных мер ЗИ, ТС и ПС системы ЗИ, выбор сертифицированных СЗИ с учетом их

совместимости с основными ТС и ПС создаваемой (модернизируемой) АСЗИ;

Обоснование номенклатуры СЗИ, специального технологического оборудования, средств контроля и измерений, подлежащих

разработке в ходе создания АСЗИ.

4.2. Разработка документации на АСЗИ и Разработка, оформление, согласование и утверждение документации в объеме, необходимом для описания полной совокупности

принятых предварительных проектных решений и достаточном для дальнейшего выполнения работ по созданию системы ЗИ.

ее части

Виды документов - по ГОСТ34.201.

Разработка общих решений по системе ЗИ, по ее функциональной структуре, ТС и ПС системы ЗИ, алгоритмам

5.1. Разработка проектных решений по функционирования системы ЗИ, функциям персонала, обслуживающего систему ЗИ.

Разработка алгоритмов решения задач ЗИ, параметров настройки ТС и ПС, обеспечивающих реализацию функциональных

системе в целом и ее частям

возможностей системы ЗИ.

Разработка макетов составных частей системы ЗИ (при необходимости).

5.2.Разработка документации на АСЗИ и Разработка, оформление, согласование и утверждение техническойдокументации на систему ЗИ. Виды документов - по ГОСТ

34.201.

ее части

и оформление документов на поставку ТС и ПС для комплектования системы ЗИ создаваемой (модернизируемой)

5.3.Разработка

и

оформление Подготовка

АСЗИ.

документации на поставку изделий для Определение технических требований и составление ТЗ на разработкуспециальных СЗИ, специального технологического

оборудования, средствконтроля и измерений, не изготавливаемых серийно.

комплектования АСЗИ

5.4.

Разработка

заданий

на

Разработка, оформление,согласование и утверждение заданий на проектирование помещений дляАСЗИ с учетом требований о

проектирование в смежных частях ЗИ.

проекта объекта автоматизации

Разработка рабочей документации на систему ЗИ, содержащей все необходимые и достаточные сведения для обеспечения

6. Рабочая

документация

Проектирование системы ЗИ АСЗИ

4. Эскизный проект

Стадия

По ГОСТ 34.601

Этапы работы

6.1.Разработка рабочей документации на выполнения работ по вводу системы ЗИ АСЗИ в действие и ее эксплуатации, в том числе для поддержания уровня

эксплуатационных характеристик (качества) системы ЗИ в соответствии с принятыми проектными решениями, ее оформление,

систему в целом и ее части

согласование и утверждение, а также разработка программы и методики испытаний системы ЗИ. Виды документов - по ГОСТ

34.201.

6.2.Разработка или адаптация программ

Разработка ПС для СЗИ, адаптация и/или привязка приобретаемых ПС, тестирование ПС системы ЗИ АСЗИ.

Разработка и испытания СЗИ, технологического оборудования, средств контроля и измерений системы ЗИ АСЗИ.

Сертификация разрабатываемых ПС и СЗИ системы ЗИ АСЗИ по требованиям безопасности информации.

Разработка документации на ПС и СЗИ системы ЗИ АСЗИ.

Тестирование ПС системы ЗИ АСЗИ.

18.

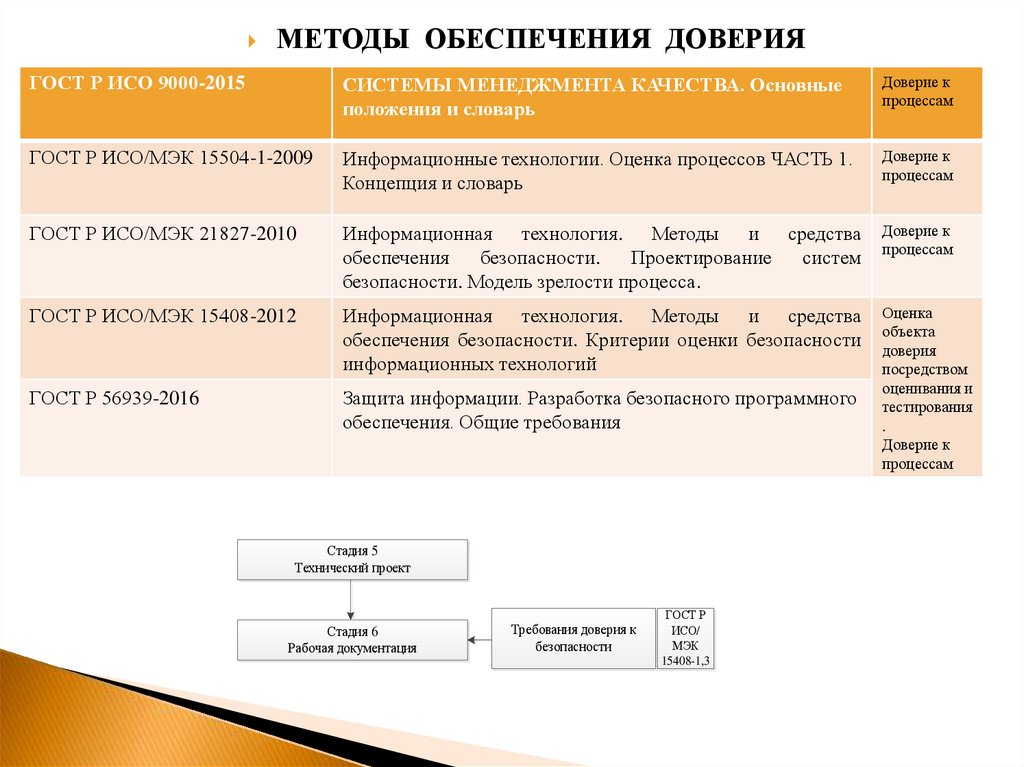

МЕТОДЫ ОБЕСПЕЧЕНИЯ ДОВЕРИЯГОСТ Р ИСО 9000-2015

СИСТЕМЫ МЕНЕДЖМЕНТА КАЧЕСТВА. Основные

положения и словарь

Доверие к

процессам

ГОСТ Р ИСО/МЭК 15504-1-2009

Информационные технологии. Оценка процессов ЧАСТЬ 1.

Концепция и словарь

Доверие к

процессам

ГОСТ Р ИСО/МЭК 21827-2010

Информационная технология. Методы и средства

обеспечения

безопасности.

Проектирование

систем

безопасности. Модель зрелости процесса.

Доверие к

процессам

ГОСТ Р ИСО/МЭК 15408-2012

Информационная технология. Методы и средства

обеспечения безопасности. Критерии оценки безопасности

информационных технологий

ГОСТ Р 56939-2016

Защита информации. Разработка безопасного программного

обеспечения. Общие требования

Оценка

объекта

доверия

посредством

оценивания и

тестирования

.

Доверие к

процессам

Стадия 5

Технический проект

Стадия 6

Рабочая документация

Требования доверия к

безопасности

ГОСТ Р

ИСО/

МЭК

15408-1,3

19.

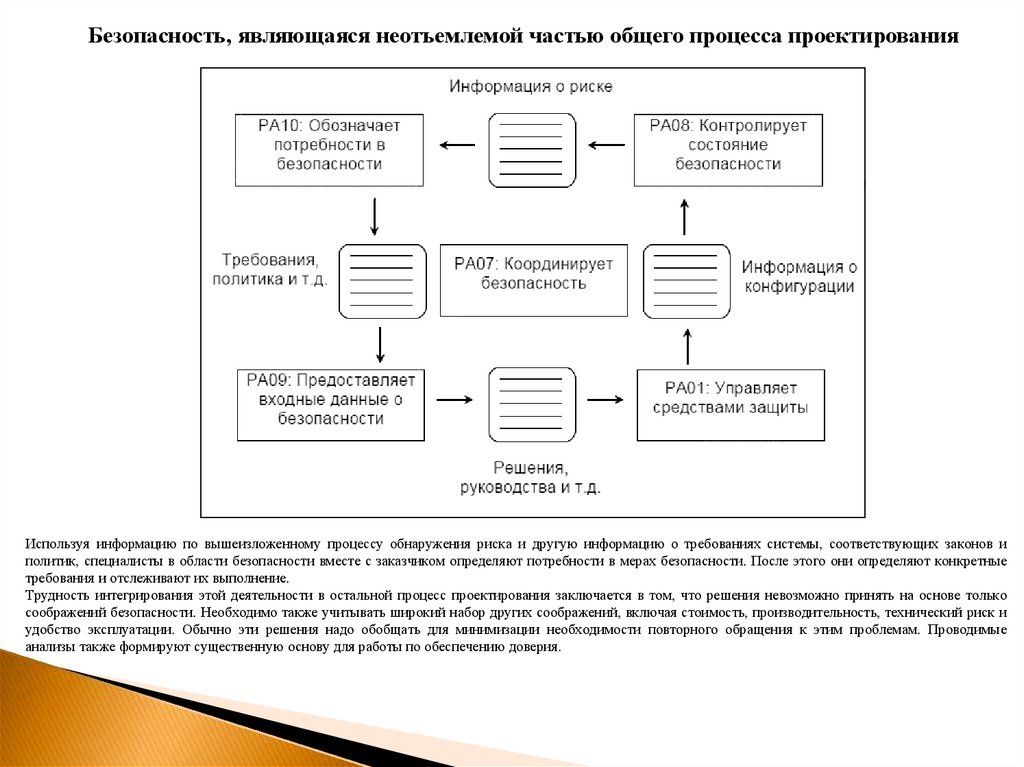

Безопасность, являющаяся неотъемлемой частью общего процесса проектированияИспользуя информацию по вышеизложенному процессу обнаружения риска и другую информацию о требованиях системы, соответствующих законов и

политик, специалисты в области безопасности вместе с заказчиком определяют потребности в мерах безопасности. После этого они определяют конкретные

требования и отслеживают их выполнение.

Трудность интегрирования этой деятельности в остальной процесс проектирования заключается в том, что решения невозможно принять на основе только

соображений безопасности. Необходимо также учитывать широкий набор других соображений, включая стоимость, производительность, технический риск и

удобство эксплуатации. Обычно эти решения надо обобщать для минимизации необходимости повторного обращения к этим проблемам. Проводимые

анализы также формируют существенную основу для работы по обеспечению доверия.

20.

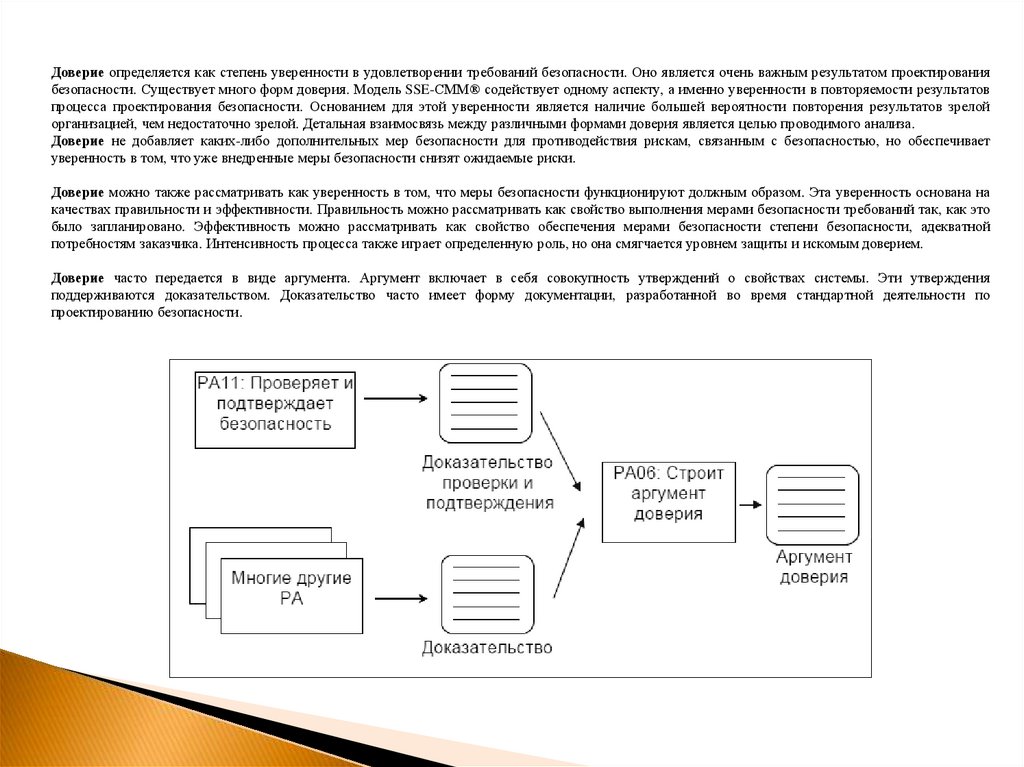

Доверие определяется как степень уверенности в удовлетворении требований безопасности. Оно является очень важным результатом проектированиябезопасности. Существует много форм доверия. Модель SSE-CMM® содействует одному аспекту, а именно уверенности в повторяемости результатов

процесса проектирования безопасности. Основанием для этой уверенности является наличие большей вероятности повторения результатов зрелой

организацией, чем недостаточно зрелой. Детальная взаимосвязь между различными формами доверия является целью проводимого анализа.

Доверие не добавляет каких-либо дополнительных мер безопасности для противодействия рискам, связанным с безопасностью, но обеспечивает

уверенность в том, что уже внедренные меры безопасности снизят ожидаемые риски.

Доверие можно также рассматривать как уверенность в том, что меры безопасности функционируют должным образом. Эта уверенность основана на

качествах правильности и эффективности. Правильность можно рассматривать как свойство выполнения мерами безопасности требований так, как это

было запланировано. Эффективность можно рассматривать как свойство обеспечения мерами безопасности степени безопасности, адекватной

потребностям заказчика. Интенсивность процесса также играет определенную роль, но она смягчается уровнем защиты и искомым доверием.

Доверие часто передается в виде аргумента. Аргумент включает в себя совокупность утверждений о свойствах системы. Эти утверждения

поддерживаются доказательством. Доказательство часто имеет форму документации, разработанной во время стандартной деятельности по

проектированию безопасности.

21.

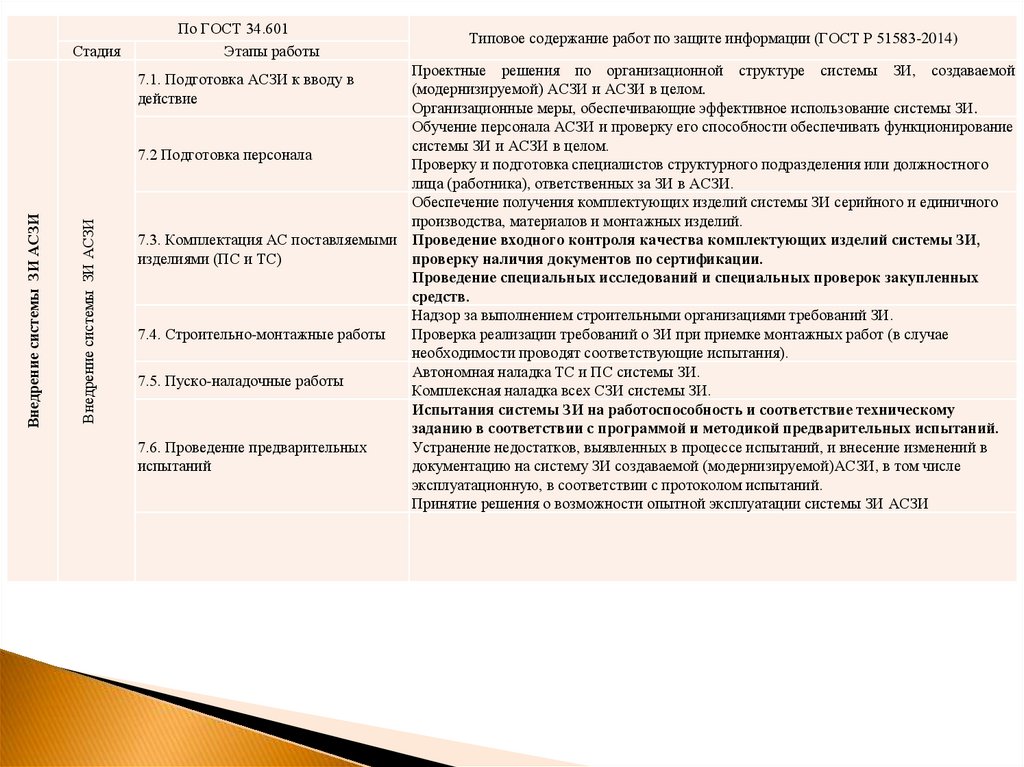

СтадияПо ГОСТ 34.601

Этапы работы

Проектные решения по организационной структуре системы ЗИ, создаваемой

(модернизируемой) АСЗИ и АСЗИ в целом.

Организационные меры, обеспечивающие эффективное использование системы ЗИ.

Обучение персонала АСЗИ и проверку его способности обеспечивать функционирование

системы ЗИ и АСЗИ в целом.

7.2 Подготовка персонала

Проверку и подготовка специалистов структурного подразделения или должностного

лица (работника), ответственных за ЗИ в АСЗИ.

Обеспечение получения комплектующих изделий системы ЗИ серийного и единичного

производства, материалов и монтажных изделий.

7.3. Комплектация АС поставляемыми Проведение входного контроля качества комплектующих изделий системы ЗИ,

изделиями (ПС и ТС)

проверку наличия документов по сертификации.

Проведение специальных исследований и специальных проверок закупленных

средств.

Надзор за выполнением строительными организациями требований ЗИ.

7.4. Строительно-монтажные работы

Проверка реализации требований о ЗИ при приемке монтажных работ (в случае

необходимости проводят соответствующие испытания).

Автономная наладка ТС и ПС системы ЗИ.

7.5. Пуско-наладочные работы

Комплексная наладка всех СЗИ системы ЗИ.

Испытания системы ЗИ на работоспособность и соответствие техническому

заданию в соответствии с программой и методикой предварительных испытаний.

7.6. Проведение предварительных

Устранение недостатков, выявленных в процессе испытаний, и внесение изменений в

испытаний

документацию на систему ЗИ создаваемой (модернизируемой)АСЗИ, в том числе

эксплуатационную, в соответствии с протоколом испытаний.

Принятие решения о возможности опытной эксплуатации системы ЗИ АСЗИ

Внедрение системы ЗИ АСЗИ

7.1. Подготовка АСЗИ к вводу в

действие

Внедрение системы ЗИ АСЗИ

Типовое содержание работ по защите информации (ГОСТ Р 51583-2014)

22.

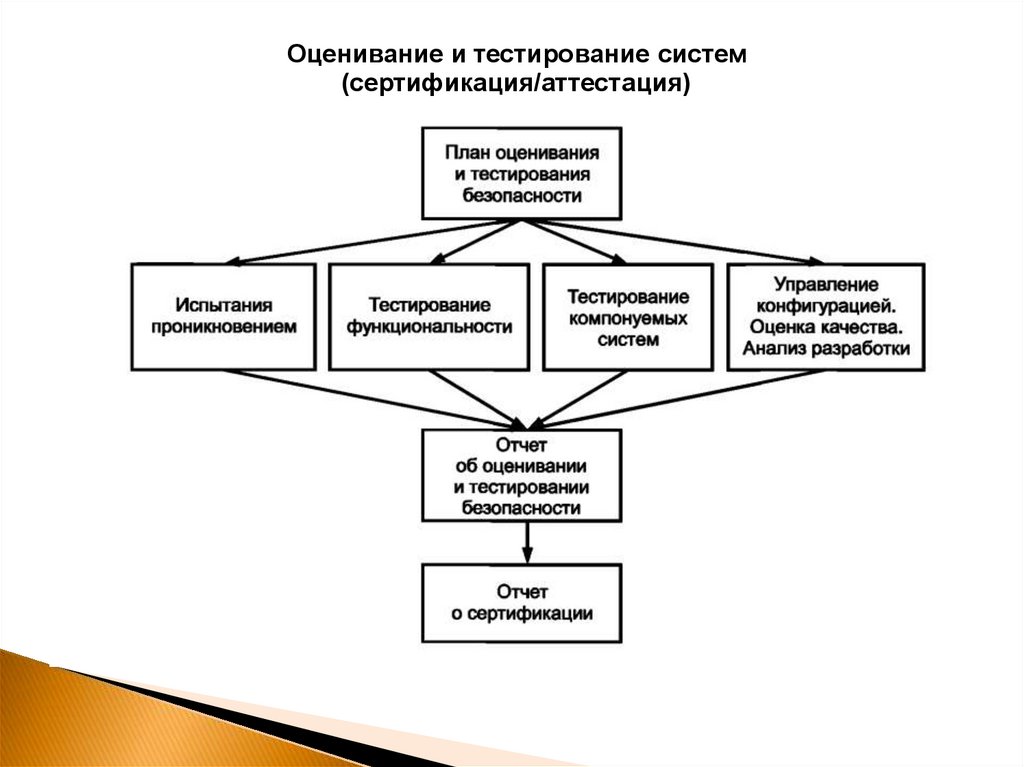

Оценивание и тестирование систем(сертификация/аттестация)

23.

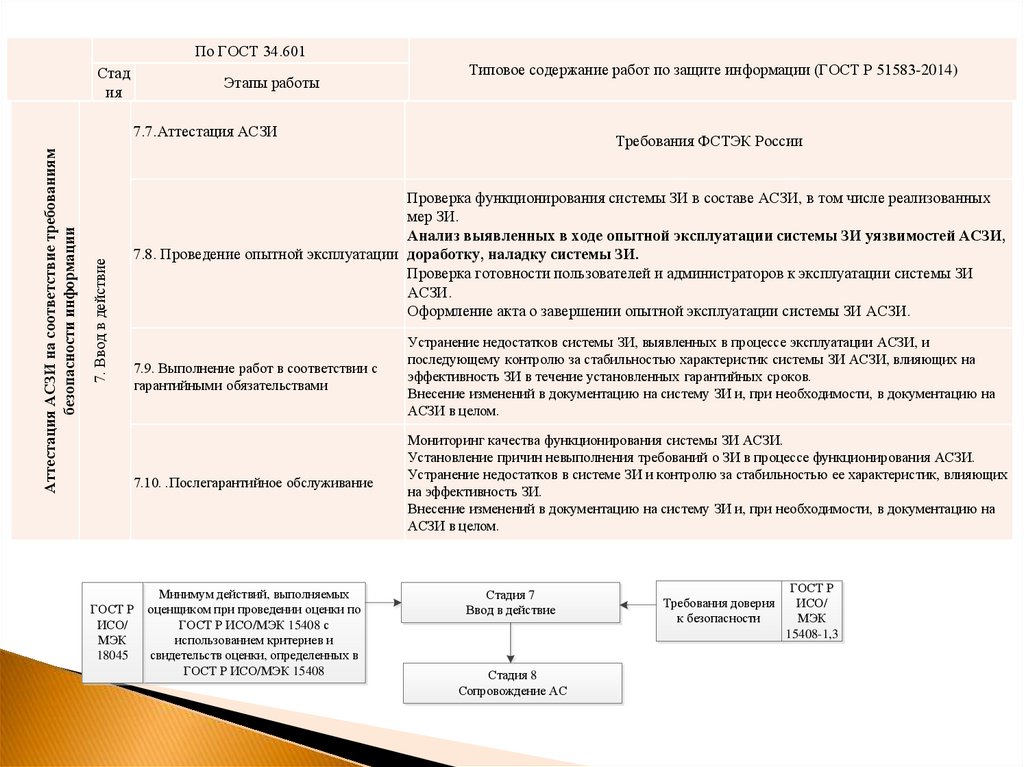

По ГОСТ 34.601Стад

ия

Этапы работы

Типовое содержание работ по защите информации (ГОСТ Р 51583-2014)

7. Ввод в действие

Аттестация АСЗИ на соответствие требованиям

безопасности информации

7.7.Аттестация АСЗИ

Требования ФСТЭК России

Проверка функционирования системы ЗИ в составе АСЗИ, в том числе реализованных

мер ЗИ.

Анализ выявленных в ходе опытной эксплуатации системы ЗИ уязвимостей АСЗИ,

7.8. Проведение опытной эксплуатации доработку, наладку системы ЗИ.

Проверка готовности пользователей и администраторов к эксплуатации системы ЗИ

АСЗИ.

Оформление акта о завершении опытной эксплуатации системы ЗИ АСЗИ.

7.9. Выполнение работ в соответствии с

гарантийными обязательствами

Устранение недостатков системы ЗИ, выявленных в процессе эксплуатации АСЗИ, и

последующему контролю за стабильностью характеристик системы ЗИ АСЗИ, влияющих на

эффективность ЗИ в течение установленных гарантийных сроков.

Внесение изменений в документацию на систему ЗИ и, при необходимости, в документацию на

АСЗИ в целом.

7.10. .Послегарантийное обслуживание

Мониторинг качества функционирования системы ЗИ АСЗИ.

Установление причин невыполнения требований о ЗИ в процессе функционирования АСЗИ.

Устранение недостатков в системе ЗИ и контролю за стабильностью ее характеристик, влияющих

на эффективность ЗИ.

Внесение изменений в документацию на систему ЗИ и, при необходимости, в документацию на

АСЗИ в целом.

ГОСТ Р

ИСО/

МЭК

18045

Минимум действий, выполняемых

оценщиком при проведении оценки по

ГОСТ Р ИСО/МЭК 15408 с

использованием критериев и

свидетельств оценки, определенных в

ГОСТ Р ИСО/МЭК 15408

Стадия 7

Ввод в действие

Стадия 8

Сопровождение АС

Требования доверия

к безопасности

ГОСТ Р

ИСО/

МЭК

15408-1,3

24.

Доверие к эксплуатацииЦель обеспечения доверия

При обеспечении ДЭ целями безопасности могут быть:

- в больших организациях — политика безопасности;

- в небольших организациях — цели безопасности, принятые в целевых коллективах пользователей

в качестве основных;

- в любых других конкретных случаях — цели безопасности, определенные посредством оценивания

риска.

В целях соответствия требованиям реального окружения (то есть нескольких компонентов аппаратных

средств и программного обеспечения, услуг по обеспечению безопасности, аспектов среды или

комбинации этих элементов) руководство по обеспечению доверия для этапа эксплуатации должно быть

приемлемым для сложных систем, составленных из многих элементов.

Области безопасности:

Административная и организационная безопасность

Безопасность персонала

Физическая безопасность и безопасность среды

Безопасность аппаратных средств

Безопасность программного обеспечения

Безопасность функционирования

Коммуникационная безопасность

Безопасность передачи

Криптографическая безопасность

Безопасность работы радиоэлектронных устройств

Сетевая безопасность

25.

Требования обеспечения доверияРД. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных

систем и требования по защите информации (Гостехкомиссия России, 1992);

РД. СВТ. Защита от несанкционированного доступа к информации. Показатели защищённости от несанкционированного доступа к

информации (Гостехкомиссия России, 1992)

Требования по безопасности информации, устанавливающие уровни доверия к средствам технической защиты информации и

средствам обеспечения безопасности информационных технологий. Утверждены приказом ФСТЭК России от 02 июня 2020 г. №

76. ДСП.

Требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных

системах. Утверждены приказом ФСТЭК России от 11 февраля 2013 г. № 17

Требования к обеспечению защиты информации, содержащейся в информационных системах управления производством,

используемых организациями оборонно-промышленного комплекса. Утверждены приказом ФСТЭК России от 28 февраля 2017 г.

№ 31. ДСП

Требования к обеспечению защиты информации в автоматизированных системах управления производственными и

технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах,

представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды. Утверждены

приказом ФСТЭК России от 14 марта 2013г. № 31

Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке

в информационных системах персональных данных. Утверждены приказом ФСТЭК России от 18 февраля 2013 г. № 21

Требования о защите информации, содержащейся в информационных системах общего пользования. Утверждены приказом ФСБ

России и ФСТЭК России от 31 августа 2010 г. № 416/489

Требования по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской

Федерации. Утверждены приказом ФСТЭК России от 25 декабря 2017 г. № 239

Право

Право