Похожие презентации:

Менеджмент информационной безопасности

1.

Менеджментинформационной

безопасности

2.

1 Понятие менеджментаинформационной безопасности.

Стандарты в области управления

рисками информационной

безопасности

3.

Информационнаябезопасность

–

состояние

защищенности

сбалансированных интересов личности,

общества и государства от внешних и

внутренних угроз в информационной сфере

КОНЦЕПЦИЯ информационной безопасности

Республики Беларусь

4.

1.1 Риск• Риск – комбинация вероятности события и

его последствий.

(BS 7799-3)

• Риск информационной безопасности – это

потенциальная возможность

использования уязвимостей актива или

группы активов конкретной угрозой для

причинения ущерба организации.

(ISO/IEC 27005)

5.

продолжение• Риск – потенциальная проблема.

• Риск – вероятные потери организации в

результате инцидентов.

• Риск – неопределенность, предполагающая

возможность потерь (ущерба).

6.

Оценка рискаОценка риска заключается в определении

его

уровня

(качественной

либо

количественной величины) и сравнении этого

уровня

с

максимально

допустимым

(приемлемым) уровнем, а также с уровнем

других рисков.

Уровень

риска

определяется

путем

комбинирования двух величин: вероятности

события и размеров его последствий.

7.

Событие заключается в реализации угрозы,использующей уязвимости актива для

воздействия на этот актив и нарушения его

безопасности

(конфиденциальности,

целостности, доступности).

Нарушение безопасности актива наносит

ущерб организации. Величина этого ущерба

определяет

ценность

актива

для

организации.

8.

продолжениеОценка риска включает идентификацию и

оценку ценности активов, последствий для

бизнеса, идентификацию и оценку угроз и

уязвимостей, а также комбинирование этих

факторов для определения уровня риска в

количественных и качественных величинах.

9.

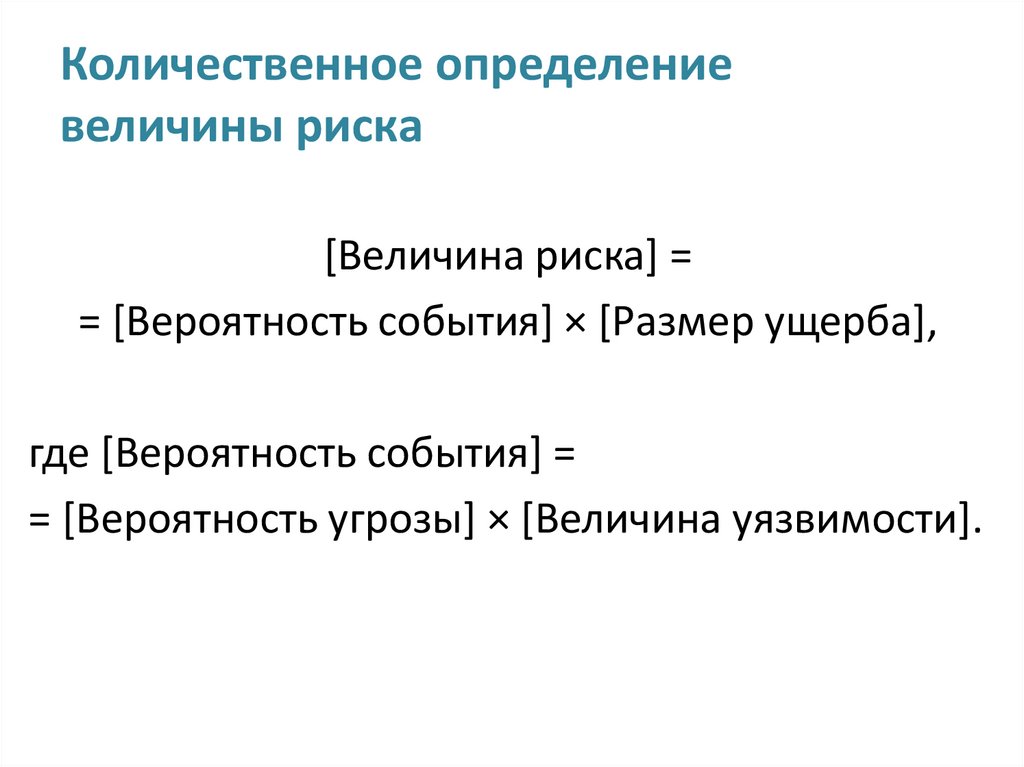

Количественное определениевеличины риска

[Величина риска] =

= [Вероятность события] × [Размер ущерба],

где [Вероятность события] =

= [Вероятность угрозы] × [Величина уязвимости].

10.

продолжение• вероятность события – вероятность успешной

реализации угрозы в отношении актива с

использованием уязвимости и причинения

ущерба организации;

• вероятность

угрозы

–

вероятность

(ожидаемое количество попыток реализации

угрозы за определенный период времени)

того, что угроза в отношении актива будет

реализовываться

(успешность

либо

неуспешность

реализации

угрозы

определяется величиной уязвимости);

11.

продолжение• величина уязвимости – вероятность того,

что в случае реализации угрозы в

отношении актива эта угроза будет

реализована успешно с использованием

данной уязвимости, то есть безопасность

актива в результате будет нарушена и

организация понесет определенный ущерб.

12.

продолжениеВеличина

риска

соответствует

прогнозируемым среднегодовым потерям

организации в результате осуществления

угрозы в отношении актива с использованием

уязвимости (Annual Loss Expectancy – ALE –

ожидаемые годовые потери, т.е. «стоимость»

всех инцидентов за год).

13.

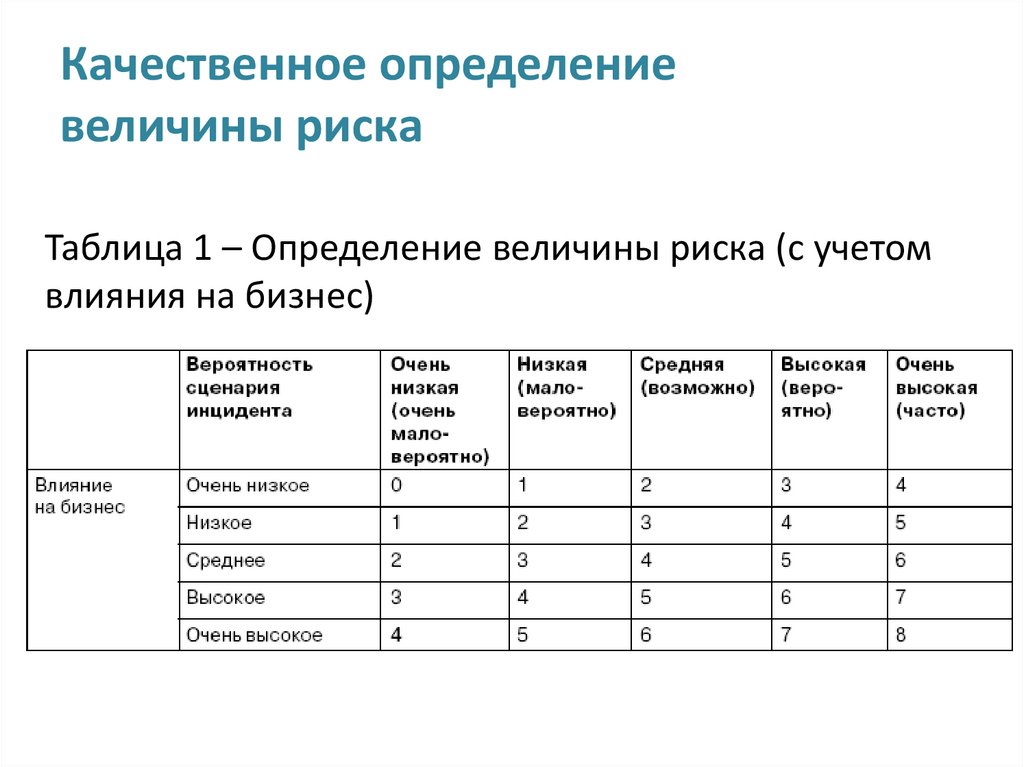

Качественное определениевеличины риска

Таблица 1 – Определение величины риска (с учетом

влияния на бизнес)

14.

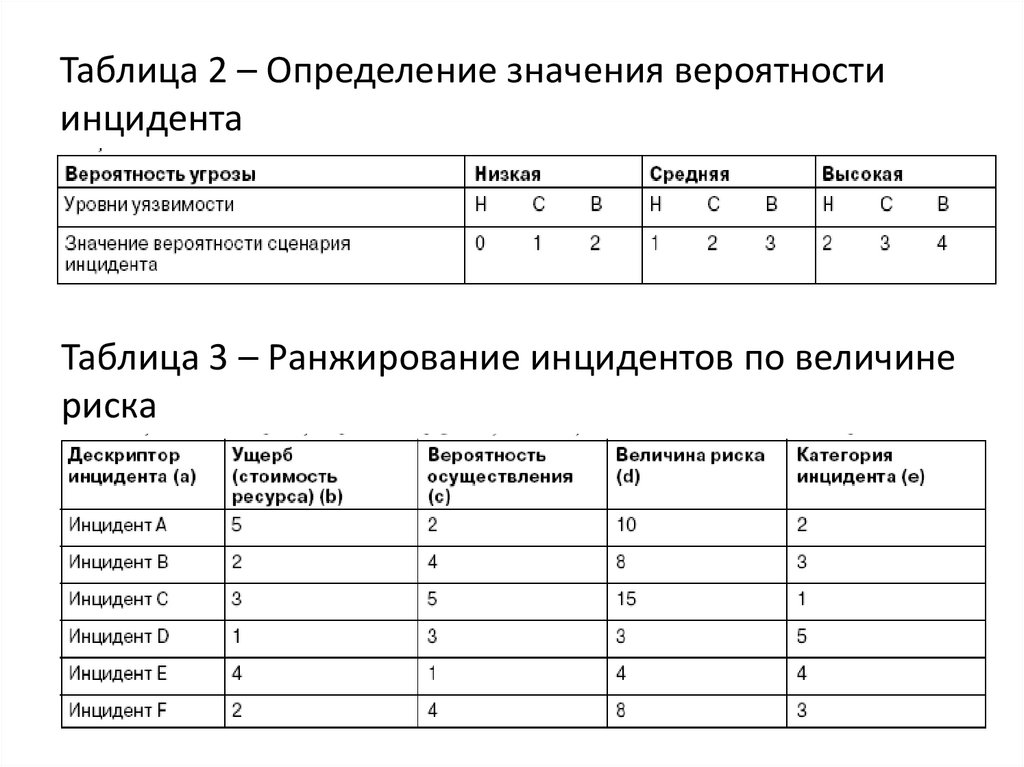

Таблица 2 – Определение значения вероятностиинцидента

Таблица 3 – Ранжирование инцидентов по величине

риска

15.

1.2 Активы организации как ключевыефакторы риска

Виды активов организации:

материальные;

финансовые;

имущественные и неимущественные права;

интеллектуальная собственность;

кадровые;

информационные;

процессы и сервисы.

16.

продолжениеВо многих видах бизнес-рисков есть

информационная

составляющая,

обусловленная тем, что все активы

организации и соответствующие риски в

отношении этих активов связаны между

собой.

17.

Процесс оценки рисков (assessment)1 этап – анализ рисков (analysis)

• Что является активом компании?

• Какова реальная ценность данного актива?

• Какие существуют угрозы в отношении данного

актива?

• Каковы последствия этих угроз и ущерб для

бизнеса?

• Насколько вероятны эти угрозы?

• Насколько уязвим бизнес в отношении этих угроз?

• Каков ожидаемый размер среднегодовых потерь?

18.

продолжение2 этап – оценивание рисков (evaluation)

• Какой уровень риска (размер

среднегодовых потерь) является

приемлемым для организации и какие

риски превышают этот уровень?

1+2

Реестр информационных рисков

19.

продолжениеОбработка рисков: передача (например,

путем страхования), избегание (например,

отказ от внедрения той или иной технологии

или сервиса), принятие (сознательная

готовность понести ущерб в случае

реализации

риска),

минимизация

(применение мер для снижения вероятности

негативного

события,

приводящего

к

реализации риска).

20.

• Какой вариант обработки риска выбираем?• Если принимается решение об уменьшении

риска, то какие механизмы контроля

необходимо использовать?

• Насколько эффективны эти механизмы

контроля и какой возврат инвестиций они

обеспечат?

Документ: план обработки рисков,

определяющий способы обработки рисков,

стоимость контрмер, а также сроки и

ответственных за их реализацию.

21.

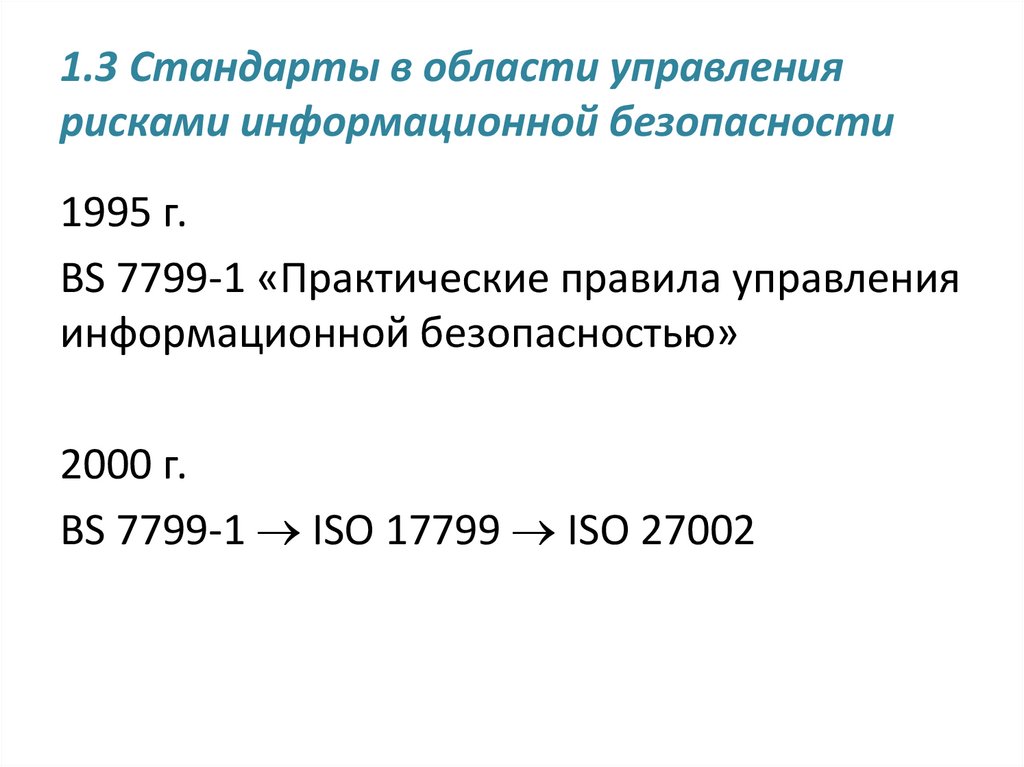

1.3 Стандарты в области управлениярисками информационной безопасности

1995 г.

BS 7799-1 «Практические правила управления

информационной безопасностью»

2000 г.

BS 7799-1 ISO 17799 ISO 27002

22.

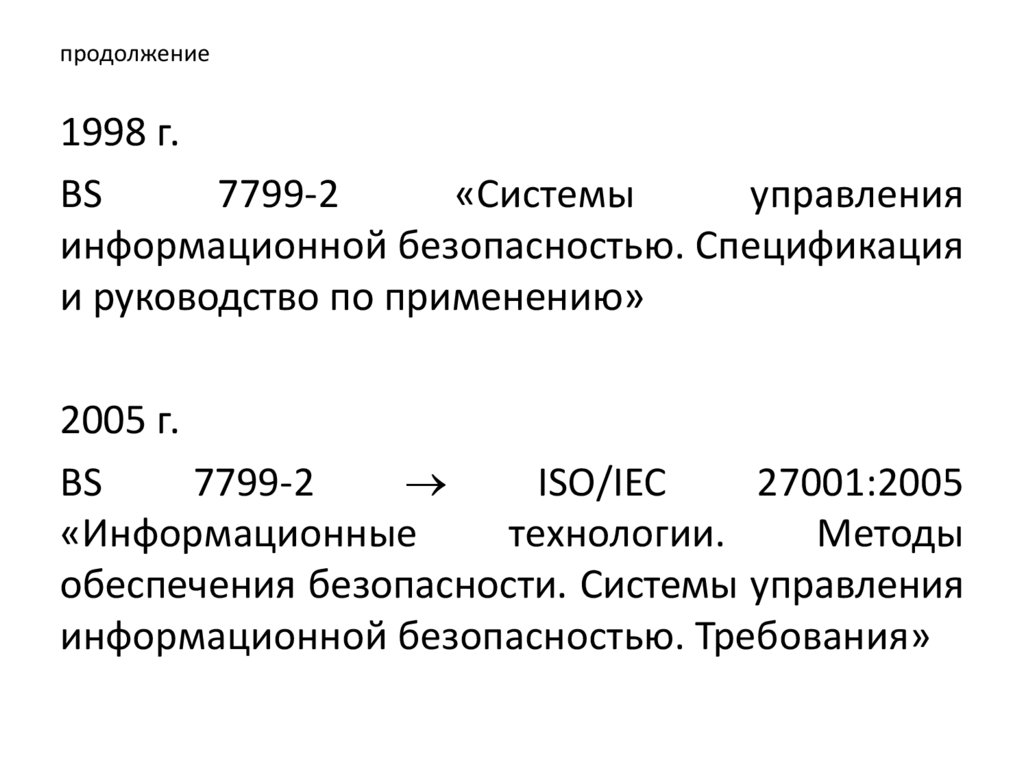

продолжение1998 г.

BS

7799-2

«Системы

управления

информационной безопасностью. Спецификация

и руководство по применению»

2005 г.

BS

7799-2

ISO/IEC

27001:2005

«Информационные

технологии.

Методы

обеспечения безопасности. Системы управления

информационной безопасностью. Требования»

23.

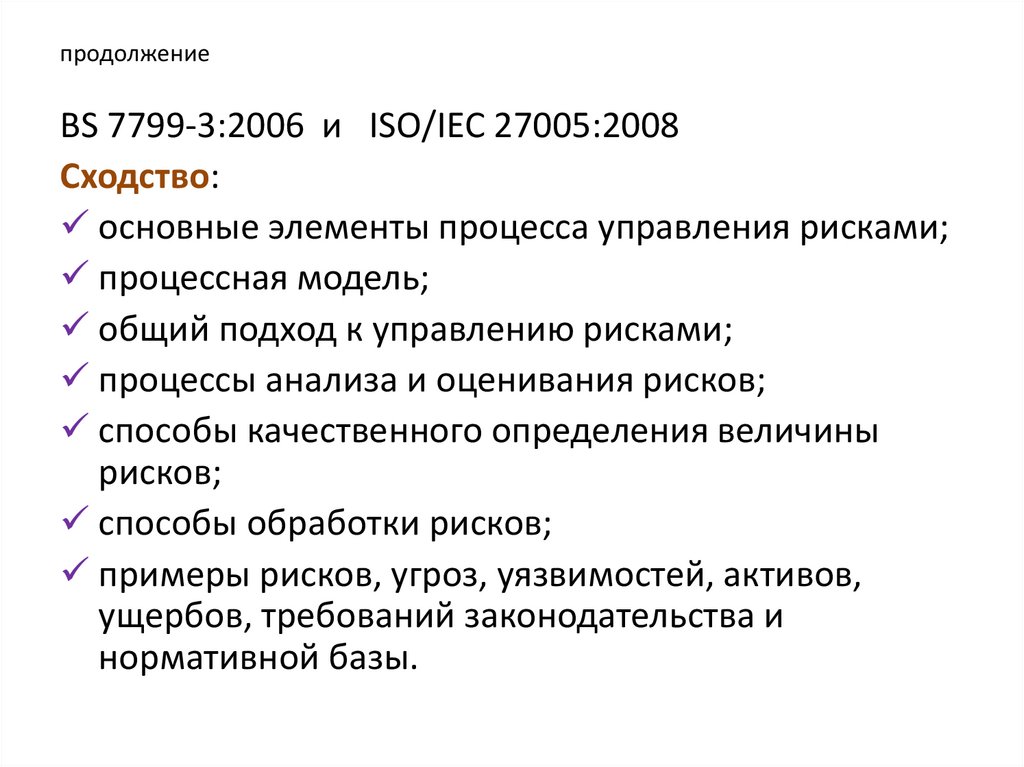

продолжениеBS 7799-3:2006 и ISO/IEC 27005:2008

Сходство:

основные элементы процесса управления рисками;

процессная модель;

общий подход к управлению рисками;

процессы анализа и оценивания рисков;

способы качественного определения величины

рисков;

способы обработки рисков;

примеры рисков, угроз, уязвимостей, активов,

ущербов, требований законодательства и

нормативной базы.

24.

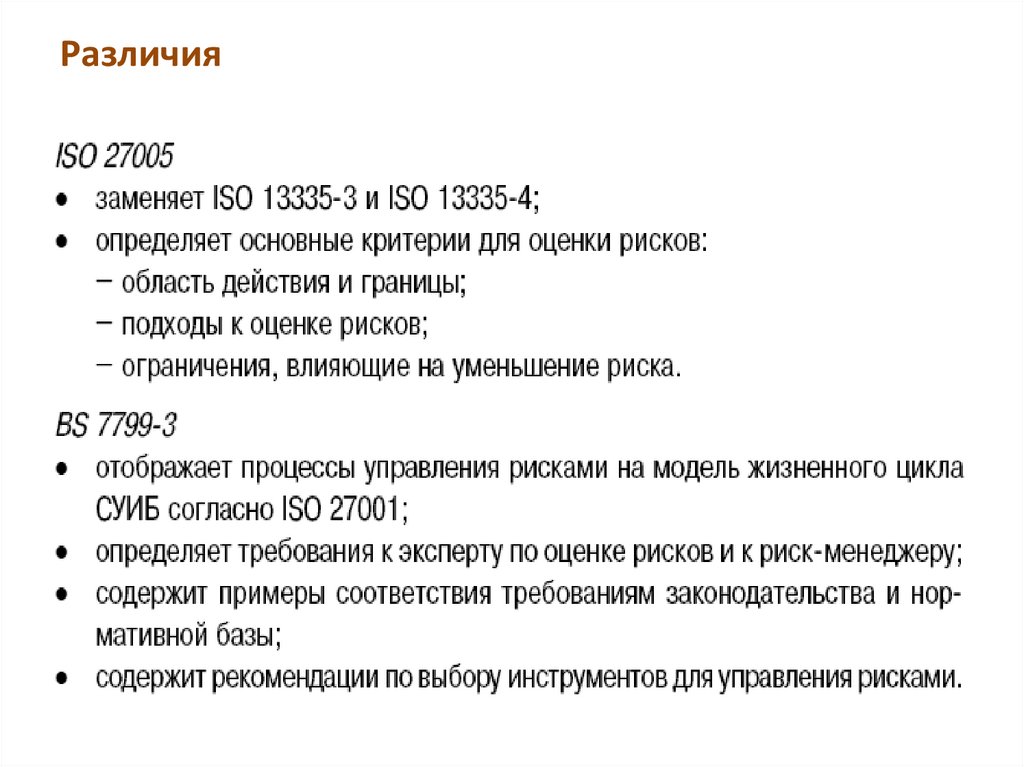

Различия25.

РБ: СТБ 34.101.1–3Разработаны на основе ИСО/МЭК 15408:

• часть 1. Введение и общая модель;

• часть 2. Функциональные требования

безопасности;

• часть

3.

Требования

доверия

к

безопасности.

26.

СТБ 34.101.1-2014 Информационныетехнологии и безопасность. Критерии

оценки безопасности информационных

технологий. Часть 1. Введение и общая

модель

Устанавливает основные понятия (объект

оценки, контекст оценки, профили защиты,

пакеты

требований

безопасности)

и

принципы

оценки

безопасности

информационных технологий, а также

определяет общую модель оценки.

27.

СТБ 34.101.2-2014 Информационныетехнологии и безопасность. Критерии

оценки безопасности информационных

технологий. Часть 2. Функциональные

требования безопасности

Определяет требуемую структуру и содержание

функциональных компонентов безопасности с

целью оценки безопасности. Содержит каталог

функциональных компонентов, который будет

соответствовать

общим

требованиям

функциональных возможностей безопасности

множества

продуктов

информационных

технологий.

28.

СТБ 34.101.3-2014 Информационные технологиии безопасность. Критерии оценки безопасности

информационных технологий. Часть 3.

Гарантийные требования безопасности

Стандарт включает: уровни гарантии оценки,

которые определяют шкалу оценки гарантии

простого (однокомпонентного) ОО; составные

пакеты гарантии, которые определяют шкалу

оценки гарантии для составного ОО; отдельные

компоненты гарантии, из которых формируются

УГО и пакеты гарантии; критерии оценки

профилей защиты и заданий по безопасности.

Право

Право