Похожие презентации:

Платформа Network Sniffer: особенности реализации перехвата почтовых сообщений. Системы противодействия утечке данных

1. Системы противодействия утечке данных

2.

2. СЕРВЕРНЫЕ КОМПОНЕНТЫПРОГРАММНОГО КОМПЛЕКСА «КИБ»

2.2. Платформа Network Sniffer: особенности

реализации перехвата почтовых сообщений

3.

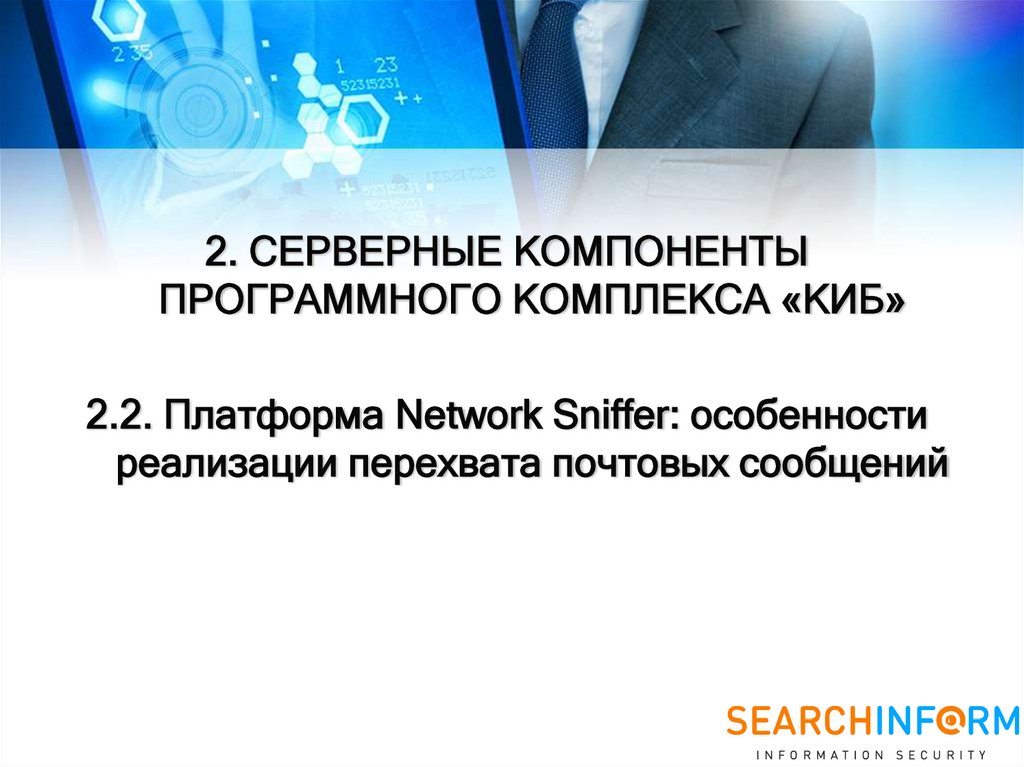

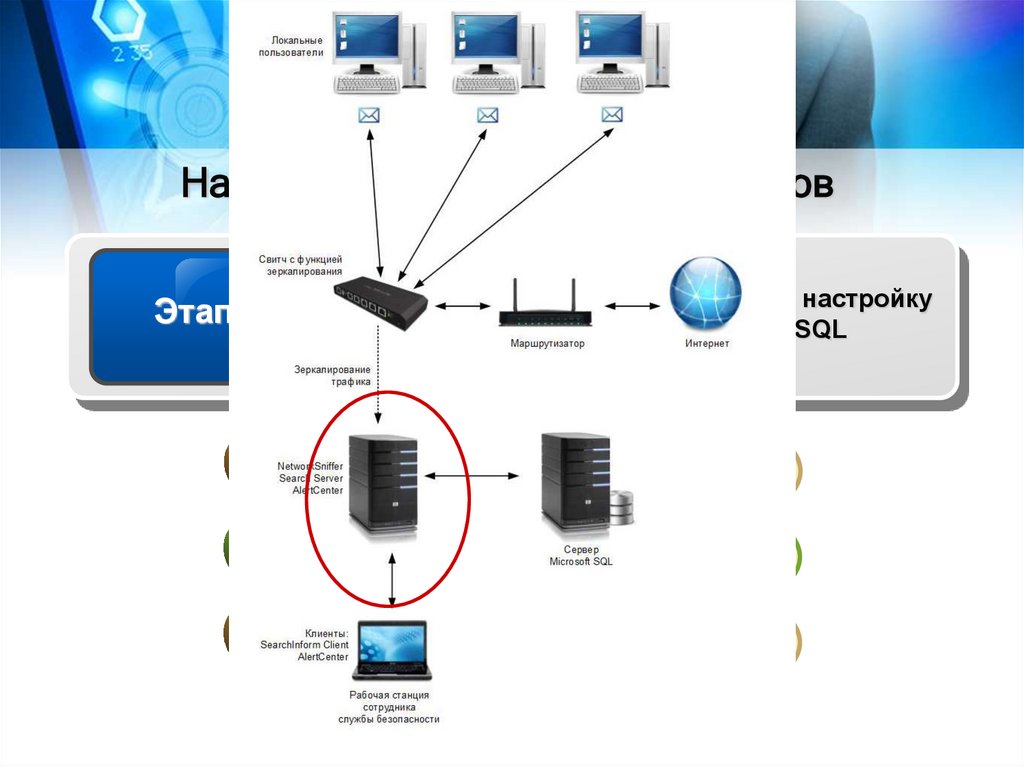

Взаимодействие Network Sniffer с почтовымисервисами

Служба

интеграции

Служба SMTPинтеграции

предназначена для сбора почтовых

сообщений напрямую с почтового сервера

предназначена для перехвата трафика

журналирования почтовых серверов

4.

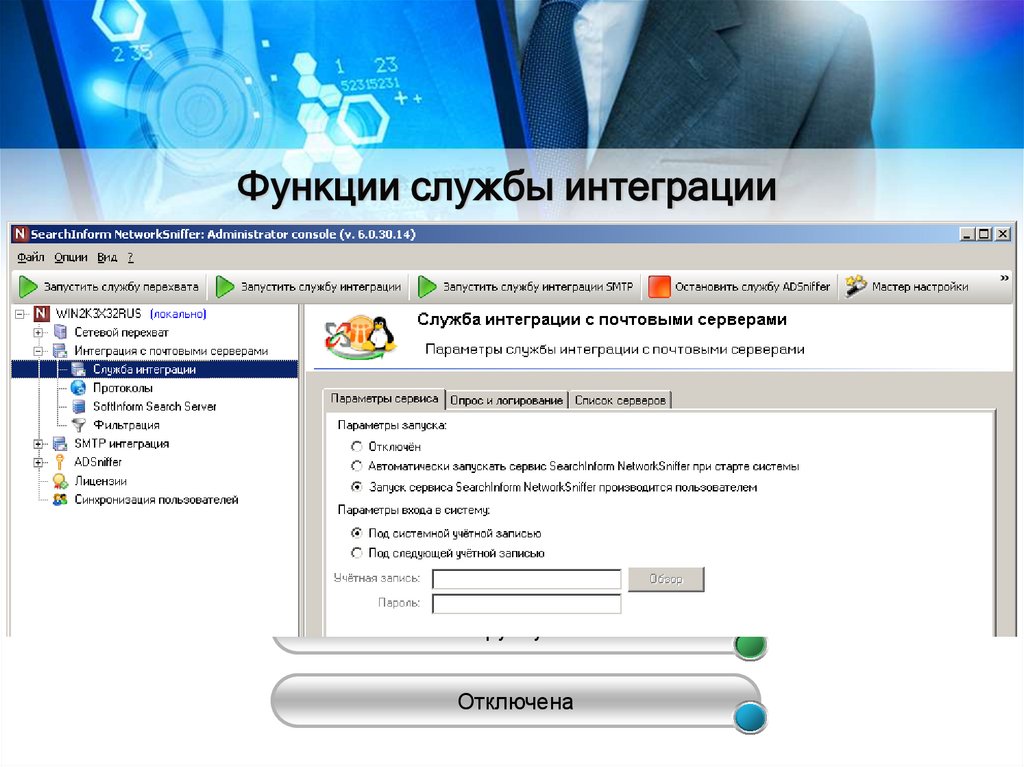

Функции службы интеграции1

2

Сбор сообщений с сервера

Обработка и запись в базу данных

полученной информации

Режимы запуска службы интеграции

Автоматически

Вручную

Отключена

5.

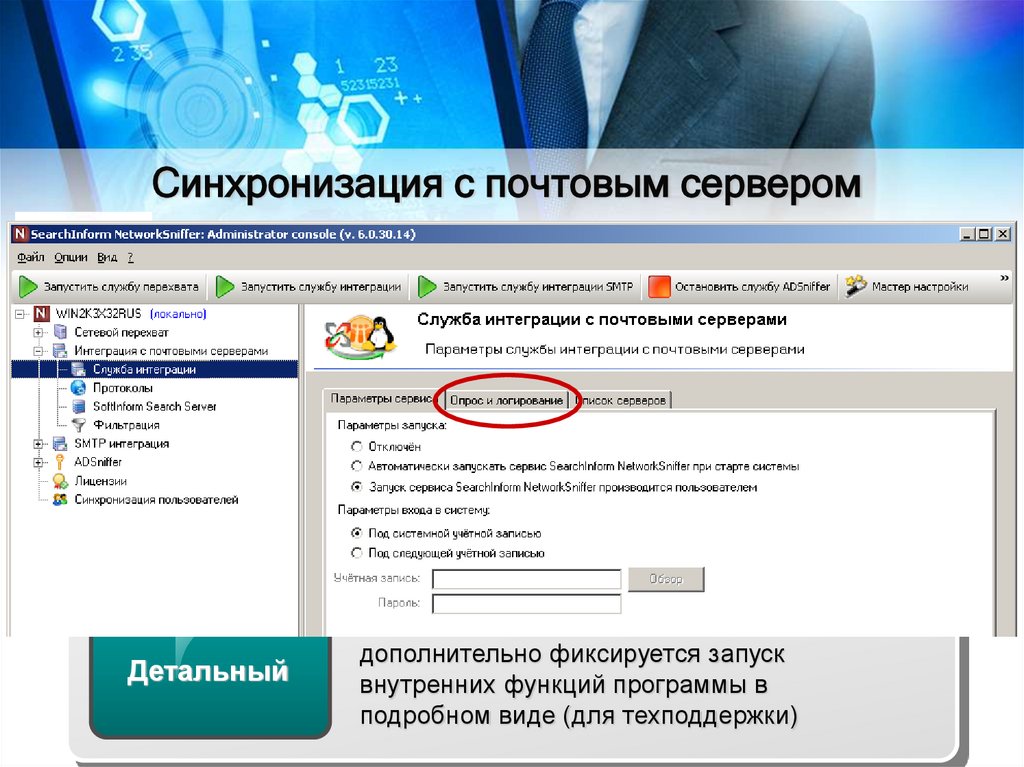

Синхронизация с почтовым серверомРекомендуемое время – не менее 10 минут

Протоколирование работы службы синхронизации

Обычный

Детальный

фиксируются серьезные ошибки службы

синхронизации и консоли управления

сервером, повлекшие прерывание или

аварийное завершение работы; запуск

внутренних функций программы

дополнительно фиксируется запуск

внутренних функций программы в

подробном виде (для техподдержки)

6.

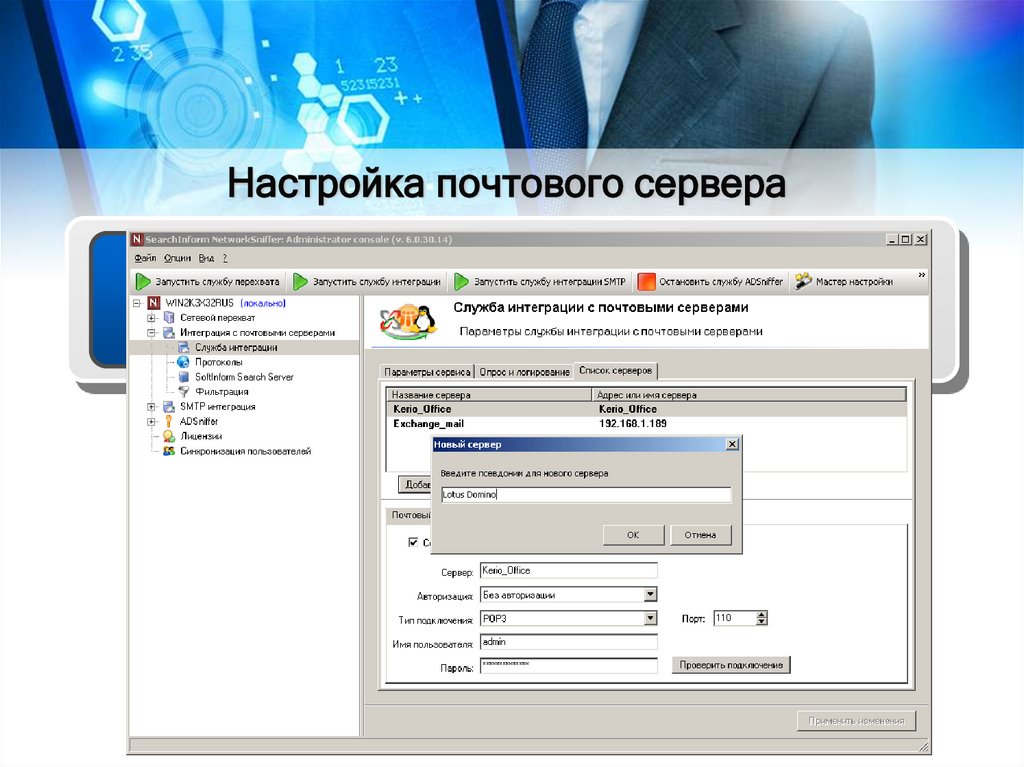

Настройка почтового сервераЭтап 1

добавить сервер и ввести

1

имя или IP-адрес почтового сервера

2

тип авторизации – без авторизации,

обычная, MD5SRAM-запрос

3

тип подключения – обычное, безопасное на

специальный порт (TLS), безопасное на обычный

порт (STARTTLS)

4

имя пользователя / пароль

7.

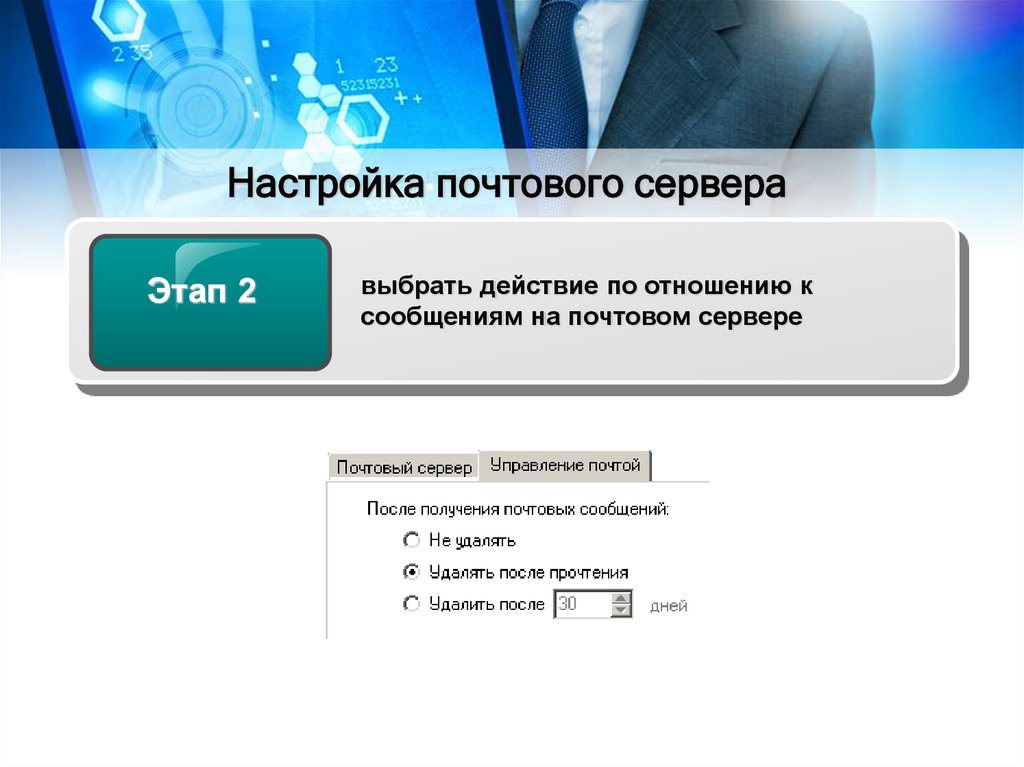

Настройка почтового сервераЭтап 2

выбрать действие по отношению к

сообщениям на почтовом сервере

8.

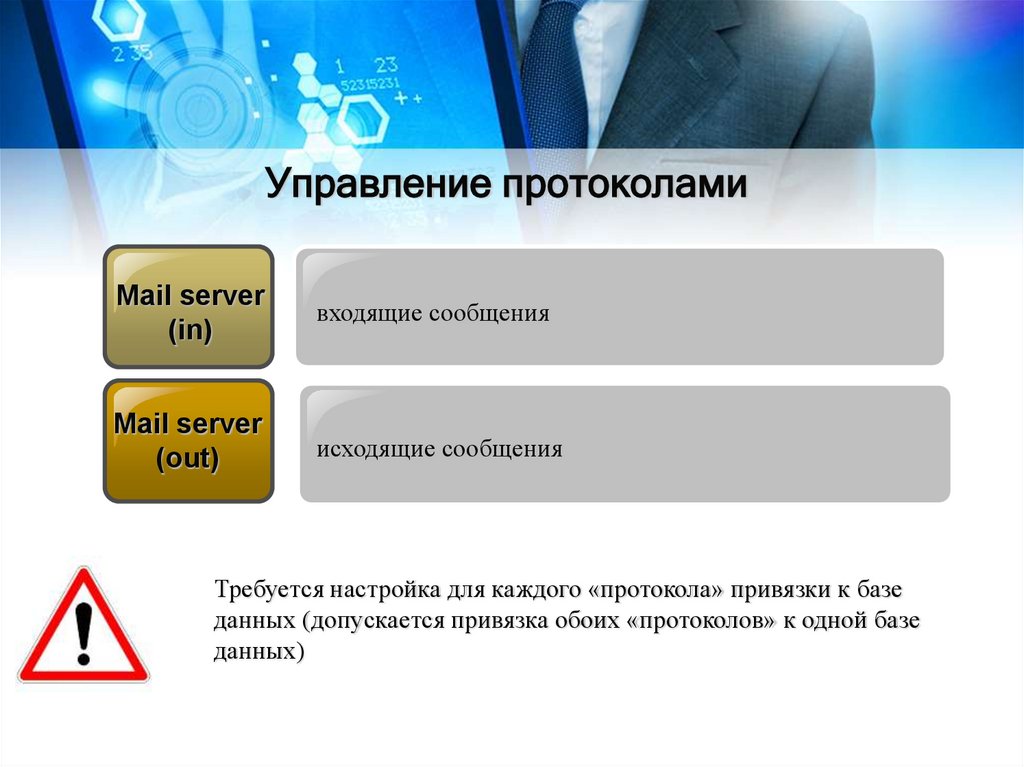

Управление протоколамиMail server

(in)

входящие сообщения

Mail server

(out)

исходящие сообщения

Требуется настройка для каждого «протокола» привязки к базе

данных (допускается привязка обоих «протоколов» к одной базе

данных)

9.

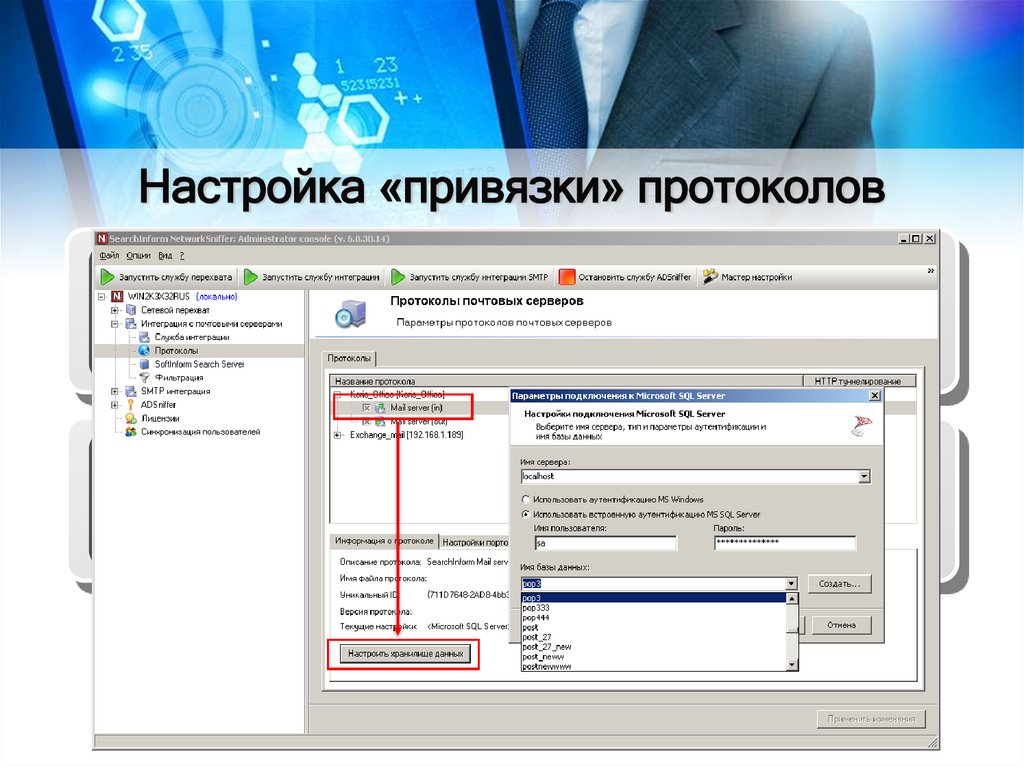

Настройка «привязки» протоколовЭтап 1

выбрать протокол и осуществить настройку

подключения к серверу Microsoft SQL

1

ввести имя или IP-адрес сервера

2

выбрать метод аутентификации (аутентификация

Windows, аутентификация сервера Microsoft SQL рекомендуется второе)

3

Для варианта 2 - вести имя и пароль

пользователя с правами на запись информации

10.

Настройка «привязки» протоколовЭтап 2

Создать новую базу указав ее имя или

выбрать существующую из списка

Этап 3

включить модули обработки протоколов

11.

Работа с индексами собранных сообщенийРежимы работы с сервером

Запуск

Остановка

Удаление

12.

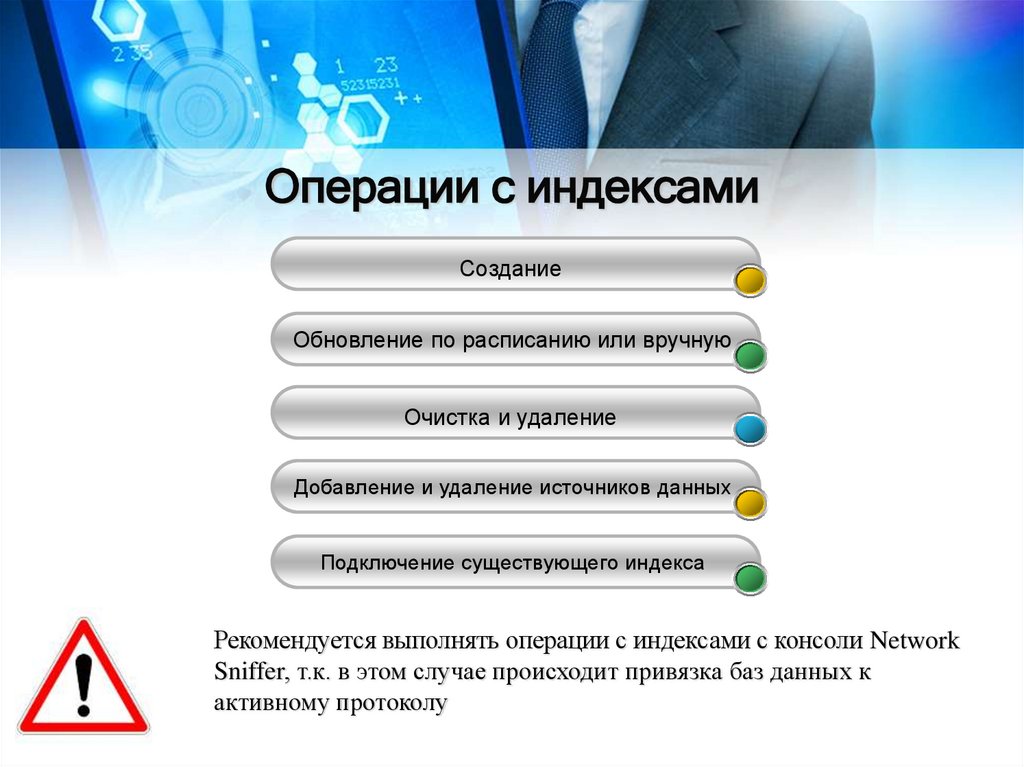

Операции с индексамиСоздание

Обновление по расписанию или вручную

Очистка и удаление

Добавление и удаление источников данных

Подключение существующего индекса

Рекомендуется выполнять операции с индексами с консоли Network

Sniffer, т.к. в этом случае происходит привязка баз данных к

активному протоколу

13.

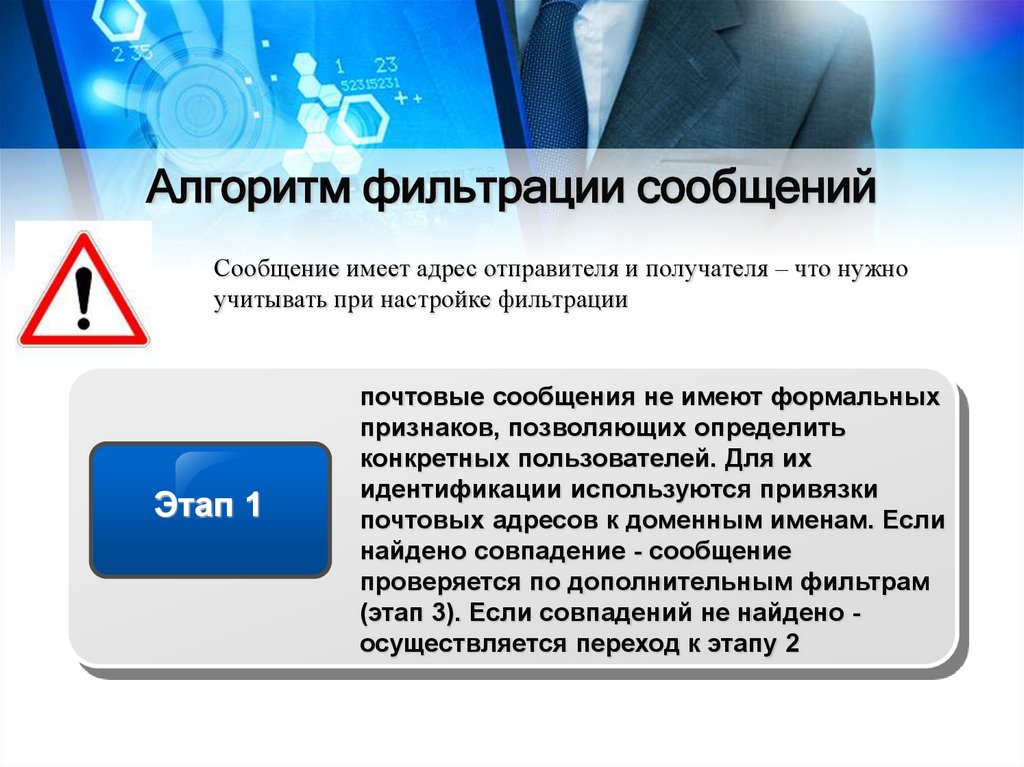

Алгоритм фильтрации сообщенийСообщение имеет адрес отправителя и получателя – что нужно

учитывать при настройке фильтрации

Этап 1

почтовые сообщения не имеют формальных

признаков, позволяющих определить

конкретных пользователей. Для их

идентификации используются привязки

почтовых адресов к доменным именам. Если

найдено совпадение - сообщение

проверяется по дополнительным фильтрам

(этап 3). Если совпадений не найдено осуществляется переход к этапу 2

14.

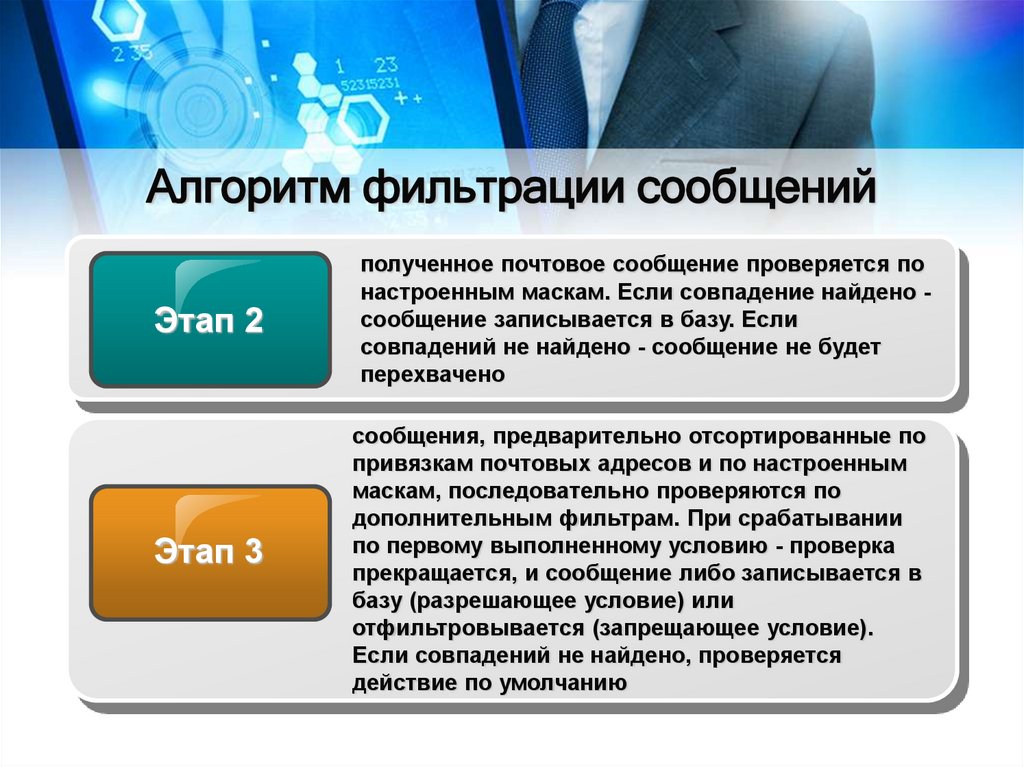

Алгоритм фильтрации сообщенийЭтап 2

полученное почтовое сообщение проверяется по

настроенным маскам. Если совпадение найдено сообщение записывается в базу. Если

совпадений не найдено - сообщение не будет

перехвачено

Этап 3

сообщения, предварительно отсортированные по

привязкам почтовых адресов и по настроенным

маскам, последовательно проверяются по

дополнительным фильтрам. При срабатывании

по первому выполненному условию - проверка

прекращается, и сообщение либо записывается в

базу (разрешающее условие) или

отфильтровывается (запрещающее условие).

Если совпадений не найдено, проверяется

действие по умолчанию

15.

Обязательные условия обеспечения фильтрации1

Привязка доменных имен

пользователей к почтовым адресам

2

Привязка доменных имен

пользователей к маскам адресов

16.

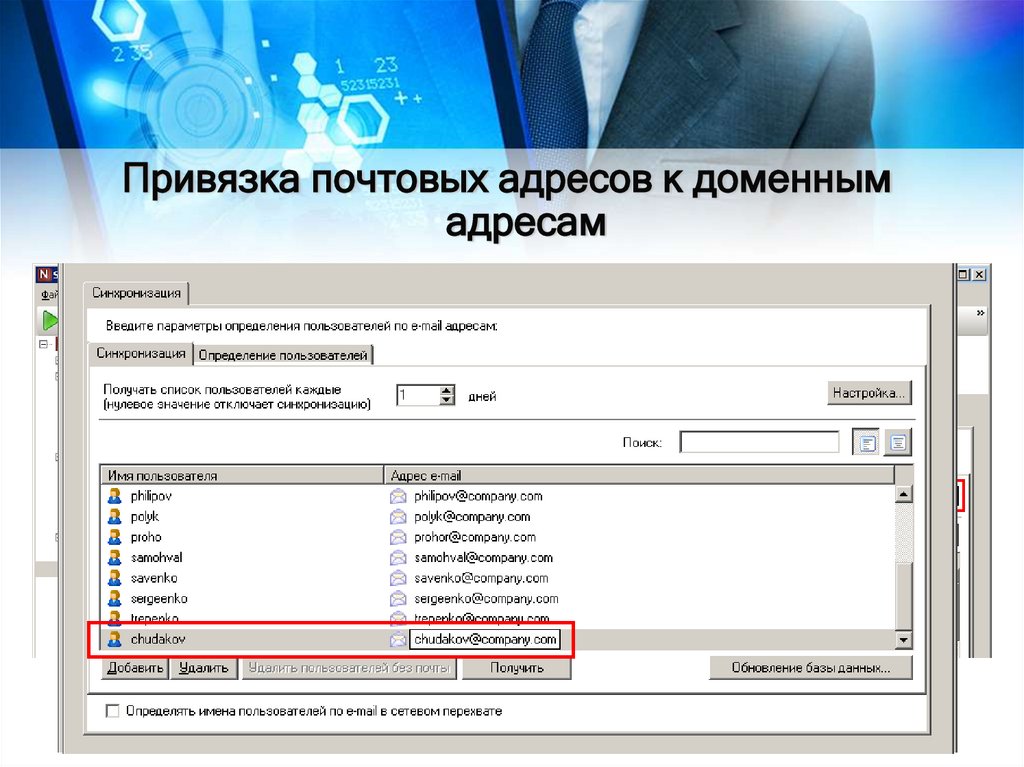

Привязка почтовых адресов к доменнымадресам

1

Active directory

2

Вручную

17.

Почтовые адресаПростые

petr.sidorov@company.ru

Полные

Петр Сидоров <petr.sidorov@company.ru>

18.

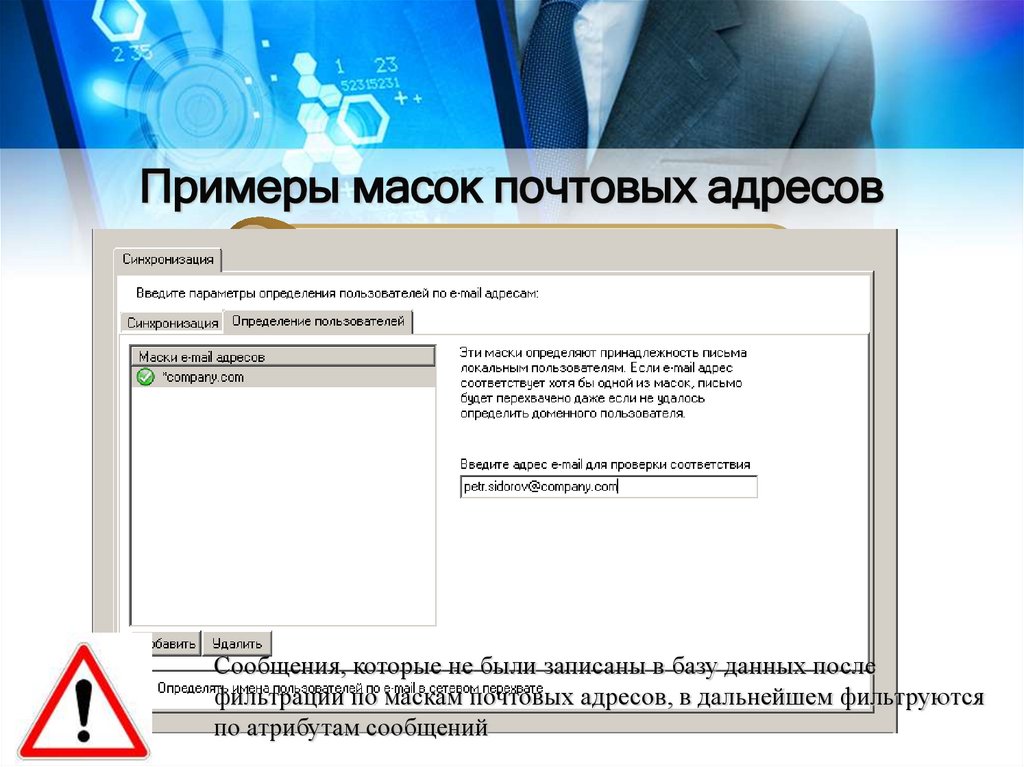

Примеры масок почтовых адресов1

*petr.sidorov@company.com*

2

*@company.com*

3

*petr.*@company*

4

*petr.sidorov*

5

*Петр Сидоров*

Сообщения, которые не были записаны в базу данных после

фильтрации по маскам почтовых адресов, в дальнейшем фильтруются

по атрибутам сообщений

19.

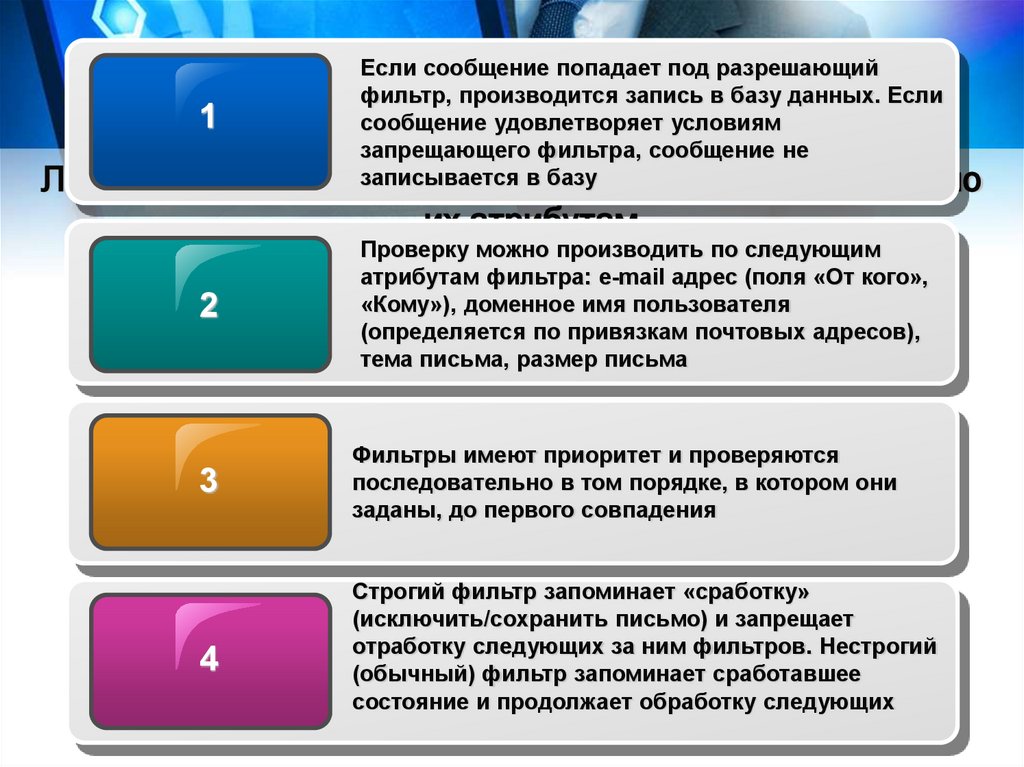

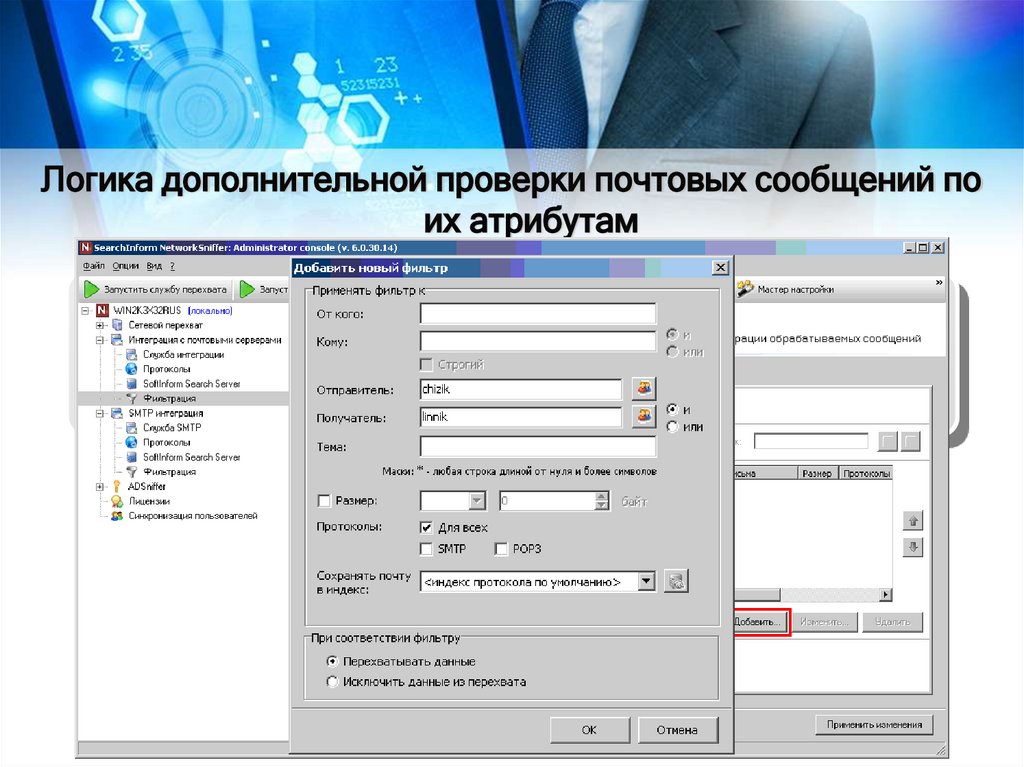

Если сообщение попадает под разрешающийфильтр, производится запись в базу данных. Если

1

сообщение удовлетворяет условиям

запрещающего фильтра, сообщение не

записывается

в базупочтовых сообщений по

Логика дополнительной

проверки

их атрибутам

2

Проверку можно производить по следующим

атрибутам фильтра: e-mail адрес (поля «От кого»,

«Кому»), доменное имя пользователя

(определяется по привязкам почтовых адресов),

тема письма, размер письма

3

Фильтры имеют приоритет и проверяются

последовательно в том порядке, в котором они

заданы, до первого совпадения

4

Строгий фильтр запоминает «сработку»

(исключить/сохранить письмо) и запрещает

отработку следующих за ним фильтров. Нестрогий

(обычный) фильтр запоминает сработавшее

состояние и продолжает обработку следующих

20.

Логика дополнительной проверки почтовых сообщений поих атрибутам

5

если сообщение не попадает ни под одно условие,

выполняется действие по умолчанию

21.

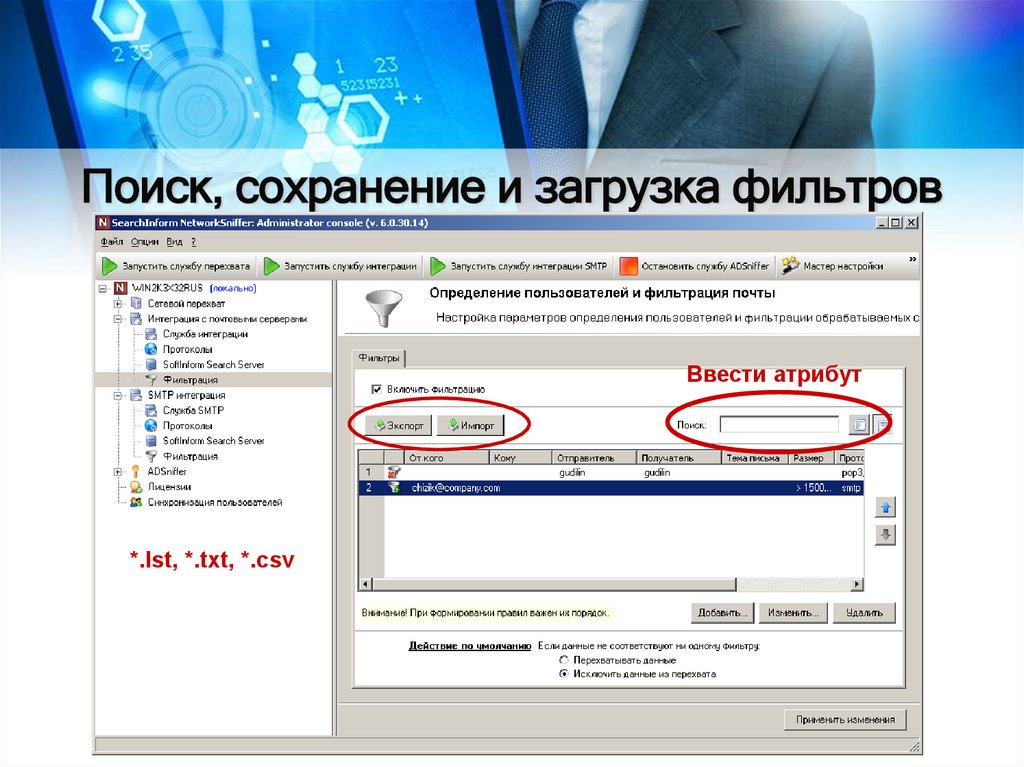

Поиск, сохранение и загрузка фильтровВвести атрибут

*.lst, *.txt, *.csv

Программное обеспечение

Программное обеспечение