Похожие презентации:

Модель угроз и модель нарушителя на объекте КИИ

1.

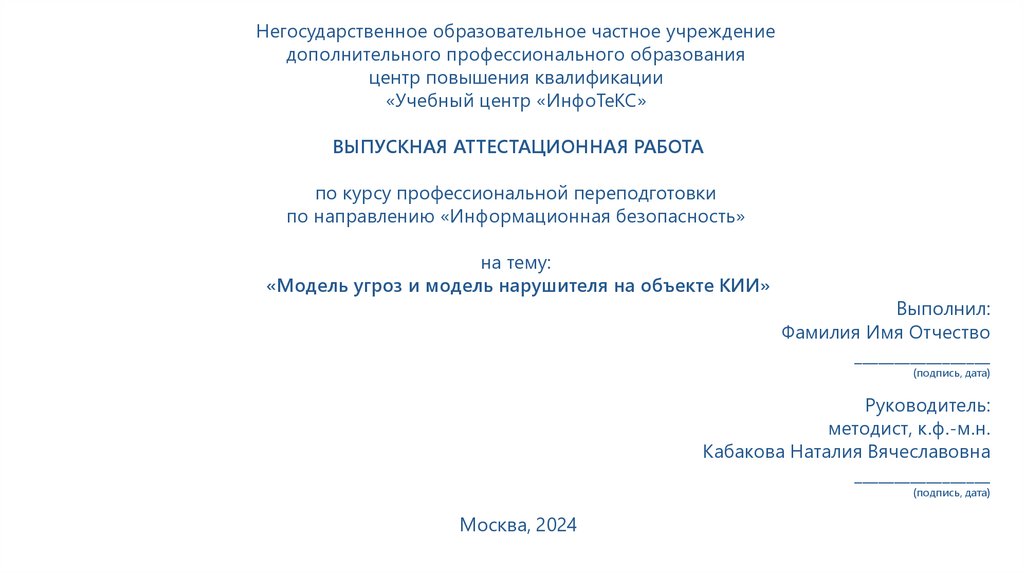

Негосударственное образовательное частное учреждениедополнительного профессионального образования

центр повышения квалификации

«Учебный центр «ИнфоТеКС»

ВЫПУСКНАЯ АТТЕСТАЦИОННАЯ РАБОТА

по курсу профессиональной переподготовки

по направлению «Информационная безопасность»

на тему:

«Модель угроз и модель нарушителя на объекте КИИ»

Выполнил:

Фамилия Имя Отчество

_________________

(подпись, дата)

Руководитель:

методист, к.ф.-м.н.

Кабакова Наталия Вячеславовна

_________________

(подпись, дата)

Москва, 2024

2.

Актуальность темы.Объект исследования.

Актуальность темы – заключается в необходимости обеспечения комплексной

информационной безопасности в организациях. Одним из ключевых аспектов данной

проблематики является как раз грамотное составление модели угроз объекта КИИ.

Объект исследования – ГКУ Калужской области «Центр безопасности дорожного

движения».

Предмет исследования – ИТС Калужской городской агломерации.

2

3.

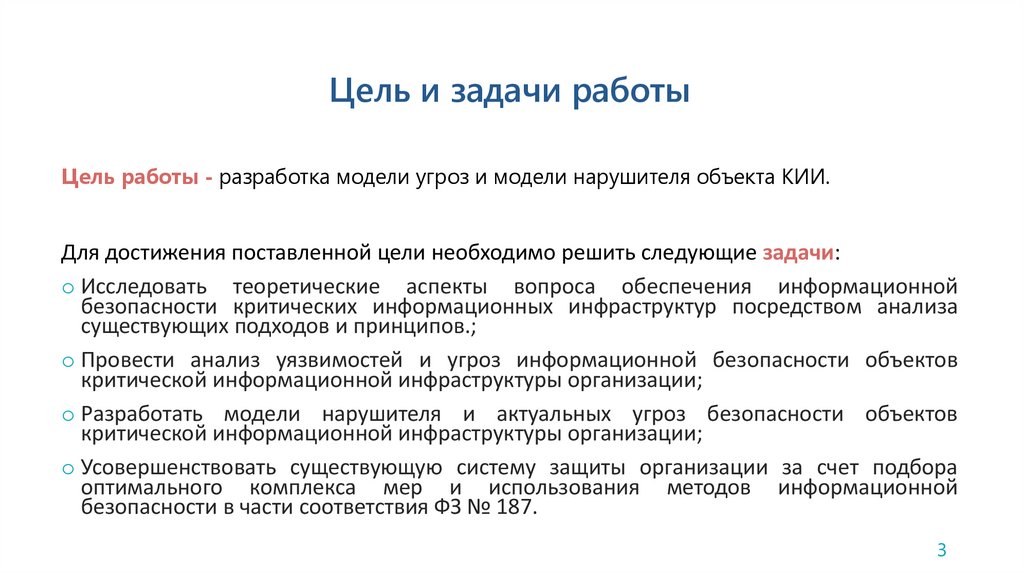

Цель и задачи работыЦель работы - разработка модели угроз и модели нарушителя объекта КИИ.

Для достижения поставленной цели необходимо решить следующие задачи:

o Исследовать теоретические аспекты вопроса обеспечения информационной

безопасности критических информационных инфраструктур посредством анализа

существующих подходов и принципов.;

o Провести анализ уязвимостей и угроз информационной безопасности объектов

критической информационной инфраструктуры организации;

o Разработать модели нарушителя и актуальных угроз безопасности объектов

критической информационной инфраструктуры организации;

o Усовершенствовать существующую систему защиты организации за счет подбора

оптимального комплекса мер и использования методов информационной

безопасности в части соответствия ФЗ № 187.

3

4.

Основания для проведения мероприятий по защитеКИИ

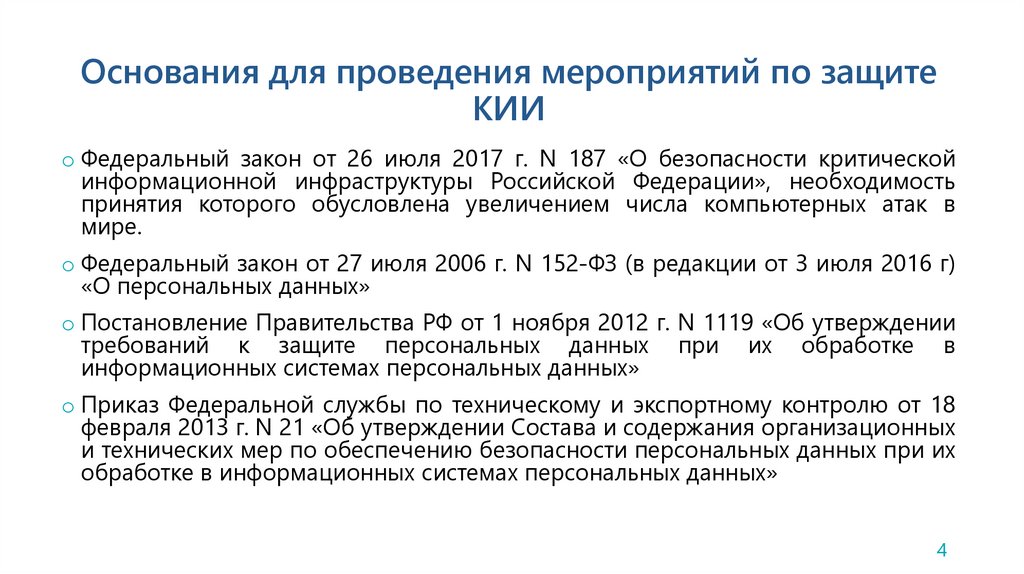

o Федеральный закон от 26 июля 2017 г. N 187 «О безопасности критической

информационной инфраструктуры Российской Федерации», необходимость

принятия которого обусловлена увеличением числа компьютерных атак в

мире.

o Федеральный закон от 27 июля 2006 г. N 152-ФЗ (в редакции от 3 июля 2016 г)

«О персональных данных»

o Постановление Правительства РФ от 1 ноября 2012 г. N 1119 «Об утверждении

требований к защите персональных данных при их обработке в

информационных системах персональных данных»

o Приказ Федеральной службы по техническому и экспортному контролю от 18

февраля 2013 г. N 21 «Об утверждении Состава и содержания организационных

и технических мер по обеспечению безопасности персональных данных при их

обработке в информационных системах персональных данных»

4

5.

Классификация субъектов и объектов КИИРакетнокосмическая

промышлен

ность

Здравоохра

нение

Горнодобы

ваю-щая

промышленнность

Металлургич

еская и

химическая

промышленн

ость

Объекты КИИ:

-информационныесистемы

телекоммуникационные

сети

автомат

Банковская

сфера

Топливноэнергетиче

ский

комплекс

Наука,

транспорт,

связь

изиров анные

сист емы управ ления

ТП

Атомная

промышлен

ность

Военнопромышле

нный

комплекс

ЮЛ и ИП,

взаимодейс

твующией

с

системами

КИИ

5

6.

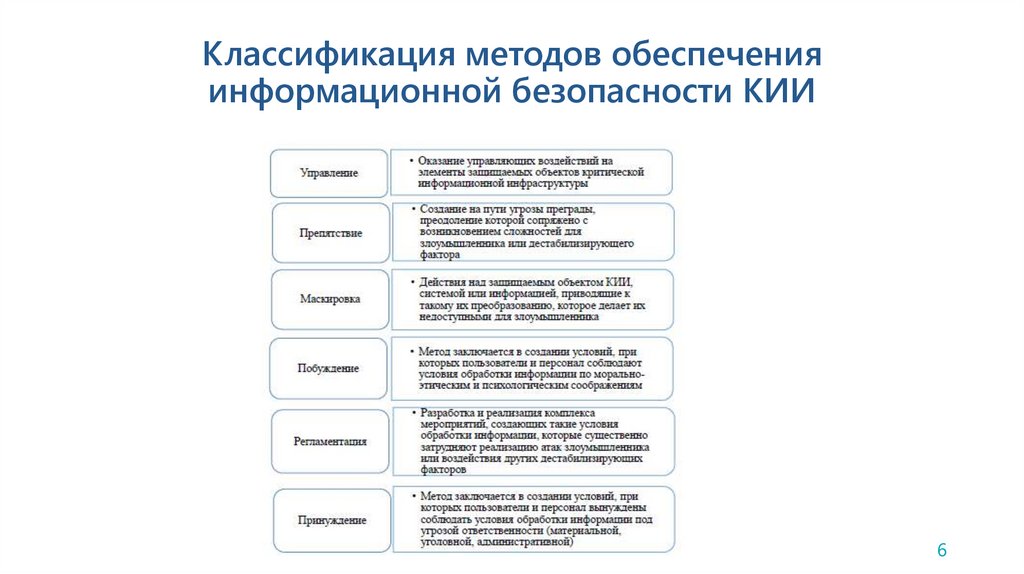

Классификация методов обеспеченияинформационной безопасности КИИ

6

7.

ИТС КГА (объект КИИ)7

8.

Выводы по главе 1o В данной главе были проанализированы ключевые аспекты ФЗ № 187 и определены

принципы

обеспечения

комплексной

безопасности

объектов

критической

информационной инфраструктуры, на основании чего можно сделать вывод о

необходимости повышения уровня информационной безопасности объектов

критических информационных инфраструктур посредством совершенствования

комплексной системы защиты.

8

9.

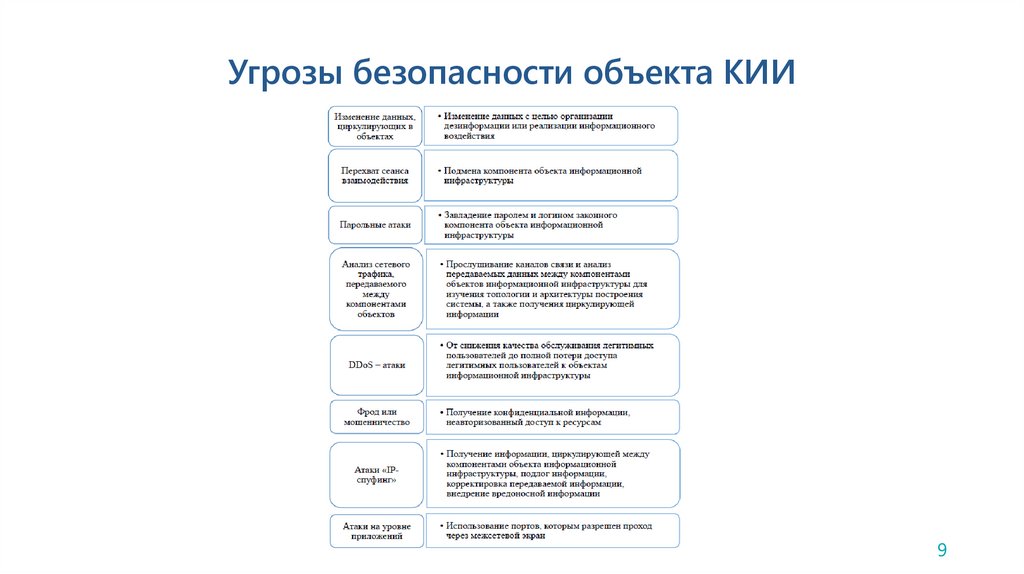

Угрозы безопасности объекта КИИ9

10.

Выводы по главе 2o Таким образом, исходя из проведенного исследования вопроса категорирования

объектов критической информационной инфраструктуры Российской Федерации на

примере ГКУ КО «ЦБДД» были выявлены критические процессы, определены объекты

критической

информационной,

проведена

оценка

факторов

активности

потенциального злоумышленника, а также разработана модель угроз безопасности

объектов критической инфраструктуры учреждения.

o По результату проведенного исследования были определены категории значимых

объектов критической информационной инфраструктуры в соответствие с

Постановлением Правительства РФ № 127 от 8 февраля 2018 г.

10

11.

Теоретическая значимостьработы

Теоретическая значимость заключается в возможности применения полученных

результатов в исследованиях и работах, посвященных различным аспектам обеспечения

безопасности объектов критической информационной инфраструктуры.

11

12.

Практическая значимостьработы

Практическая значимость исследования состоит в возможности последующего

применения полученных результатов работы коммерческими медицинскими

компаниями для разработки и внедрения эффективных комплексных мер по защите

информации, спроектированных с учетом положений и требований Федеральных

законов и прочих нормативно-правовых документов в области обработки данных

субъектов информационных инфраструктур с высокой уязвимостью

12

13.

Практическая значимостьработы

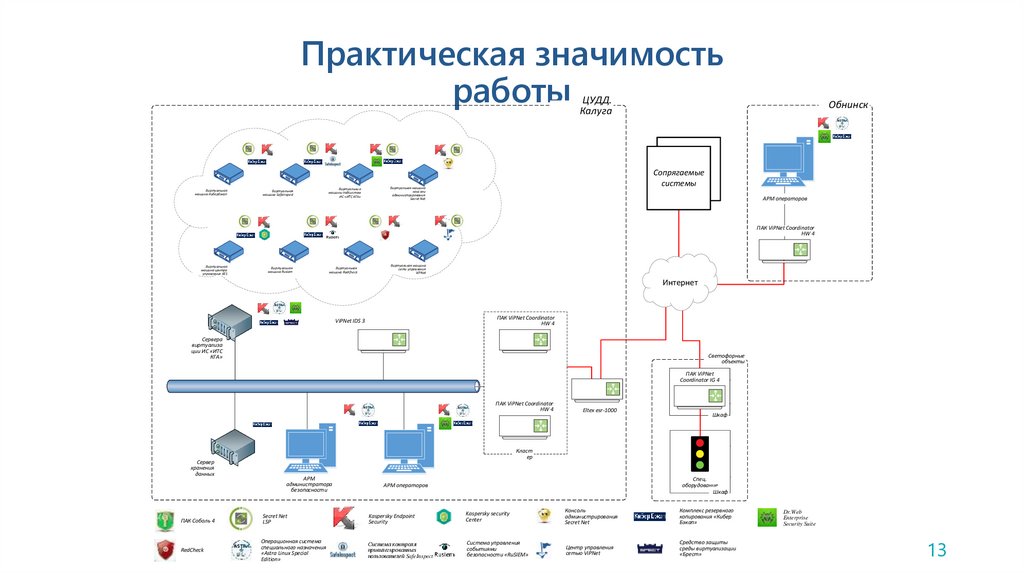

ЦУДД.

Калуга

Виртуальная

машина Кибербэкап

Виртуальная

машина Safeinspect

Виртуальные

машины подсистем

ИС «ИТС КГА»

Обнинск

Сопрягаемые

системы

Виртуальная машина

консоли

администрирования

Secret Net

АРМ операторов

ПАК ViPNet Coordinator

HW 4

Виртуальная

машина центра

управления KES

Виртуальная

машина Rusiem

Виртуальная

машина RedCheck

Виртуальная машина

сети управления

ViPNet

Интернет

ПАК ViPNet Coordinator

HW 4

ViPNet IDS 3

Сервера

виртуализа

ции ИС «ИТС

КГА»

Светофорные

объекты

ПАК ViPNet

Coordinator IG 4

ПАК ViPNet Coordinator

HW 4

Сервер

хранения

данных

Eltex esr-1000

Шкаф

Класт

ер

АРМ

администратора

безопасности

Спец.

оборудование

Шкаф

АРМ операторов

ПАК Соболь 4

Secret Net

LSP

Kaspersky Endpoint

Security

Kaspersky security

Center

Консоль

администрирования

Secret Net

Комплекс резервного

копирования «Кибер

Бэкап»

RedCheck

Операционная система

специального назначения

«Astra Linux Special

Edition»

Система контроля

привилегированных

пользователей SafeInspect

Система управления

событиями

безопасности «RuSIEM»

Центр управления

сетью ViPNet

Средство защиты

среды виртуализации

«Брест»

Dr.Web

Enterprise

Security Suite

13

14.

Спасибо за внимание!14

Программирование

Программирование