Похожие презентации:

Обеспечение безопасности автоматизированных рабочих мест в клинике «Здоровье»

1. Выпускная квалификационная работа Обеспечение безопасности автоматизированных рабочих мест в клинике «Здоровье» 10.05.03

ФЕДЕРАЛЬНОЕ АГЕНТСТВО МОРСКОГО И РЕЧНОГО ТРАНСПОРТАФедеральное государственное бюджетное образовательное учреждение высшего образования

«Государственный университет морского и речного флота имени адмирала С.О. Макарова»

Институт водного транспорта

Кафедра комплексного обеспечения информационной безопасности

Выпускная квалификационная работа

Обеспечение безопасности автоматизированных

рабочих мест в клинике «Здоровье»

10.05.03 «Информационная безопасность автоматизированных систем»

Научный руководитель:

доцент каф. КОИБ Коротков В.В.

Работу выполнила: студентка группы ИБ-51

Смольникова Д.С.

Санкт-Петербург

2025

2.

Цель и задачиЦель:

Совершенствование системы

информационной безопасности в клинике

«Здоровье».

Задачи:

Изучить теоретические основы

информационной безопасности;

Провести анализ объекта защиты;

Разработать предложения по обеспечению

безопасности АРМ на объекте;

Оценить стоимость предложенных мер.

2

3.

АктуальностьРост зависимости

от цифровых систем

Увеличение числа угроз

информационной

безопасности

Нарушение

конфиденциальности

и утечка данных

3

4.

Классификация видов информацииИнформация

бывает

Подлежащая

предоставлению или

распространению в

соответствии с

федеральными законами

Предоставляемой по соглашению

лиц, участвующих в

соответствующих отношениях

Ограниченного

доступа

Конфиденциальная

информация

Ноу-Хау

Служебная тайна

Персональные

данные

Коммерческая

тайна

Свободно

распространяемой

Государственная

тайна

Секретно

Совершенно

секретно

Профессиональная

тайна

Особой

важности

Тайна

следствия

4

5.

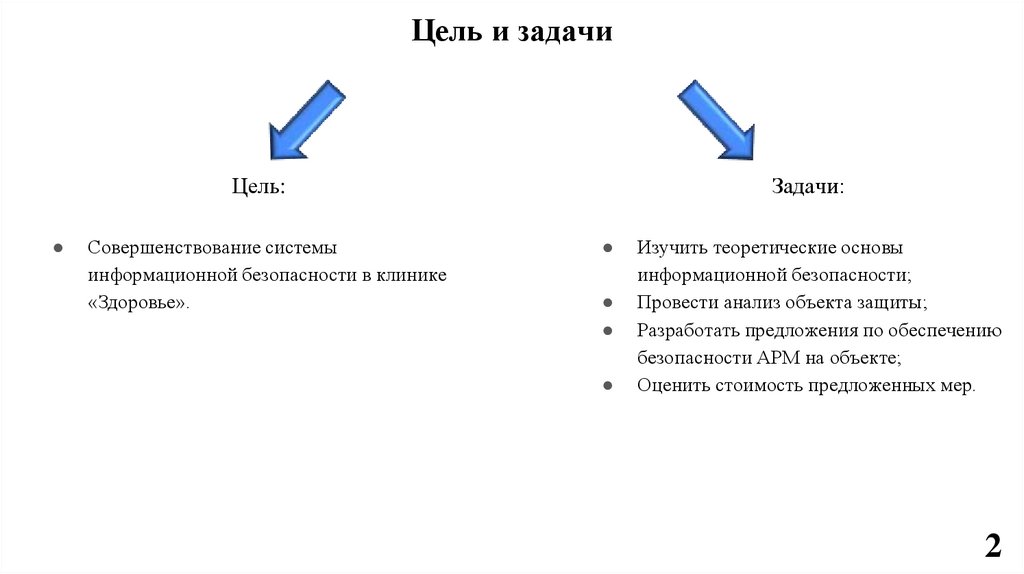

Нормативно-правовая базаФедеральные законы

Указы президента

Постановления

правительства

Приказы ФСТЭК и ФСБ

• Федеральный закон от

27.07.2006 № 149-ФЗ

«Об информации,

информационных

технологиях и о

защите информации»;

• Федеральный закон от

27.07.2006 № 152-ФЗ

«О персональных

данных»;

• Федеральный закон от

29.07.2004 № 98-ФЗ

«О коммерческой

тайне».

• Указ Президента РФ от

06.03.1997 № 188 «Об

утверждении перечня

сведений

конфиденциального

характера»;

• Указ Президента РФ от

22.05.2015 № 260 «О

некоторых вопросах

информационной

безопасности

Российской

Федерации»;

• Указ Президента РФ от

05.12.2016 № 646 «Об

утверждении Доктрины

информационной

безопасности

Российской

Федерации».

• Постановление

Правительства РФ от

01.11.2012 № 1119 «Об

утверждении

требований к защите

персональных данных

при их обработке в

информационных

системах

персональных

данных»;

• Постановление

Правительства РФ от

26.06.1995 № 608 «О

сертификации средств

защиты информации».

• Приказ ФСТЭК РФ от

18.02.2013 № 21 «Об

утверждении состава и

содержания

организационных и

технических мер по

обеспечению

безопасности

персональных данных

при их обработке в

информационных

системах

персональных

данных»;

• Приказ ФСБ РФ и

ФСТЭК РФ от

31.08.2010 № 416/489

«Об утверждении

Требований о защите

информации,

содержащейся в

информационных

системах общего

пользования».

5

6.

Общая информация об объектеРасположение клиники «Здоровье»

План помещений клиники

6

7.

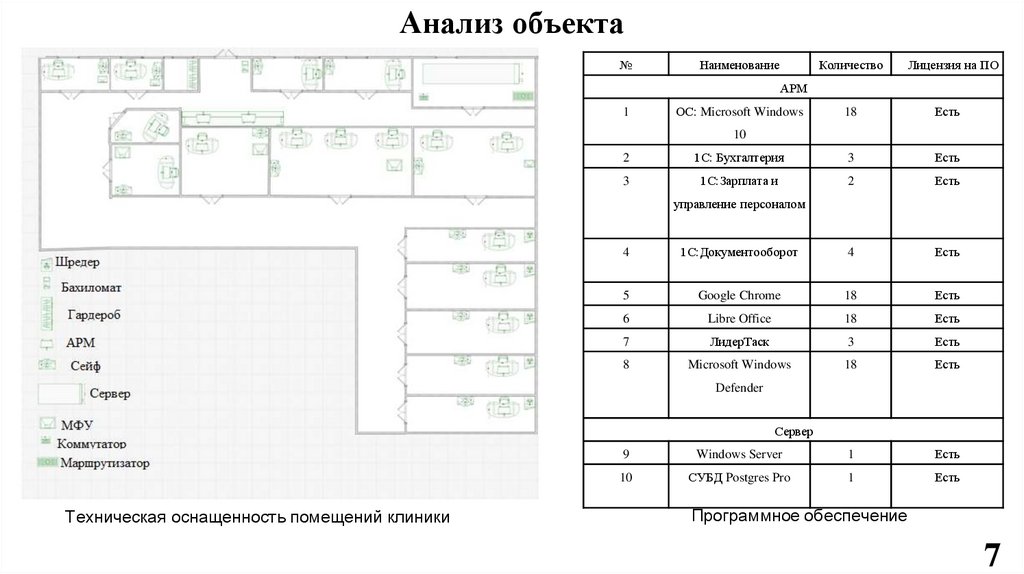

Анализ объекта№

Наименование

Количество

Лицензия на ПО

18

Есть

АРМ

1

ОС: Microsoft Windows

10

2

1С: Бухгалтерия

3

Есть

3

1С:Зарплата и

2

Есть

управление персоналом

4

1С:Документооборот

4

Есть

5

Google Chrome

18

Есть

6

Libre Office

18

Есть

7

ЛидерТаск

3

Есть

8

Microsoft Windows

18

Есть

Defender

Сервер

Техническая оснащенность помещений клиники

9

Windows Server

1

Есть

10

СУБД Postgres Pro

1

Есть

Программное обеспечение

7

8. Анализ объекта

Схема потенциальных путей нарушителя8

9.

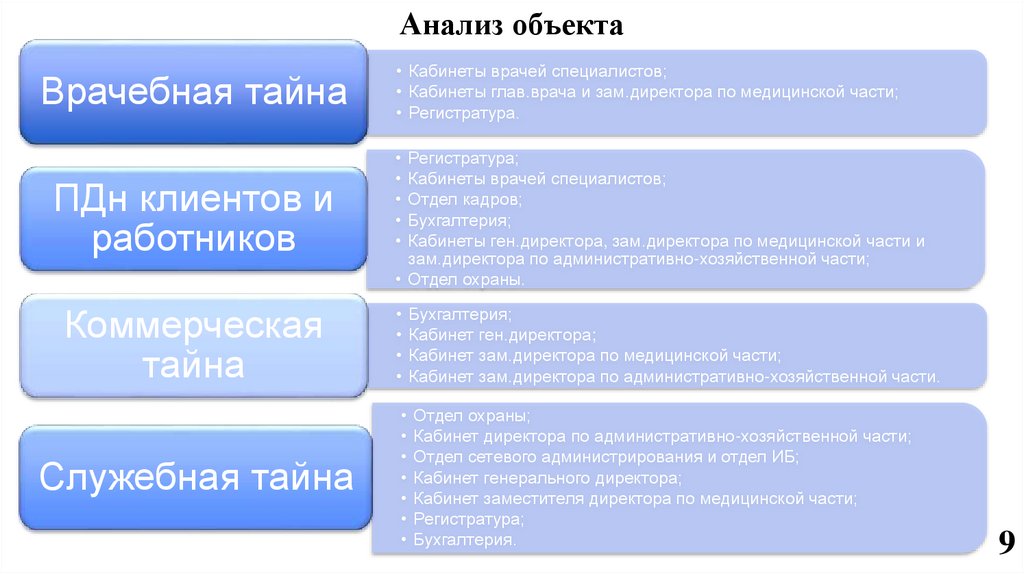

Анализ объектаВрачебная тайна

• Кабинеты врачей специалистов;

• Кабинеты глав.врача и зам.директора по медицинской части;

• Регистратура.

ПДн клиентов и

работников

• Регистратура;

• Кабинеты врачей специалистов;

• Отдел кадров;

• Бухгалтерия;

• Кабинеты ген.директора, зам.директора по медицинской части и

зам.директора по административно-хозяйственной части;

• Отдел охраны.

Коммерческая

тайна

• Бухгалтерия;

• Кабинет ген.директора;

• Кабинет зам.директора по медицинской части;

• Кабинет зам.директора по административно-хозяйственной части.

Служебная тайна

• Отдел охраны;

• Кабинет директора по административно-хозяйственной части;

• Отдел сетевого администрирования и отдел ИБ;

• Кабинет генерального директора;

• Кабинет заместителя директора по медицинской части;

• Регистратура;

• Бухгалтерия.

9

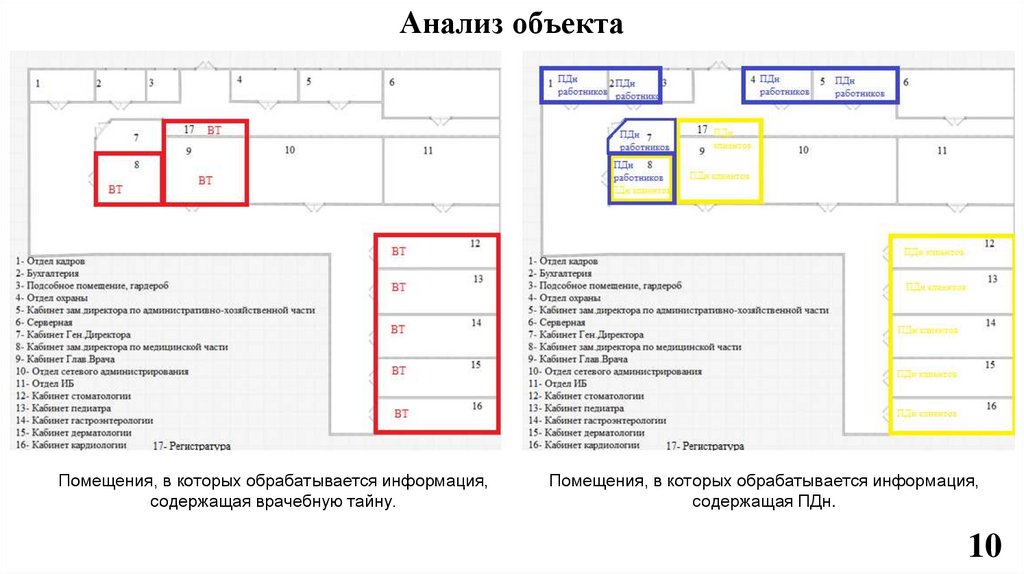

10. Анализ объекта

Помещения, в которых обрабатывается информация,содержащая врачебную тайну.

Помещения, в которых обрабатывается информация,

содержащая ПДн.

10

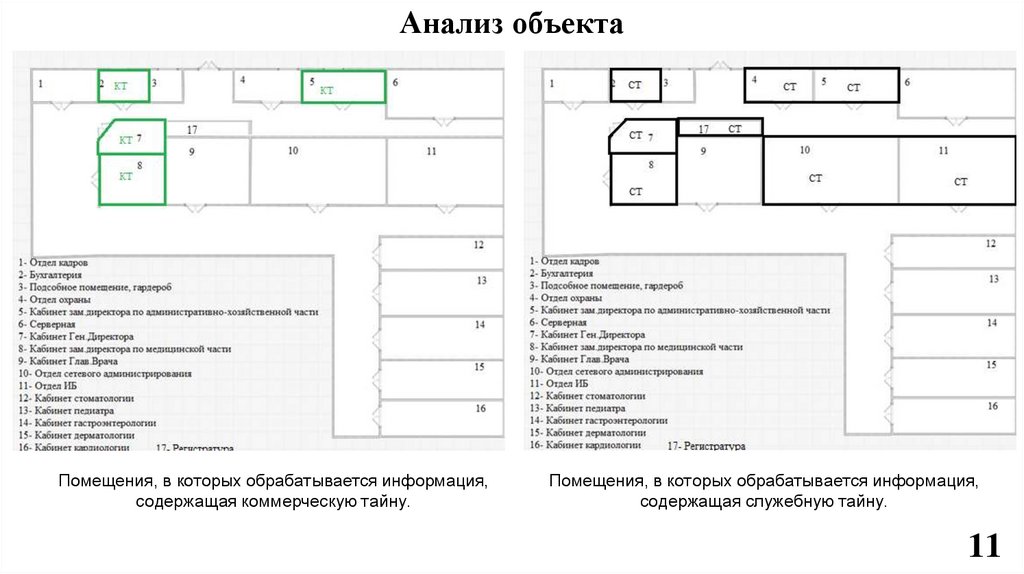

11. Анализ объекта

Помещения, в которых обрабатывается информация,содержащая коммерческую тайну.

Помещения, в которых обрабатывается информация,

содержащая служебную тайну.

11

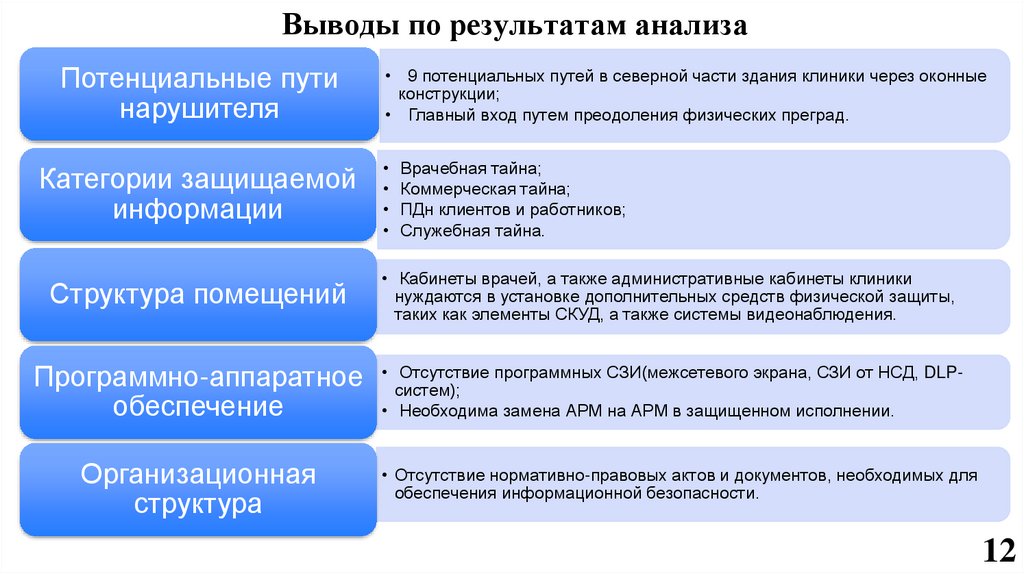

12. Выводы по результатам анализа

Потенциальные путинарушителя

• 9 потенциальных путей в северной части здания клиники через оконные

конструкции;

• Главный вход путем преодоления физических преград.

Категории защищаемой

информации

• Врачебная тайна;

• Коммерческая тайна;

• ПДн клиентов и работников;

• Служебная тайна.

Структура помещений

• Кабинеты врачей, а также административные кабинеты клиники

нуждаются в установке дополнительных средств физической защиты,

таких как элементы СКУД, а также системы видеонаблюдения.

Отсутствие программных СЗИ(межсетевого экрана, СЗИ от НСД, DLPПрограммно-аппаратное • систем);

обеспечение

• Необходима замена АРМ на АРМ в защищенном исполнении.

Организационная

структура

• Отсутствие нормативно-правовых актов и документов, необходимых для

обеспечения информационной безопасности.

12

13.

Предложенные меры для достиженияцели работы

Программные

средства защиты

информации

Технические

средства защиты

информации

Физические

средства защиты

информации

Приобретение и

установка системы

видеонаблюдения

Приобретение и

установка СЗИ

Разработка и

утверждение

организационно

распорядительной

документации на

объекте

Замена АРМ

Приобретение и

установка СЗИ от

НСД

Организационные

методы защиты

информации

Внедрение

элементов СКУД

13

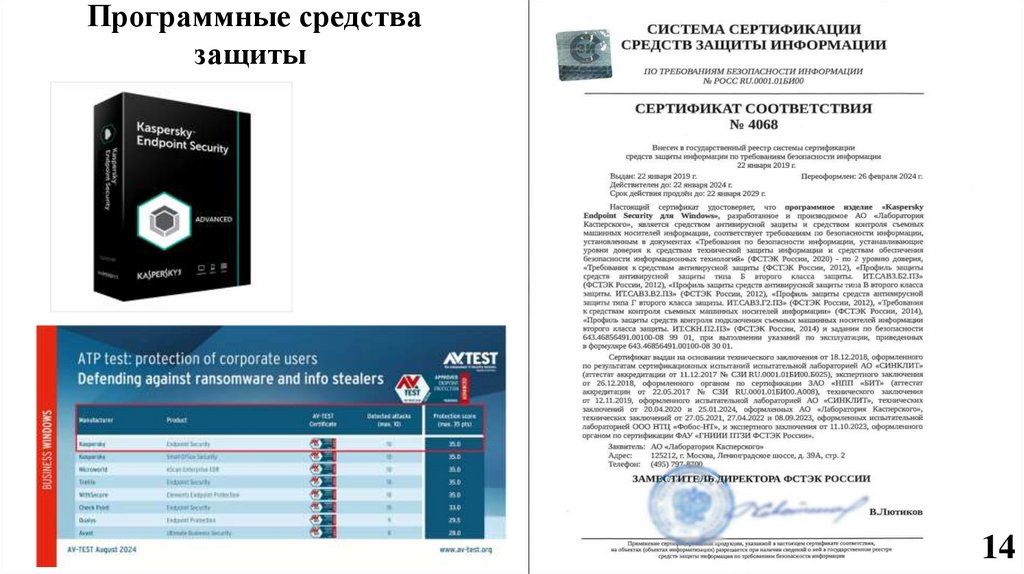

14. Программные средства защиты

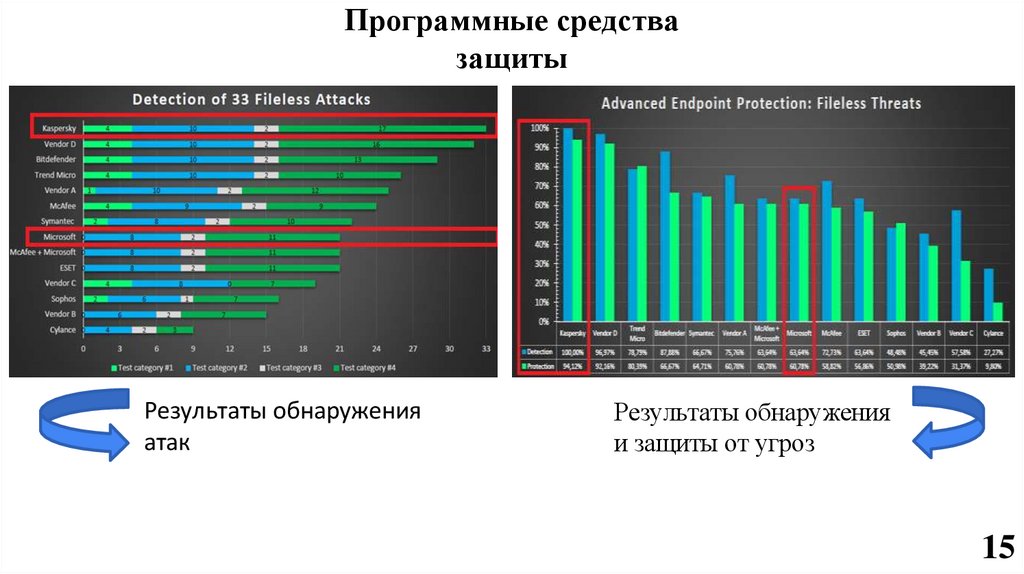

1415. Программные средства защиты

Результаты обнаруженияатак

Результаты обнаружения

и защиты от угроз

15

16.

Программные средствазащиты

16

17.

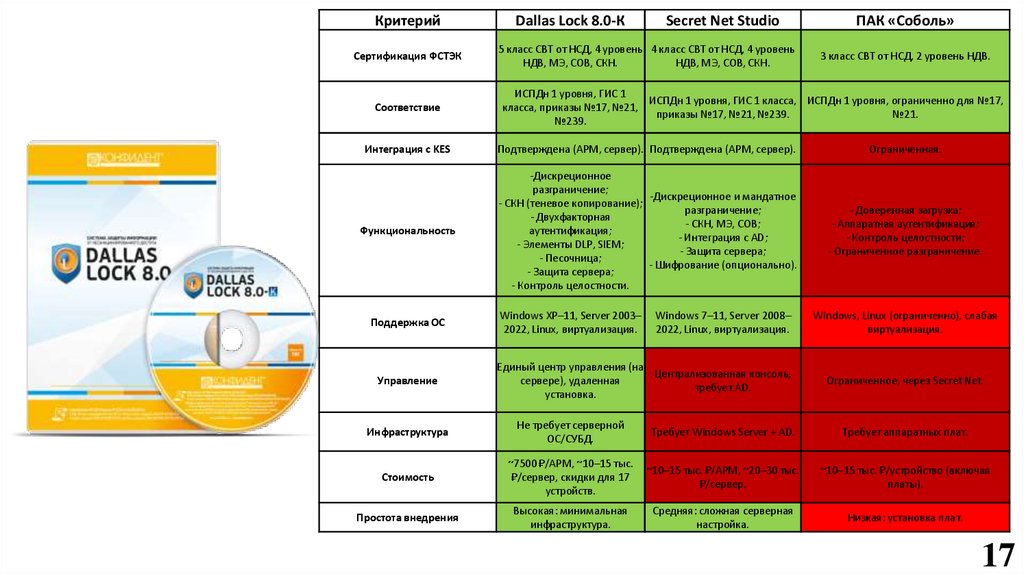

КритерийСертификация ФСТЭК

Соответствие

Dallas Lock 8.0-К

Secret Net Studio

5 класс СВТ от НСД, 4 уровень 4 класс СВТ от НСД, 4 уровень

НДВ, МЭ, СОВ, СКН.

НДВ, МЭ, СОВ, СКН.

ПАК «Соболь»

3 класс СВТ от НСД, 2 уровень НДВ.

ИСПДн 1 уровня, ГИС 1

ИСПДн 1 уровня, ГИС 1 класса, ИСПДн 1 уровня, ограниченно для №17,

класса, приказы №17, №21,

приказы №17, №21, №239.

№21.

№239.

Интеграция с KES

Подтверждена (АРМ, сервер). Подтверждена (АРМ, сервер).

Ограниченная.

Функциональность

-Дискреционное

разграничение;

-Дискреционное и мандатное

- СКН (теневое копирование);

разграничение;

- Двухфакторная

- СКН, МЭ, СОВ;

аутентификация;

- Интеграция с AD;

- Элементы DLP, SIEM;

- Защита сервера;

- Песочница;

- Шифрование (опционально).

- Защита сервера;

- Контроль целостности.

- Доверенная загрузка;

- Аппаратная аутентификация;

- Контроль целостности;

- Ограниченное разграничение.

Поддержка ОС

Windows XP–11, Server 2003–

2022, Linux, виртуализация.

Windows 7–11, Server 2008–

2022, Linux, виртуализация.

Управление

Единый центр управления (на

Централизованная консоль,

сервере), удаленная

требует AD.

установка.

Windows, Linux (ограниченно), слабая

виртуализация.

Ограниченное, через Secret Net.

Инфраструктура

Не требует серверной

ОС/СУБД.

Требует Windows Server + AD.

Требует аппаратных плат.

Стоимость

~7500 ₽/АРМ, ~10–15 тыс.

₽/сервер, скидки для 17

устройств.

~10–15 тыс. ₽/АРМ, ~20–30 тыс.

₽/сервер.

~10–15 тыс. ₽/устройство (включая

платы).

Простота внедрения

Высокая: минимальная

инфраструктура.

Средняя: сложная серверная

настройка.

Низкая: установка плат.

17

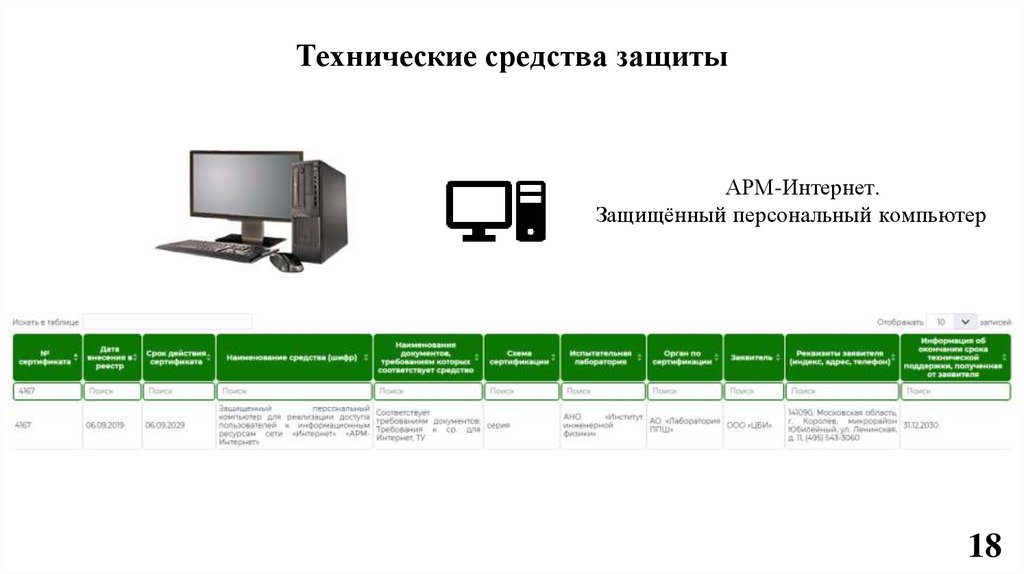

18. Технические средства защиты

АРМ-Интернет.Защищённый персональный компьютер

18

19. Физические средства защиты информации

1. Внедрение системы видеонаблюдения.2. Внедрение врезного электромеханического замка с

контактным устройством, считывателя бесконтактного для

карт формата EMM/HID и бесконтактных карт доступа

EMM.

3. Установка турникета-трипода.

4. Установка металлических оконных решеток.

Схема интегрирования средств физической защиты

информации

19

20. Перечень предлагаемых средств физической защиты

Комплект контроля доступа в

помещения PERCo.

Турникет-трипод UltraScan

T600.

Комплект системы

видеонаблюдения AHD Ps-Link

KIT-A504HD.

Решетка оконная R-002.

20

21. Организационно-правовые меры защиты

1. Модель угроз безопасности информации(перечень актуальных угроз для АРМ и описание возможных сценариев их реализации);

2. Положение об обработке и защите персональных данных

(описание процессов обработки ПДн, целей, правовых оснований и мер защиты на АРМ);

3. Технический паспорт автоматизированного рабочего места

(сведения о составе АРМ: аппаратное и программное обеспечение, средства защиты, класс защищенности);

4. Приказ о назначении ответственных лиц

(указание сотрудников, отвечающих за эксплуатацию АРМ, обеспечение безопасности и контроль соблюдения требований);

5. Журнал учета событий информационной безопасности

(шаблон для регистрации изменений доступа, инцидентов и действий пользователей на АРМ);

6. Перечень средств защиты информации

(список используемых СЗИ с указанием их сертификации ФСТЭК, ФСБ);

7. Соглашение об ответственности сотрудников

(документ, подтверждающий ознакомление персонала с правилами работы и ответственностью за нарушения);

8. Эксплуатационная документация на средства защиты

(руководства по установке, настройке и использованию СЗИ, применяемых на АРМ).

21

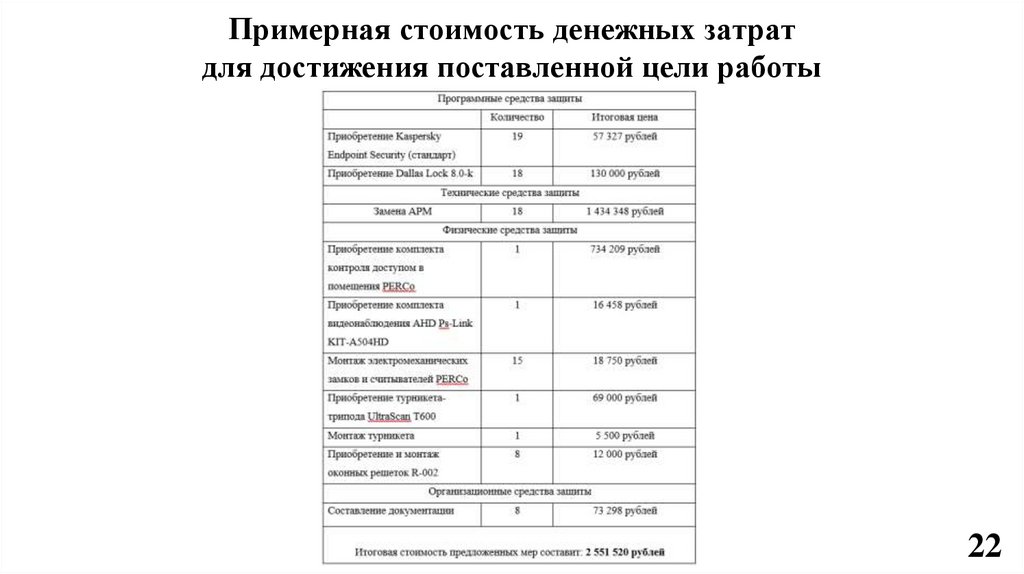

22. Примерная стоимость денежных затрат для достижения поставленной цели работы

2223.

ВыводыИзучены теоретические основы

информационной безопасности;

Проведен анализ объекта защиты;

Разработаны предложения по обеспечению

безопасности АРМ в клинике «Здоровье»;

Оценена стоимость предложенных мер.

Цель совершенствование системы

информационной безопасности в

клинике «Здоровье» - достигнута!

Спасибо за внимание!

23

Информатика

Информатика БЖД

БЖД