Похожие презентации:

Веб безопасность и OWASP Top 10

1.

Лекция: Веб безопасность иOWASP Top 10

Цели лекции: Понять, что такое веб-безопасность и почему она критически

важна.Познакомиться с инициативой OWASP и её проектом OWASP Top 10.

Научиться распознавать основные классы уязвимостей и понимать, как им

противостоять.

2.

Веб-безопасность — это комплекс мер, направленных на защиту вебприложений, серверов и данных пользователей от несанкционированногодоступа, атак и повреждения.

Основная цель — сохранность конфиденциальности, целостности и

доступности данных (принцип CIA: Confidentiality, Integrity, Availability).

Веб-атаки — самые распространённые виды инцидентов в

кибербезопасности.

Причины:

•сложность веб-приложений и постоянные обновления;

•человеческий фактор — ошибки программистов и администраторов;

•лёгкая доступность целей (веб-приложения доступны из интернета).

3.

OWASP — Open Web Application Security Project —международное сообщество, продвигающее стандарты и лучшие

практики безопасности веб-приложений.

Оно выпускает:

•методологии тестирования безопасности (OWASP Testing Guide),

•инструменты (например, OWASP ZAP),

•список OWASP Top 10 — самый известный стандарт веб-рисков.

4.

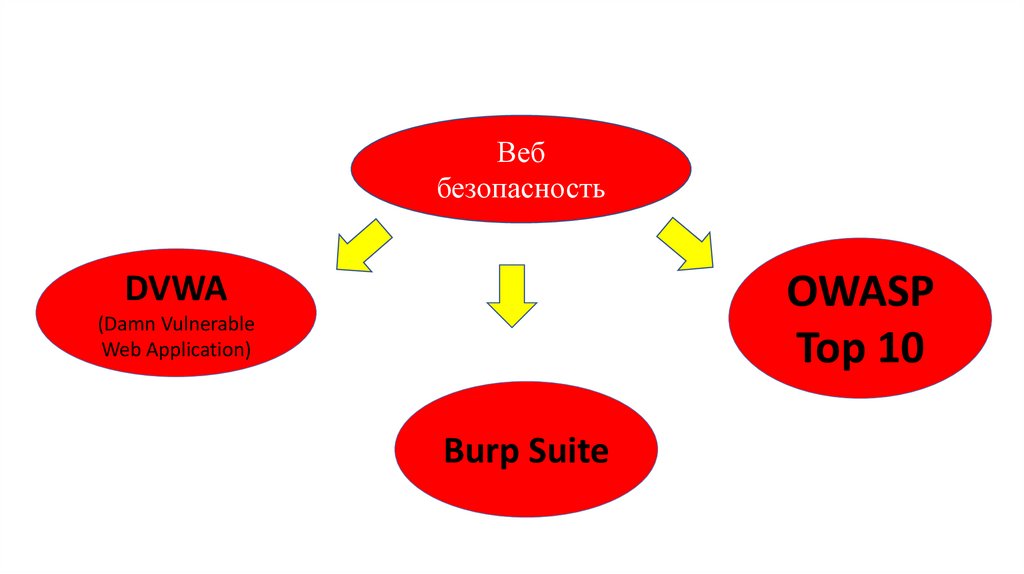

Веббезопасность

OWASP

Top 10

DVWA

(Damn Vulnerable

Web Application)

Burp Suite

5.

DVWA (Damn Vulnerable Web Application)•Что это: учебное уязвимое веб-приложение (opensource).

•Цель: безопасная лаборатория для практики

поиска и эксплуатации типичных веб-уязвимостей

(SQLi, XSS, CSRF и т.д.).

•Почему использовать: имитирует реальные

ошибки разработчиков, позволяет учиться без

риска для чужих систем.

6.

Burp Suite•Что это: набор инструментов для тестирования

безопасности веб-приложений (прокси-перехватчик,

повторитель, автоматический сканер и др.).

•Ключевые модули: Proxy (перехват трафика), Repeater

(повтор/правка запросов), Intruder (автоматизированные

переборы), Scanner (автоматическое сканирование) и

Collaborator.

•Цель: анализировать, модифицировать и автоматизировать

запросы/ответы для поиска уязвимостей и проверки

защитных мер.

7.

OWASP Top 10 — короткие определения (по каждой позиции, 1строчно)1.Broken Access Control — ошибки контроля прав: пользователи получают доступ к чужим

данным/функциям.

2.Cryptographic Failures — неверное хранение или передача секретов (пароли, ключи).

3.Injection — внедрение данных в команды/запросы (SQL, OS, LDAP и т. п.).

4.Insecure Design — недостатки безопасности на уровне архитектуры/дизайна.

5.Security Misconfiguration — неправильные настройки

сервера/фреймворка/развертывания.

6.Vulnerable and Outdated Components — использование уязвимых библиотек и

компонентов.

7.Identification and Authentication Failures — слабая аутентификация и управление сессиями.

8.Software and Data Integrity Failures — нарушение целостности кода/данных (supply-chain).

9.Security Logging and Monitoring Failures — отсутствие логирования и реакций на

инциденты.

10.Server-Side Request Forgery (SSRF) — сервер совершает нежелательные запросы по

управляемым URL.

8.

Почему это важно•90 % инцидентов в веб-приложениях связаны с пунктами OWASP Top 10.

•Знание типовых ошибок помогает писать безопасный код, тестировать

приложения и защищать инфраструктуру.

•Безопасный веб-продукт = доверие пользователей + соответствие стандартам

(например, ISO 27001, PCI DSS).

Заключение

Веб-безопасность начинается с понимания типовых уязвимостей и способов их

предотвращения.

OWASP Top 10 — это не просто список, а основа культуры безопасной разработки.

Программное обеспечение

Программное обеспечение