Похожие презентации:

Upravlenie-riskami-po-ISOIEC-27005

1.

Управлениерисками по

ISO/IEC

27005

Кибербезопасность и защита частной жизни

2.

Что такое ISO/IEC 27005?Международный стандарт

Системный подход

Методология выявления, оценки

Специализированное руководство

и контролируемого снижения

по управлению рисками

рисков для защиты критичных

информационной безопасности,

активов организации.

разработанное организацией

ISO/IEC.

Интеграция с 27001

Ключевой компонент

комплексной системы управления

информационной безопасностью

ISO/IEC 27001.

3.

Почему управление рискамикритично?

15%

$4.45M

Рост кибератак

Средние убытки

ежегодно в 2024 году по данным

при утечке данных в компаниях

Cybersecurity Ventures

(исследование IBM, 2024)

Риски угрожают трем столпам безопасности: конфиденциальности,

целостности и доступности данных. Без активного управления рисками

организации остаются уязвимы перед растущими киберугрозами.

4.

Основные этапы управления рискамиИдентификация

Выявление активов (персональные данные клиентов, системы, документы) и

потенциальных угроз к ним.

Оценка

Анализ уязвимостей, вероятности инцидентов и воздействия на бизнес-процессы.

Анализ

Комплексная оценка рисков с учетом бизнес-контекста, законодательства и

стратегических целей.

Внедрение

Выбор и реализация мер по снижению рисков, включая технические и

организационные контроли.

5.

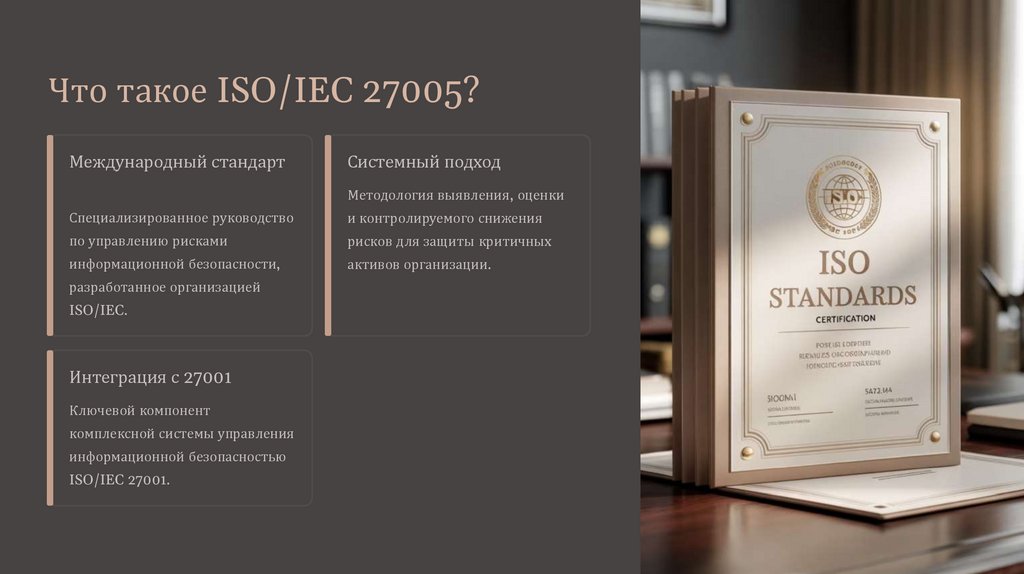

Практические меры защиты данныхШифрование и контроль доступа

Многофакторная аутентификация

Криптографическая защита данных и управление правами доступа на основе

Двухфакторная аутентификация (2FA) и дополнительные уровни

ролей (RBAC).

верификации для защиты учетных записей.

Резервное копирование и мониторинг

Обучение и принцип наименьших привилегий

Регулярное резервное копирование данных и непрерывный мониторинг

Развитие культуры безопасности через обучение сотрудников и минимизацию

событий безопасности систем.

прав доступа.

6.

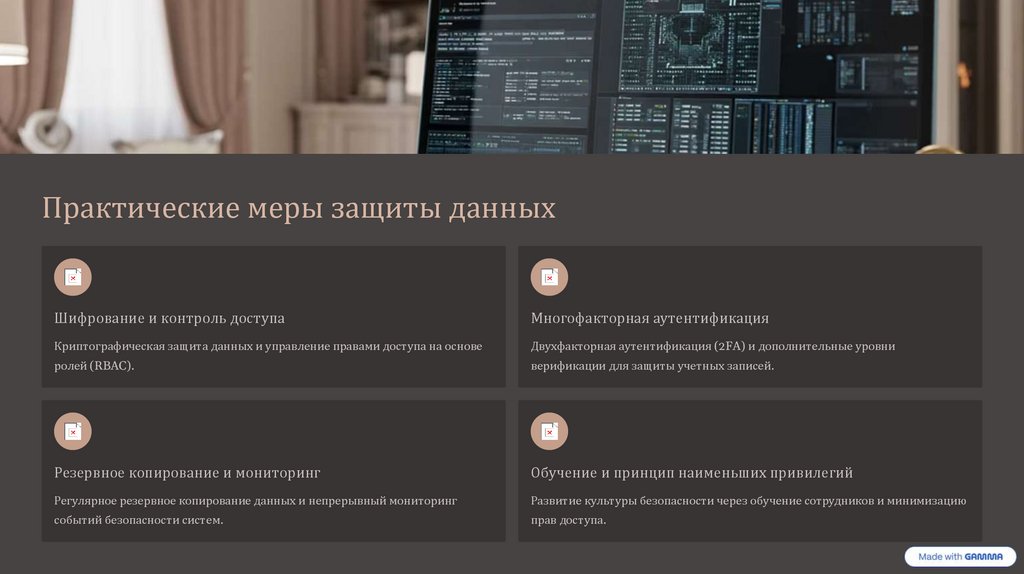

Архитектура защиты данныхМногоуровневая система защиты: от защиты на уровне пользователя, сетевого транспорта, приложений, баз данных до физической безопасности серверов и дата-центров. Каждый слой добавляет дополнительный уровень защиты

против различных типов атак.

Сеть и Пользователь

Шифрование передачи и аутентификация

Приложения

Валидация и проверка входных данных

Ядро: Данные

Цель — сохранить целостность и

конфиденциальность

7.

Кейс: Успешная защита отутечки данных

Проблема

Решение

Компания X выявила критическую

Внедрила полный цикл

уязвимость в системе

рекомендаций ISO/IEC 27005:

аутентификации, позволяющую

комплексный аудит рисков,

несанкционированный доступ к

усиление контроля доступа,

конфиденциальным данным

многофакторная аутентификация и

клиентов и внутренним системам.

регулярный мониторинг.

Результат: Снижение безопасности инцидентов на 70% за первый

год, укрепление доверия клиентов и соответствие нормативным

требованиям.

8.

Рекомендации дляпользователей и организаций

1

Используйте уникальные пароли

Создавайте сложные пароли (минимум 12 символов) и сохраняйте их в

защищенных менеджерах паролей, а не в браузерах или заметках.

2

Ограничивайте доступ приложений

Регулярно проверяйте разрешения приложений на доступ к личной

информации: контактам, местоположению, камере и микрофону.

3

Активируйте двухфакторную аутентификацию

Включайте 2FA на всех критичных сервисах и подписывайтесь на

уведомления о подозрительных входах в учетную запись.

9.

Вызовы и перспективы кибербезопасностиНормативная база

Эволюция угроз

Фишинг, ransomware, инсайдерские

атаки и целевые кибератаки постоянно

усложняются.

Интеграция с GDPR, ФЗ-152 России и

другими локальными требованиями по

защите данных.

Искусственный интеллект

Автоматизация анализа рисков и

обнаружения угроз с помощью

Культура безопасности

Повышение осведомленности

машинного обучения и AI-систем.

сотрудников и формирование

Стандартизация процессов

ответственного отношения к защите

Развитие методологий управления

данных.

рисками и создание единых подходов в

организациях.

10.

Защита данных —ключ к доверию

ISO/IEC 27005 — надежный

инструмент

Комплексная стратегия

Систематический подход к управлению

подготовки персонала значительно снижает

рисками информационной безопасности,

вероятность и последствия киберинцидентов.

Интеграция технических мер, процессов и

обеспечивающий защиту критичных активов.

Будущее безопасности

Защищая личные данные сегодня, организации и пользователи строят фундамент доверия и

безопасности цифрового будущего.

Право

Право