Похожие презентации:

основа. мережі, копия

1.

Кекало Денис ОС312.

3.

Зміст

1.Вступ.........................................................................................................................................................................4

2.Віртуальна приватна мережа.............................................................................................................................5

3.Історія створення VPN..........................................................................................................................................6

4.Історія розвитку VPN.............................................................................................................................................7

5.Як працює VPN.......................................................................................................................................................8

6.Порівняльна таблиця протоколів......................................................................................................................9

7.Таблиця методів шифрування VPN.................................................................................................................10

8.Забезпечення безпеки при використанні VPN............................................................................................11

9.Юридичні обмеження при використанні VPN..............................................................................................12

10.Використання VPN у повсякденному житті.................................................................................................13

11.VPN у корпоративних мережах......................................................................................................................14

12.VPN у хмарних інфраструктурах....................................................................................................................15

13.Переваги та недоліки використання VPN....................................................................................................16

14.Цікаві факти про VPN........................................................................................................................................17

15.Охорона праці...................................................................................................................................................18

17.Висновок.............................................................................................................................................................19

18.Список використаних джерел........................................................................................................................20

4.

ВступУ цифровому середовищі питання безпеки та конфіденційності даних стають критично важливими.

Підключення через публічні мережі та хмарні сервіси підвищує ризики перехоплення інформації та

несанкціонованого доступу.

Віртуальні приватні мережі (VPN) забезпечують захист даних завдяки створенню зашифрованого

тунелю між користувачем і сервером та приховуванню IP-адреси. Це робить VPN важливим

інструментом для безпечної роботи як у корпоративних системах, так і під час повсякденного

користування інтернетом.

Мета дослідження:

дослідити принципи роботи VPN, їхню архітектуру та механізми шифрування; порівняти основні

протоколи та визначити їхню ефективність; оцінити роль VPN у забезпеченні безпеки даних і визначити

напрями їх практичного застосування в сучасних умовах.

5.

Віртуальна приватнамережа

Віртуальна приватна мережа (VPN) — це технологія, що

створює захищене з’єднання між користувачем та

інтернетом. Вона шифрує передані дані, приховує

справжню IP-адресу та спрямовує трафік через

спеціальний VPN-сервер, утворюючи безпечний

віртуальний тунель.

VPN дозволяє захищати конфіденційну інформацію від

перехоплення, забезпечує безпечний доступ у публічних

Wi-Fi мережах, а також допомагає обходити регіональні

блокування та мережеві обмеження. Ця технологія

широко використовується як у повсякденному житті, так

і в корпоративних мережах для захисту даних та

забезпечення приватності онлайн.

6.

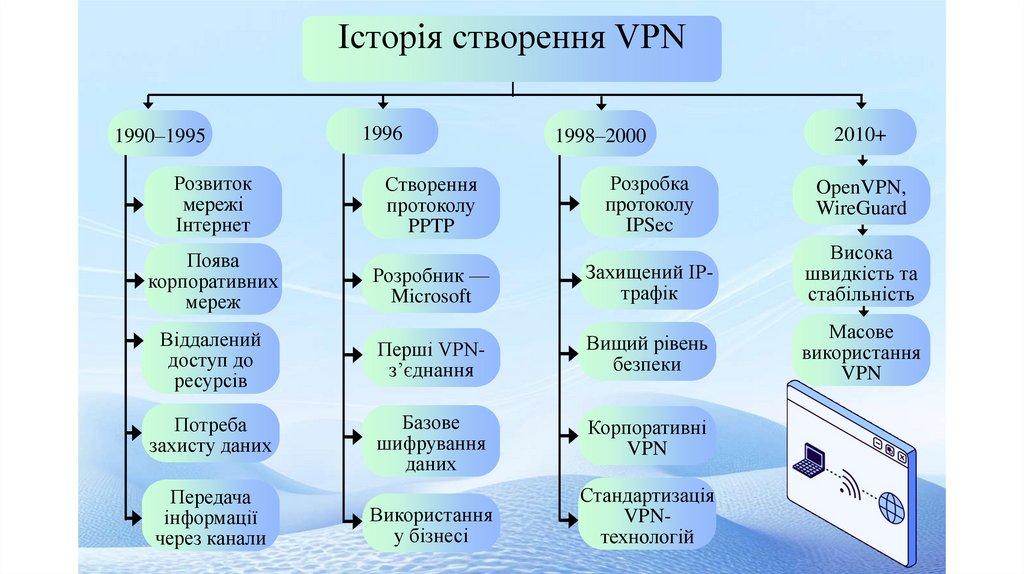

Історія створення VPN1990–1995

Розвиток

мережі

Інтернет

Поява

корпоративних

мереж

1996

Створення

протоколу

PPTP

Розробник —

Microsoft

1998–2000

Розробка

протоколу

IPSec

OpenVPN,

WireGuard

Захищений IPтрафік

Висока

швидкість та

стабільність

Масове

використання

VPN

Віддалений

доступ до

ресурсів

Перші VPNз’єднання

Вищий рівень

безпеки

Потреба

захисту даних

Базове

шифрування

даних

Корпоративні

VPN

Використання

у бізнесі

Стандартизація

VPNтехнологій

Передача

інформації

через канали

2010+

7.

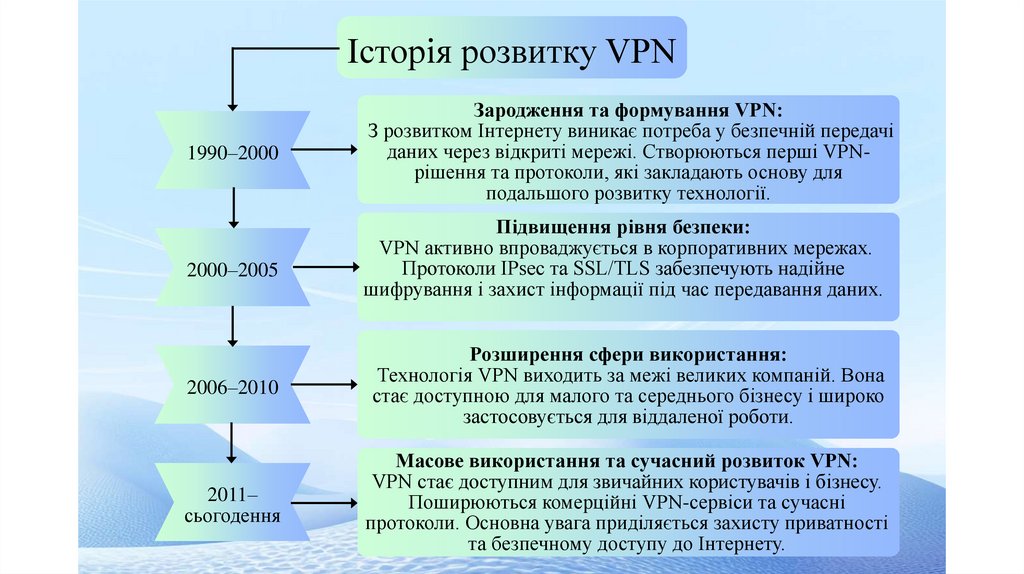

Історія розвитку VPN1990–2000

2000–2005

Зародження та формування VPN:

З розвитком Інтернету виникає потреба у безпечній передачі

даних через відкриті мережі. Створюються перші VPNрішення та протоколи, які закладають основу для

подальшого розвитку технології.

Підвищення рівня безпеки:

VPN активно впроваджується в корпоративних мережах.

Протоколи IPsec та SSL/TLS забезпечують надійне

шифрування і захист інформації під час передавання даних.

2006–2010

Розширення сфери використання:

Технологія VPN виходить за межі великих компаній. Вона

стає доступною для малого та середнього бізнесу і широко

застосовується для віддаленої роботи.

2011–

сьогодення

Масове використання та сучасний розвиток VPN:

VPN стає доступним для звичайних користувачів і бізнесу.

Поширюються комерційні VPN-сервіси та сучасні

протоколи. Основна увага приділяється захисту приватності

та безпечному доступу до Інтернету.

8.

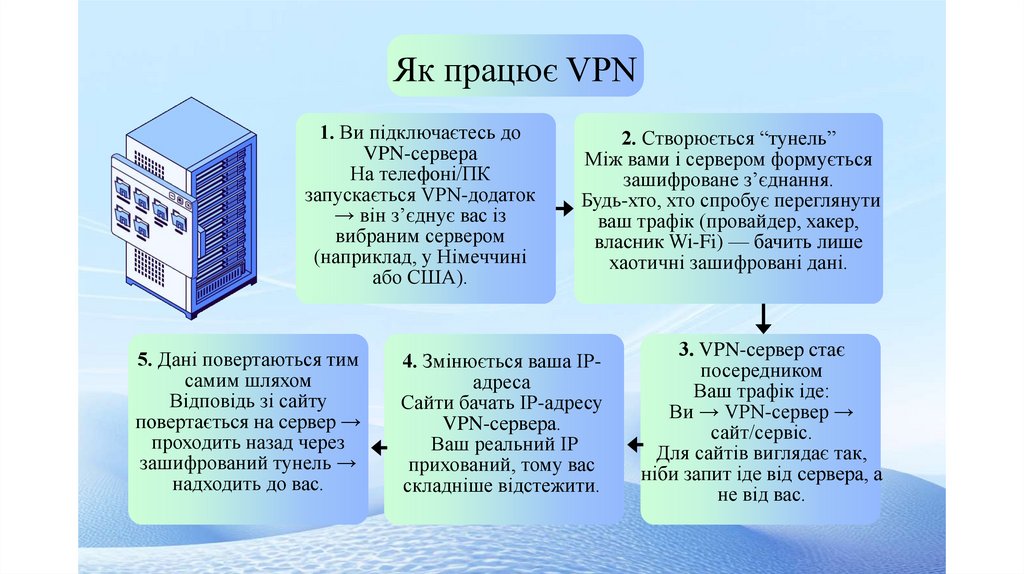

Як працює VPN1. Ви підключаєтесь до

VPN-сервера

На телефоні/ПК

запускається VPN-додаток

→ він з’єднує вас із

вибраним сервером

(наприклад, у Німеччині

або США).

5. Дані повертаються тим

самим шляхом

Відповідь зі сайту

повертається на сервер →

проходить назад через

зашифрований тунель →

надходить до вас.

2. Створюється “тунель”

Між вами і сервером формується

зашифроване з’єднання.

Будь-хто, хто спробує переглянути

ваш трафік (провайдер, хакер,

власник Wi-Fi) — бачить лише

хаотичні зашифровані дані.

4. Змінюється ваша IPадреса

Сайти бачать IP-адресу

VPN-сервера.

Ваш реальний IP

прихований, тому вас

складніше відстежити.

3. VPN-сервер стає

посередником

Ваш трафік іде:

Ви → VPN-сервер →

сайт/сервіс.

Для сайтів виглядає так,

ніби запит іде від сервера, а

не від вас.

9.

Порівняльна таблицяпротоколів

10.

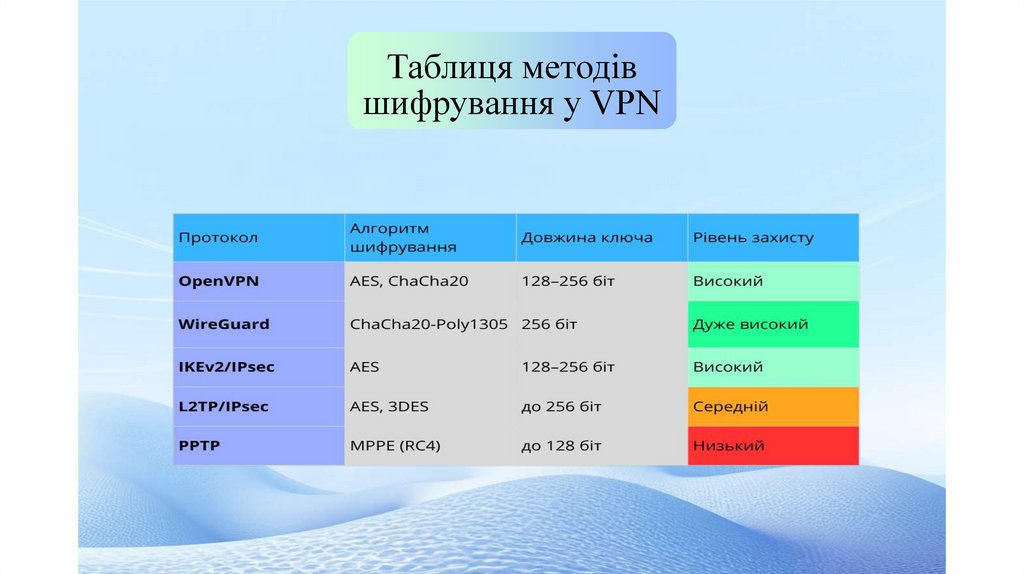

Таблиця методівшифрування у VPN

11.

Забезпечення безпеки привикористанні VPN

Надійний VPN: з політикою no-logs

Сучасні протоколи: WireGuard, OpenVPN

Kill Switch: для захисту при розриві з’єднання

Перевірка витоків: DNS / IP / WebRTC

Захист акаунта: 2FA, сильні паролі

Уникати: безкоштовних і підозрілих VPN

12.

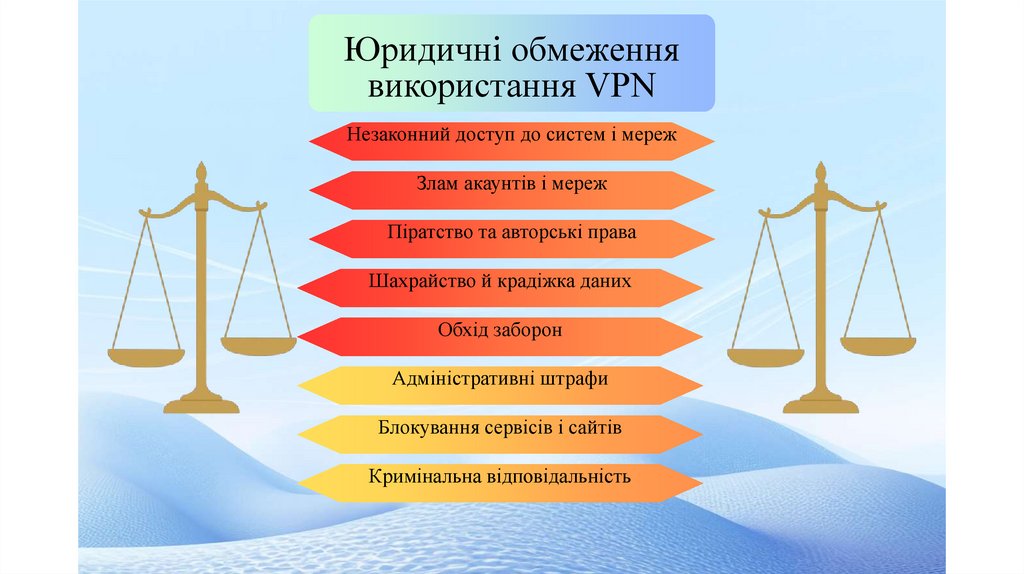

Юридичні обмеженнявикористання VPN

Незаконний доступ до систем і мереж

Злам акаунтів і мереж

Піратство та авторські права

Шахрайство й крадіжка даних

Обхід заборон

Адміністративні штрафи

Блокування сервісів і сайтів

Кримінальна відповідальність

13.

Використання VPN уповсякденному житті

Вдома — захист

особистих даних під час

користування

інтернетом

VPN шифрує інтернет-трафік і

захищає персональні дані під

час користування сайтами,

соцмережами та онлайнсервісами.

14.

VPN у корпоративнихмережах

VPN у корпоративних мережах використовується для забезпечення

безпечного доступу працівників до внутрішніх ресурсів компанії

через публічні мережі Інтернет.

У корпоративних мережах найчастіше застосовуються протоколи

IPsec, L2TP, IKEv2 та OpenVPN, які забезпечують високий рівень

шифрування й автентифікації.

Основні завдання VPN у корпоративному середовищі:

• захист службових даних під час передачі;

• безпечне підключення віддалених працівників;

• об’єднання філій компанії в єдину мережу;

• зниження витрат на орендовані канали зв’язку.

• підвищення рівня кібербезпеки організації.

15.

VPN у хмарнихінфраструктурах

VPN у хмарних інфраструктурах використовується для

захищеного з’єднання між локальними мережами компаній

та хмарними сервісами (AWS, Azure, Google Cloud).

У хмарних інфраструктурах найчастіше застосовуються

IPsec, OpenVPN та WireGuard, які забезпечують надійне

шифрування та стабільне з’єднання.

Основні функції VPN у хмарному середовищі:

• безпечний доступ до хмарних ресурсів і серверів;

• захист даних під час передачі між локальною та

хмарною інфраструктурою;

• об’єднання кількох хмарних та локальних мереж;

• контроль і обмеження доступу користувачів;

• підвищення рівня безпеки хмарних сервісів.

16.

Переваги та недолікивикористання VPN

Переваг

и

• Конфіденційність і анонімність

Недолік

и

• Пониження швидкості інтернету

• Захист у публічних Wi-Fi

• Не всі сервіси дозволяють VPN

• Доступ до заблокованих ресурсів

• Потрібна довіра до VPN-провайдера

• Безпечніша робота з банкінгом

• Платні сервіси коштують грошей

• Захист від трекінгу

• Можливі юридичні обмеження

• Обхід цінових регіональних різниць

• Затримки в онлайн-іграх

• Захист від провайдерського

• Можливі блокування VPN у деяких країнах

тротлінгу

• Сумісність не з усіма додатками

• Менше ризику цільових атак

• Сумісність не з усіма додатками

• Захист під час торентів

• Потрібні технічні знання

• Контроль над цифровим слідом

17.

Цікаві факти проVPN

• VPN був створений для бізнесу, а не для приховування

особистості в інтернеті.

• Навіть із VPN провайдер бачить факт підключення, але не

вміст трафіку.

• VPN не захищає від вірусів, він лише шифрує з’єднання.

• Перші VPN використовували слабкі алгоритми, які сьогодні

вважаються небезпечними.

• Сучасні VPN можуть працювати швидше, ніж старі

незахищені з’єднання.

• VPN широко застосовується у хмарних сервісах і віддаленій

роботі.

• Використання VPN не означає повної анонімності

користувача.

18.

Охорона праціРобота оператора комп’ютерного набору та бухгалтера пов’язана з тривалим

перебуванням за комп’ютером, що може спричиняти втому зору та перенапруження

м’язів. Тому важливе правильне облаштування робочого місця та дотримання режиму

праці.

Працівник повинен сидіти рівно, спираючись на спинку крісла, з

ногами, зігнутими під кутом близько 90°. Монітор розміщується на

відстані 50–70 см від очей, верхній край екрана — на рівні очей або

трохи нижче. Робоче місце має бути добре освітлене без відблисків.

Безперервна робота за комп’ютером не повинна перевищувати 45–60

хвилин, після чого необхідно робити перерви 5–10 хвилин. Під час

роботи забороняється використовувати несправне обладнання та

самостійно усувати технічні несправності.

19.

Висновок• У дипломній роботі розглянуто віртуальні приватні мережі (VPN) як сучасну технологію

забезпечення безпеки та конфіденційності даних у мережі Інтернет. Подано основні поняття,

призначення та принципи роботи VPN.

• Проаналізовано історію створення та розвитку VPN, основні VPN-протоколи та методи

шифрування, що використовуються для захисту інформації.

• Розглянуто питання безпеки та юридичні обмеження при використанні VPN, а також визначено

основні переваги й недоліки цієї технології.

• Досліджено застосування VPN у повсякденному житті, корпоративних мережах та хмарних

інфраструктурах, що підтверджує їх важливість у сучасних інформаційних системах.

• У результаті зроблено висновок, що VPN є ефективним інструментом захисту даних, який за умови

правильного налаштування та дотримання законодавства значно підвищує рівень мережевої

безпеки.

20.

Список використаних джерелWikipedia — Віртуальна приватна мережа

Портал «Дія» — Цифрова безпека та захист даних

CERT-UA — Кібербезпека в Україні

Cloudflare — What is a VPN?

OpenVPN — Official Documentation

WireGuard — Official Website

Cisco — What is a VPN?

ChatGPT (OpenAI)

Интернет

Интернет