Похожие презентации:

1 лекция История Развития

1.

Дисциплина: «Основы криптографии»Тема вебинара: «Введение в криптографию»

Преподаватель: Качегина Олеся Алексеевна

2.

3.

• Криптология — это наука, изучающая методы шифрования идешифрования информации. Криптология состоит из двух частей:

Криптография — разработка методов шифрования данных.

Криптоанализ — оценка сильных и слабых сторон методов

шифрования, а также разработка методов, позволяющих

взламывать криптосистемы.

• Криптография (от англ. cryptography) — передовая область

кибербезопасности, занимающаяся шифрованием и защитой

данных. Если говорить простыми словами, то она использует

сложные алгоритмы для преобразования информации в

зашифрованный вид, обеспечивая конфиденциальность и

целостность данных в цифровом мире. Криптошифрование играет

важную роль в защите личных и финансовых данных, обеспечивая

безопасность в сети и защиту от киберугроз. Это главная задача

криптографии.

4.

История криптографии насчитывает около 4 тысяч лет.Первый период (приблизительно с 3-го тысячелетия до н. э.) характеризуется

господством моноалфавитных шифров (основной принцип — замена алфавита

исходного текста другим алфавитом через замену букв другими буквами или

символами).

Второй период (хронологические рамки — с IX века на Ближнем Востоке (АлКинди) и с XV века в Европе (Леон Баттиста Альберти) — до начала XX века)

ознаменовался введением в обиход полиалфавитных шифров.

Третий период (с начала и до середины XX века) характеризуется внедрением

электромеханических устройств в работу шифровальщиков.

Четвёртый период — с середины до 70-х годов XX века — период перехода к

математической криптографии. В работе Шеннона появляются строгие

математические определения количества информации, передачи данных,

энтропии, функций шифрования

Современный период развития криптографии (с конца 1970-х годов по

настоящее время) отличается зарождением и развитием нового направления —

криптография с открытым ключом.

5.

Криптография в Древнем миреЕсть свидетельства, что криптография как техника защиты текста возникла

вместе с письменностью, и способы тайного письма были известны уже

древним цивилизациям Индии, Египта и Месопотамии.

Автор таблички с рецептом для изготовления глазури для гончарных изделий

из Месопотамии использовал редкие обозначения, пропускал буквы, а имена

заменял на цифры, чтобы скрыть написанное.

Древний Египет

Первым

известным

применением

криптографии

принято

считать

использование специальных иероглифов около 4000 лет назад в Древнем

Египте. Криптография египтян использовалась не с целью затруднить чтение,

а вероятнее, со стремлением писцов превзойти друг друга в остроумии и

изобретательности, а также, с помощью необычности и загадочности,

привлечь внимание к своим текстам. Одним из показательных примеров

являются тексты прославления вельможи Хнумхотепа II (XIX в. до н. э.)

найденные в хорошо сохранившейся гробнице № BH 3 в местности БениХасан.

6.

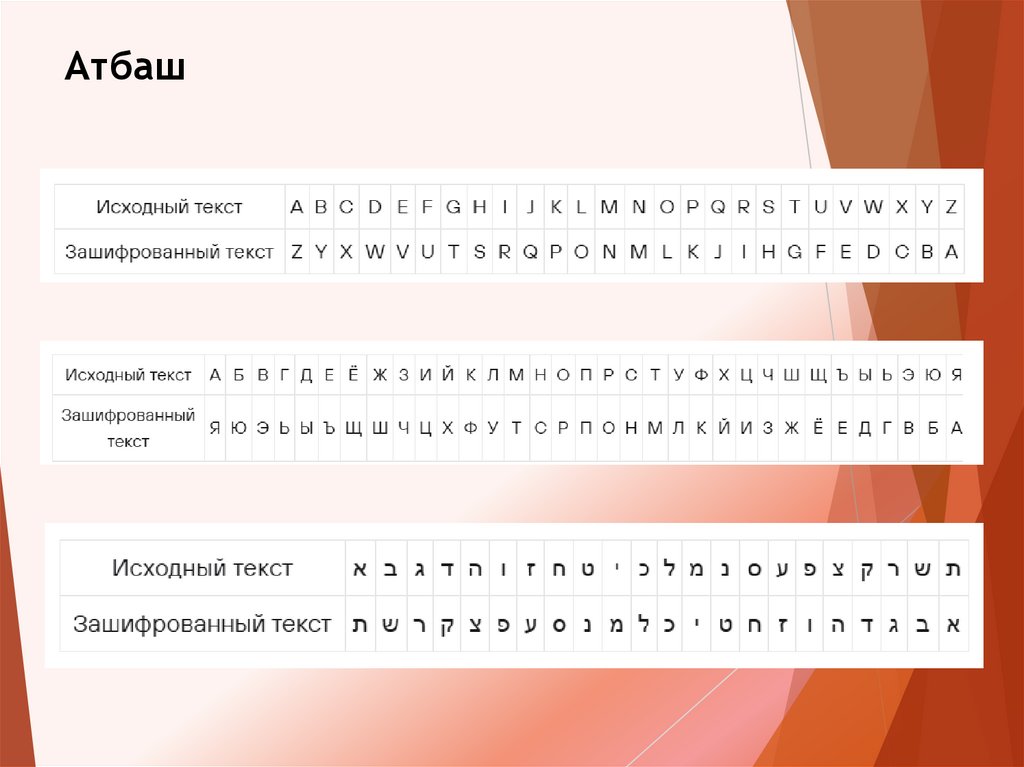

Атбаш7.

Скиталашифр древней Спарты

8.

Диск Энея, линейка Энея, книжный шифрС именем Энея Тактика, полководца IV века до н. э., связывают несколько

техник шифрования и тайнописи.

Диск Энея представлял собой диск диаметром 10—15 см с отверстиями по

числу букв алфавита. Для записи сообщения нитка протягивалась через

отверстия в диске, соответствующие буквам сообщения. При чтении

получатель вытягивал нитку, и получал буквы, правда, в обратном порядке.

Первым действительно криптографическим инструментом можно назвать

линейку Энея, реализующую шифр замены. Вместо диска использовалась

линейка с отверстиями по числу букв алфавита, катушкой и прорезью. Для

шифрования нить протягивалась через прорезь и отверстие, после чего на

нити завязывался очередной узел. Для дешифрования необходимо было

иметь саму нить и линейку с аналогичным расположением отверстий.

9.

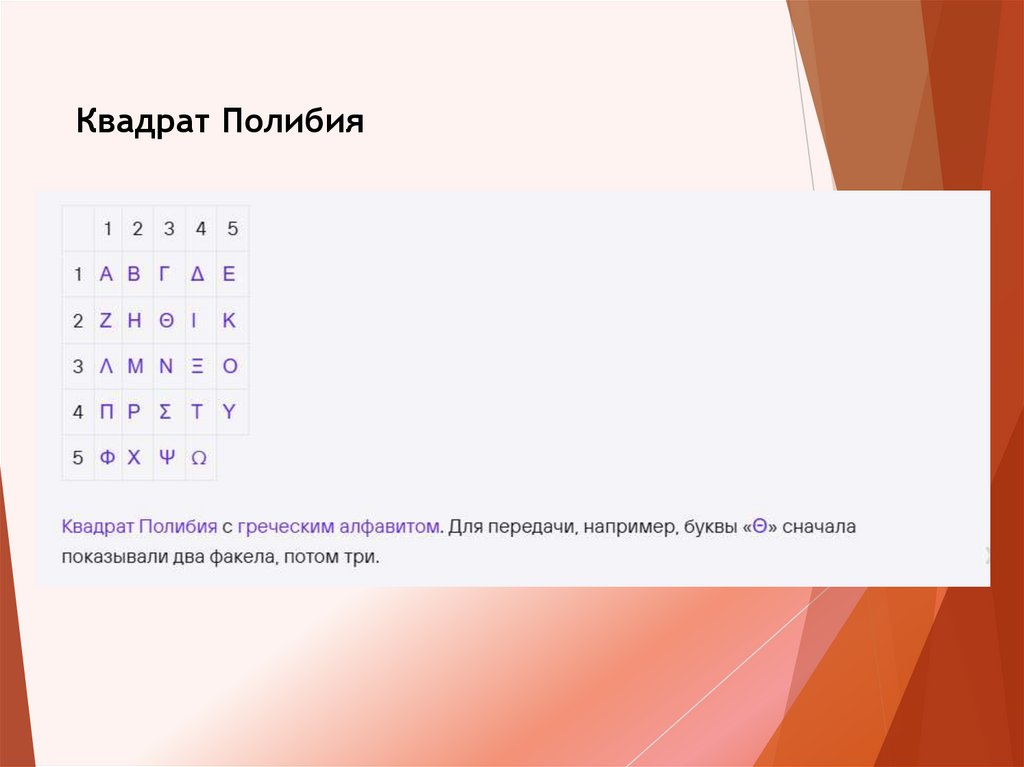

Квадрат Полибия10.

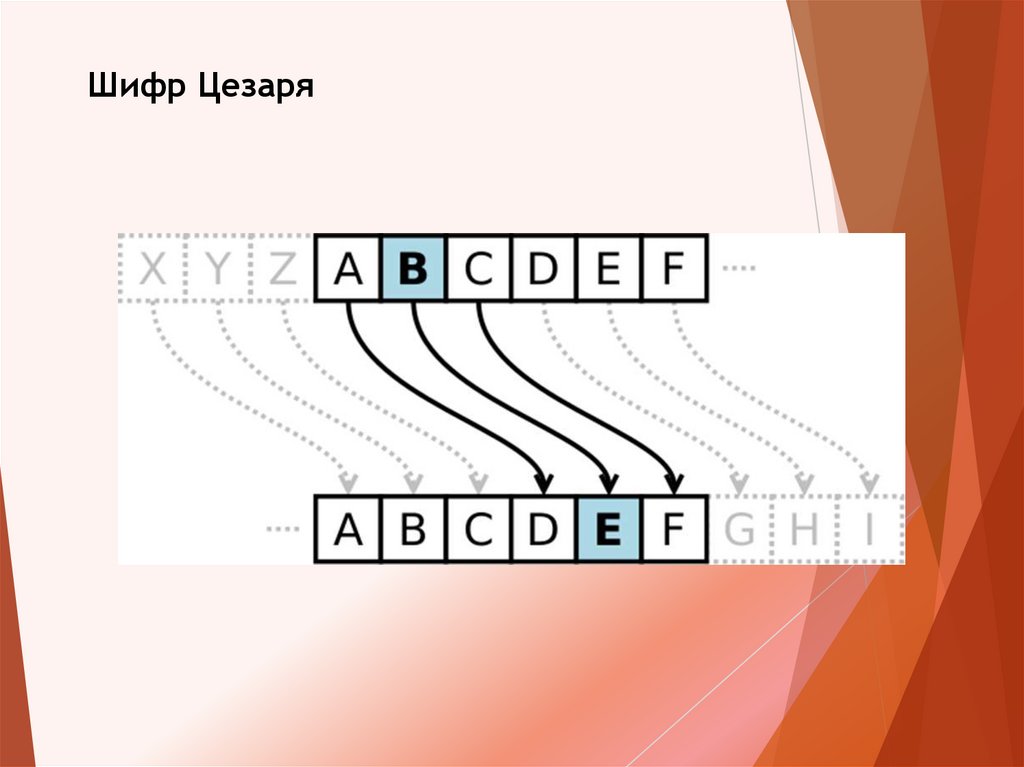

Шифр Цезаря11.

Тайнописи12.

Криптография от Средних веков до Нового времениВ Средние века криптография — в основном, моноалфавитные шифры

— начинает широко использоваться дипломатами, купцами и даже

простыми гражданами. Постепенно, по мере распространения техники

частотного криптоанализа, шифры усложняются, что приводит к

появлению шифров омофонической замены, а затем и

полиалфавитных шифров.

13.

Развитие криптографии в арабских странахС VIII века н. э. развитие криптографии происходит в основном в арабских

странах. Считается, что арабский филолог Халиль аль-Фарахиди первым

обратил внимание на возможность использования стандартных фраз открытого

текста для дешифрования.

14.

Криптография эпохи ВозрожденияПервой европейской книгой, описывающей использование криптографии,

считается труд Роджера Бэкона XIII века «Послание монаха Роджера Бэкона о

тайных действиях искусства и природы и ничтожестве магии» (лат. «Epistola

Fratris Rog. Baconis, de secretis operibus artis et naturae et nullitate magiae»),

описывающий, в числе прочего, применение 7 методов скрытия текста

15.

Статуя Альберти во дворе УффициОтцом западной криптографии называют учёного эпохи

Возрождения Леона Баттисту Альберти.

16.

Фрагмент оформления гробницы Иоганна Тритемия17.

Джероламо Кардано18.

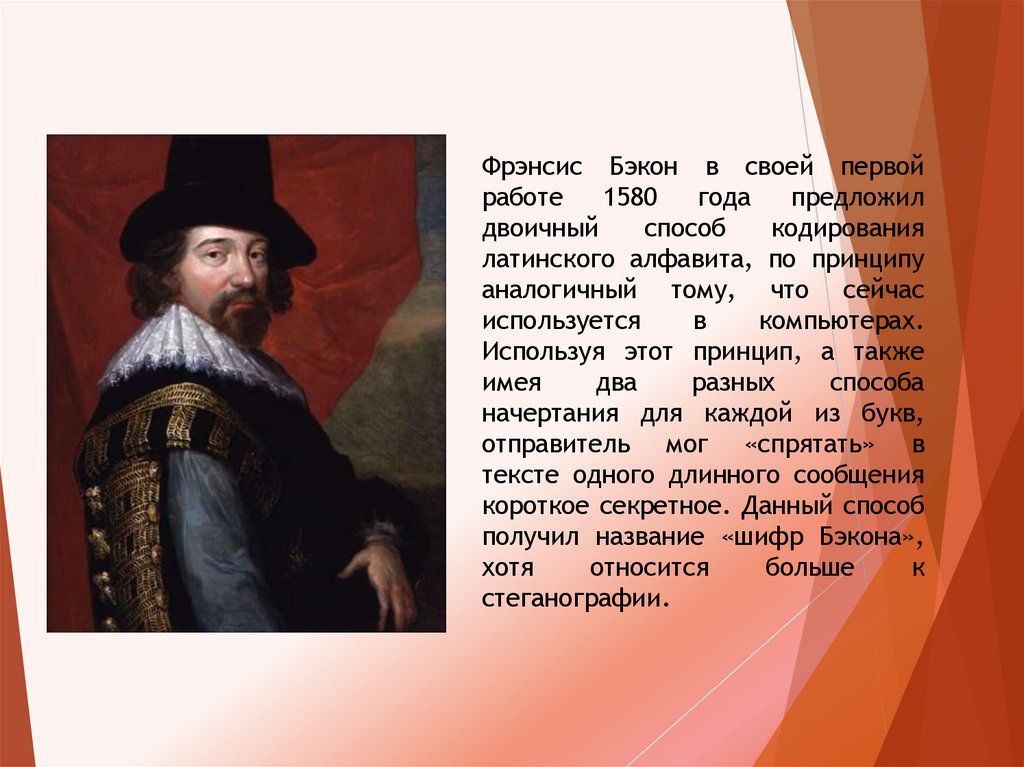

Фрэнсис Бэкон в своей первойработе

1580

года

предложил

двоичный

способ

кодирования

латинского алфавита, по принципу

аналогичный тому, что сейчас

используется

в

компьютерах.

Используя этот принцип, а также

имея

два

разных

способа

начертания для каждой из букв,

отправитель мог «спрятать» в

тексте одного длинного сообщения

короткое секретное. Данный способ

получил название «шифр Бэкона»,

хотя

относится

больше

к

стеганографии.

19.

Самым известным криптографом XVIвека можно назвать Блеза де

Виженера. В своём трактате 1585 года

он описал шифр, подобный шифру

Тритемия, однако изменил систему

выбора конкретного шифра замены

для каждой буквы. Одной из

предложенных

техник

было

использование

букв

другого

открытого текста для выбора ключа

каждой буквы исходного текста.

20.

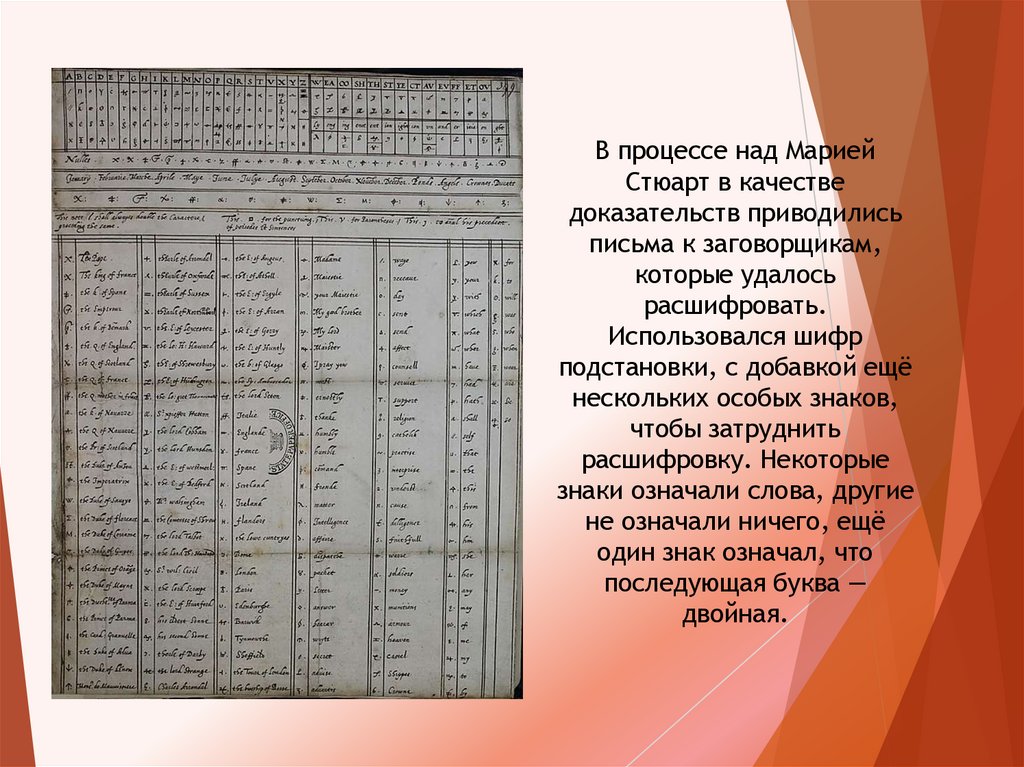

В процессе над МариейСтюарт в качестве

доказательств приводились

письма к заговорщикам,

которые удалось

расшифровать.

Использовался шифр

подстановки, с добавкой ещё

нескольких особых знаков,

чтобы затруднить

расшифровку. Некоторые

знаки означали слова, другие

не означали ничего, ещё

один знак означал, что

последующая буква —

двойная.

21.

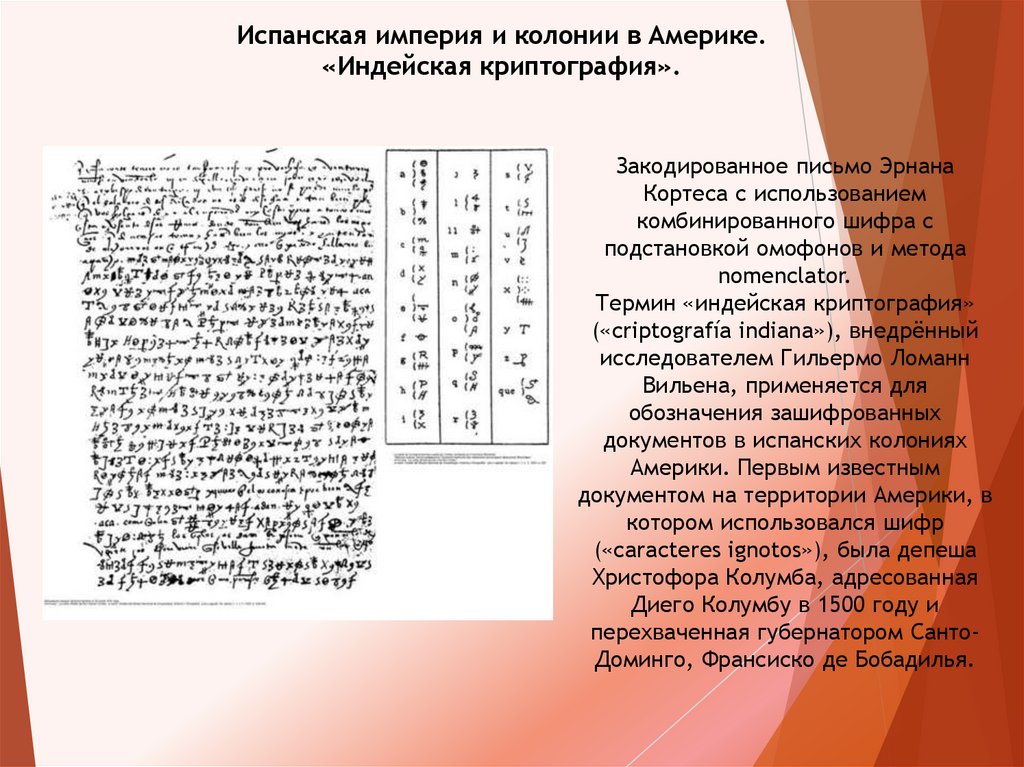

Испанская империя и колонии в Америке.«Индейская криптография».

Закодированное письмо Эрнана

Кортеса с использованием

комбинированного шифра с

подстановкой омофонов и метода

nomenclator.

Термин «индейская криптография»

(«criptografía indiana»), внедрённый

исследователем Гильермо Ломанн

Вильена, применяется для

обозначения зашифрованных

документов в испанских колониях

Америки. Первым известным

документом на территории Америки, в

котором использовался шифр

(«caracteres ignotos»), была депеша

Христофора Колумба, адресованная

Диего Колумбу в 1500 году и

перехваченная губернатором СантоДоминго, Франсиско де Бобадилья.

22.

Чёрные кабинетыАнтуан Россиньоль

Джон Валлис

23.

Криптография в британских колониях и СШАБенедикт Арнольд, генерал

армии США, известен в том

числе из-за использования

«кодовой книги», копия

которой должна быть у

каждого отправителя и

получателя сообщений.

Шифр состоял в указании

позиции слова в книге, в

том числе страницы, строки

и номера в строке. Данный

метод получил название

книжного шифра.

24.

В 1790-х годах будущийпрезидент США Томас

Джефферсон построил

одну из первых

механических роторных

машин, упрощавшей

использование

полиалфавитных шифров.

25.

Чарлз УитстонЛион Плейфер

26.

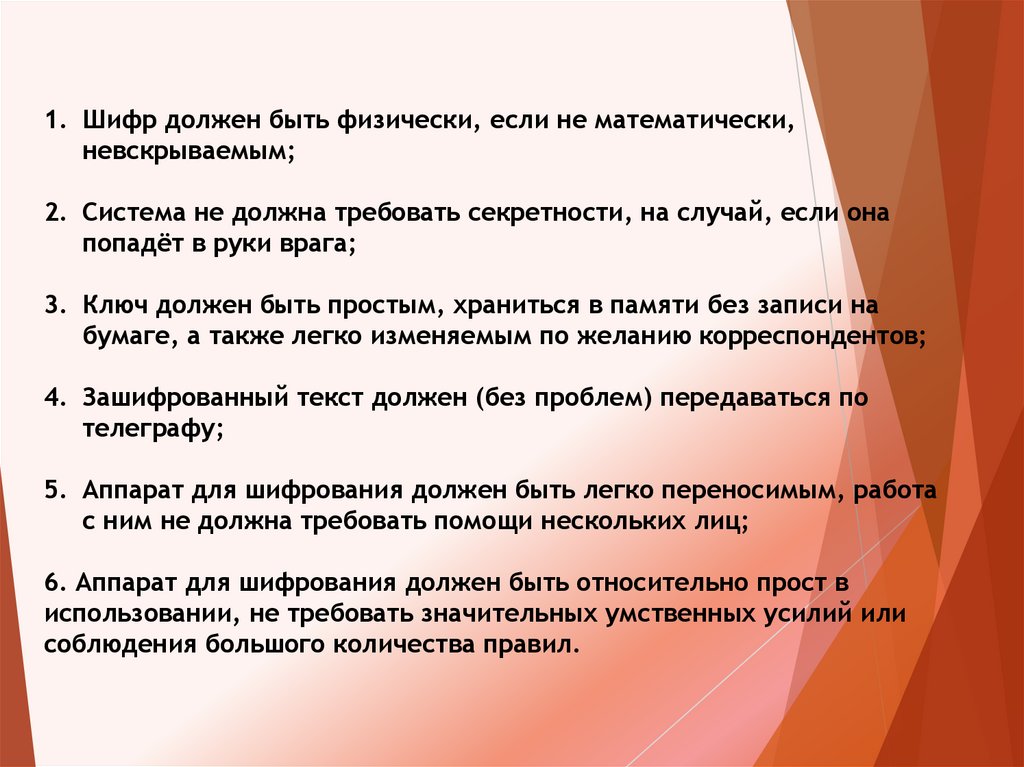

В 1883 году ОгюстКеркгоффс опубликовал труд

под названием «Военная

криптография» (фр. La

Cryptographie Militaire). В

нём он описал шесть

требований, которым

должна удовлетворять

защищённая система. Хотя к

некоторым из них стоит

относиться с подозрением,

стоит отметить труд за саму

попытку.

27.

1. Шифр должен быть физически, если не математически,невскрываемым;

2. Система не должна требовать секретности, на случай, если она

попадёт в руки врага;

3. Ключ должен быть простым, храниться в памяти без записи на

бумаге, а также легко изменяемым по желанию корреспондентов;

4. Зашифрованный текст должен (без проблем) передаваться по

телеграфу;

5. Аппарат для шифрования должен быть легко переносимым, работа

с ним не должна требовать помощи нескольких лиц;

6. Аппарат для шифрования должен быть относительно прост в

использовании, не требовать значительных умственных усилий или

соблюдения большого количества правил.

28.

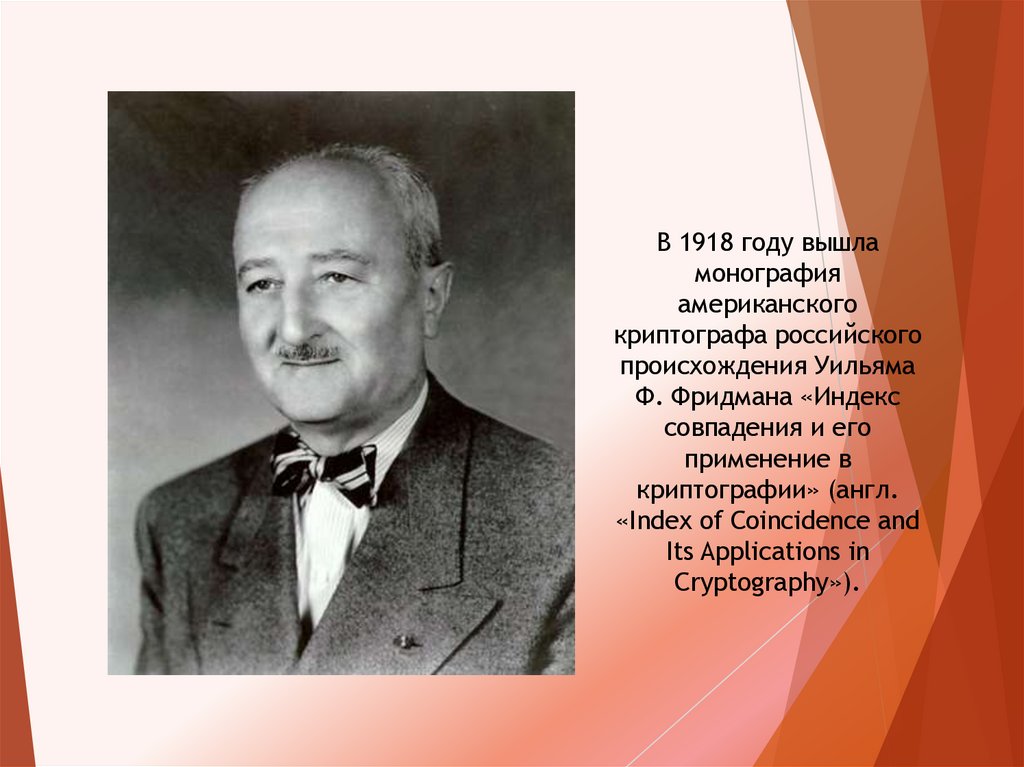

В 1918 году вышламонография

американского

криптографа российского

происхождения Уильяма

Ф. Фридмана «Индекс

совпадения и его

применение в

криптографии» (англ.

«Index of Coincidence and

Its Applications in

Cryptography»).

29.

Криптография на Руси и в России• Криптография как род профессиональной деятельности появилась на

Руси при Иване IV.

• До прихода к власти Петра I криптографы были востребованы

исключительно в Посольском приказе. Пётр же стал первым

российским правителем, полностью понявшим невозможность

безопасного существования государства без надёжной защиты писем,

документов и приказов.

• Правление Екатерины II ознаменовано расцветом дешифровального

дела в чёрных кабинетах.

• В начале XIX века с приходом к власти Александра I вся

криптографическая деятельность переходит в ведение Канцелярии

Министерства иностранных дел Российской империи. Одним из

наиболее значимых достижений ведомства стало дешифрование

приказов и переписки Наполеона I во время Отечественной войны

1812 года.

• Первая

половина

XIX

века

ознаменована

изобретением

электромагнитного телеграфа П. Л. Шиллингом в 1832 году.

30.

Криптография в литературе• Криптография оказала влияние и на литературу.

Упоминания о криптографии встречаются ещё во времена

Гомера и Геродота, хотя они описывали искусство

шифрования в контексте различных исторических событий.

• Впервые

как

центральный

элемент

художественного

произведения криптография используется в рассказе «Золотой

жук» Эдгара Аллана По 1843 года.

• В рассказе великий сыщик Шерлок Холмс сталкивается с

разновидностью шифра, который не только прячет смысл

написанного, но, используя символы, похожие на детские

картинки, скрывает сам факт передачи секретного

сообщения.

• …величайший подвиг вымышленного криптоанализа был

совершён, естественно, величайшим из вымышленных

детективов.

31.

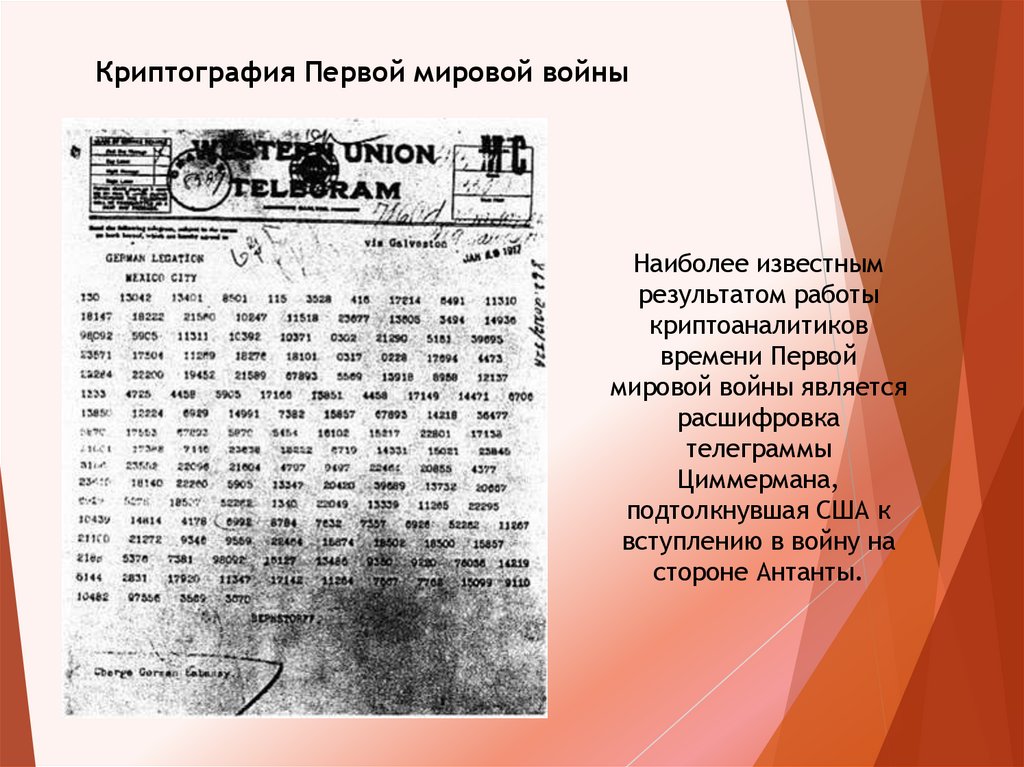

Криптография Первой мировой войныНаиболее известным

результатом работы

криптоаналитиков

времени Первой

мировой войны является

расшифровка

телеграммы

Циммермана,

подтолкнувшая США к

вступлению в войну на

стороне Антанты.

32.

РоссияК числу успешных операций стоит отнести проведённое ещё в мирное

время похищение кодовой книги посла США в Бухаресте. Из-за того, что

посол не доложил начальству о пропаже (а остроумно пользовался

аналогичной кодовой книгой «соседа» — посла США в Вене), российская

сторона смогла читать переписку США со своими послами вплоть до Первой

мировой.

Англия

После успешной ликвидации германского подводного канала связи в

Северном море и радиостанций в Африке, на Самоа и в Китае Германия была

вынуждена использовать, кроме линий союзников, телеграф, почту и

радиосвязь. Это создало благоприятные условия для перехвата сообщений, в

том числе для Англии, что впоследствии дало значительный вклад в победу

над Тройственным союзом. Хотя Англия изначально не была готова к данной

возможности, она сумела быстро воспользоваться ею.

33.

ФранцияНаиболее драматическим моментом в криптографии Франции был июнь

1918 года, когда было жизненно необходимо узнать направление

немецкого наступления на Париж. Жорж Панвэн сумел за несколько

напряжённых дней, потеряв 15 килограмм веса, вскрыть немецкий

шифр ADFGVX. В результате Париж был спасён.

Германия

Каждой немецкой дивизии был придан профессор математики,

специалист по криптоанализу, немцы читали радиопередачи русских

войск, что, в частности, обеспечило сокрушительную победу немцев над

превосходящими силами русской армии в Битве при Танненберге.

Впрочем, из-за недостатка криптографов, а также телефонных

проводов, русские часто вели передачи по радио открытым текстом.

34.

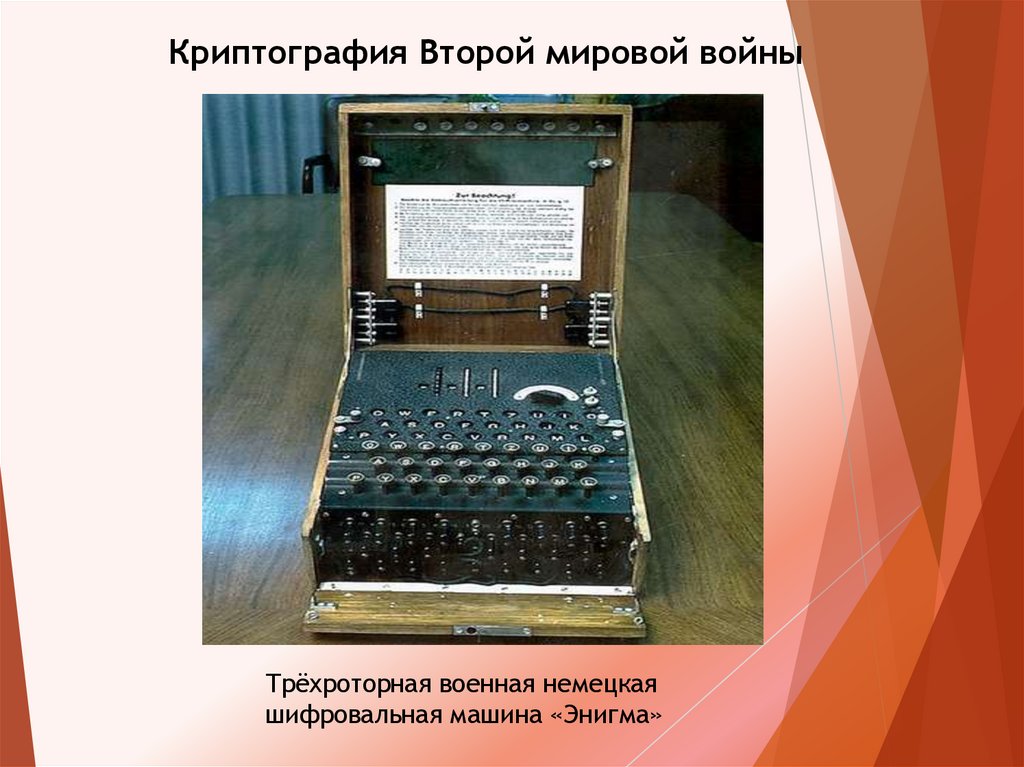

Криптография Второй мировой войныТрёхроторная военная немецкая

шифровальная машина «Энигма»

35.

Игра в имитациюДрама о криптографе военного времени Алане Тьюринге,

который взломал код немецкой шифровальной машины

«Энигма» во время Второй мировой войны

36.

• Хотя для СССР существование и дажерезультаты работы «Station X» секрета не

представляли. Именно из результатов

сообщений, дешифрованных в «Station X»,

СССР узнал о намечающемся «реванше»

Гитлера за Сталинградскую битву и смог

подготовиться к операции на Курском

направлении,

получившем

названии

«Курская дуга».

• С современной точки зрения шифр «Энигмы»

был не очень надёжным, но только

сочетание этого фактора с наличием

множества

перехваченных

сообщений,

кодовых

книг,

донесений

разведки,

результатов усилий военных и даже

террористических атак позволило «вскрыть»

шифр.

37.

Германская криптомашина LorenzК сожалению для Германии, генератор, используемый в машинах «Lorenz SZ 40»

оказался «слабым». Однако его взлом всё равно нельзя было осуществить вручную —

криптоаналитикам из Блетчли-парка потребовалось создать устройство, которое бы

перебирало все возможные варианты и избавляло бы криптоаналитиков от ручного

перебора.

38.

ЯпонияНа вооружении Японии стояло несколько систем шифров разной

степени сложности, наиболее изощрённая система, введённая в

действие в 1939 году — «Пурпурный код» (англ. Purple),

использовала электромеханическую машину, как и у немцев.

Необычайным усилием и практически в одиночку американский

криптограф русского происхождения Уильям Фридман смог

взломать японский код и реконструировать саму японскую

машину. Сведения из расшифрованной переписки получили

кодовое название «Мэджик».

39.

СССР• В армии и флоте СССР использовались шифры с кодами различной длины —

от двух символов (фронт) до пяти (стратегические сообщения). Коды

менялись часто, хотя иногда и повторялись на другом участке фронта.

• Также для связи высших органов управления страной (в том числе Ставки

Верховного Главнокомандования) и фронтами использовалась ВЧ-связь. Она

представляла

собой

технические

средства

для

предотвращения

прослушивания

телефонных

разговоров,

которые

модулировали

высокочастотный сигнал звуковым сигналом от мембраны микрофона.

• Во время советско-финской войны (1939—1940) Швеция успешно

дешифровывала сообщения СССР и помогала Финляндии. Так, например, во

время битвы при Суомуссалми успешный перехват сообщений о продвижении

советской 44-й стрелковой дивизии помог Карлу Маннергейму вовремя

выслать подкрепления, что стало залогом победы.

• 30 декабря 1937 года было образовано 7-е отделение (в дальнейшем — 11-й

отдел) Управления разведки Наркомата ВМФ, задачей которого являлось

руководство и организация дешифровальной работы.

40.

СШААмериканская

шифровальная

машина M-209 (CSP1500) являлась

заменой M-94[en]

(CSP-885) для

передачи тактических

сообщений. Была

разработана

шведским

изобретателем

российского

происхождения

Борисом Хагелиным в

конце 1930-х годов.

41.

Математическая криптографияВ 1967 году выходит книга Дэвида Кана

«Взломщики кодов». Хотя книга не

содержала сколько-нибудь новых открытий,

она подробно описывала имеющиеся на тот

момент результаты в области криптографии,

большой исторический материал, включая

успешные случаи использования

криптоанализа, а также некоторые сведения,

которые правительство США полагало всё

ещё секретными.

42.

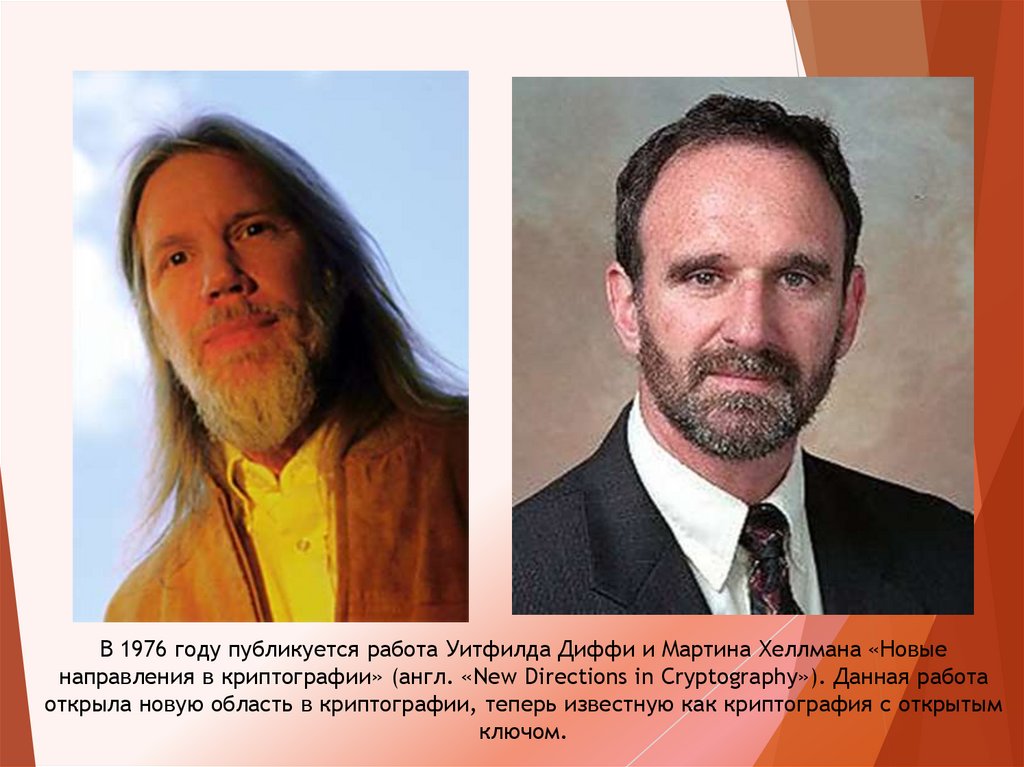

В 1976 году публикуется работа Уитфилда Диффи и Мартина Хеллмана «Новыенаправления в криптографии» (англ. «New Directions in Cryptography»). Данная работа

открыла новую область в криптографии, теперь известную как криптография с открытым

ключом.

43.

Открытая криптография и государство• Начиная с 1970-х годов интерес к криптографии растёт со стороны

отдельных исследователей, бизнеса и частных лиц. Этому

способствовали в том числе и публикации в открытой печати —

книга Дэвида Кана «Взломщики кодов», готовность научной

(создание ячейки Фейстеля, работы Диффи и Хеллмана, шифров

DES и RSA) и технической базы (вычислительной техники), а также

наличие «заказа» со стороны бизнеса — требований к надёжной

передаче информации в рамках отдельной страны и по всему миру.

• После возрастания общественного интереса к криптографии в США в

конце 1970-х и начале 1980-х годов АНБ предприняло ряд попыток

подавить интерес общества к криптографии. Если с компанией IBM

удалось договориться (в том числе по вопросу снижения

криптостойкости шифра DES), то научное сообщество пришлось

контролировать через систему грантов — Национальный научный

фонд США.

44.

Леонард Макс Адлеман, один изавторов RSA

Филипп Циммерман, автор PGP

45.

Современная криптография• Развиваются принципиально новые направления. На стыке

квантовой физики и математики развиваются квантовые

вычисления и квантовая криптография. Хотя квантовые

компьютеры лишь дело будущего, уже сейчас предложены

алгоритмы для взлома существующих «надёжных» систем

(например, алгоритм Шора). С другой стороны, используя

квантовые эффекты, возможно построить и принципиально новые

способы надёжной передачи информации. Активные исследования

в этой области идут с конца 1980-х годов.

• В современном мире криптография находит множество различных

применений. Кроме очевидных — собственно, для передачи

информации, она используется в сотовой связи, платном цифровом

телевидении при подключении к Wi-Fi и на транспорте для защиты

билетов от подделок, и в банковских операциях, и даже для

защиты электронной почты от спама.

Информатика

Информатика