Шабуыл. Криптографиялық протоколдар. Симметриялық криптожүйелер

1.

ПрезентацияТақырыбы:

Шабуыл.

Криптографиялық

протоколдар. Симметриялық криптожүйелер. DES

2. - Шабуыл; - Криптографиялық протоколдар; - Симметриялық криптожүйелер; - DES (Data Encryption Standard).

Жоспар:- ШАБУЫЛ;

- КРИПТОГРАФИЯЛЫҚ

ПРОТОКОЛДАР;

- СИММЕТРИЯЛЫҚ

КРИПТОЖҮЙЕЛЕР;

- DES (DATA ENCRYPTION

STANDARD).

3.

Шабуылдың негізгі түрлері:Тек шифрмәтін

қолданып бұзу

(a ciphertextonly attack).

Ашық мәтін

қолданып

бұзу(a known

plaintext attack).

Таңдалған

ашық мәтін

қолданып бұзу

(а known

plaintext attak).

Таңдалған

шифрмәтін

қолданып бұзу

(a chosen

ciphertext attack).

Таңдалған кілт

қолданып бұзу

(a chosen key

attack).

4.

Тек шифрмәтін қолданып бұзу (a ciphertext-only attack).Криптоаналитик тек қана бір алгоритммен шифрланған бірнеше шифрмәтінге

қатынай алады. Бұзғыштың себебі – кілт ашу немесе бастапқы мәтінді ашу.

Шабуылдың бұл түрі ең қиын болып саналады.

Ашық мәтін қолданып бұзу(a known plaintext attack).

Криптоаналитик шифрмәтінмен ашық мәтінге қатынай алады. Мақсаты кілт

табу. Осы орайда мынадай сауал пайда болуы мүмкін: Мұндай жағдай өмірде

туындай алады ма? Шын мәнінде сіз ашық мәтінге қатынай алатындай жағдай

көп. Мысалы, сізді қызықтырып отырған адам мәтіні бірдей хабарларды

бірнеше адамға жіберу мүмкін (көп адамның бірі – сіз). Шифрмәтіннің

бастапқы мәтіні сізге алдын-ала белгілі болуы мүмкін, мысалы, ол абонент

резюмесі. Егер дегенмен бастапқы мәтін сізге түгелдей белгілі болмаса, онда

сіз әрқашан оның кейбір бөліктері жайында болжау жасай аласыз. Мысалы,

хаттың бастамасы, соңы т.б.

5.

Таңдалған ашық мәтін қолданып бұзу (а known plaintext attak).Алдыңғы шабуыл түріне қарағанда бұл шабуыл күштірек. Криптоаналитик

ашық мәтіндерді таңдап қана қоймай олардың сәйкес шифрмәтініне де

қатынай алады. Мысалы, сіз құжатты бұзғышқа тәуелді адамнан алып, оны

шифрланған күйде басқа біреуге жіберуіңіз мүмкін.

Таңдалған шифрмәтін қолданып бұзу (a chosen ciphertext attack).

Толығырақ аты: таңдалған ашық мәтін мен шифрмәтін қолданып бұзу.

Криптоаналитик таңдап алған мәтіннің әрқайсысына сәйкес шифрмәтіннің

әрқайсысына сәйкес мәтін ала алады. Кілт табуы керек.

Таңдалған кілт қолданып бұзу (a chosen key attack). Практикада

крипожүйелер бірнеше шифрлау алгоритмдерін қолданады. Шифрлау үшін

керекті кілттер бастапқы кілттен есептелінеді. Шабуылдың аты негізінде

қорректі емес. Әрине бұзғыш, кілтті білмейді және таңдай алмайды. Ол

алгоритмде қоллданылатын бірнеше кілттің арасындағы байланысты

зерттейді. Шабуылдың бұл түрі блоктық шифр бұзу үшін пайдалы болуы

мүмкін.

6.

Криптографиялық протоколКриптографиялық протокол – криптографиялық

құралдарды пайдаланып екі немесе одан көп абоненттердің

өзара әрекеттесу процедурасы, оның нәтижесінде

абоненттер өзінің мақсатына жетеді, ал олардың

қарсыластары – жетпейді. Протоколдың негізінде

ақпараттық процестердегі криптографиялық өзгерістер мен

алгоритмдердің пайдалануын регламенттейтің ережелер

жиынтығы жатыр. Әрбір криптографиялық протокол белгілі

бір есепті шешуге арналған.

7.

Кез келген протоколдың келесі қасиеттері бар:- протоколды орындаған кезде іс-әрекеттің реті

маңызды; әрбір іс-әрекет алдағы

аяқталғаннан кейін өзінің ретімен орындалу

керек;

протокол қайшы болмау керек;

протокол толық болу керек, яғни әрбір мүмкін

болатын жағдайы үшін сәйкес іс- әрекет

ескерілу керек.

8.

Симметриялық криптожүйелер.Симметриялық алгоритмдер криптографияның классикалық

алгоритмдеріне жатады. Мұнда құпия кілт беру ғана немесе

шифрлау кілті дешифрлау кілтінің көмегімен я керісінше

табылады. Бұл алгоритмдерді бір кілтті алгоритм деп те

атайды. Симметриялық алгоритмдердің қауіпсіздігі кілттің

құпиялылығына байланысты. Егер қаскүнем кілтті анықтай

алса, онда ол барлық құжаттарды шифрлай және дешифрлай

алады. Симметриялық шифрлеу деп мәтінді шифрлеуде және

шифрден шығаруда тек бір криптографиялық кілт

қолданылатын әдісті айтады. Кілт алгоритмі мәтінді жіберуші

мен тұтынушы екеуінде де бірдей және құпия түрде сақталуы

тиіс. Егер кілт болмаса, онда мәтін бұл тек қана белгілердің

мағынасыз тізбегі болып қалады.

9.

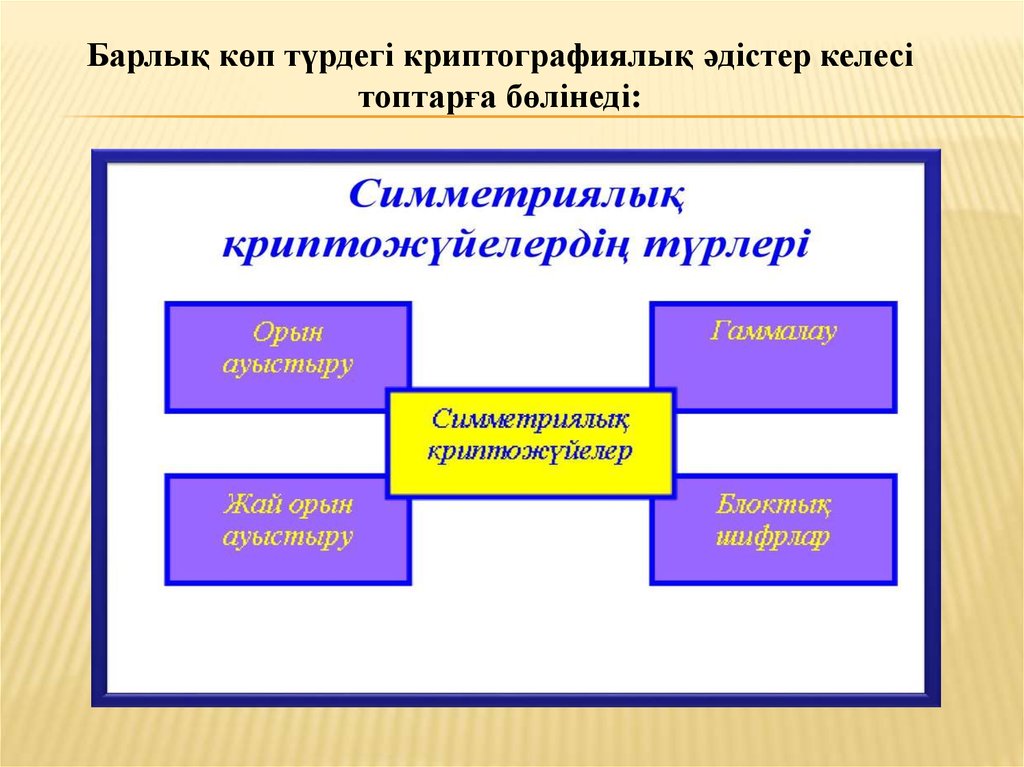

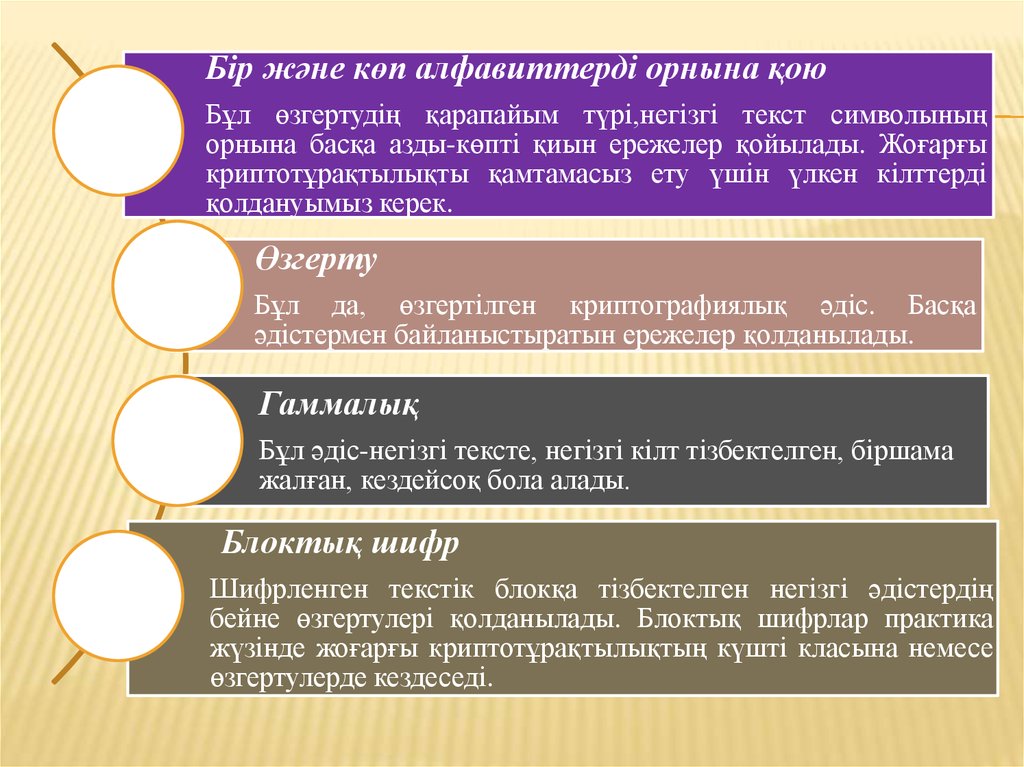

Барлық көп түрдегі криптографиялық әдістер келесітоптарға бөлінеді:

10.

Бір және көп алфавиттерді орнына қоюБұл өзгертудің қарапайым түрі,негізгі текст символының

орнына басқа азды-көпті қиын ережелер қойылады. Жоғарғы

криптотұрақтылықты қамтамасыз ету үшін үлкен кілттерді

қолдануымыз керек.

Өзгерту

Бұл да, өзгертілген криптографиялық әдіс. Басқа

әдістермен байланыстыратын ережелер қолданылады.

Гаммалық

Бұл әдіс-негізгі тексте, негізгі кілт тізбектелген, біршама

жалған, кездейсоқ бола алады.

Блоктық шифр

Шифрленген текстік блокқа тізбектелген негізгі әдістердің

бейне өзгертулері қолданылады. Блоктық шифрлар практика

жүзінде жоғарғы криптотұрақтылықтың күшті класына немесе

өзгертулерде кездеседі.

11.

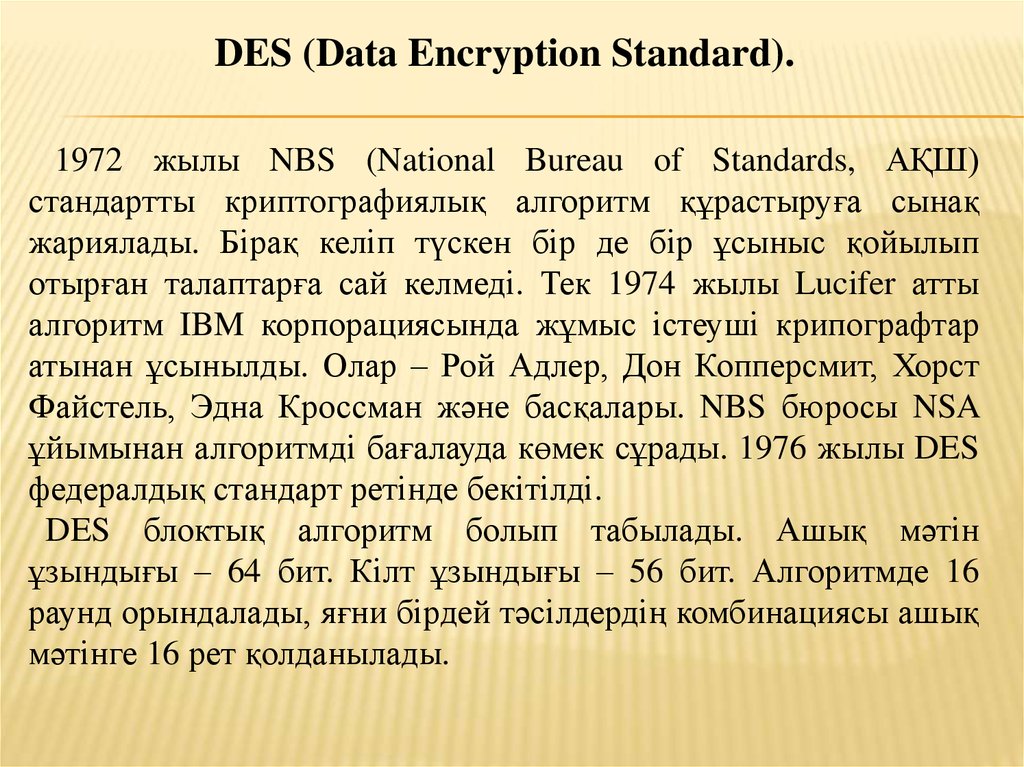

DES (Data Encryption Standard).1972 жылы NBS (National Bureau of Standards, АҚШ)

стандартты криптографиялық алгоритм құрастыруға сынақ

жариялады. Бірақ келіп түскен бір де бір ұсыныс қойылып

отырған талаптарға сай келмеді. Тек 1974 жылы Lucifer атты

алгоритм IBM корпорациясында жұмыс істеуші крипографтар

атынан ұсынылды. Олар – Рой Адлер, Дон Копперсмит, Хорст

Файстель, Эдна Кроссман және басқалары. NBS бюросы NSA

ұйымынан алгоритмді бағалауда көмек сұрады. 1976 жылы DES

федералдық стандарт ретінде бекітілді.

DES блоктық алгоритм болып табылады. Ашық мәтін

ұзындығы – 64 бит. Кілт ұзындығы – 56 бит. Алгоритмде 16

раунд орындалады, яғни бірдей тәсілдердің комбинациясы ашық

мәтінге 16 рет қолданылады.

12.

DES-ң жалпы схемасы13.

DES жүйесін аса үлкен емес және аса бағалыемес қосымшаларда деректерді шифрлау үшін

пайдалануға болады. Мемлекеттік маңыздылығы

бар немесе үлкен коммерциялық бағасы бар

деректерді шифрлау үшін DES жүйесі қазір

пайдаланбайды. 2001 жылы АҚШ-та блокты

шифрдың жаңа стандарты қабылданды, ол AES

(Advanced Encryption Standard) деп аталады.

Оның негізінде бельгия мамандары жасаған

Rijndael шифры жатыр.

Искусство

Искусство