Похожие презентации:

Защита беспилотных летательных аппаратов от спуфинг атак

1. МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ Федеральное государственное бюджетное образовательное учреждение высшего

образования«Ульяновский государственный технический университет»

Защита беспилотных летательных аппаратов

от спуфинг атак

Cтудент бакалавриата, направления - «Инфокоммуникационные технологии и системы связи» Прокопьев Т.В.

Кафедра «Телекоммуникации»

Научный руководитель - профессор Гладких А.А.

Ульяновск – 2018

2. Сирия. Январь 2018.Атака БПЛА.

Рисунок 12

3.

Цель работы: Проведение анализа существующих методов захватабеспилотных летательных аппаратов с помощью спуфинг атак.

Задачи исследования:

1. Рассмотреть стратегии откровенного и скрытого спуфинга,

отличающиеся попытками спуфера, избежания обнаружения целевого

GPS-приемника и целевой навигационной системы оценщика.

2. Выявить необходимые условия для захвата БПЛА с помощью

спуфинга.

3. Проанализировать взаимосвязанную динамику БПЛА и спуфера, и

имитации для изучения практических сценариев контроля после захвата.

4. Внедрение метода перестановочного декодирования в систему

управления БПЛА.

3

4. Общее описание спуфинг атаки

Спуфинг (от англ. spoofing — подмена, мистификация) – это атака, которая пытается обмануть GPSприемник, широковещательно передавая немного более мощный сигнал, чем полученный от спутниковGPS, такой, чтобы быть похожим на ряд нормальных сигналов GPS.

Рисунок 2

Рисунок 2

4

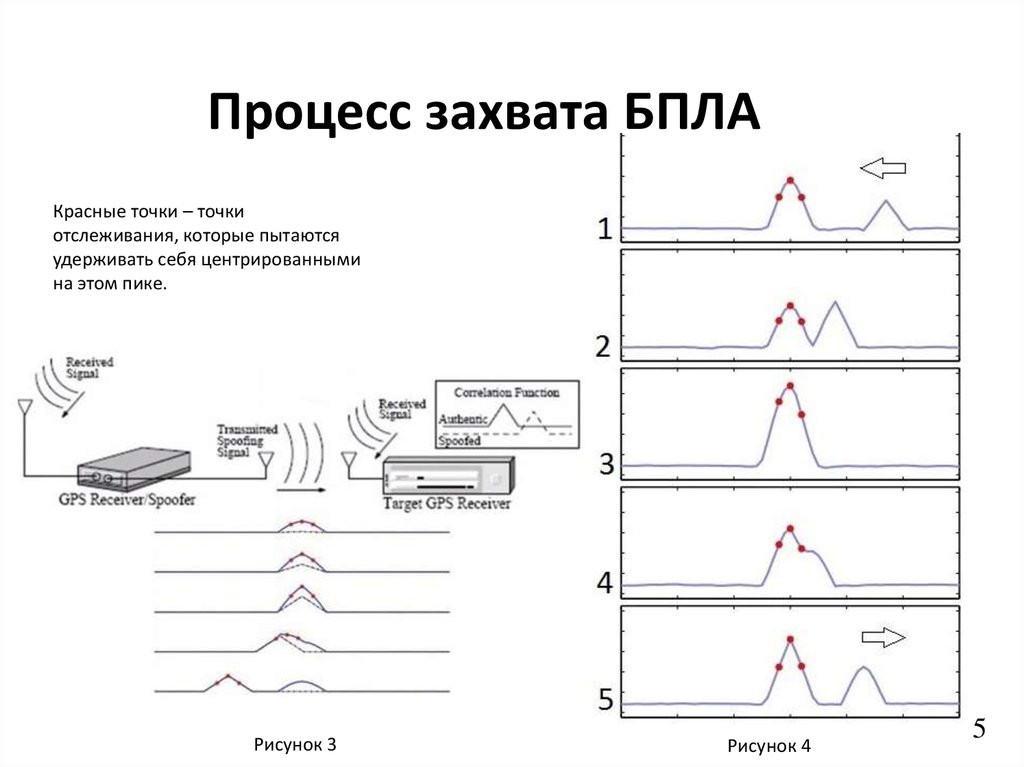

5. Процесс захвата БПЛА

Красные точки – точкиотслеживания, которые пытаются

удерживать себя центрированными

на этом пике.

Рисунок 3

Рисунок 4

Рисунок 4

5

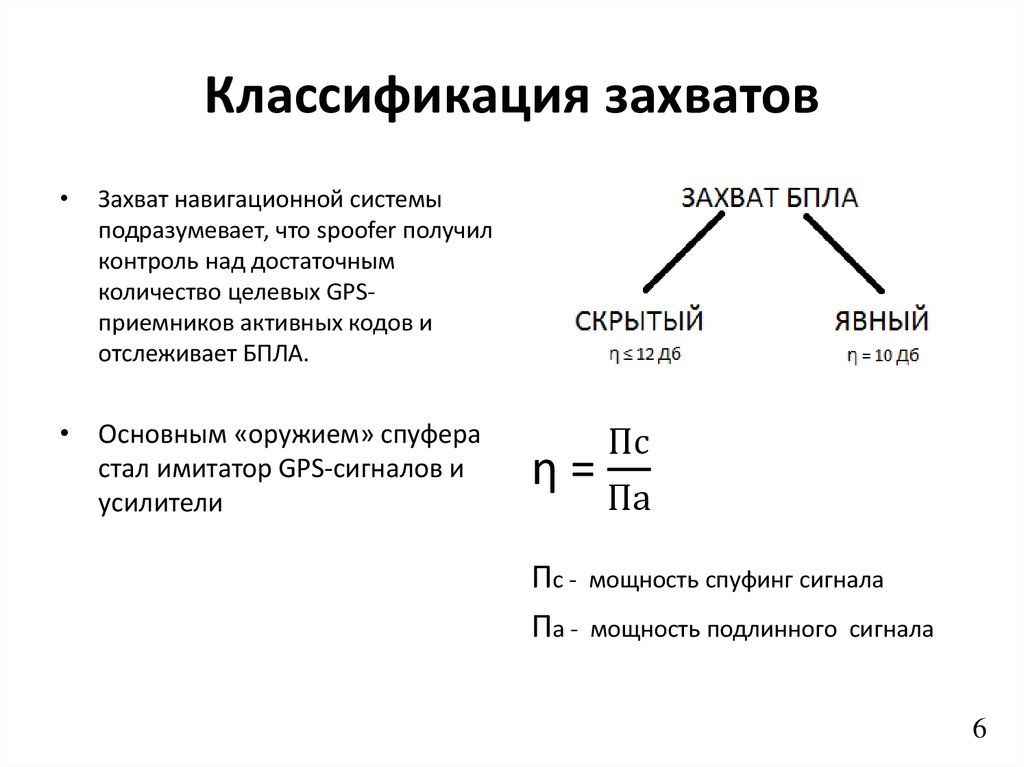

6. Классификация захватов

Захват навигационной системы

подразумевает, что spoofer получил

контроль над достаточным

количество целевых GPSприемников активных кодов и

отслеживает БПЛА.

• Основным «оружием» спуфера

стал имитатор GPS-сигналов и

усилители

η=

Пс Па -

Пс

Па

мощность спуфинг сигнала

мощность подлинного сигнала

6

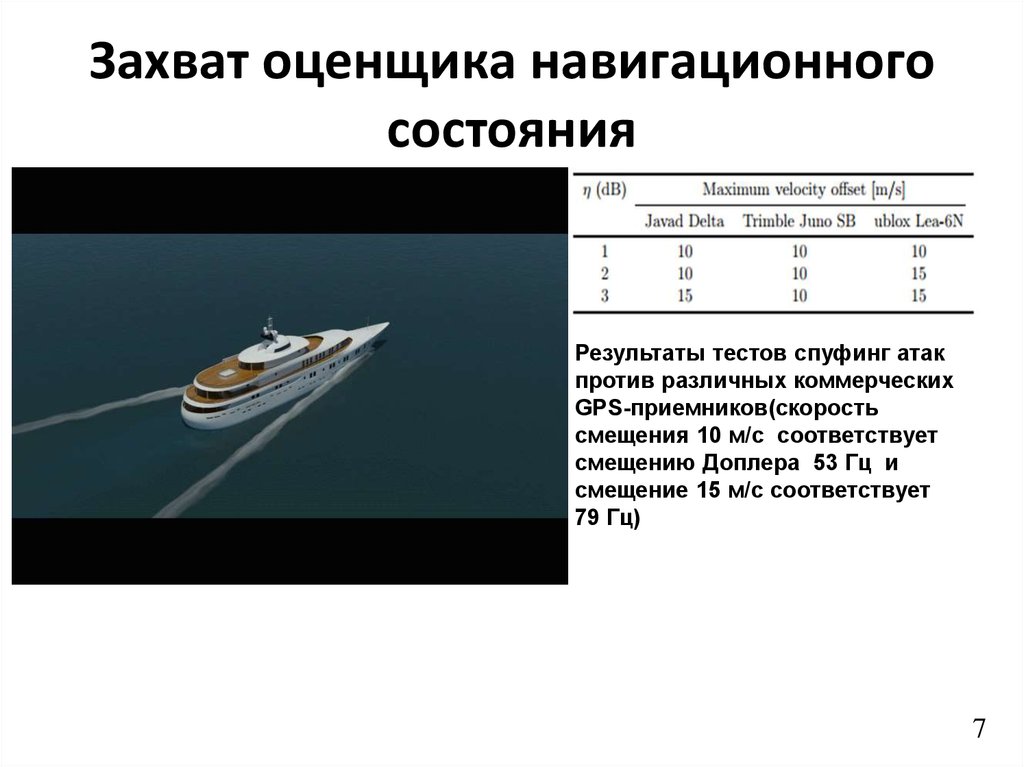

7. Захват оценщика навигационного состояния

Результаты тестов спуфинг атакпротив различных коммерческих

GPS-приемников(скорость

смещения 10 м/с соответствует

смещению Доплера 53 Гц и

смещение 15 м/с соответствует

79 Гц)

7

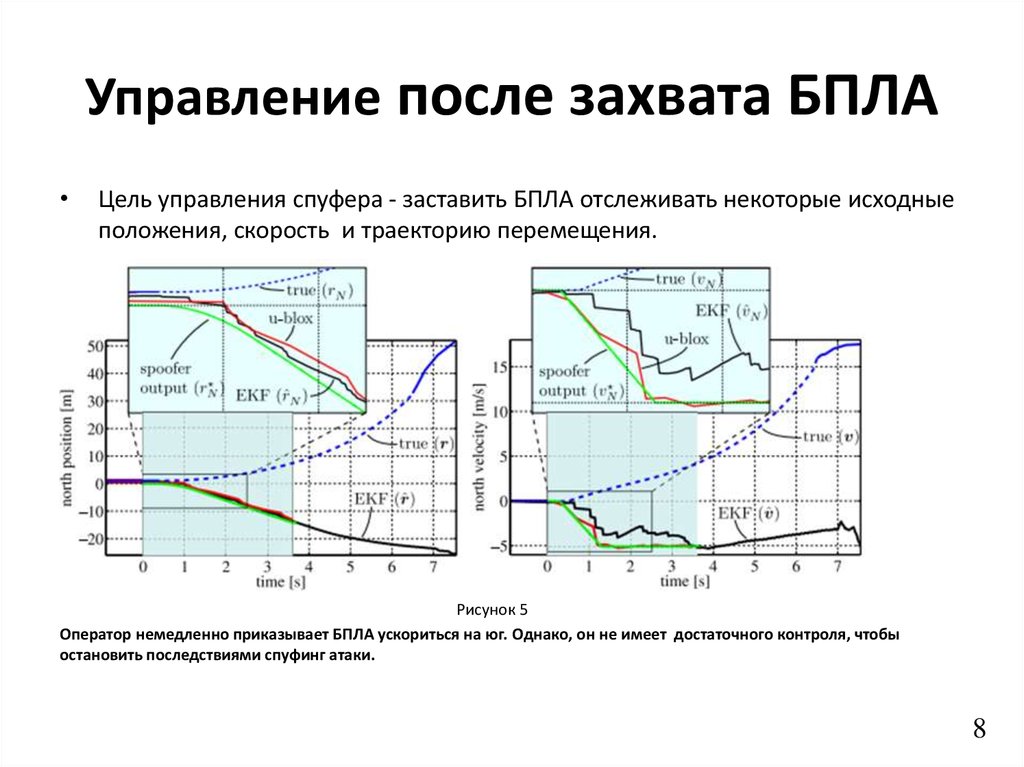

8. Управление после захвата БПЛА

Цель управления спуфера - заставить БПЛА отслеживать некоторые исходные

положения, скорость и траекторию перемещения.

Рисунок 5

Оператор немедленно приказывает БПЛА ускориться на юг. Однако, он не имеет достаточного контроля, чтобы

остановить последствиями спуфинг атаки.

8

9. Проблемы возникающие при захвате

1. Тенезацияантенны

2. Расположение

антенны

Рисунок 6

9

10.

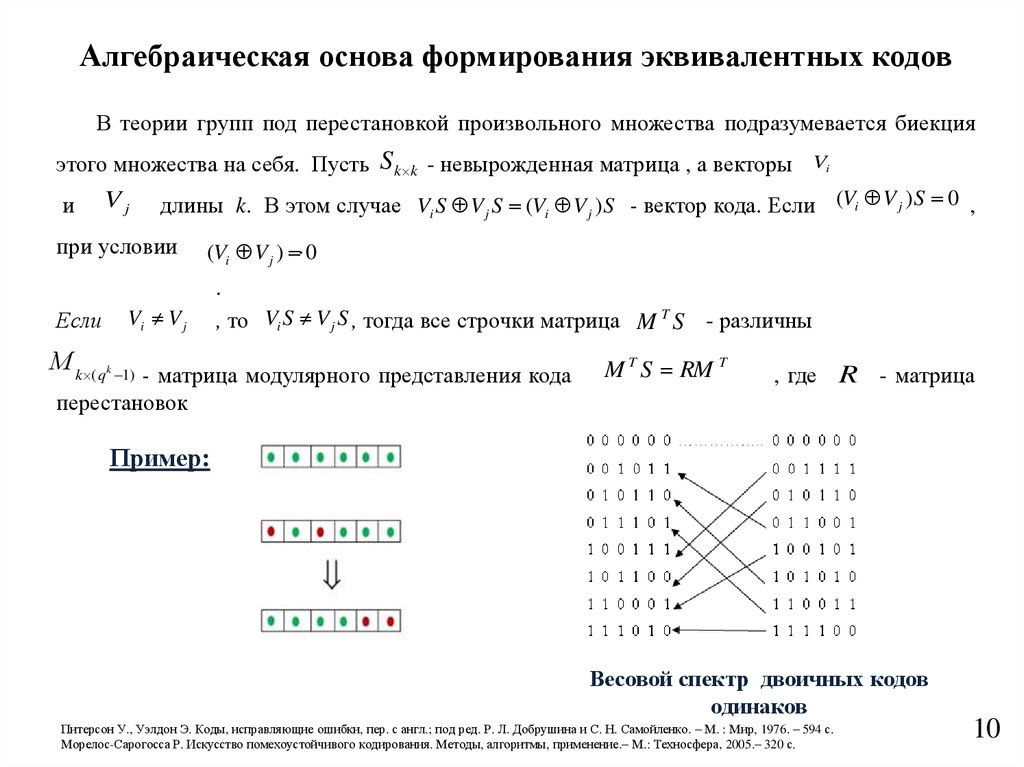

Алгебраическая основа формирования эквивалентных кодовВ теории групп под перестановкой произвольного множества подразумевается биекция

этого множества на себя. Пусть S k k - невырожденная матрица , а векторы Vi

и

Vj

длины k. В этом случае Vi S V j S (Vi V j ) S - вектор кода. Если (Vi V j ) S 0 ,

при условии

Если

(Vi V j ) . 0

Vi V j

.

, то Vi S V j S , тогда все строчки матрица M T S - различны

М k ( q k 1) - матрица модулярного представления кода

M T S RM T

, где R - матрица

перестановок

Пример:

Весовой спектр двоичных кодов

одинаков

Питерсон У., Уэлдон Э. Коды, исправляющие ошибки, пер. с англ.; под ред. Р. Л. Добрушина и С. Н. Самойленко. – М. : Мир, 1976. – 594 с.

Морелос-Сарогосса Р. Искусство помехоустойчивого кодирования. Методы, алгоритмы, применение.– М.: Техносфера, 2005.– 320 с.

10

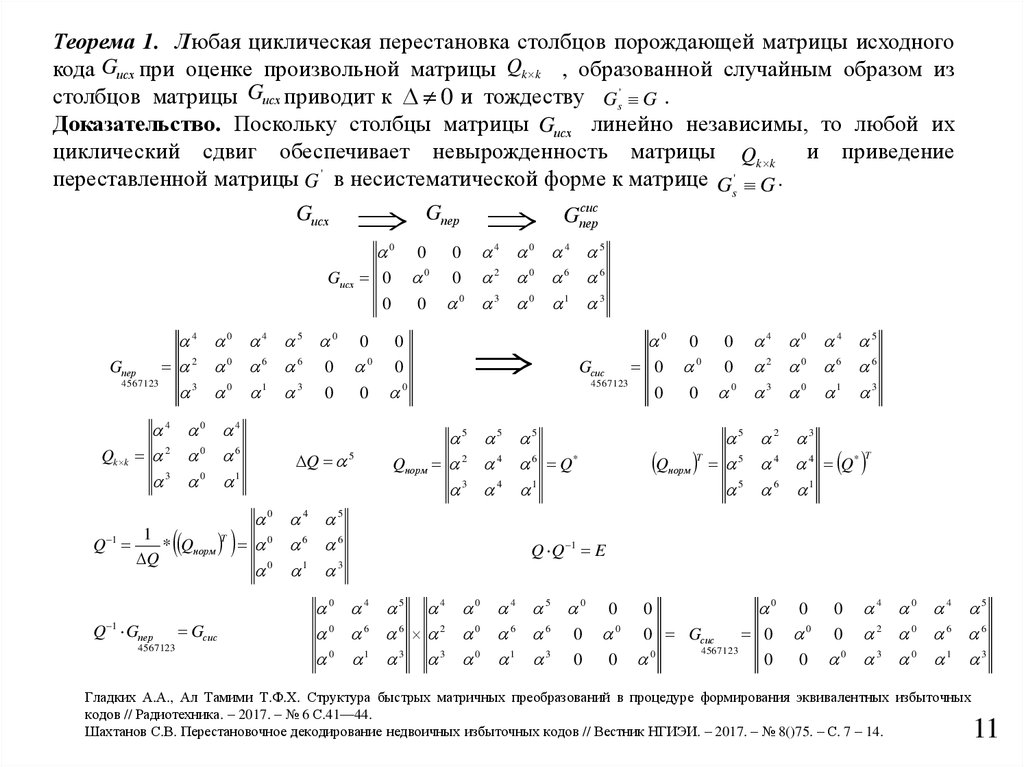

11.

Теорема 1. Любая циклическая перестановка столбцов порождающей матрицы исходногокода Gисх при оценке произвольной матрицы Qk k , образованной случайным образом из

столбцов матрицы Gисх приводит к 0 и тождеству Gs' G .

Доказательство. Поскольку столбцы матрицы Gисх линейно независимы, то любой их

циклический сдвиг обеспечивает невырожденность матрицы Qk k и приведение

переставленной матрицы G ' в несистематической форме к матрице Gs' G .

сис

Gисх Gпер Gпер

0

0

0

Gисх 0

0

0

0

0

0

4 0 4 5 0 0 0

Gпер

2 0 6 6 0 0 0

4567123

3 0 1 3 0 0 0

Qk k

Q 1

4 0 4

2 0 6

3 0 1

1

T

* Qнорм

Q

Q 1 Gпер

4567123

Gсис

Q 5

0 4 5

0 6 6

0 1 3

4 0 4 5

2 0 6 6

3 0 1 3

Gсис

4567123

5 5 5

Qнорм 2 4 6 Q*

3 4 1

0

0

0

0

0

0

0

0

0

Q

T

норм

4 0 4 5

2 0 6 6

3 0 1 3

5 2 3

T

5 4 4 Q *

5 6 1

Q Q 1 E

0 4 5 4 0 4 5 0 0 0

0 0 0 4 0 4 5

0 6 6 2 0 6 6 0 0 0 Gсис 0 0 0 2 0 6 6

4567123

0 1 3 3 0 1 3 0 0 0

0

0 0 3 0 1 3

Гладких А.А., Ал Тамими Т.Ф.Х. Структура быстрых матричных преобразований в процедуре формирования эквивалентных избыточных

кодов // Радиотехника. – 2017. – № 6 С.41—44.

Шахтанов С.В. Перестановочное декодирование недвоичных избыточных кодов // Вестник НГИЭИ. – 2017. – № 8()75. – С. 7 – 14.

11

12. Выводы

1. Развитие беспроводных сенсорных сетей требует предвидения спуфинг атак иразработку методов противодействия таким акциям.

2. В качестве методов борьбы с акциями спуфинга следует рассматривать

системы криптографии, которые экономически невыгодны на таких

устройствах.

3. Применение средств помехоустойчивости кодирования с использованием

управляемых перестановок, позволяющих на коротком отрезке времени

осуществлять маскировку истинной структуры сигнала.

12

Программное обеспечение

Программное обеспечение