Похожие презентации:

Разработка web-приложений P2p NAT

1. Разработка web-приложений

Разработка webприложенийP2p NAT

Цыгулин Алексей Александрович к.т.н.

2. NAT и как его обойти.

• Full Cone NAT – такой NAT транслирует все запросы от одного итого же внутреннего IP-адреса в один и тот же внешний IP-адрес и

один и тот же номер порта.

• Restricted Cone NAT – от предыдущего типа он отличается тем, что

выполняется проверка адреса источника.

• Port Restricted Cone NAT – в дополнение к проверке адреса

источника здесь также выполняется проверка порта источника.

• Symmetric NAT – все запросы от одного и того же внутреннего IPадреса и направленные на один и тот же IP-адрес и порт

транслируются в один и тот же внешний IP-адрес и один и тот же

порт.

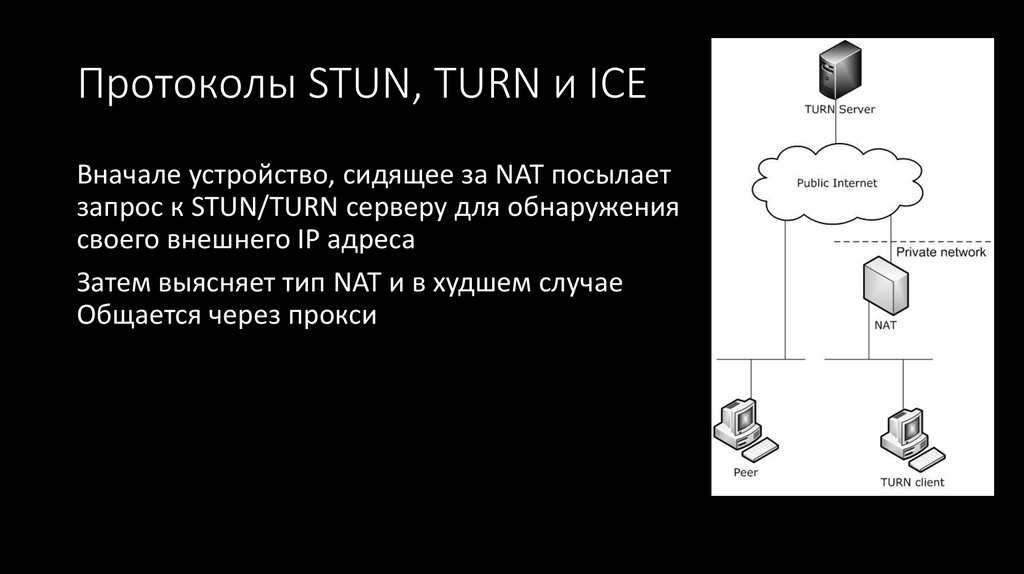

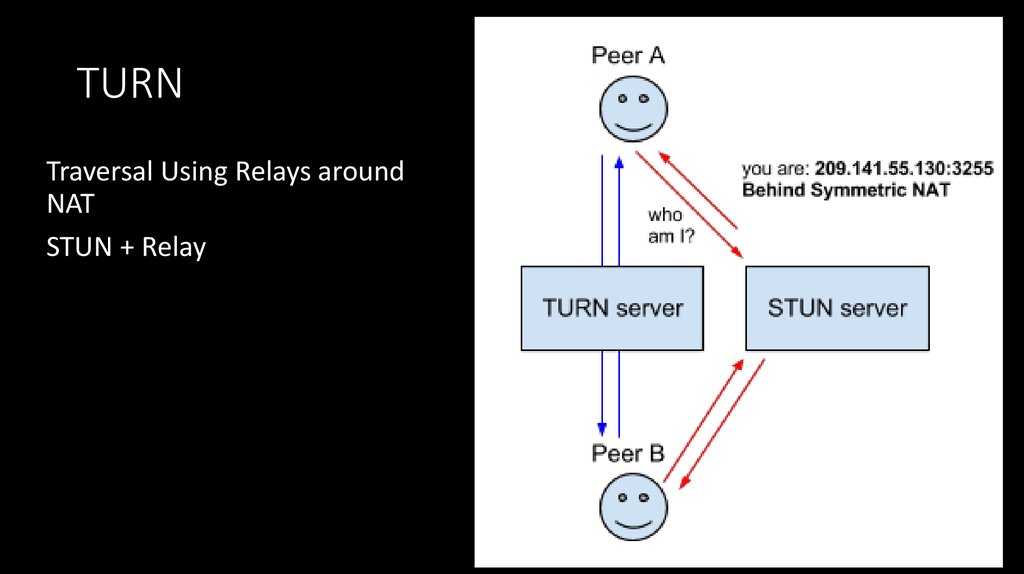

3. Протоколы STUN, TURN и ICE

Вначале устройство, сидящее за NAT посылаетзапрос к STUN/TURN серверу для обнаружения

своего внешнего IP адреса

Затем выясняет тип NAT и в худшем случае

Общается через прокси

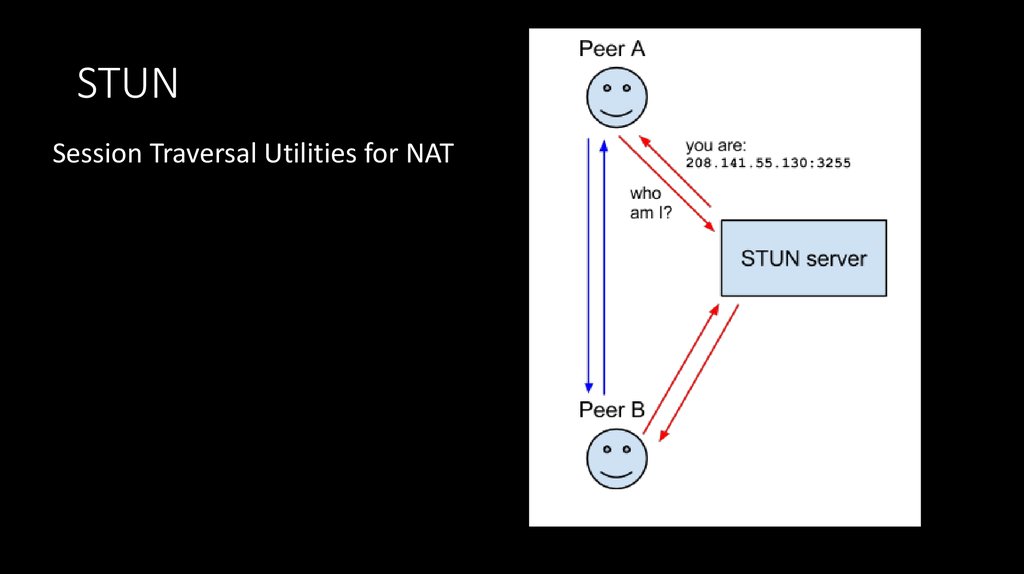

4. STUN

Session Traversal Utilities for NAT5. TURN

Traversal Using Relays aroundNAT

STUN + Relay

Информатика

Информатика