Похожие презентации:

Компьютерные вирусы

1. Компьютерные вирусы

2.

Компьютерный вирус – разновидностькомпьютерных программ, отличительной

особенностью которых является

способность к размножению

(саморепликация). В дополнение к этому

вирусы могут без ведома пользователя

выполнять прочие произвольные

действия, в том числе наносящие вред

пользователю и/или компьютеру. По этой

причине вирусы относят к вредоносным

программам.

3. Компьютерные вирусы, как таковые, впервые появились в 1986 году, хотя исторически возникновение вирусов тесно связано с идеей

создания самовоспроизводящихся программ.Одним из "пионеров" среди компьютерных вирусов считается

вирус "Brain", созданный пакистанским программистом по

фамилии Алви. Только в США этот вирус поразил свыше 18 тыс.

компьютеров. В начале эпохи компьютерных вирусов разработка

вирусоподобных программ носила чисто исследовательский

характер, постепенно превращаясь на откровенно вражеское

отношение к пользователям безответственных, и даже

криминальных "элементов".

4. Основные признаки проявления вирусов

−Прекращение работы или

неправильная работа ранее

успешно функционировавших

программ

−

Медленная работа

компьютера

−

Невозможность загрузки

операционной системы

−

Исчезновение файлов и

каталогов или искажение их

содержимого

−

Изменение даты и времени

модификации файлов

−

Изменение размеров файлов

−

Частые зависания и сбои в

работе компьютера

─ Неожиданное значительное

увеличение количества

файлов на диске

─ Существенное уменьшение

размера свободной

оперативной памяти

─ Вывод на экран

непредусмотренных

сообщений или изображений

─ Подача непредусмотренных

звуковых сигналов

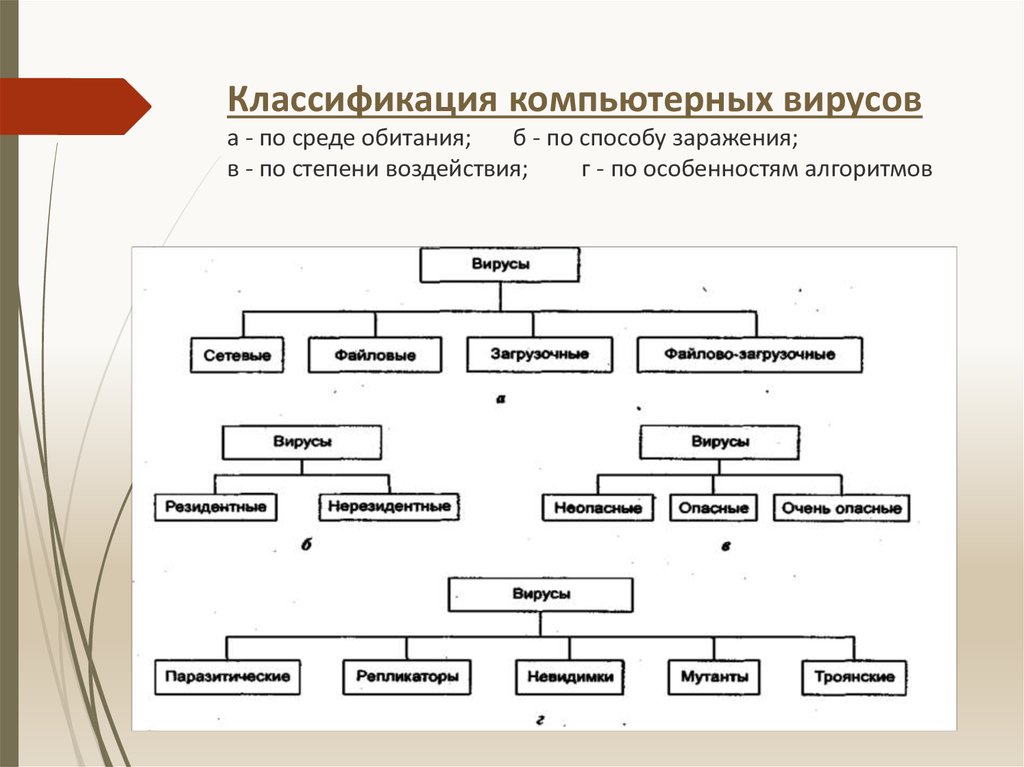

5. Классификация компьютерных вирусов а - по среде обитания; б - по способу заражения; в - по степени воздействия; г - по

особенностям алгоритмов6.

Сетевые вирусы используют для своего распространенияпротоколы или команды компьютерных сетей и электронной

почты.

Файловые вирусы либо различными способами внедряются в

выполняемые файлы (наиболее распространенный тип

вирусов), либо создают файлы-двойники (компаньон-вирусы),

либо используют особенности организации файловой системы

(link-вирусы)

Загрузочные вирусы записывают себя либо в загрузочный

сектор диска (boot-сектор), либо в сектор, содержащий

системный загрузчик винчестера (Master Boot Record), либо

меняют указатель на активный boot-сектор.

7. По способу заражения:

Резидентные (такой вирус при инфицировании ПКоставляет в оперативной памяти свою резидентную

часть, которая потом перехватывает обращение ОС к

объектам заражения и поражает их. Резидентные

вирусы живут до первой перезагрузки ПК)

Нерезидентные (не заражают оперативную память и

могут быть активными ограниченное время)

8. По степени воздействия:

Неопасные (как правило эти вирусы забивают память компьютерапутем своего размножения и могут организовывать мелкие пакости

– проигрывать заложенную в них мелодию или показывать

картинку);

Опасные (эти вирусы способны создать некоторые нарушения в

функционировании ПК – сбои, перезагрузки, глюки, медленная

работа компьютера и т.д.);

Очень опасные (опасные вирусы могут уничтожить программы,

стереть важные данные, убить загрузочные и системные области

жесткого диска, который потом можно выбросить)

9. По особенностям алгоритма:

Паразитические (меняют содержимое файлов и секторов диска. Такиевирусы легко вычисляются и удаляются);

Мутанты (их очень тяжело обнаружить из-за применения в них

алгоритмов шифрования. Каждая следующая копия размножающегося

вируса не будет похожа на предыдущую);

Репликаторы (вирусы-репликаторы, они же сетевые черви, проникают

через компьютерные сети, они находят адреса компьютеров в сети и

заражают их);

Троянский конь (один из самых опасных вирусов, так как трояны не

размножаются, а воруют ценную (порой очень дорогую) информацию –

пароли, банковские счета, электронные деньги и т.д.);

Невидимки (это трудно обнаружимые вирусы, которые перехватывают

обращения ОС к зараженным файлам и секторам дисков и подставляют

вместо своего незараженные участки.

10. Пути проникновения вирусов

Глобальная сеть InternetЭлектронная почта

Локальная сеть

Компьютеры «Общего назначения»

Пиратское программное обеспечение

Ремонтные службы

Съемные накопители

11. Самые опасные компьютерные вирусы в истории

1. MyDoom2. Blaster

3. Conficker

4. I Love You

5. Code Red

6. SOBIG.F

7. SQL Slammer

8. Melissa

9. Storm Worm

10. CIN

12.

1. Вирус MyDoomУщерб: $39 млрд При заражении компьютера MyDoom

модифицировал ОС, блокируя доступ к ресурсам антивирусных

компаний и сайту Microsoft. Этот вирус работал по

нарастающей: каждый следующий ПК рассылал еще больше

спама, чем предыдущий. В 2004 году MyDoom вызвал

замедление глобального интернет-трафика на 10%.

2. Вирус Blaster

Ущерб: $33 млрд Заражению этим вирусом подверглись 300

000 ПК в разных странах. Blaster вызывал произвольную

перезагрузку системы и генерировал большой объем

трафика, приводя к заторам в локальных сетях.

13.

3. Вирус: ConfickerУщерб: $9 млрд Conficker признан одним из самых опасных

компьютерных червей. Для доступа к системе он использовал

уязвимости, связанные с переполнением буфера обмена ОС

Windows, и

отключал сервисные службы. Вирус легко взламывал пароли,

а потом использовал зараженные машины для рассылки

спама или как базы для хранения украденной информации.

4. Вирус: ILoveYou

Ущерб: $8,7 млрд Этот вирус, написанный

филиппинским студентом Онелом де Гузманом,

распространялся в виде письма с надписью «ILoveYou».

При открытии вложения вирус совершал вредоносные

изменения и поразил 3 млн ПК по всему миру.

14.

5. Вирус: Code RedУщерб: $2,6 млрд Из-за этого червя сайту Белого дома

США пришлось изменить IP-адрес. Попав на компьютер,

вирус отображал вместо стартовой страницы основного

веб-сайта сообщение «Hacked by Chinese!» («Взломано

китайцами!»).

6. Вирус: SOBIG.F

Ущерб: $2,5 млрд SOBIG.F значительно затруднял работу

интернет-шлюзов и почтовых серверов, в результате

сильное замедление скорости глобального доступа к Сети

ощутил на себе почти каждый пользователь. Вирус

собирал адреса почты из различных документов,

обнаруженных на дисках зараженного компьютера, а

затем рассылал себя по этим адресам.

15.

7. Вирус: SQL SlammerУщерб: $1,2 млрд Атака Slammer оказалась самой

разрушительной в истории Всемирной паутины. Вирус

оставил без веб-подключения Южную Корею, нарушил

работу банкоматов, АЭС и серьезно замедлил весь

Интернет.

8. Вирус: Melissa

Ущерб: $1,1 млрд В 1999 году началась эпидемия

Melissa — вируса для MS Word, также имеющего

функциональность червя. Сразу же после заражения

системы он считывал адресную книгу Outlook и

рассылал свои копии 50 найденным адресатам.

Microsoft, Intel и Lockheed Martin были вынуждены

временно отключить свои корпоративные службы

электронной почты.

16.

9. Storm WormStorm Worm был вирусом, который функционировал

так же, как Conficker. Он заражал компьютеры и

превращал их в зомби, чтобы участвовать в ботнете.

Началось его распространение в 2006 году через

электронную почту. Вирус быстро распространился по

всему Интернету, в результате чего во всем мире он

заразил около 10 миллионов ПК.

10. CIH

CIH был разрушительным вирусом, который переписал

BIOS, сделает их совершенно бесполезными и

компьютеры были не в состоянии даже загрузиться.

Вирус нанес ущерб пользователям в размере около 250

млн. долларов.

17.

Современные компьютерные вирусыСовременная вредоносная программа – продукт, разработанный под нужды заказчика

или под требования рынка, планомерно развиваемый и поддерживаемый, либо

услуга, предоставляемая по подписке. Каждая ее функциональная особенность

отвечает какому-либо конкретному запросу от потенциальных покупателей. И в

конечном итоге должна приносить деньги. И в этом авторы вирусов, червей, троянцев

и прочих представителей вредоносного зоопарка, проявляют изрядное хитроумие.

18.

1.Вирусы для мобильных телефонов ипланшетов.

Преступные умы сегодня проявляют просто чудеса инженерной мысли, чтобы

заполучить в свое распоряжение содержимое наших смартфонов и планшетов. Чаще

всего их интересует доступ к банковским счетам, а также средствам на счету

мобильном: деньги пропадают, стоит нам только неосторожно нажать пару кнопок.

19.

Большинство современных вредоносных программ для мобильных устройствнацелены на кражу денег. Среди уловок, особо часто используемых мошенниками,

можно выделить следующие: отправка смс на платные номера, блокировка

информации с целью вымогательства, мошенничество с рекламой, перехват

одноразовых паролей для получения доступа к банковским счетам.

Самые распространенные вирусы для мобильных телефонов и планшетов в 2015

году:

1. Svpeng.

5. Backdoor.AndroidOS.Obad.

2. Trojan-SMS.AndroidOS.OpFake.cc.

6. Trojan-Spy.HTML.Fraud.gen.

3. Faketoken.

7. Android.Becu.1.origin

4. Trojan-Spy.AndroidOS.SmsThief.fc.

20. Пять советов как защититься от вирусов на мобильном телефоне:

По возможности скачивайте приложения только изофициальных источников.

Не перепрошивайте смартфон.

По возможности не подключайтесь к непроверенным

Wi-Fi-точкам, особенно открытым.

Не переходите по подозрительным ссылкам,

содержащимся в смс или электронной почте.

Не пересылайте важную информацию, будь то личные

фото, банковские счета или иные конфиденциальные

данные, если находитесь вне домашней или офисной

сети.

21.

2. Вирусы для банкоматовВпервые проблема уязвимости банкоматов перед вирусами, хакерскими атаками и

сбоями в работе ПО начала обсуждаться еще в 2004 году. Тогда многие специалисты

по безопасности выражали опасение, что массовый перевод банкоматов во всем

мире с OS/2 на ОС Windows делает их уязвимыми перед обычными компьютерными

угрозами.

22.

Наиболее нашумевшими вирусами для банкоматовза последние 2 года стали:

1. Банкоматный троянец Backdoor.MSIL.Tyupkin, примечательный

способностью к прямой манипуляции раздатчиком банкнот аппарата.

своей

2. Вирус Backdoor.ATM.Suceful, который заражает банкоматы и может легко украсть

и деньги, и детали вашего банковского счета.

23.

3. Вирусы, крадущие приватнуюИнформацию.

На жаргоне хакеров этот вид киберпреступности называется "рэттинг" - напоминает

"rat", "крыса", но на самом деле является производным от аббревиатуры RAT - remote

administration tool, то есть "инструмент для удаленного администрирования".

Чаще всего жертвами вируса становятся пользователи, которые проходят по

вредоносной ссылке, которую они получили в письме электронной почты, чате или

социальной сети. Вследствие злоумышленник получает полный контроль над

компьютером.

24.

ReginRegin является первой обнаруженной вредоносной

платформой, которая вдобавок к стандартным

шпионским возможностям может проникать в GSMсети и осуществлять слежку за звонками и

передаваемыми сообщениями

Regin способен заражать базовые станции мобильной связи, годами работая в GSMинфраструктуре и ведя слежку за определенными людьми. Также он замечен в

атаках на телекоммуникационные компании, органы государственной власти,

финансовые и научные учреждения, международные политические организации и

ученых, участвующих в математических и криптографических исследованиях.

Троянец крадет электронные письма и документы, а также способен загружать на

зараженный компьютер другие вредоносные программы.

25.

Вирус для использования вычислительноймощности зараженного компьютера в

интересах «автора вируса»

Вредоносная программа для майинга криптовалюты (а именно – биткоинов), которая

существенно ухудшает производительность компьютера.

Биткоины– это электронная защищенная криптовалюта, получить которую можно

фактически «добыв» её. Для этого нужны немалые вычислительные мощности

компьютеров. Поэтому очень часто хакеры стараются заразить как можно больше

компьютеров вирусами, которые позволяют им использовать мощность вашего ПК

или ноутбука для того, чтобы тот добывал им деньги.

Главный симптом заражения – жуткое

зависание системы без видимых на то

причин и регулярно появляющееся

сообщение об ошибке ati.exe или cuda.exe.

26.

Возможность появления Биохакеров.Человеческий мозг - это одна из самых мощных

технологий во всем мире. Клетки - это миникомпьютеры, а ДНК - это язык программирования.

Уже созданы простейшие вычислительные

программы на ее основе. Но не стоит забывать,

что ДНК - это «ключ» к организму человека, и ее

«взлом»

может

привести

к

созданию

компьютерных вирусов, способных поражать

людей.

Ученые предупреждают, что уже скоро могут появиться так называемые

биохакеры, которые будут взламывать не компьютеры, а мозг человека.

Американские специалисты опасаются последствий развития синтетической

биологии. Они могут быть как положительными, так и крайне опасными. Учитывая

то, что в науке всегда есть «злые гении», все может привести к появлению

«биологических террористов».

В результате могут быть созданы микроорганизмы (запрограммированные на

определенные действия бактерии и вирусы), которые будут «взламывать» мозг

человека и управлять его мыслями и поведением.

27. Способы защиты от компьютерных вирусов.

Главным оружием в борьбе с вирусами являются антивирусныепрограммы. Они позволяют не только обнаружить вирусы, но и

удалить их из компьютера.

Существует несколько основополагающих методов поиска вирусов,

которые применяются антивирусными программами для

обнаружения, удаления и защиты от компьютерных вирусов,

разработано несколько видов антивирусных программ:

1. программы-детекторы

2. программы-доктора или фаги

3. программы-ревизоры (инспектора)

4. программы-фильтры (мониторы)

5. программы-вакцины или иммунизаторы

6. сканер

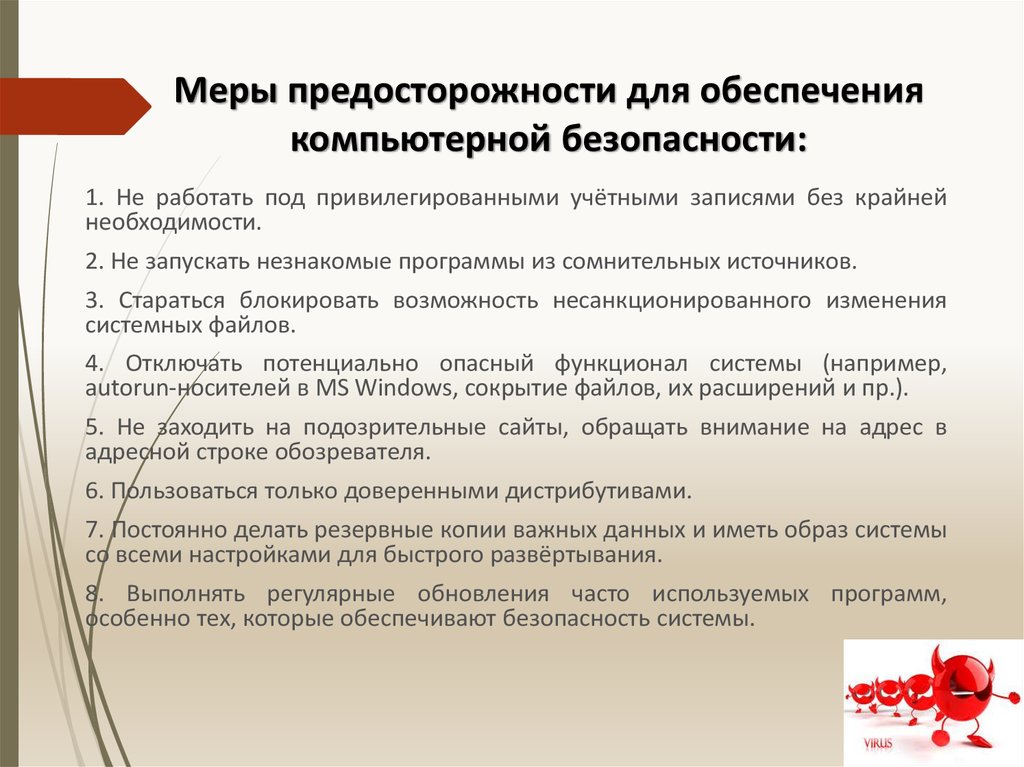

28. Меры предосторожности для обеспечения компьютерной безопасности:

1. Не работать под привилегированными учётными записями без крайнейнеобходимости.

2. Не запускать незнакомые программы из сомнительных источников.

3. Стараться блокировать возможность несанкционированного изменения

системных файлов.

4. Отключать потенциально опасный функционал системы (например,

autorun-носителей в MS Windows, сокрытие файлов, их расширений и пр.).

5. Не заходить на подозрительные сайты, обращать внимание на адрес в

адресной строке обозревателя.

6. Пользоваться только доверенными дистрибутивами.

7. Постоянно делать резервные копии важных данных и иметь образ системы

со всеми настройками для быстрого развёртывания.

8. Выполнять регулярные обновления часто используемых программ,

особенно тех, которые обеспечивают безопасность системы.

Информатика

Информатика