Похожие презентации:

Защита данных от вирусов

1.

2.

Компьютерный вирус – специальносозданная небольшая программа,

способная к саморазмножению,

засорению компьютера и

выполнению других нежелательных

действий.

Энциклопедия вирусов

«Лаборатории Касперского

http://www.viruslist.com/ru/viruses/encycl

opedia

3. Признаки заражения

Признакизаражения

Общее замедление работы компьютера

Некоторые программы перестают

работать

Компьютер перестает загружаться с жесткого диска

На экран выводятся посторонние

символы и сообщения

Некоторые файлы и диски оказываются

испорченными

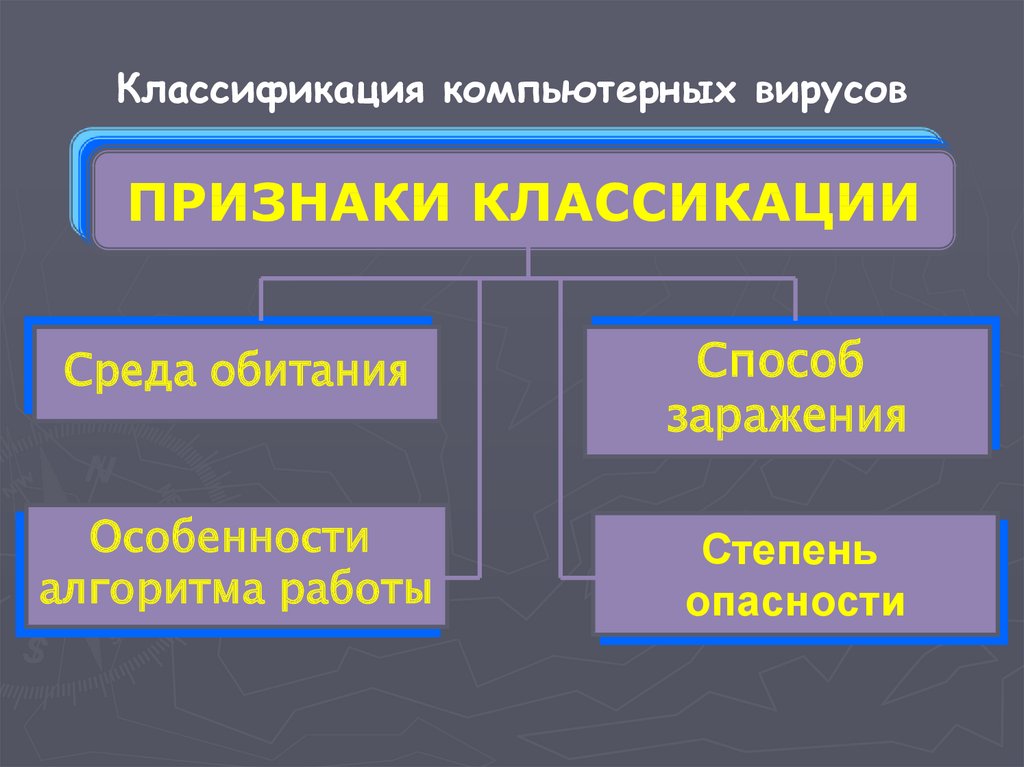

4. Классификация компьютерных вирусов

ПРИЗНАКИ КЛАССИКАЦИИСреда обитания

Способ

заражения

Особенности

алгоритма работы

Степень

опасности

5.

СРЕДА ОБИТАНИЯфайловые

макро

загрузочные

сетевые

6. ФАЙЛОВЫЕ ВИРУСЫ

Внедряются в программы иактивизируются при их запуске. После

запуска заражённой программой могут

заражать другие файлы до момента

выключения компьютера или

перезагрузки операционной

системы.

7. ФАЙЛОВЫЕ ВИРУСЫ

Внедряются в программы иактивизируются при их запуске. После

запуска заражённой программой могут

заражать другие файлы до момента

выключения компьютера или

перезагрузки операционной

системы.

8.

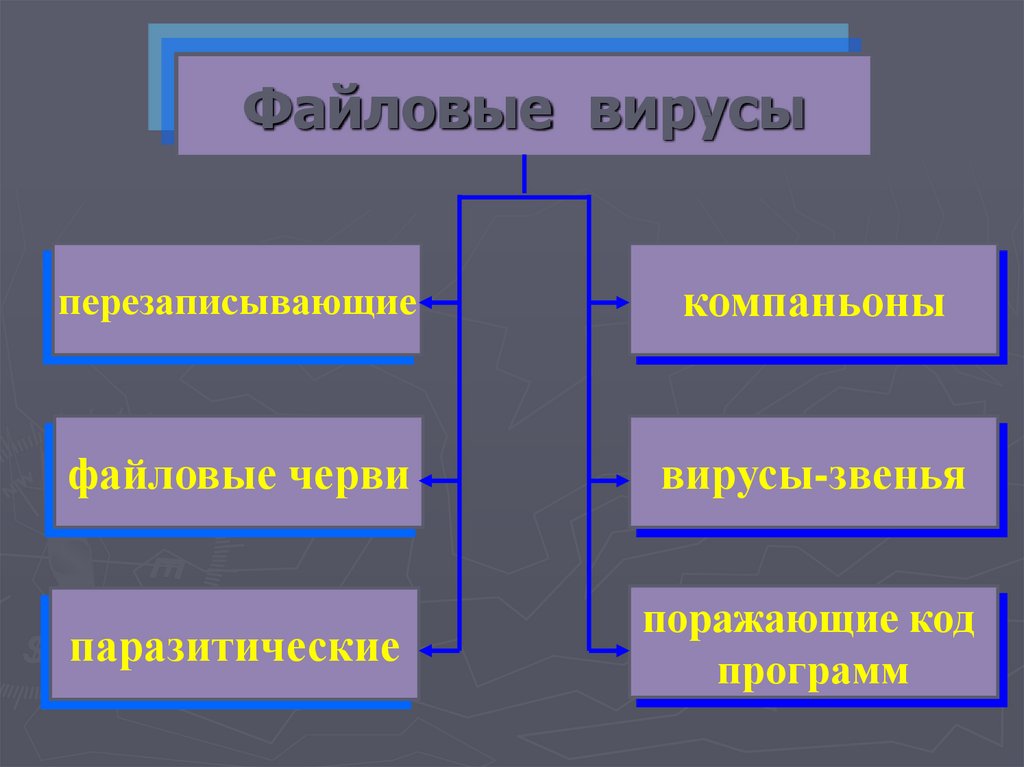

Файловые вирусыперезаписывающие

компаньоны

файловые черви

вирусы-звенья

паразитические

поражающие код

программ

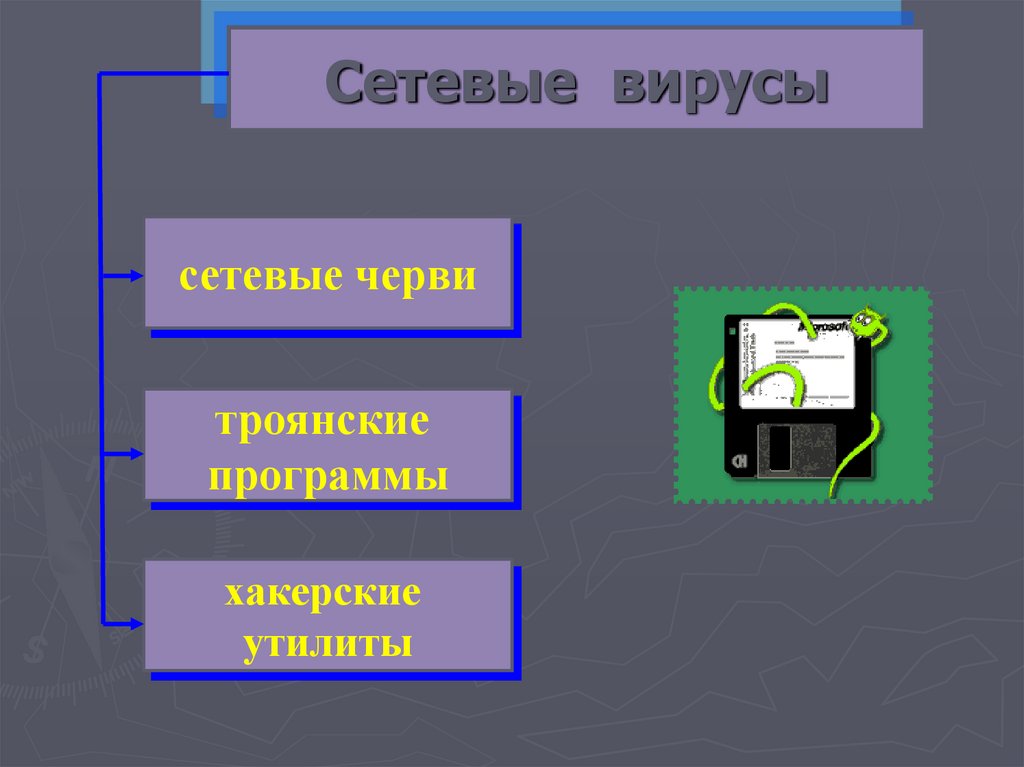

9. СЕТЕВЫЕ ВИРУСЫ

Могут передавать по компьютерным сетямсвой программный код и запускать его на

компьютерах, подключённых к этой сети.

Заражение сетевым вирусом может

произойти при работе с электронной почтой

или при

«путешествиях» по Всемирной

паутине.

10.

Сетевые вирусысетевые черви

троянские

программы

хакерские

утилиты

11. ЗАГРУЗОЧНЫЕ ВИРУСЫ

Внедряются в программы иактивизируются при их запуске. После

запуска заражённой программой могут

заражать другие файлы до момента

выключения компьютера или

перезагрузки операционной

системы.

12.

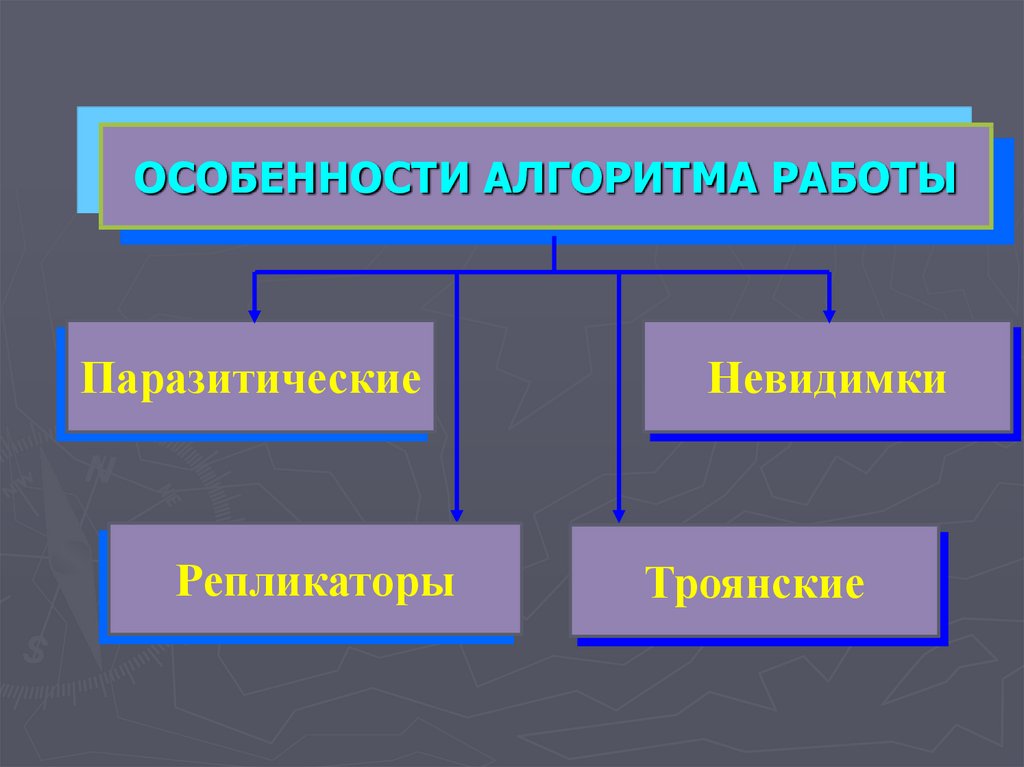

ОСОБЕННОСТИ АЛГОРИТМА РАБОТЫПаразитические

Репликаторы

Невидимки

Троянские

13.

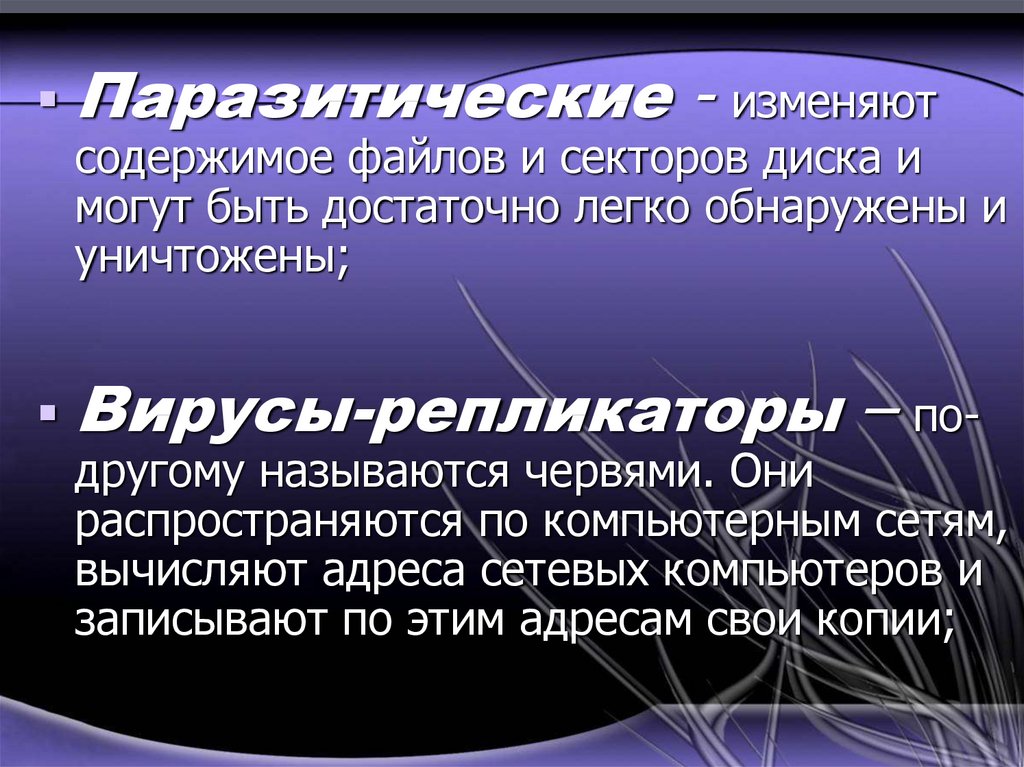

Паразитические - изменяютВирусы-репликаторы – по-

содержимое файлов и секторов диска и

могут быть достаточно легко обнаружены и

уничтожены;

другому называются червями. Они

распространяются по компьютерным сетям,

вычисляют адреса сетевых компьютеров и

записывают по этим адресам свои копии;

14.

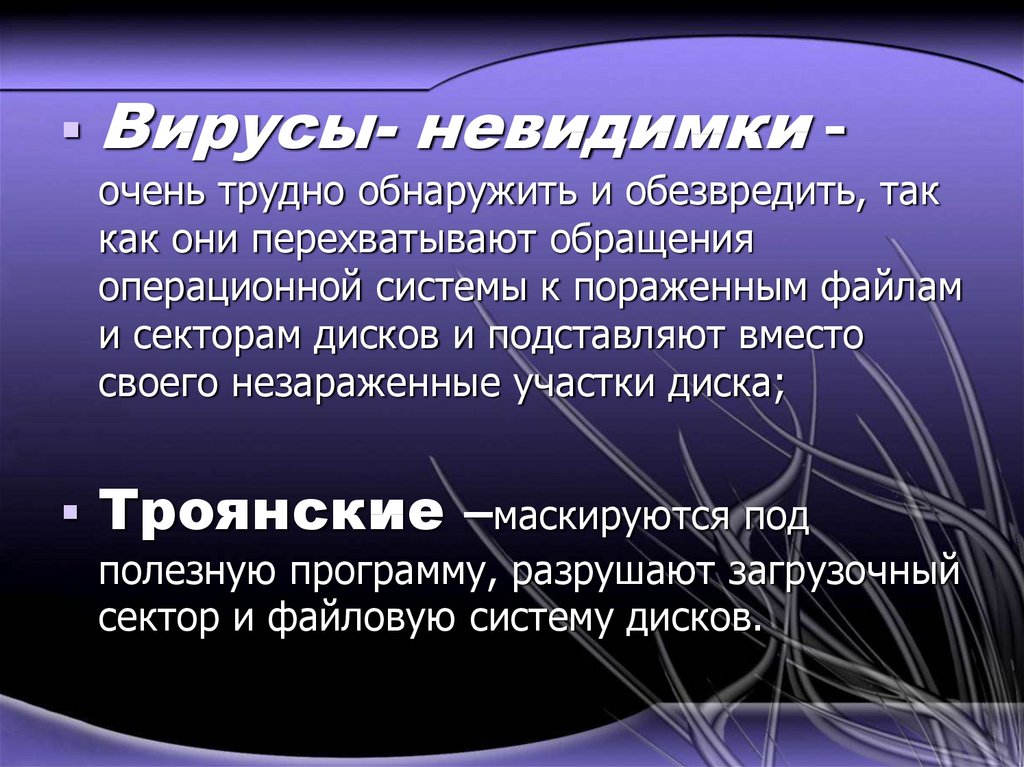

Вирусы- невидимки очень трудно обнаружить и обезвредить, таккак они перехватывают обращения

операционной системы к пораженным файлам

и секторам дисков и подставляют вместо

своего незараженные участки диска;

Троянские –маскируются под

полезную программу, разрушают загрузочный

сектор и файловую систему дисков.

15.

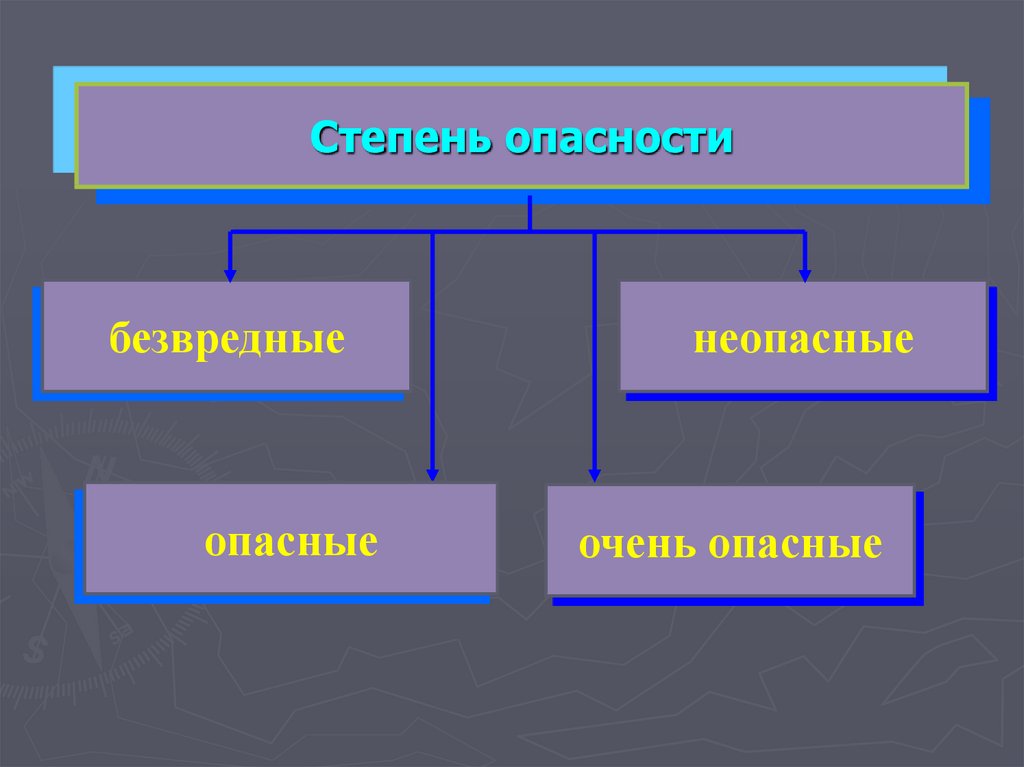

Степень опасностибезвредные

опасные

неопасные

очень опасные

16.

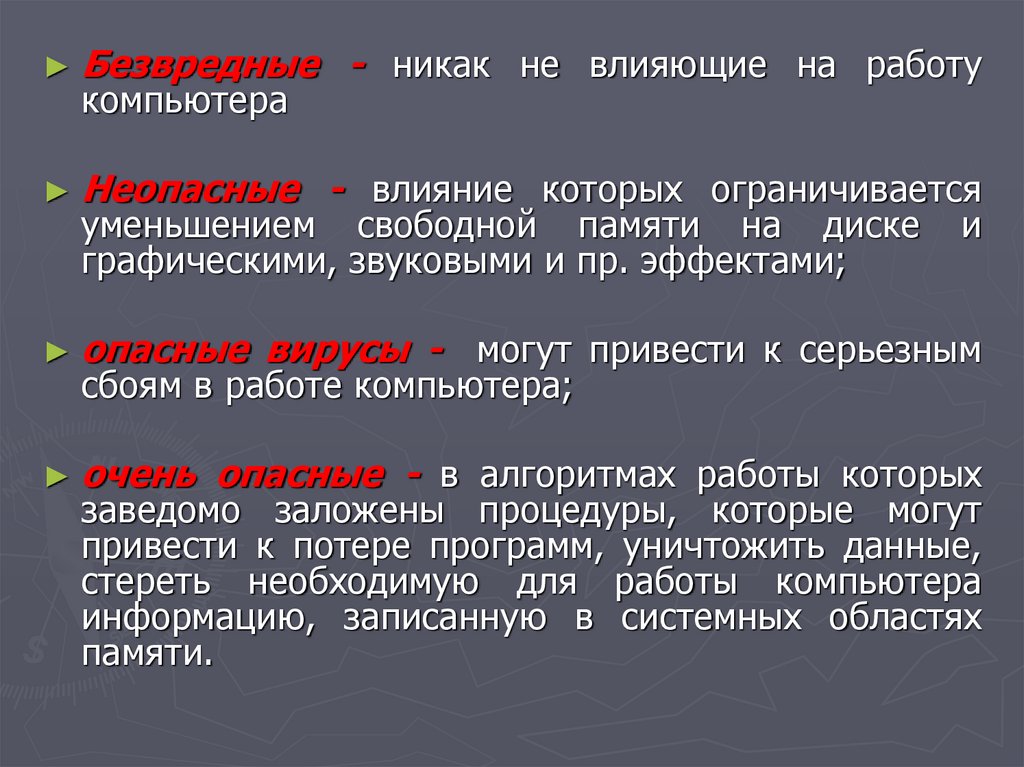

Безвредные - никак не влияющие на работу

Неопасные - влияние которых ограничивается

опасные вирусы - могут привести к серьезным

очень опасные - в алгоритмах работы которых

компьютера

уменьшением свободной памяти на диске

графическими, звуковыми и пр. эффектами;

и

сбоям в работе компьютера;

заведомо заложены процедуры, которые могут

привести к потере программ, уничтожить данные,

стереть необходимую для работы компьютера

информацию, записанную в системных областях

памяти.

17. Пути проникновения вирусов

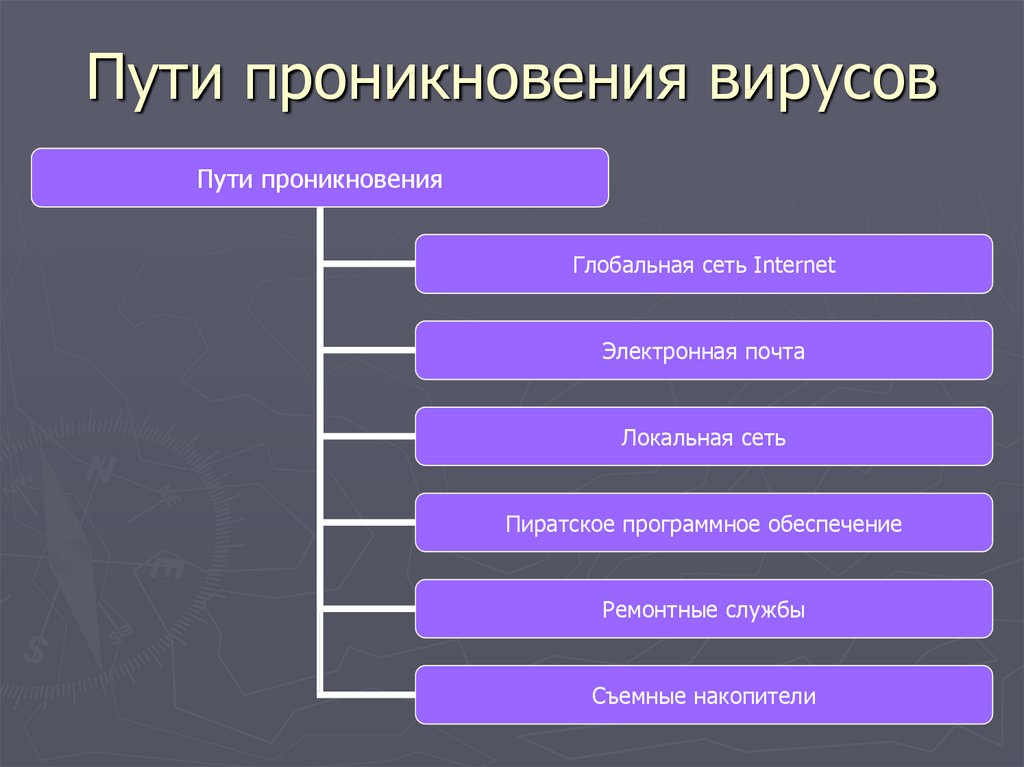

Пути проникновенияГлобальная сеть Internet

Электронная почта

Локальная сеть

Пиратское программное обеспечение

Ремонтные службы

Съемные накопители

18. Методы защиты

Методы защитыЗащита локальных сетей

Использование дистрибутивного По

Резервное копирование информации

Использование антивирусных программ

Не запускать непроверенные файлы

19.

АНТИВИРУСНЫЕ ПРОГРАММЫСКАНЕРЫ

Нерезидентные

Резидентные

Специализированные

Универсальные

(фаги, полифаги)

CRC-СКАНЕРЫ

(ревизоры)

Блокировщики

Иммунизаторы

20. ПРОЦЕСС ЗАРАЖЕНИЯ ВИРУСОМ И ЛЕЧЕНИЯ ФАЙЛА

Компьютерныйвирус

Незаражённая

программа

Заражённый

файл

Компьютерный

вирус

Антивирусная

программа

Вылеченный

файл

21. Программы-сканеры

Принцип работыантивирусных

сканеров основан на

проверке файлов,

секторов и системной

памяти и поиске в них

вирусов

22. Программы-доктора (фаги)

Находят зараженные вирусами файлы и "лечат"их, т.е. удаляют из файла тело программывируса, возвращая файлы в исходное

состояние.

В начале своей работы фаги ищут вирусы в

оперативной памяти, уничтожая их, и только

затем переходят к "лечению" файлов.

Среди фагов выделяют полифаги -программыдоктора, предназначенные для поиска и

уничтожения большого количества вирусов.

23. Программы-ревизоры

Самые надежные средства защиты от вирусов.Ревизоры запоминают исходное состояние

программ, каталогов и системных областей

диска тогда, когда компьютер не заражен

вирусом, а затем периодически или по

желанию пользователя сравнивают текущее

состояние

с

исходным.

Обнаруженные

изменения выводятся на экран монитора.

Ревизоры проверяют длину файла, код

циклического контроля (контрольная сумма

файла), дату и время модификации, другие

параметры.

24. Вакцины (иммунизаторы)

Это резидентные программы, предотвращающиезаражение файлов. Их применяют, если

отсутствуют программы-доктора, "лечащие"

этот вирус.

Вакцинация возможна только от известных

вирусов.

Вакцина модифицирует программу или диск

таким образом, чтобы это не отражалось на их

работе, а вирус будет воспринимать их

зараженными и поэтому не внедрится.

В настоящее время программы-вакцины имеют

ограниченное применение.

25. Программы-иммунизатоы

Иммунизаторыделятся на два

типа:

иммунизаторы,

сообщающие о

заражении, и

иммунизаторы,

блокирующие

заражение какимлибо типом

вируса.

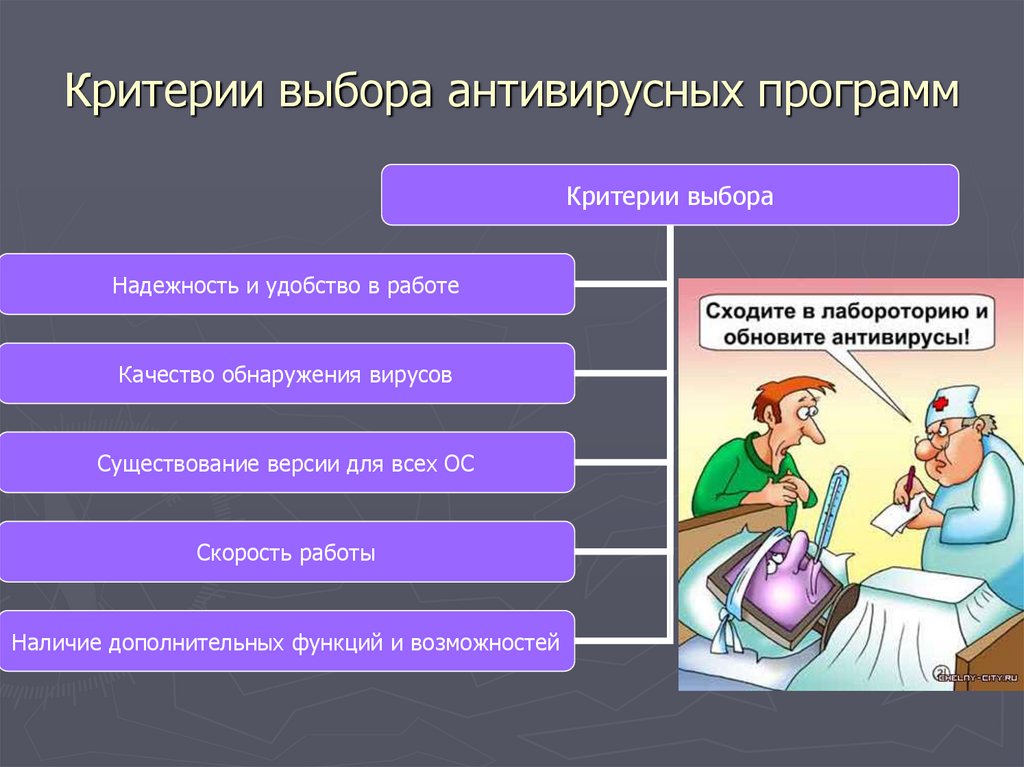

26. Критерии выбора антивирусных программ

Критерии выбораНадежность и удобство в работе

Качество обнаружения вирусов

Существование версии для всех ОС

Скорость работы

Наличие дополнительных функций и возможностей

27. Программа-полифаг Aidstest

Aidstest-

программа, которая умеет

обнаруживать и уничтожать более 1300

компьютерных

вирусов,

получивших

наиболее широкое распространение в

России.

Версии

Aidstest

регулярно

обновляются

и

пополняются

информацией о новых вирусах.

28. Программа-полифаг Doctor Web

Программа Dr.Web может эффективно боротьсясо сложными вирусами-мутантами, которые

оказываются не под силу программе Aidstest.

В отличие от Aidstest программа Dr.Web:

1)

способна

обнаруживать

изменения

в

собственном программном коде;

2) эффективно определять файлы, зараженные

новыми, неизвестными вирусами, проникая в

зашифрованные и упакованные файлы, а также

преодолевая "вакцинное прикрытие".

Это достигается благодаря наличию достаточно

мощного эвристического анализатора.

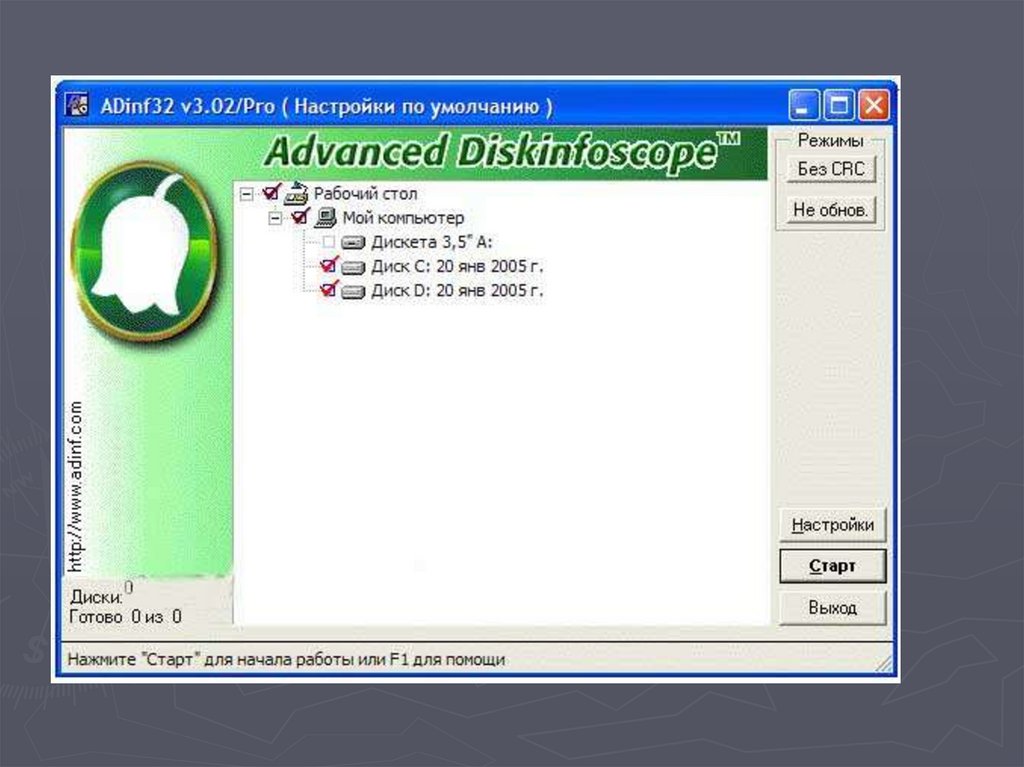

29. Антивирус-ревизор диска ADinf

Ревизор ADinf позволяет обнаружить появлениелюбого вируса, включая стелс-вирусы, вирусымутанты и неизвестные на сегодняшний день

вирусы.

Adinf проверяет диски, не используя DOS, читая

их по секторам прямым обращением в BIOS.

Благодаря такому способу проверки ADinf

обнаруживает маскирующиеся стелс-вирусы и

обеспечивает высокую скорость проверки

диска.

30.

31. Другие антивирусы

Panda Antivirus AppliancePanda Antivirus Titanium

Panda Antivirus Platinum

Vba32 (Вирус Блокада)

Аvast! Pro

Аvast! Home

Anvir Virus Destroyer

Антивирус Касперского

32. Основные способы защиты от вирусов

Архивирование – основной методзащиты от вирусов.

Он заключается в сжатии файлов с

помощью программ-архиваторов.

Для резервирования системных областей

имеются

служебные

программыутилиты, входящие в пакеты MS DOS, PC

SHELL, NU.

33. Основные способы защиты от вирусов

Сегментация – разбиение диска наразделы с атрибутом READ ONLY.

Использование для хранения ценной

информации разделов, отличных от C

или D.

Ревизия – ежедневный контроль

целостности исполняемых файлов и

системных блоков с помощью Adinf или

аналогичного ревизора.

34. Основные способы защиты от вирусов

Профилактика – систематическоеиспользование vformat для разметки дискет;

вакцинирование поступающих дискет; защита

дискет от записи.

Карантин – каждая новая программа должна

проверяться на наличие вирусов, и в течение

некоторого времени за ней должно быть

организовано наблюдение в специальном

разделе для хранения вновь поступивших

программ.

35. Основные способы защиты от вирусов

Фильтрация – применение программсторожей для обнаружения попытоквыполнить несанкционированные

действия.

Терапия – проверка дискет и

винчестера на вирусы и лечение

зараженных программ.

36.

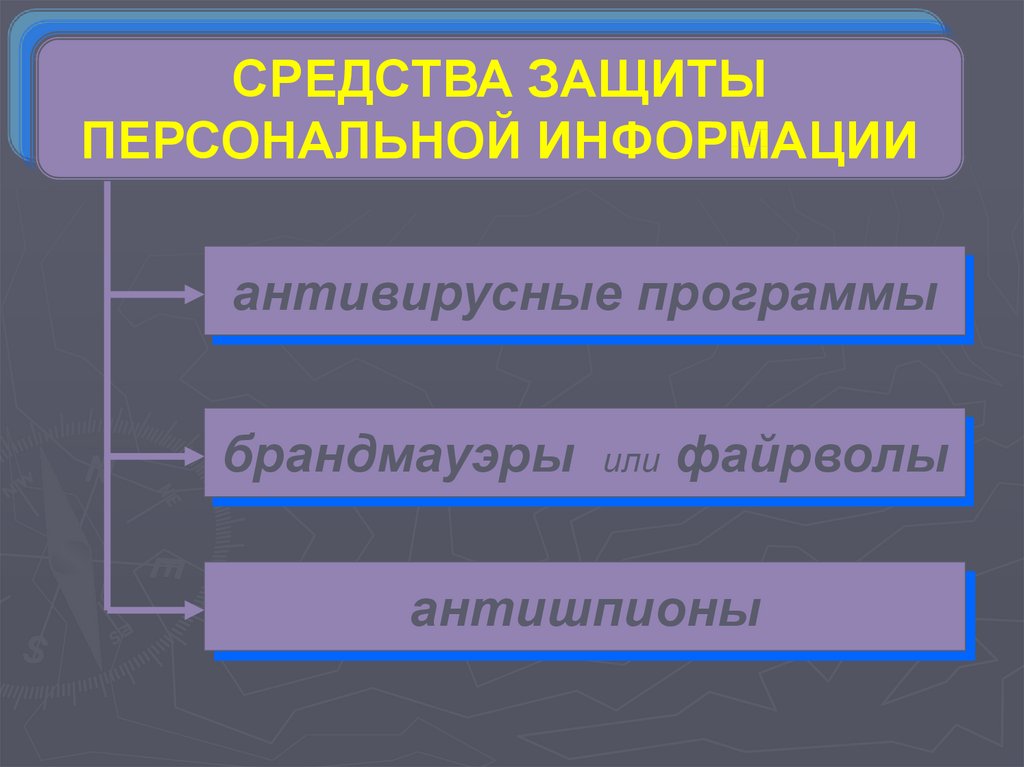

СРЕДСТВА ЗАЩИТЫПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ

антивирусные программы

брандмауэры

или

файрволы

антишпионы

37. брандмауэр или файервол

► Межсетевойэкран (он же

брандмауэр или файервол) -

универсальный инструмент сетевой

защиты— это программа, которая

отслеживает любую сетевую активность

на компьютере и позволяет в случае

необходимости управлять процессом

передачи или получения данных.

38. Функции файрвола

Функции файрволаинформирует пользователя о попытках извне получить

несанкционированный доступ к ресурсам данного компьютера

предотвращает попытки несанкционированно передать

в сеть информацию с вашего компьютера

отслеживает любые изменения в размерах выполняемых файлов,

которые могут быть свидетельством заражения вирусом

блокирует рекламные окна на сайтах

предупреждает, когда одна программа пытается запустить другую

программу

блокирует выполнение различных шпионских программ;

39. Пути проникновения рекламных шпионов

Пути проникновенияскачивание бесплатного программного обеспечения

вирусы и трояны

сайты сомнительного содержания

40. Использованная литература

Информатика: Базовый курс/С.В. Симонович и др.– СПб.: Питер, 2002 – 640 с. ил.

2. Справочник школьника: 5-11 классы. – М.: АСТПРЕСС, 2002.

3. http://works.tarefer.ru/30/100038/index.html

1.

4.

http://www.bestreferat.ru/referat-43057.html

5.

http://www.idportal.org/page-id-1447.htm

41. ДОПОЛНИТЕЛЬНАЯ ИНФОРМАЦИЯ

42.

1.2.

3.

Перезаписывающие вирусы. Записывают свое

тело вместо кода программы, не изменяя

название исполняемого файла, вследствие

чего программа перестает запускаться.

Вирусы-компаньоны. Создают свою копию на

месте заражаемой программы, но не

уничтожают оригинальный файл, а

переименовывают его или перемещают. При

запуске программы вначале выполняется код

вируса, а затем управление передается

оригинальной программе.

Файловые черви создают собственные копии

с привлекательными для пользователя

названиями в надежде, что он их запустит.

43.

4.5.

6.

Вирусы-звенья не изменяют код программы, а

заставляют ОС выполнить свой код, изменяя адрес

местоположения на диске зараженной программы, на

собственный адрес.

Паразитические вирусы изменяют содержимое файла,

добавляя в него свой код. При этом зараженная

программа сохраняет полную или частичную

работоспособность. Код может внедряться в начало,

середину или конец программы.

Вирусы, поражающие исходный код программы.

Вирусы данного типа поражают исходный код

программы или ее компоненты (.OBJ, .LIB, .DCU).

После компиляции программы оказываются

встроенными в неё.

44. Глобальная сеть Интернет

Основным источником вирусов насегодняшний день является глобальная

сеть Internet. При этом используются

уязвимости программного обеспечения,

установленного на компьютере

пользователя, либо уязвимости в ПО

владельца сайта, а ничего не

подозревающие пользователи зайдя на

такой сайт рискуют заразить свой

компьютер.

45. Электронная почта

Сейчас один из основных каналовраспространения вирусов. Обычно

вирусы в письмах электронной почты

маскируются под безобидные вложения:

картинки, документы, музыку, ссылки на

сайты. В некоторых письмах могут содержаться

действительно только ссылки, то есть в самих письмах

может и не быть вредоносного кода, но если открыть такую

ссылку, то можно попасть на специально созданный вебсайт, содержащий вирусный код. Многие почтовые вирусы,

попав на компьютер пользователя, затем используют

адресную книгу из установленных почтовых клиентов типа

Outlook для рассылки самого себя дальше.

46. Локальные сети

Третий путь «быстрого заражения» —локальные сети. Если не принимать

необходимых мер защиты, то зараженная

рабочая станция при входе в сеть заражает

один или несколько служебных файлов на

сервере

На следующий день пользователи

при входе в сеть запускают

зараженные файлы с сервера,

и вирус, таким образом, получает

доступ на компьютеры пользователей.

47. Пиратское программное обеспечение

Нелегальные копии программного обеспечения,как это было всегда, являются одной из

основных «зон риска».Часто пиратские

копии на дисках содержат файлы,

зараженные самыми разнообразными

типами вирусов.

Программное обеспечение

Программное обеспечение