Похожие презентации:

Способи несанкціонованого проникнення в систему

1. Способи несанкціонованого проникнення в систему

2. Термін «несанкціонований доступ до інформації»

Несанкціонований доступ до інформації- доступ до інформації, що порушує

правила розмежування доступу з

використанням штатних засобів

обчислювальної техніки або

автоматизованих систем.

3.

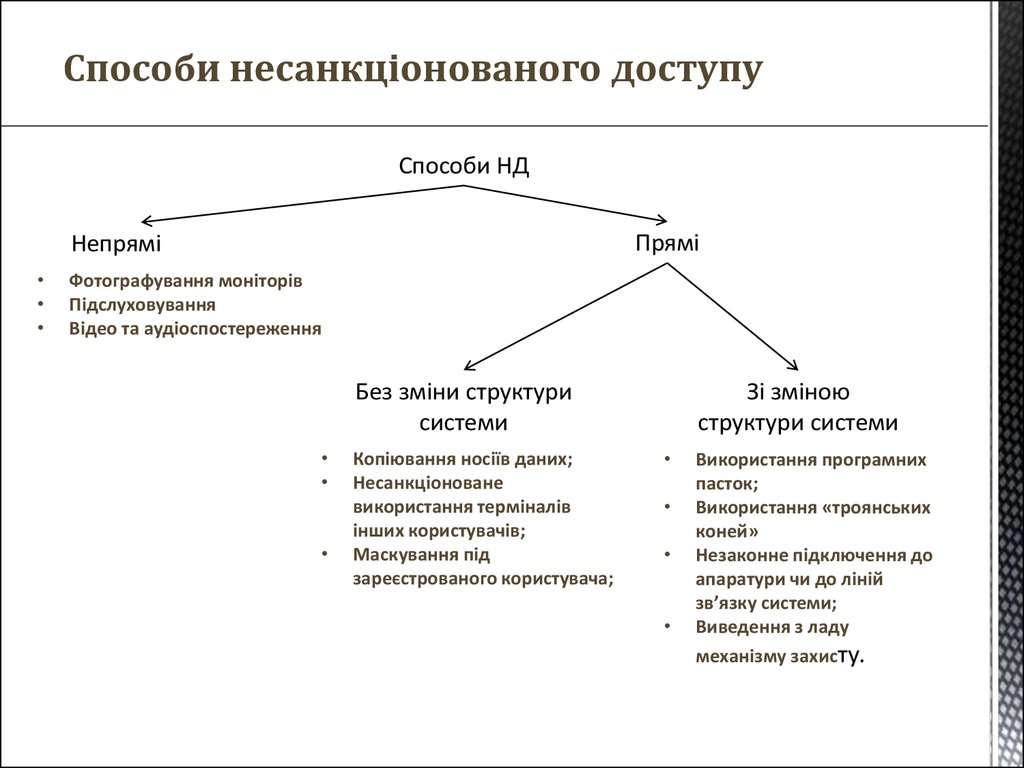

Способи несанкціонованого доступуСпособи НД

Прямі

Непрямі

Фотографування моніторів

Підслуховування

Відео та аудіоспостереження

Без зміни структури

системи

Копіювання носіїв даних;

Несанкціоноване

використання терміналів

інших користувачів;

Маскування під

зареєстрованого користувача;

Зі зміною

структури системи

Використання програмних

пасток;

Використання «троянських

коней»

Незаконне підключення до

апаратури чи до ліній

зв’язку системи;

Виведення з ладу

механізму захисту.

4. Класифікація зловмисників

Зловмисником може бути:розробник комп'ютерних систем;

співробітник з числа обслуговуючого

персоналу;

користувач;

стороння особа.

5. Непрямі методи

До непрямих методів відносять:підслуховування;

візуальне спостереження;

розкрадання документів і машинних носіїв інформації;

розкрадання програм і атрибутів системи захисту;

підкуп і шантаж співробітників;

збір і аналіз відходів машинних носіїв інформації;

підпали;

вибухи.

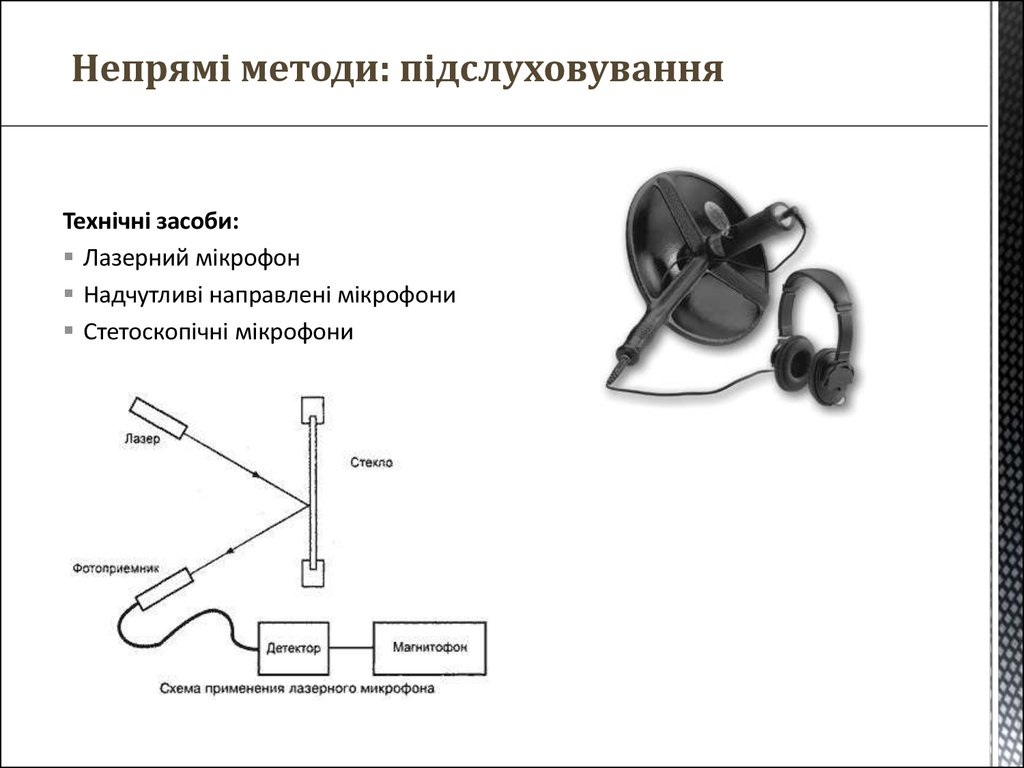

6. Непрямі методи: підслуховування

Технічні засоби:Лазерний мікрофон

Надчутливі направлені мікрофони

Стетоскопічні мікрофони

7. Непрямі методи: мініатюрні роботи-шпигуни

ОрнітоптерNano-Hummingbird

Швидкість: 18 км/год

Вага: 19 грамів

Обладнаний відеокамерою

Виглядає як колібрі

8. Непрямі методи: закладні пристрої

Закладні пристроїДротові

Демаскується

дротом

Бездротові

Демаскується

випромінюванням

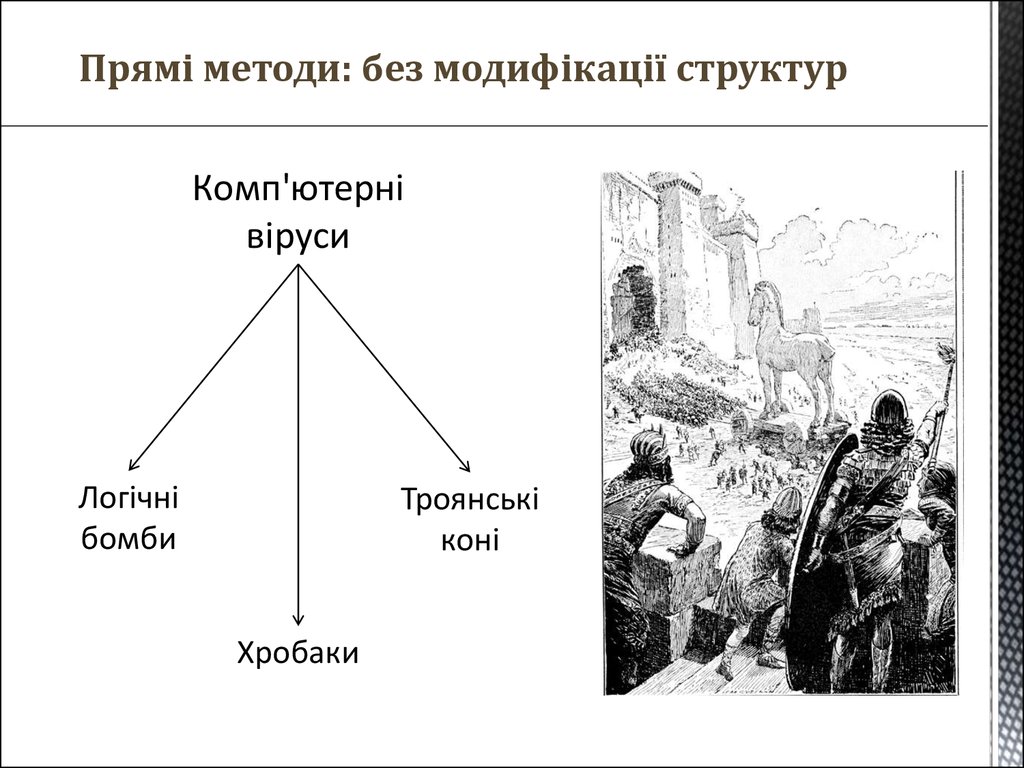

9. Прямі методи: без модифікації структур

Комп'ютерні віруси - це невеликіпрограми, які після впровадження в ЕОМ

самостійно поширюються шляхом

створення своїх копій, а при виконанні

певних умов чинять негативний вплив на

комп'ютерні системи.

10. Прямі методи: без модифікації структур

Комп'ютернівіруси

Логічні

бомби

Троянські

коні

Хробаки

11. Прямі методи: без модифікації структур

Логічні бомби - це програми, які постійно перебувають в ЕОМ тавиконуються тільки при дотриманні певних умов.

Хробаки - програми, які виконуються кожного разу при

завантаженні системи, мають здатність переміщатися в ПК

або мережі і самовідтворюватись.

Троянські коні - це програми, отримані шляхом явного зміни або додавання

команд у користувальницькі програми.

12. Прямі методи: із модифікацією структур

Модифікація структури - несанкціонована зміна алгоритмічної,програмної та технічної структур системи

з метою отримання несанкціонованого

доступу до інформації.

Модифікація структури

Створення закладок

Створення люків

13. Прямі методи: із модифікацією структур

Закладка - несанкціонована зміна структури комп'ютерних систем наетапах розробки і модернізації.

Люк - Програмна або апаратна "закладка" для здійснення

неконтрольованого входу в програми, використання

привілейованих режимів роботи, обходу засобів захисту інформації.

14. Висновок

Для належного захисту інформації необхідно:• мати комплексний характер захисту;

• регламентувати коло осіб, здатних мати доступ до інформації;

• регламентувати рівні доступу до інформації;

• використовувати ПЗ власної розробки;

• забезпечити антивірусний захист.

15. Акустопреобразовательные каналы, микрофонный эффект, индуктивные преобразователи

16. Особенности речевой информации

Конфиденциальность – устно передаются такиесообщения и распоряжения, которые не могут

быть доверены никакому носителю

Оперативность – перехват информации в момент

ее озвучивания

Документальность – цифровая «подпись»

человека

Виртуальность – определение эмоционального

состояния, отношения к сообщению и т.п.

17. Выделенные места с защитой акустической информации

Защита по воздушной и структурной(вибрационной) акустической волне

Защита от утечки за счет

акустопреобразовательного эффекта, побочных

электромагнитных излучений и наводок (ПЭМИН)

18. Акустоэлектрические преобразователи и их виды

Акустоэлектрический преобразователь устройство, преобразующее акустическую энергию вэлектромагнитную энергию

• Индуктивные

• Емкостные

• Пьезоэлектрические

• Оптические

19. Индуктивные преобразователи

Бывают:Электромагнитные (громкоговорители,

электрические звонки, электрорадиоизмерительные приборы)

Электродинамические

Магнитострикционные

20.

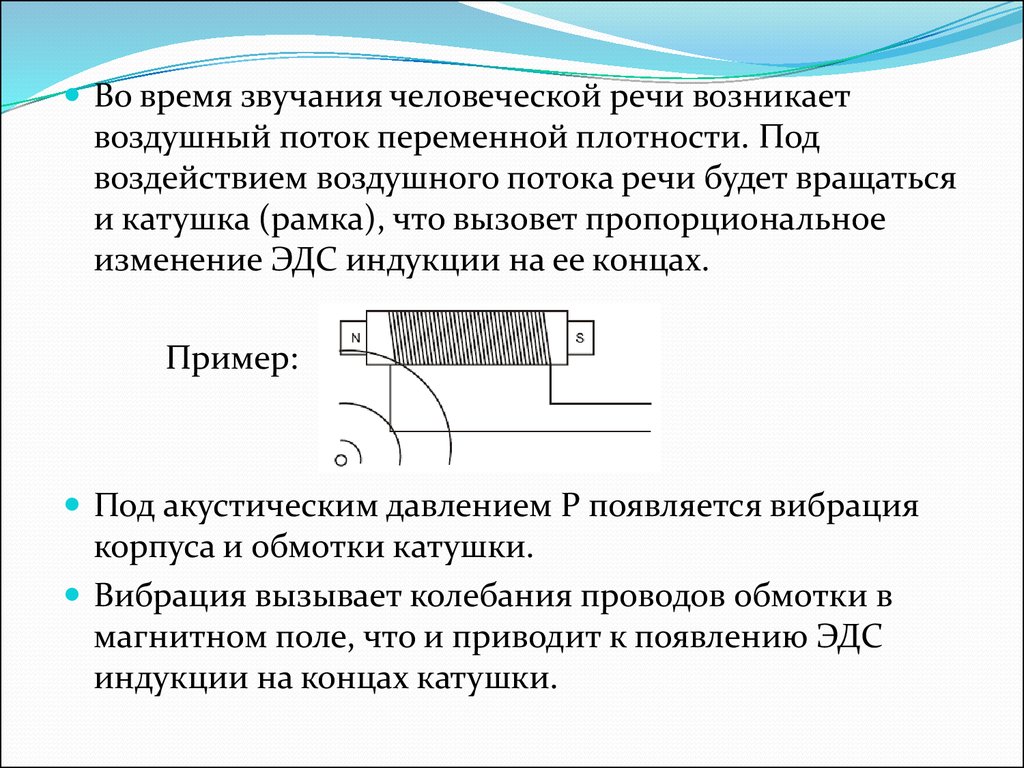

Во время звучания человеческой речи возникаетвоздушный поток переменной плотности. Под

воздействием воздушного потока речи будет вращаться

и катушка (рамка), что вызовет пропорциональное

изменение ЭДС индукции на ее концах.

Пример:

Под акустическим давлением Р появляется вибрация

корпуса и обмотки катушки.

Вибрация вызывает колебания проводов обмотки в

магнитном поле, что и приводит к появлению ЭДС

индукции на концах катушки.

21. Микрофонный эффект

По своей природе электроакустическиепреобразователи часто сравнивают с микрофонным

эффектом.

Микрофонный эффект - появление в цепях

радиоэлектронной аппаратуры посторонних

(паразитных) электрических сигналов, обусловленных

механическими воздействиями (звуком, сотрясениями,

вибрациями и т.п.). Свое название микрофонный

эффект получил по аналогии с соответствующими

процессами, происходящими в микрофоне. Наиболее

сильно микрофонный эффект проявляется при работе

электронных приборов (в усилителях электрических

колебаний звуковых частот, супергетеродинных

приемниках и т.п.

22. Микрофонный эффект электромеханического звонка

Акустические колебания воздействуют на якорь реле. Колебанияякоря изменяют магнитный поток реле, замыкающийся по

воздуху, что приводит к появлению на выходе катушки реле ЭДС

микрофонного эффекта.

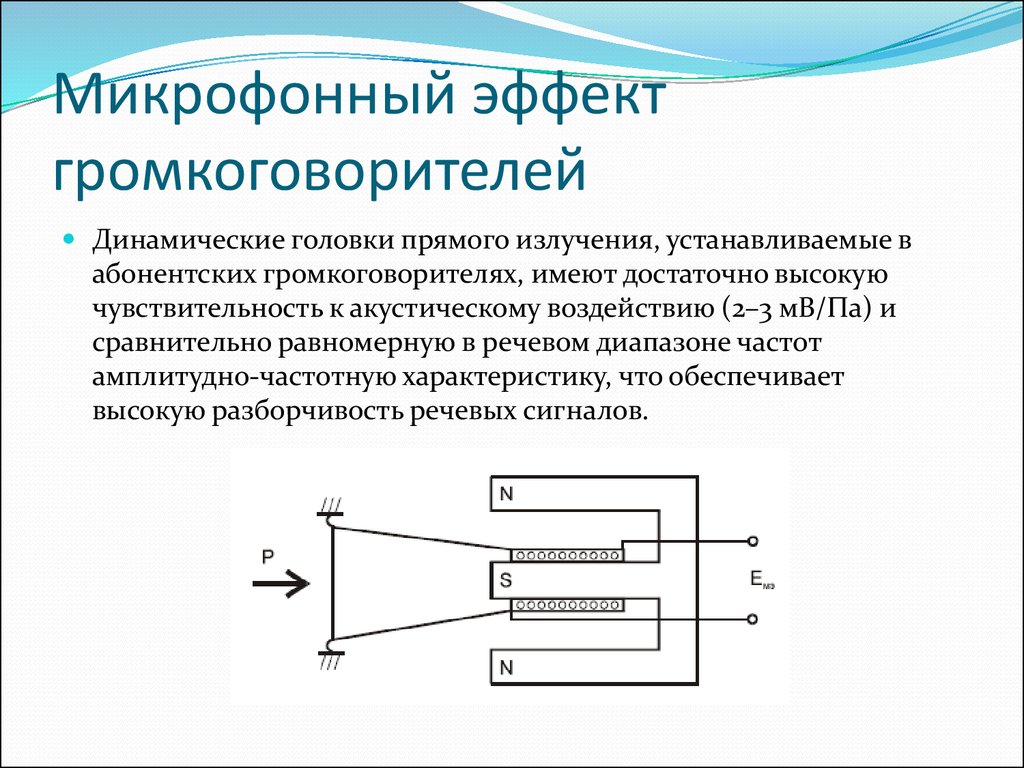

23. Микрофонный эффект громкоговорителей

Динамические головки прямого излучения, устанавливаемые вабонентских громкоговорителях, имеют достаточно высокую

чувствительность к акустическому воздействию (2–3 мВ/Па) и

сравнительно равномерную в речевом диапазоне частот

амплитудно-частотную характеристику, что обеспечивает

высокую разборчивость речевых сигналов.

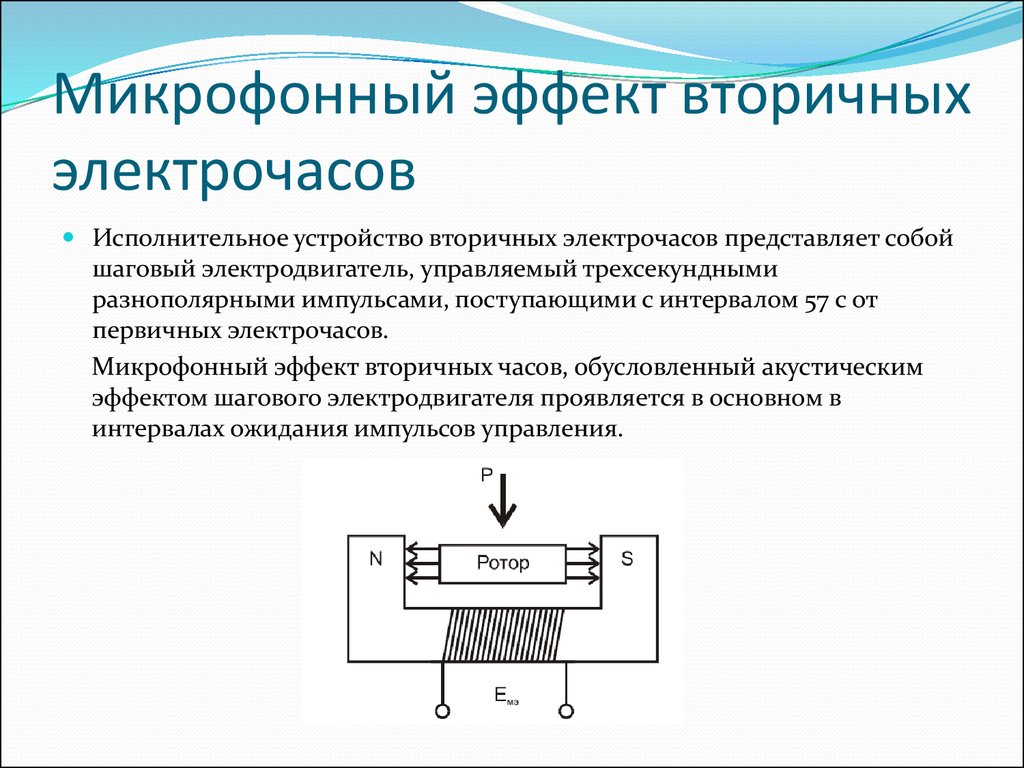

24. Микрофонный эффект вторичных электрочасов

Исполнительное устройство вторичных электрочасов представляет собойшаговый электродвигатель, управляемый трехсекундными

разнополярными импульсами, поступающими с интервалом 57 с от

первичных электрочасов.

Микрофонный эффект вторичных часов, обусловленный акустическим

эффектом шагового электродвигателя проявляется в основном в

интервалах ожидания импульсов управления.

25. Технические характеристики акустопреобразовательного канала

ТЕХНИЧЕСКИЕ ХАРАКТЕРИСТИКИАКУСТОПРЕОБРАЗОВАТЕЛЬНОГО КАНАЛА

В зависимости от направления преобразования:

Преобразователь-приемник;

Преобразователь-излучатель.

Акустоэлектрический преобразователь-приемник характеризуется:

чувствительностью в режиме холостого хода Y=U’/P

внутренним сопротивлением Zэл.

По виду частотной зависимости U'/Р различают широкополосные и резонансные

приемники акустического излучения.

Электроакустический преобразователь-излучатель характеризуется:

чувствительностью;

внутренним сопротивлением;

акустоэлектрическим КПД

ηа эл= Pак/Pэл, где:

Рак - активная излучаемая акустическая мощность;

Рэл - активная электрическая потребляемая мощность.

26. Возможные направления защиты акустической информации от утечки через акустопреобразовательные каналы

Для подавления акустопреобразовательного канала утечкимогут быть использованы:

организационно-технические способы защиты

(наиболее простыми средствами и организационными

мерами ограничительного характера, регламентирующими

порядок пользования техническими средствами,

находящимися в выделенных помещениях);

технические способы защиты (блокирование каналов

возможной утечки информации с помощью инженерных

конструкций, уменьшающих величину опасного

акустического сигнала, воздействующего на

акустопреобразовательный элемент, либо уменьшение

величины преобразованного в электромагнитный

информативного сигнала).

27. Примеры организационно-технических способов защиты

Примеры организационнотехнических способов защитыМеры ограничительного характера, регламентирующие

порядок пользования техническими средствами,

например, отключение акустопреобразовательных

элементов от проводных систем или выключение

систем, имеющих в своем составе такие элементы.

Определение возможной контролируемой зоны на

защищаемом объекте - зоны, где гарантировано

исключено пребывание лиц, не допущенных к

охраняемой информации

Исключение из выделенного помещения всех

технических средств, наличие которых не вызвано

производственной необходимостью.

28. Примеры технических способов защиты

Основная идея – невозможность приема информации ТСР(техническими средствами разведки).

Понижением мощности информативного акустического

канала ;

Понижение мощности преобразованного в электрический

информативного сигнала или повышением уровня шума в

линии ;

Уменьшение (в тех случаях, когда это возможно)

коэффициента передачи акустоэлектрического

преобразователя;

Понижение мощности преобразованного в радиосигнал

информативного акустического сигнала (например,

экранированием) или подавление этого сигнала

(зашумление).

29. Заключение

Простые, почти бытовые, акустические утечкиинформации часто не воспринимаются всерьез

многими службами безопасности.

Способны обеспечить очень эффективное

прослушивание помещений.

Требуют тщательного изучения, с целью

разработки эффективных мер по их блокированию.

30. Паразитные связи: индуктивные, емкостные, обратные, мимо источника питания, мимо цепи заземления

31. Основные виды паразитных связей:

Емкостные ;Индуктивные ;

Электромагнитные ;

Электромеханические ;

Через источники питания ;

Заземление радиоэлектронных

средств .

Взаимные влияния в линиях связи.

32. Паразитные емкостные связи

Причина: электрическаяемкость между элементами,

деталями и проводниками.

Явление: самовозбуждение на

частотах выше рабочей.

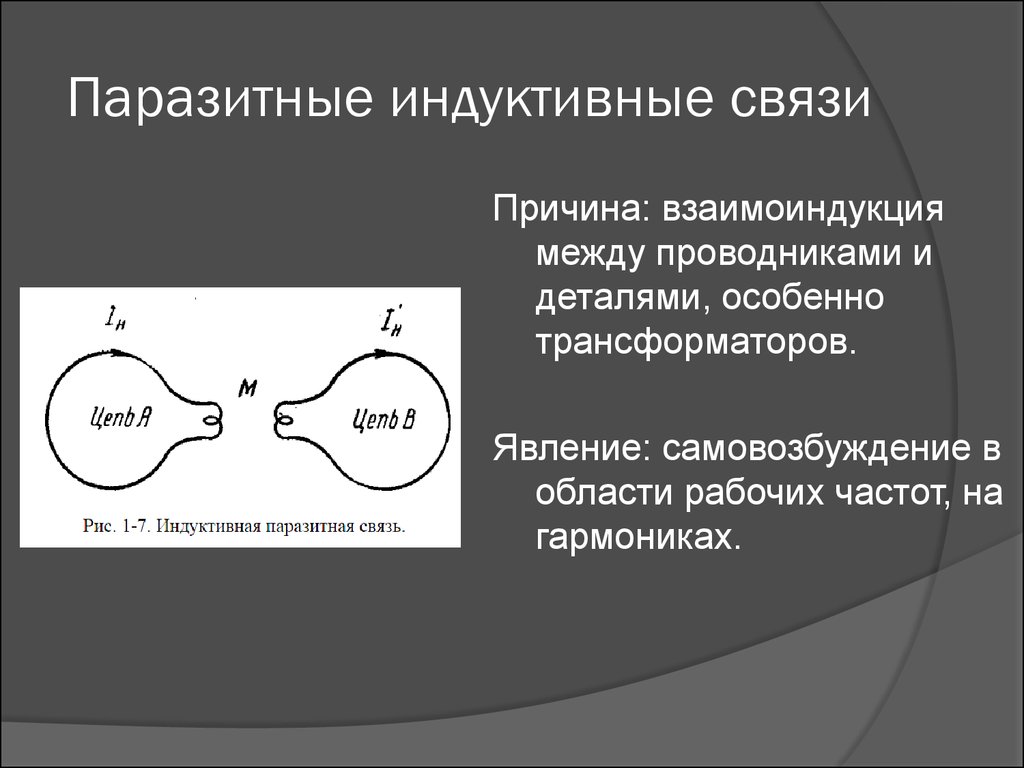

33. Паразитные индуктивные связи

Причина: взаимоиндукциямежду проводниками и

деталями, особенно

трансформаторов.

Явление: самовозбуждение в

области рабочих частот, на

гармониках.

34. Паразитные электромагнитные связи

Причина: связи междувыводными проводниками

усилительных элементов,

образующими колебательную

систему.

Явление: самовозбуждение

отдельных каскадов

усилителей на частотах 10-ков

и 100-тен МГц.

35. Паразитные электромеханические связи

Причина: вибрация(сотрясение) корпуса

лампового устройства.

Явление: наводка

нежелательных токов.

36. Паразитные обратные связи через источники питания

Причина: внутреннеесопротивление источника

питания.

Явление: паразитная

обратная связь.

37. Утечка информации по цепям заземления

Причина: соединениес землей приборов

защиты.

Явление: наводка

полезного сигнала

в слои грунта.

38. Взаимные влияния в линиях связи

Виды влияний :Систематические:

-

Взаимные наводки по

всей длинне линии

Случайные:

-

Влияния вследствие

ряда случайных причин

39. Воздушные линии связи

Влияние:систематическое,

возрастающее с

увеличением

частоты сигнала.

40. Коаксиальный кабель

Влияние:систематическое,

через третьи цепи.

41. Симметричный кабель

Влияния:систематические и

случайные,

возрастающие с

частотой.

42. Оптический кабель

Влияния:систематические и

случайные (от

частоты сигнала

зависят мало).

Информатика

Информатика