Похожие презентации:

Антивірусні засоби. Інформатика. 9 клас

1. Інформатика. 9 клас

Антивіруснізасоби

2.

Комп’ютерний вірус – цеспеціально розроблена

програма, здатна

самостійно поширюватися,

створювати власні копії,

приєднувати їх до інших

файлів з метою псування

інформації, створюючи

перешкоди в роботі

комп’ютера.

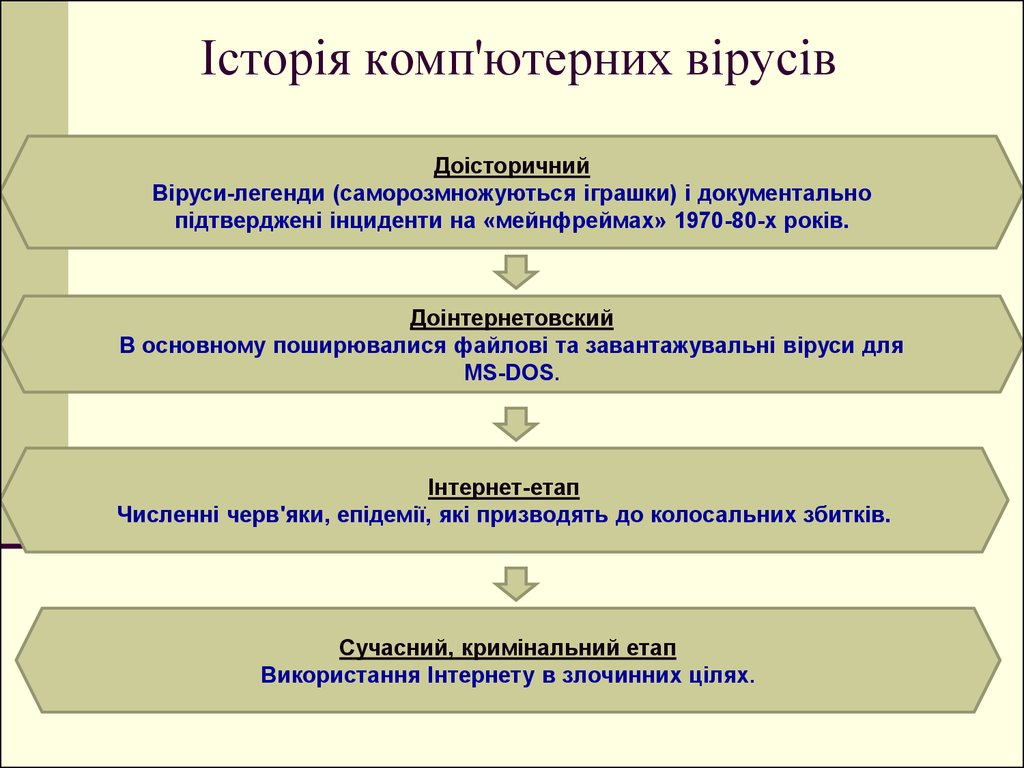

3. Історія комп'ютерних вірусів

ДоісторичнийВіруси-легенди (саморозмножуються іграшки) і документально

підтверджені інциденти на «мейнфреймах» 1970-80-х років.

Доінтернетовский

В основному поширювалися файлові та завантажувальні віруси для

MS-DOS.

Інтернет-етап

Численні черв'яки, епідемії, які призводять до колосальних збитків.

Сучасний, кримінальний етап

Використання Інтернету в злочинних цілях.

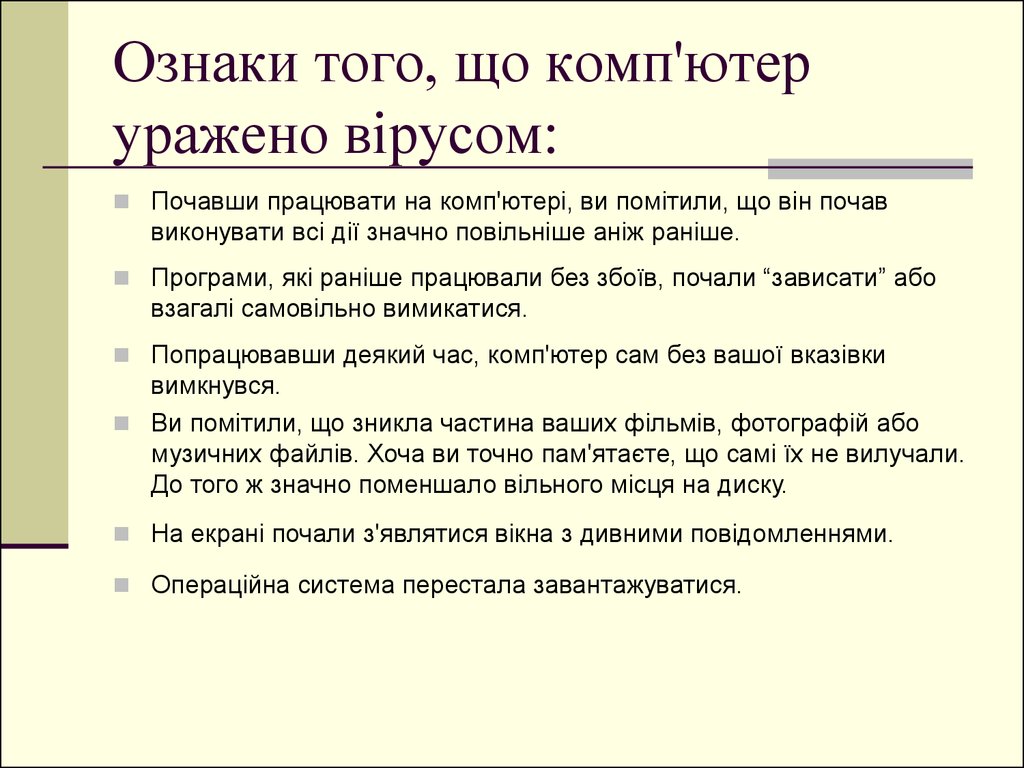

4. Ознаки того, що комп'ютер уражено вірусом:

Почавши працювати на комп'ютері, ви помітили, що він почаввиконувати всі дії значно повільніше аніж раніше.

Програми, які раніше працювали без збоїв, почали “зависати” або

взагалі самовільно вимикатися.

Попрацювавши деякий час, комп'ютер сам без вашої вказівки

вимкнувся.

Ви помітили, що зникла частина ваших фільмів, фотографій або

музичних файлів. Хоча ви точно пам'ятаєте, що самі їх не вилучали.

До того ж значно поменшало вільного місця на диску.

На екрані почали з'являтися вікна з дивними повідомленнями.

Операційна система перестала завантажуватися.

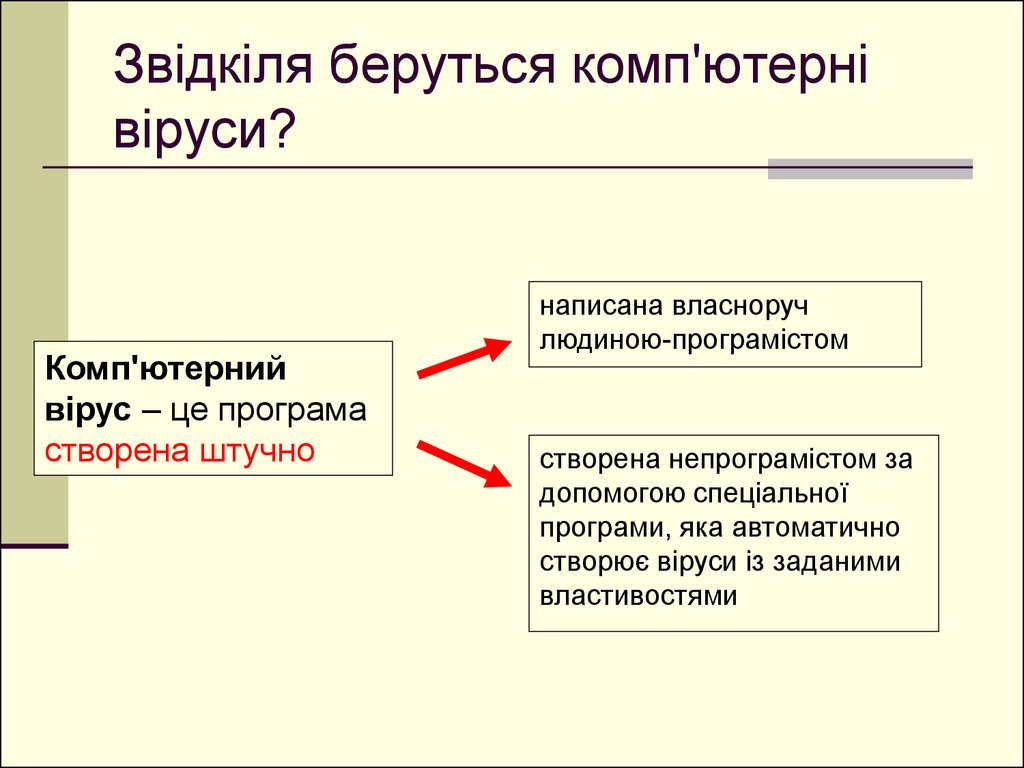

5. Звідкіля беруться комп'ютерні віруси?

Комп'ютернийвірус – це програма

створена штучно

написана власноруч

людиною-програмістом

створена непрограмістом за

допомогою спеціальної

програми, яка автоматично

створює віруси із заданими

властивостями

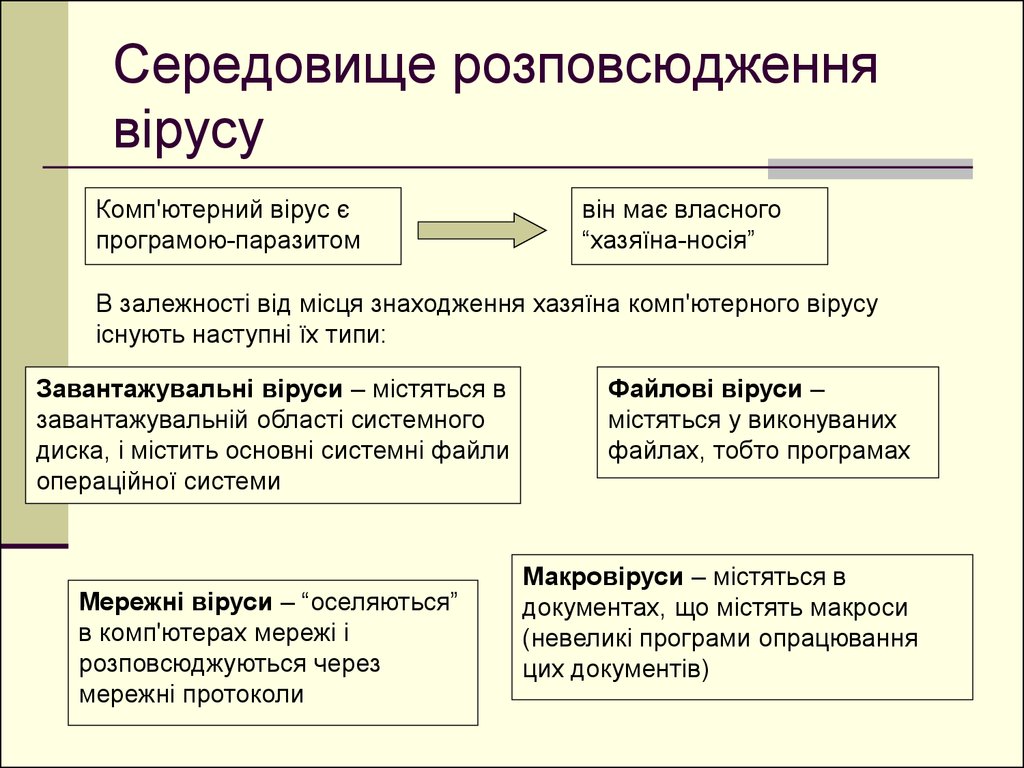

6. Середовище розповсюдження вірусу

Комп'ютерний вірус єпрограмою-паразитом

він має власного

“хазяїна-носія”

В залежності від місця знаходження хазяїна комп'ютерного вірусу

існують наступні їх типи:

Завантажувальні віруси – містяться в

завантажувальній області системного

диска, і містить основні системні файли

операційної системи

Мережні віруси – “оселяються”

в комп'ютерах мережі і

розповсюджуються через

мережні протоколи

Файлові віруси –

містяться у виконуваних

файлах, тобто програмах

Макровіруси – містяться в

документах, що містять макроси

(невеликі програми опрацювання

цих документів)

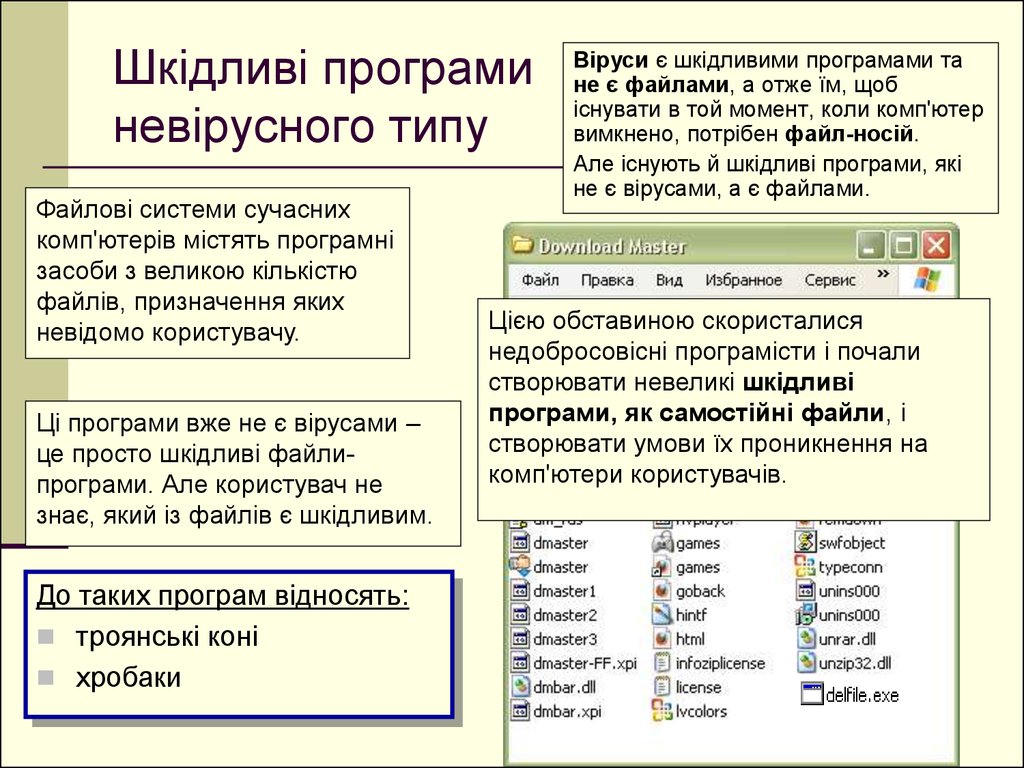

7. Шкідливі програми невірусного типу

Файлові системи сучаснихкомп'ютерів містять програмні

засоби з великою кількістю

файлів, призначення яких

невідомо користувачу.

Ці програми вже не є вірусами –

це просто шкідливі файлипрограми. Але користувач не

знає, який із файлів є шкідливим.

До таких програм відносять:

троянські коні

хробаки

Віруси є шкідливими програмами та

не є файлами, а отже їм, щоб

існувати в той момент, коли комп'ютер

вимкнено, потрібен файл-носій.

Але існують й шкідливі програми, які

не є вірусами, а є файлами.

Цією обставиною скористалися

недобросовісні програмісти і почали

створювати невеликі шкідливі

програми, як самостійні файли, і

створювати умови їх проникнення на

комп'ютери користувачів.

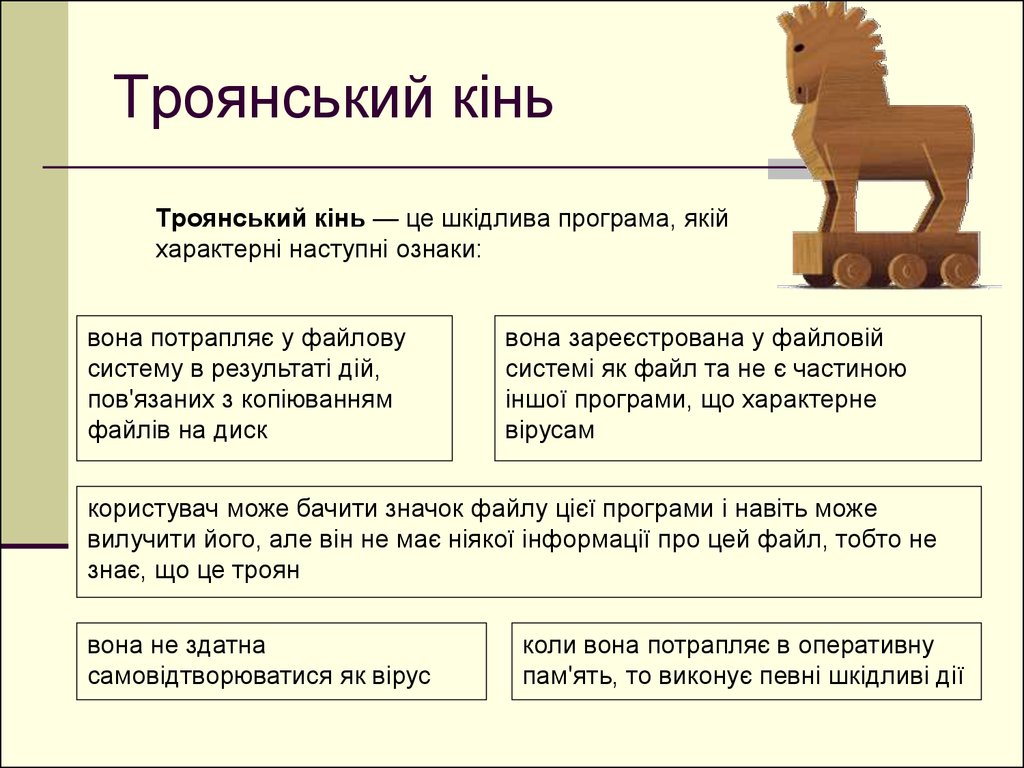

8. Троянський кінь

Троянський кінь — це шкідлива програма, якійхарактерні наступні ознаки:

вона потрапляє у файлову

систему в результаті дій,

пов'язаних з копіюванням

файлів на диск

вона зареєстрована у файловій

системі як файл та не є частиною

іншої програми, що характерне

вірусам

користувач може бачити значок файлу цієї програми і навіть може

вилучити його, але він не має ніякої інформації про цей файл, тобто не

знає, що це троян

вона не здатна

самовідтворюватися як вірус

коли вона потрапляє в оперативну

пам'ять, то виконує певні шкідливі дії

9. Мережні хробаки

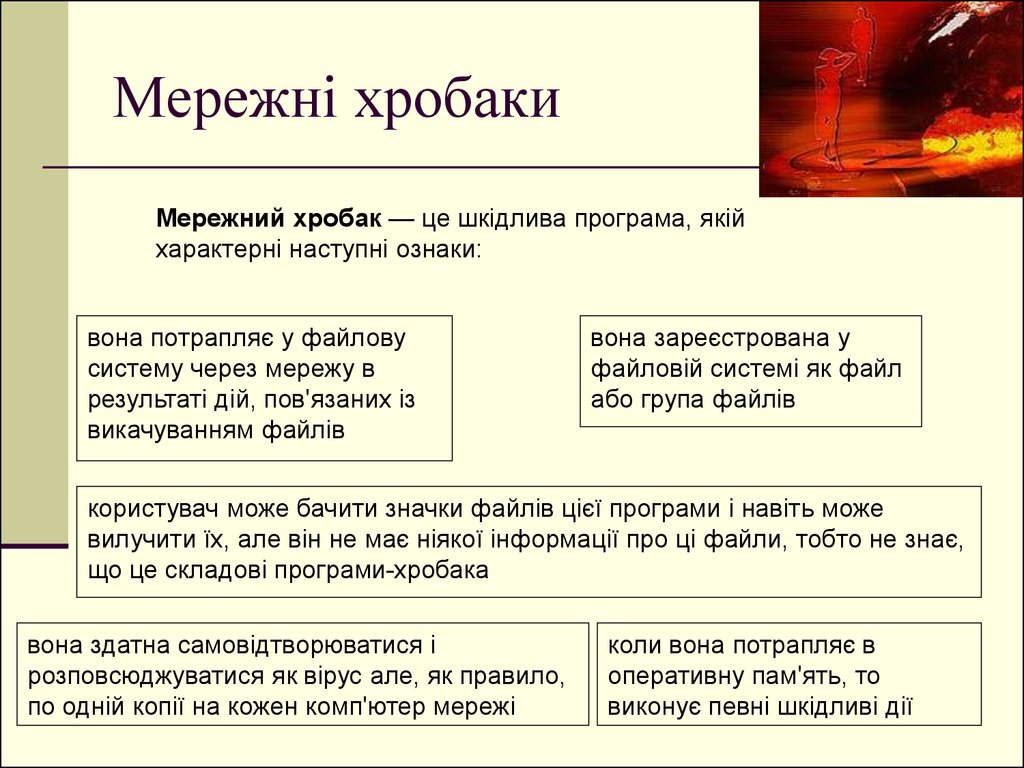

Мережний хробак — це шкідлива програма, якійхарактерні наступні ознаки:

вона потрапляє у файлову

систему через мережу в

результаті дій, пов'язаних із

викачуванням файлів

вона зареєстрована у

файловій системі як файл

або група файлів

користувач може бачити значки файлів цієї програми і навіть може

вилучити їх, але він не має ніякої інформації про ці файли, тобто не знає,

що це складові програми-хробака

вона здатна самовідтворюватися і

розповсюджуватися як вірус але, як правило,

по одній копії на кожен комп'ютер мережі

коли вона потрапляє в

оперативну пам'ять, то

виконує певні шкідливі дії

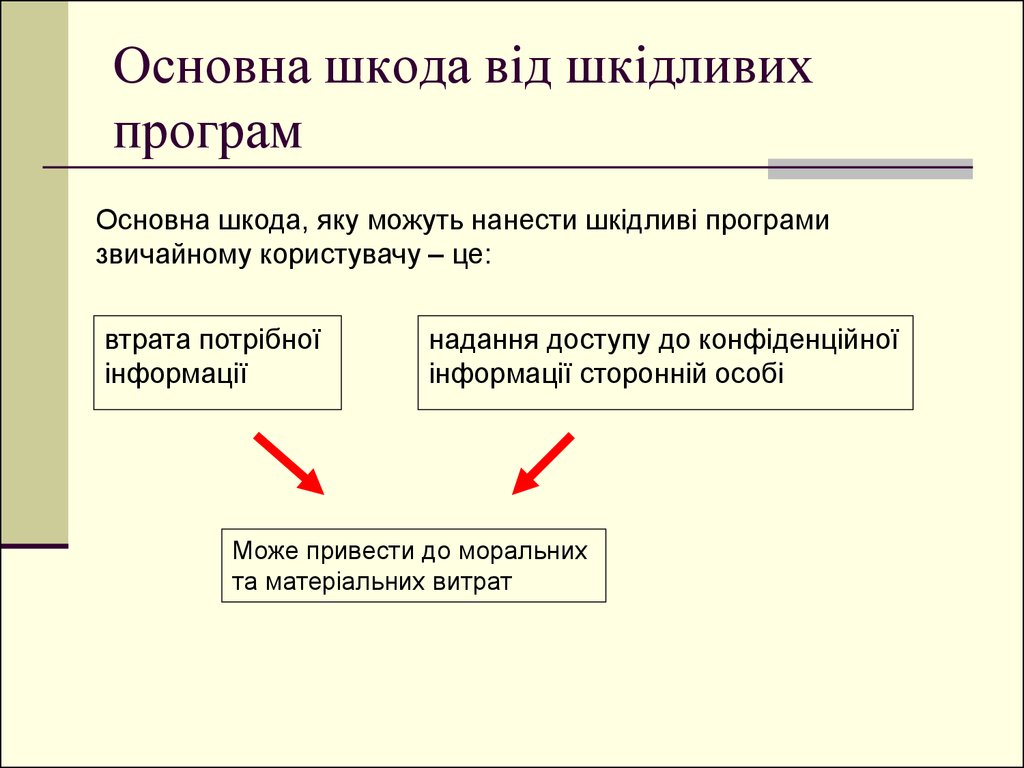

10. Основна шкода від шкідливих програм

Основна шкода, яку можуть нанести шкідливі програмизвичайному користувачу – це:

втрата потрібної

інформації

надання доступу до конфіденційної

інформації сторонній особі

Може привести до моральних

та матеріальних витрат

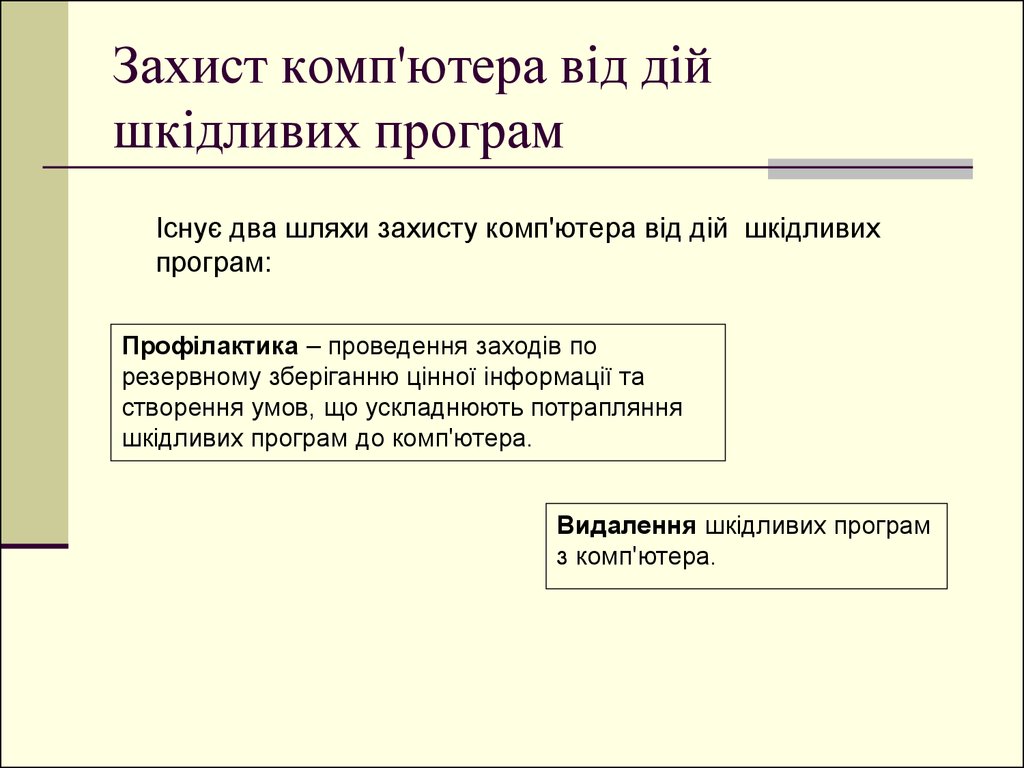

11. Захист комп'ютера від дій шкідливих програм

Існує два шляхи захисту комп'ютера від дій шкідливихпрограм:

Профілактика – проведення заходів по

резервному зберіганню цінної інформації та

створення умов, що ускладнюють потрапляння

шкідливих програм до комп'ютера.

Видалення шкідливих програм

з комп'ютера.

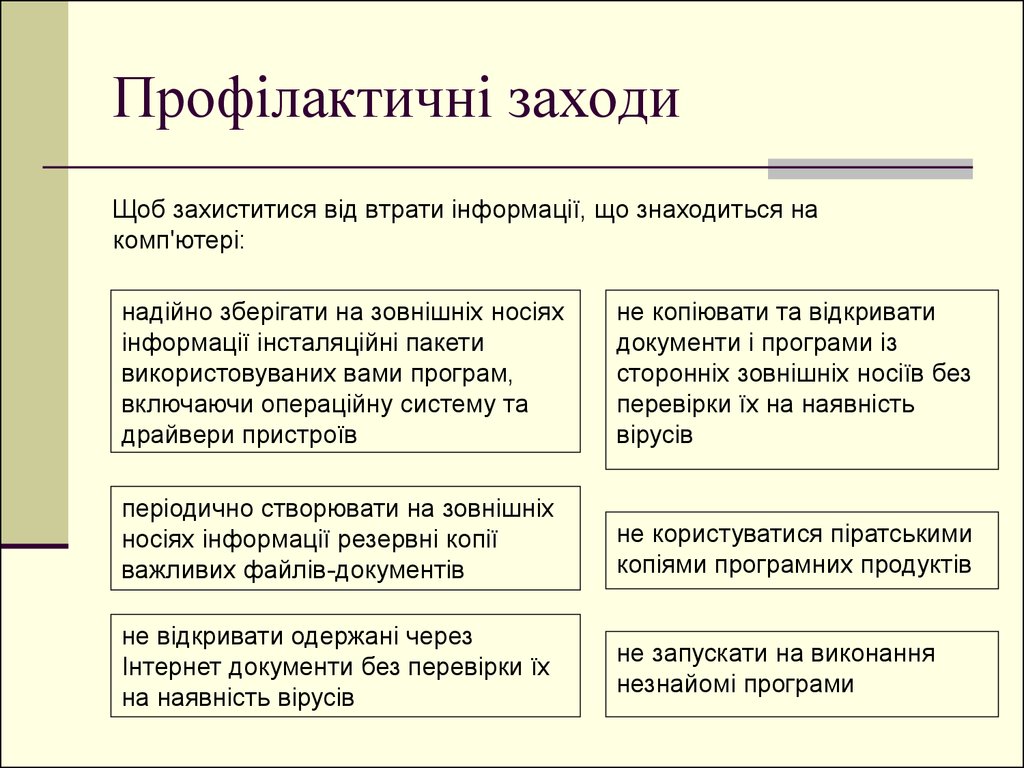

12. Профілактичні заходи

Щоб захиститися від втрати інформації, що знаходиться накомп'ютері:

надійно зберігати на зовнішніх носіях

інформації інсталяційні пакети

використовуваних вами програм,

включаючи операційну систему та

драйвери пристроїв

не копіювати та відкривати

документи і програми із

сторонніх зовнішніх носіїв без

перевірки їх на наявність

вірусів

періодично створювати на зовнішніх

носіях інформації резервні копії

важливих файлів-документів

не користуватися піратськими

копіями програмних продуктів

не відкривати одержані через

Інтернет документи без перевірки їх

на наявність вірусів

не запускати на виконання

незнайомі програми

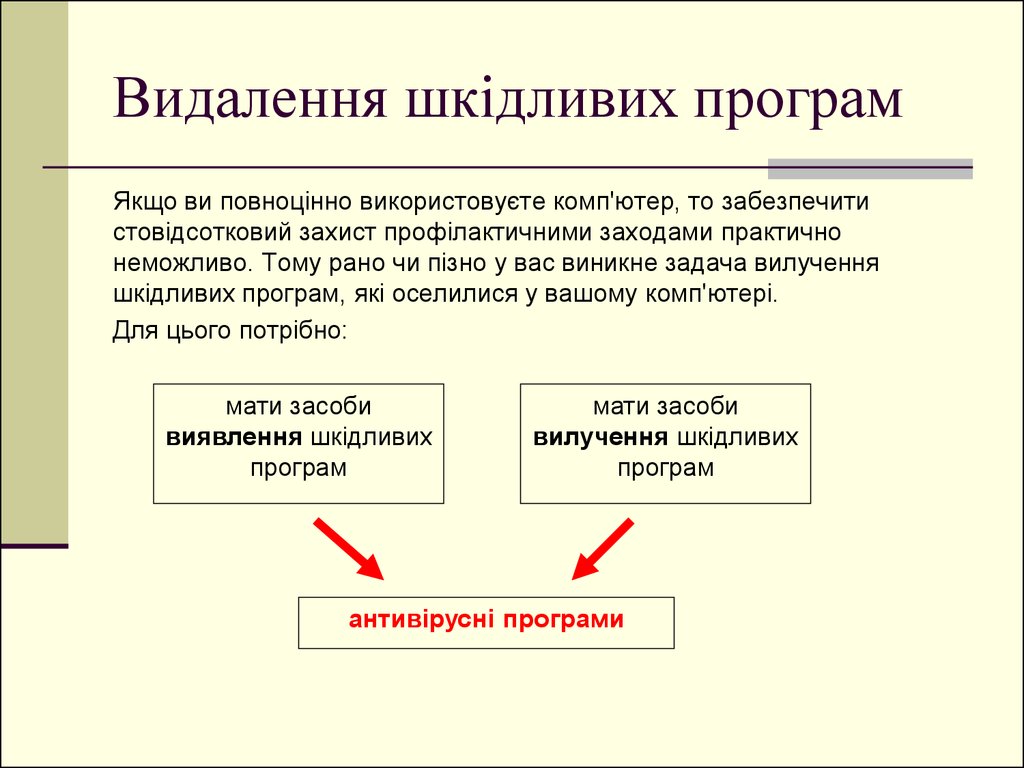

13. Видалення шкідливих програм

Якщо ви повноцінно використовуєте комп'ютер, то забезпечитистовідсотковий захист профілактичними заходами практично

неможливо. Тому рано чи пізно у вас виникне задача вилучення

шкідливих програм, які оселилися у вашому комп'ютері.

Для цього потрібно:

мати засоби

виявлення шкідливих

програм

мати засоби

вилучення шкідливих

програм

антивірусні програми

14. Антивірусні програми

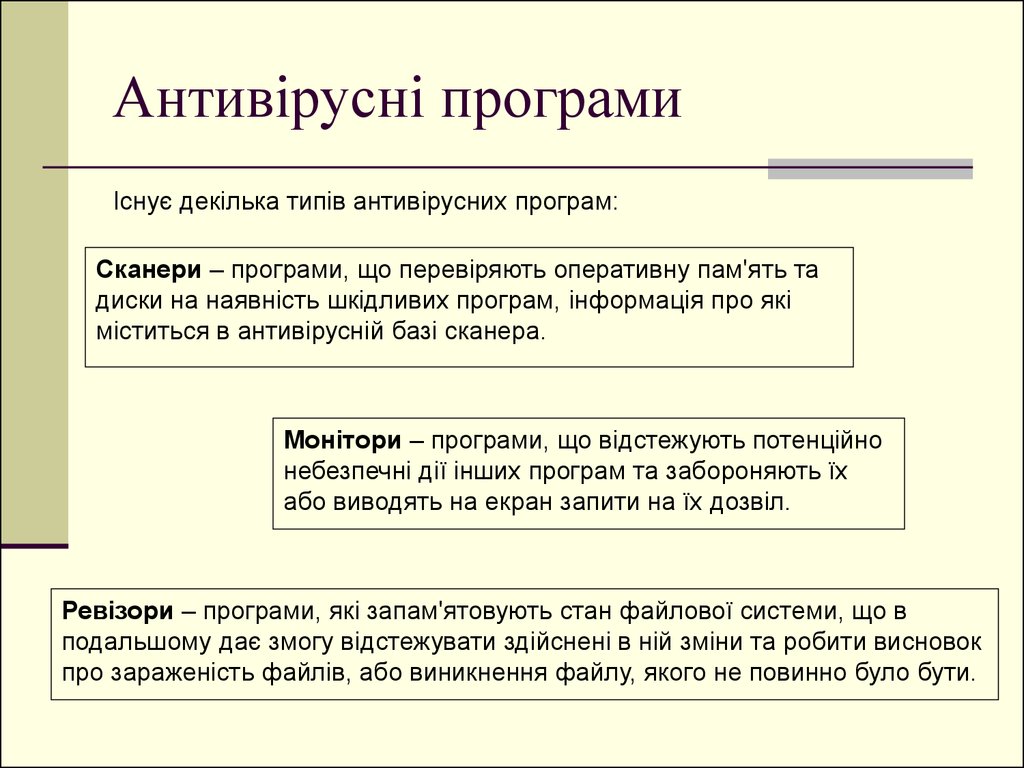

Існує декілька типів антивірусних програм:Сканери – програми, що перевіряють оперативну пам'ять та

диски на наявність шкідливих програм, інформація про які

міститься в антивірусній базі сканера.

Монітори – програми, що відстежують потенційно

небезпечні дії інших програм та забороняють їх

або виводять на екран запити на їх дозвіл.

Ревізори – програми, які запам'ятовують стан файлової системи, що в

подальшому дає змогу відстежувати здійснені в ній зміни та робити висновок

про зараженість файлів, або виникнення файлу, якого не повинно було бути.

15. Основні дії антивірусних програм

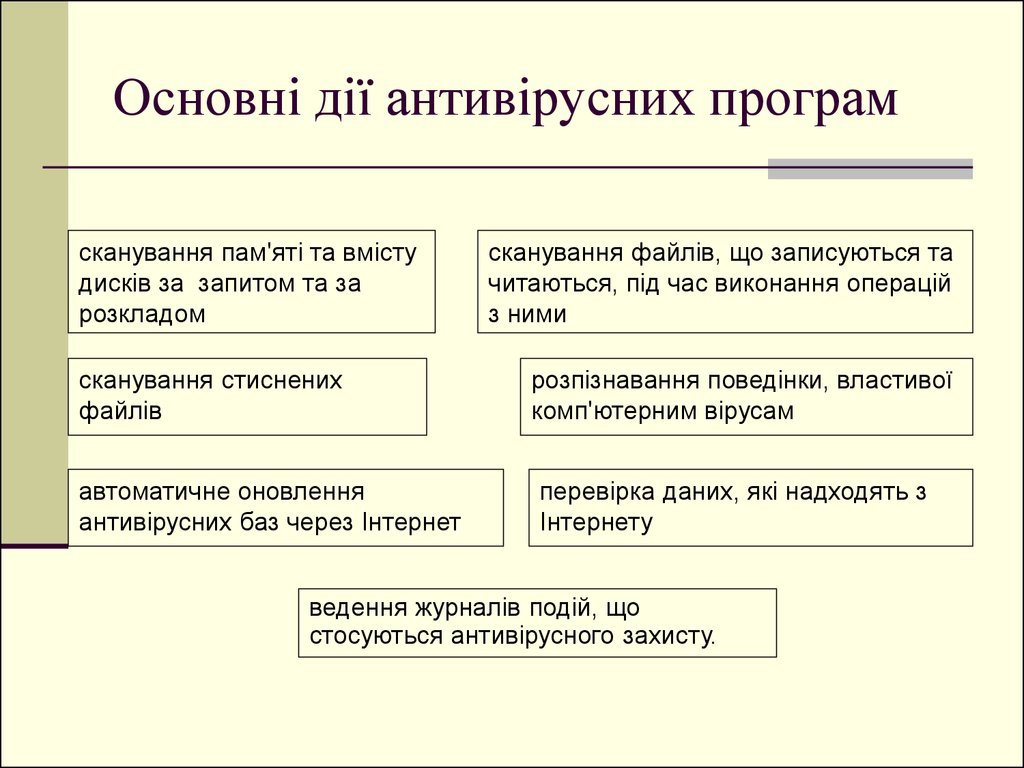

сканування пам'яті та вмістудисків за запитом та за

розкладом

сканування стиснених

файлів

автоматичне оновлення

антивірусних баз через Інтернет

сканування файлів, що записуються та

читаються, під час виконання операцій

з ними

розпізнавання поведінки, властивої

комп'ютерним вірусам

перевірка даних, які надходять з

Інтернету

ведення журналів подій, що

стосуються антивірусного захисту.

16. Приклади програм-антивірусів

Серед відомих антивірусних програм сучасностінайпопулярніші:

Антивірус “Доктор Вебер”

Антивірус Касперського

Антивірус НОД

Антивірус “Аваст”

Антивірус Norton Disk Security

17. Чи гарантує використання антивірусних програм повний захист від шкідливих програм?

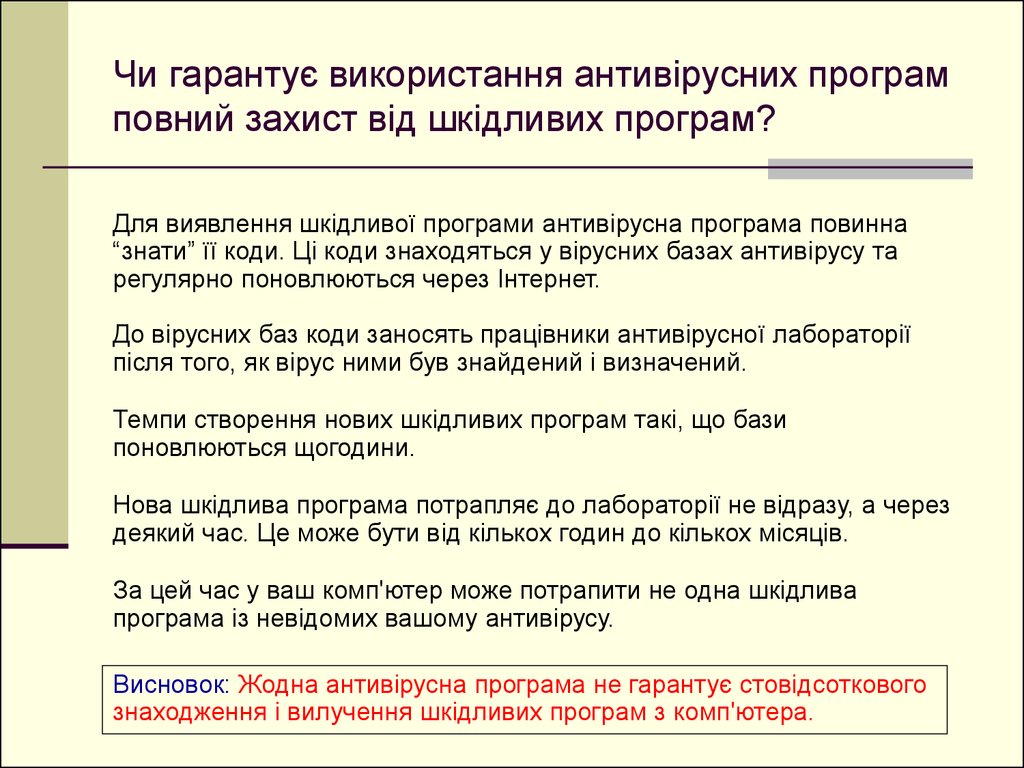

Для виявлення шкідливої програми антивірусна програма повинна“знати” її коди. Ці коди знаходяться у вірусних базах антивірусу та

регулярно поновлюються через Інтернет.

До вірусних баз коди заносять працівники антивірусної лабораторії

після того, як вірус ними був знайдений і визначений.

Темпи створення нових шкідливих програм такі, що бази

поновлюються щогодини.

Нова шкідлива програма потрапляє до лабораторії не відразу, а через

деякий час. Це може бути від кількох годин до кількох місяців.

За цей час у ваш комп'ютер може потрапити не одна шкідлива

програма із невідомих вашому антивірусу.

Висновок: Жодна антивірусна програма не гарантує стовідсоткового

знаходження і вилучення шкідливих програм з комп'ютера.

18. Висновки

Комп'ютерні віруси, троянські коні та хробаки становлять великузагрозу для інформаційних систем.

Комп'ютерний вірус являє собою програму-паразит, головна її

властивість - здатність до саморозмноження.

Троянський кінь — це шкідлива програма, яка маскується під

корисну і запускається користувачем або автоматично.

Мережним хробаком називається шкідлива програма, яка

потрапляє до комп'ютера через мережу.

Щоб запобігти зараженню комп'ютера вірусами, слід

дотримуватися правил профілактики, основне з яких — не

запускати на виконання програми та не відкривати документи,

отримані з ненадійних джерел.

Для захисту від шкідливого програмного забезпечення існують

спеціальні програми — антивіруси, вірусні бази яких повинні

регулярно оновлюватися.

Информатика

Информатика