Похожие презентации:

Анализ системы защиты информационной структуры

1.

ВЫПУСКНАЯ КВАЛИФИКАЦИОННАЯ РАБОТААнализ системы защиты информационной структуры

Министерства цифрового развития и связи Оренбургской

области.

Исполнитель

Студент группы 17ОИБ-1 Р.А. Павлов

Руководитель Н.А. Кривошеева

1

2.

Объект, предмет исследования2

Объект исследования:

Министерство цифрового развития и связи

Оренбургской области.

Предмет исследования:

Организация системы защиты информационной

инфраструктуры.

Актуальность обусловлена большим количеством атак как на

коммуникативные средства связи, так и на данные, хранимые на

различных видах электронных носителей.

3.

Цель, задачи3

Цель: Проанализировать систему защиты информационной инфраструктуры

предприятия,

разработать

рекомендации

по

усовершенствованию

существующей системы защиты.

Задачи:

- изучить угрозы информационной безопасности;

- ознакомиться с программно-аппаратными средствами безопасности;

- изучить нормативно-правовую базу;

- проанализировать систему защиты предприятия;

- предложить рекомендаций по повышению системы защиты на

предприятии.

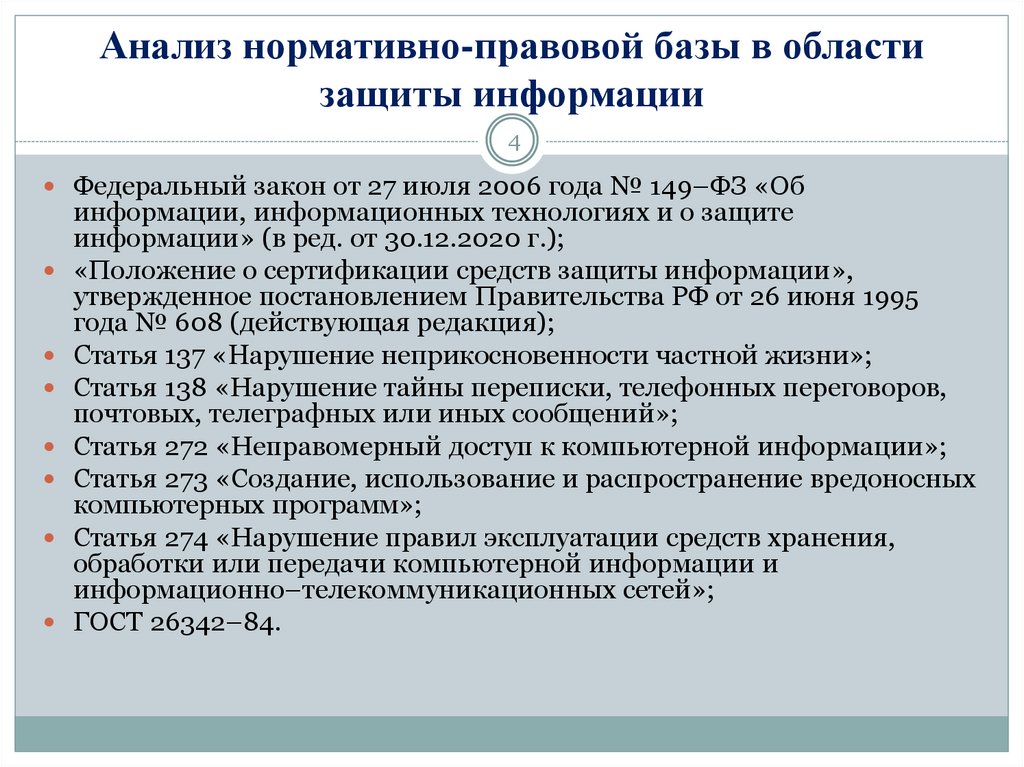

4.

Анализ нормативно-правовой базы в областизащиты информации

4

Федеральный закон от 27 июля 2006 года № 149–ФЗ «Об

информации, информационных технологиях и о защите

информации» (в ред. от 30.12.2020 г.);

«Положение о сертификации средств защиты информации»,

утвержденное постановлением Правительства РФ от 26 июня 1995

года № 608 (действующая редакция);

Статья 137 «Нарушение неприкосновенности частной жизни»;

Статья 138 «Нарушение тайны переписки, телефонных переговоров,

почтовых, телеграфных или иных сообщений»;

Статья 272 «Неправомерный доступ к компьютерной информации»;

Статья 273 «Создание, использование и распространение вредоносных

компьютерных программ»;

Статья 274 «Нарушение правил эксплуатации средств хранения,

обработки или передачи компьютерной информации и

информационно–телекоммуникационных сетей»;

ГОСТ 26342–84.

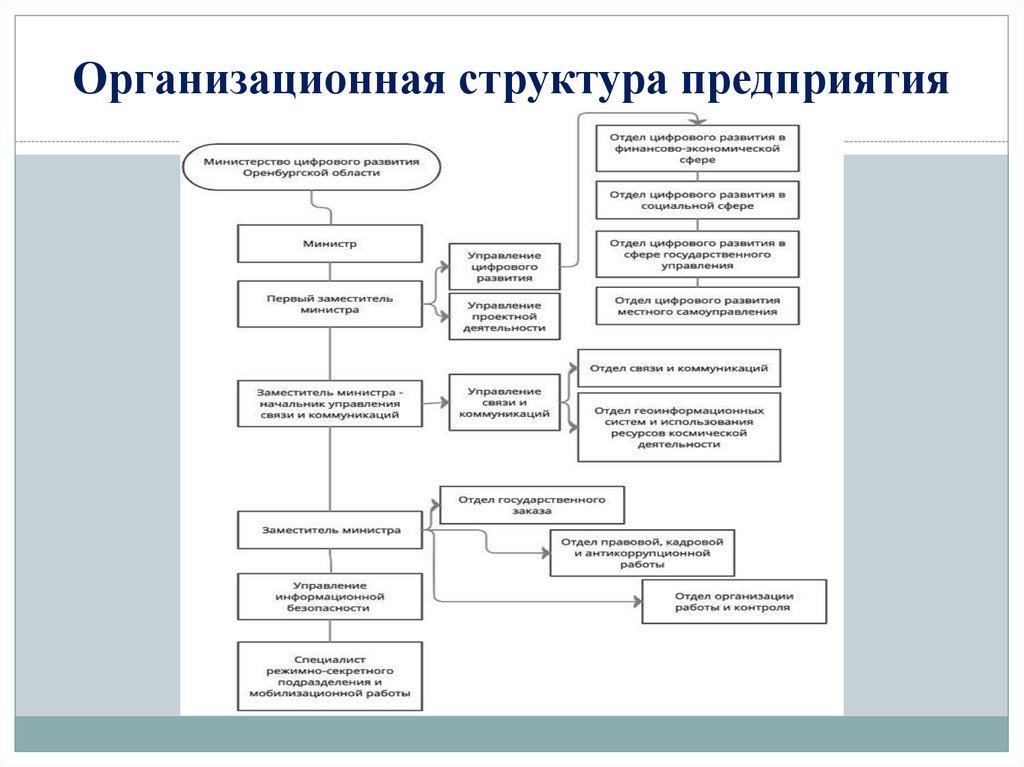

5.

Организационная структура предприятия5

6.

Характеристика объекта информатизации6

IP – видеокамера HIKVISION Cam M2

Турникет ST – TS100 SMARTEC

Структура физической

системы защиты информации

Уличная

D2121IR3W

Беспроводной датчик Door Protect Alax

камера

TRASSIR

TR–

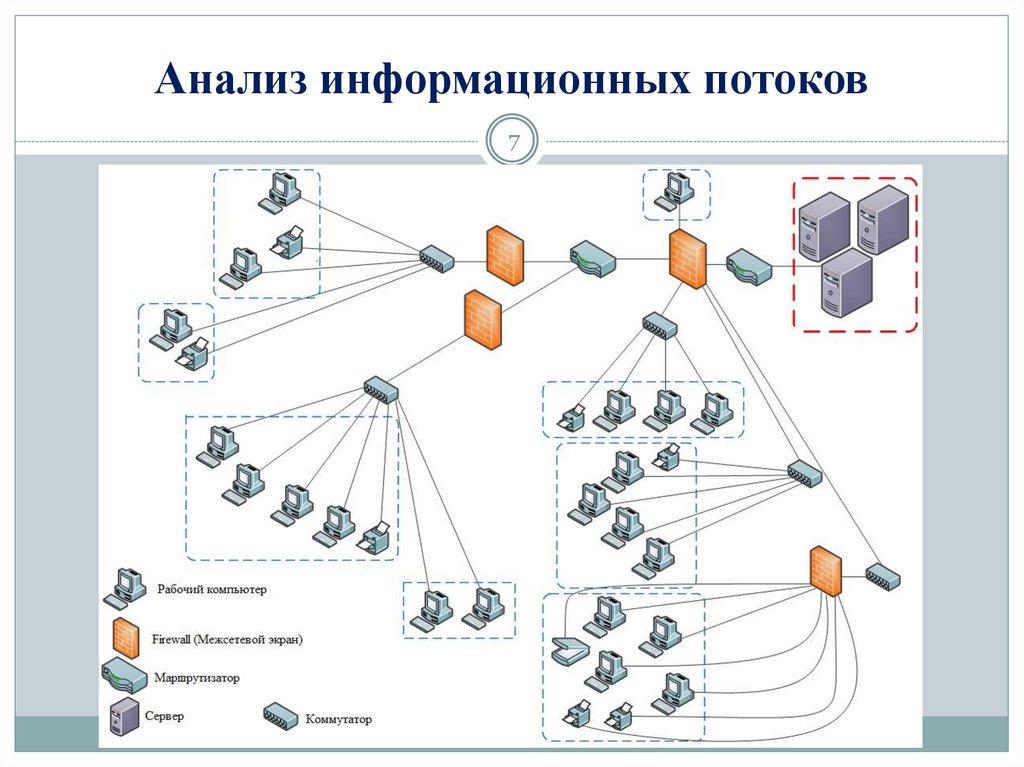

7.

Анализ информационных потоков7

8.

Анализ мер защиты информации, применяемых напредприятии на соответствие требованиям законодательства

8

9.

Анализ угроз информационной безопасности9

10.

Рекомендации по защите информации10

«Аккорд-АМДЗ».

«КриптоПро CSP»

11.

Вывод11

Из всего вышеописанного можно сделать вывод, что наиболее

рентабельную безопасность можно обеспечить только при

комплексном подходе к этому вопросу. Рекомендуемая модель

защиты информации является высокоэффективной и позволяет

достичь минимальных шансов на потерю конфиденциальной

информации.

Важны все аспекты информационной безопасности при

проектировании защиты.

Интернет

Интернет Информатика

Информатика