Похожие презентации:

Управление рисками. Лекция 6

1.

Школа «Цифровые технологии»Основы информационной безопасности

Алдажаров Канагат Смакович

к.э.н., асс. профессор Школы Цифровых Технологий

2.

Лекция 6. Управление рискамиЦель лекции: Рассмотреть основные

информационной безопасности

вопросы

управления

План:

1. Управление уязвимостями

2. Жизненный Цикл Управления Рисками

рисками

3.

Управление рисками1. Управление уязвимостями

Риск (Risk) - вероятность возникновения негативного события с учетом его

влияния на бизнес-процессы компании [ISO/IEC Guide 73:2002].

Ресурс (актив – Asset) – все, что представляет ценность для компании

[ISO/IEC 13335-1:2004].

Угроза (Threat) – потенциальная причина нежелательного инцидента,

которая может причинить вред системе или компании [ISO/IEC 133351:2004].

Уязвимость (Vulnerability) – отрицательная характеристика ресурса или

группы ресурсов, с помощью которой может быть реализована одна или

несколько угроз [ISO/IEC 13335-1:2004].

Воздействие (Impact) – последствия произошедшего негативного события,

оказывающие влияние на достижение целей компании [ISO/IEC CD Guide

73].

3

4.

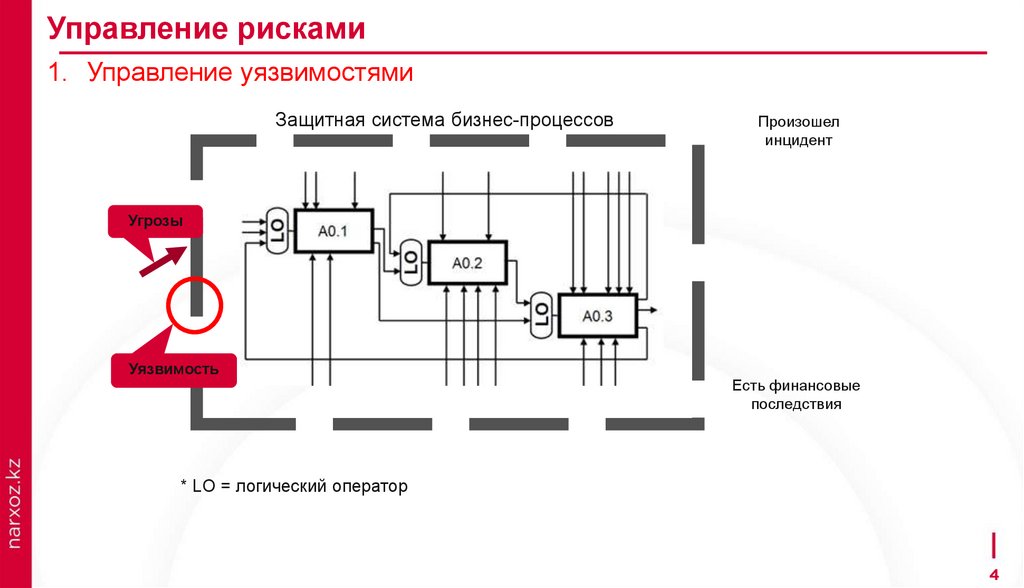

Управление рисками1. Управление уязвимостями

Защитная система бизнес-процессов

Произошел

инцидент

Угрозы

Уязвимость

Есть финансовые

последствия

* LO = логический оператор

4

5.

Управление рисками1. Управление уязвимостями

Уязвимость — некая ошибка или недостаток, позволяющие

злоумышленнику получить несанкционированный доступ к компьютеру.

Использование уязвимостей программного обеспечения (в операционной

системе или приложении) — общий способ установки вредоносного кода на

компьютер.

После обнаружения уязвимости (разработчиком программного обеспечения

или кем-то другим) поставщик приложения, как правило, создает «патч»

для закрытия бреши в системе безопасности.

В результате поставщики, специалисты по безопасности и мошенники

заняты бесконечным состязанием по поиску уязвимостей.

В последние годы промежуток времени между обнаружением уязвимости и

созданием программного кода, использующего ее, уменьшился.

Самый худший вариант уязвимости — так называемый «эксплойт нулевого

дня».

5

6.

Управление рисками1. Управление уязвимостями

Риск

• Разрушение

бизнеса

• Финансовые

потери

• Потеря

конфиденци

альности

• Ущерб

репутации

• Потеря

уверенности

• Юридически

е штрафы

• Нарушение

роста

• Потеря

жизни

Угроза

(злоумышленн

ик, мотивация,

возможности)

• недовольные

сотрудники

• Нечестные

сотрудники

• Преступники

• правительств

а

• Террористы

• Пресса

• Конкуренты

• Хакеры

• Природа

Уязвимость

• Программные

ошибки

• Нарушенные

процессы

• Неэффективны

й контроль

• Аппаратные

недостатки

• Изменение

бизнеса

• Устаревшие

системы

• Неадекватный

ПП

• Человеческие

ошибки

Актив

Серверные

машины

ПК и ноутбуки

Мобильные

устройства

ИТ сети

ПО и

приложения

Данные и

информация

Подключенные

устройства

Переносные

устройства

Физическая

инфраструктур

а

6

7.

Управление рисками1. Управление уязвимостями

• Идентификация

риска в по

сигналам

о его

Управление

рисками включает

себя поступающим

несколько ключевых

циклически

возможном наступлении и дальнейшее отслеживание развития

1

повторяющихся

реализуемых

этапов развития

рисковой процедур,

ситуации на

протяжении веезависимости

жизненного от

цикла.

рисковой

ситуации.

• Оценка

вероятности реализации риска и определение максимально

возможных негативных последствий.

2

3

4

• Выбор методов реагирования и инструментов управления

выявленным риском, разработка мер управления риском (рискстратегии) с целью снижения вероятности наступления риска и

минимизации возможных негативных последствий.

• Управление риском, то есть реализация риск-стратегии, оценка

достигнутых результатов и корректировка риск-стратегии.

7

8.

Управление рисками1. Управление уязвимостями

Идентификация рисков включает:

1.

идентификацию активов,

2.

угроз,

3.

уязвимостей,

4.

вероятностей

5.

и последствий (ущерба).

Идентификация должна включать все риски независимо от того, подпадают

они под контроль организации или нет.

8

9.

Управление рисками1. Управление уязвимостями

ЖЦУР – 1. идентификация активов

Активы в рамках установленных границ рассмотрения должны быть

идентифицированы с достаточным уровнем детальности по отношению к

сфере и уровню проводимой оценки.

И наоборот, любые активы, исключенные из сферы рассмотрения по любым

причинам, должны быть приписаны к другому рассмотрению, чтобы

гарантировать, что они не забыты или не упущены из виду.

Также для целей менеджмента риска важно вести запись активов, деловых

процессов, которые они поддерживают, и их соответственной значимости

для организации в инвентарном списке активов.

9

10.

Управление рисками1. Управление уязвимостями

ЖЦУР – 1.Определение ценности активов и оценка влияния

представляет собой важность этих активов для организации.

Определение ценности активов начинается с классификации

активов в соответствии с их приоритетом, с точки зрения

важности активов для выполнения деловых целей организации.

Используется

две

меры:

во-первых,

восстановительную

стоимость актива – стоимость его замены,

и, во вторых, деловые последствия от потери или компрометации

актива.

10

11.

Управление рисками1. Управление уязвимостями

ЖЦУР – 2. Идентификация угроз

Угроза обладает потенциалом причинения вреда активам. Угрозы могут

быть природного или человеческого происхождения, они могут быть

случайными или умышленными.

Должны быть идентифицированы и случайные и умышленные источники

угроз и оценена вероятность их возникновения. Важно, чтобы ни одна

угроза не была упущена.

11

12.

Управление рисками1. Управление уязвимостями

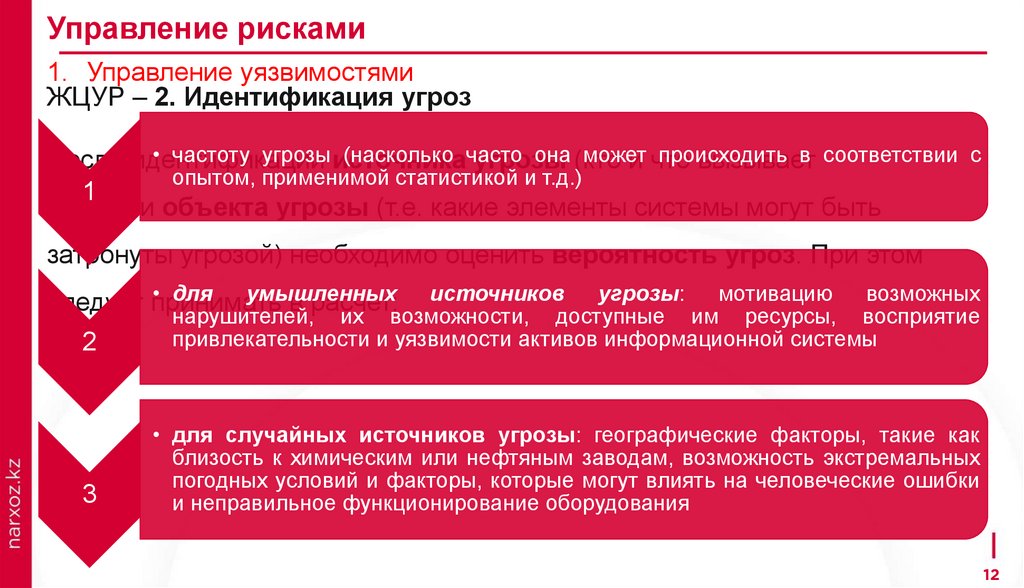

ЖЦУР – 2. Идентификация угроз

• частоту угрозы источника

(насколько часто

она (кто

может

происходить

в соответствии с

После идентификации

угрозы

и что

вызывает

опытом, применимой статистикой и т.д.)

1

угрозу) и объекта угрозы (т.е. какие элементы системы могут быть

затронуты угрозой) необходимо оценить вероятность угроз. При этом

• для

умышленных

источников

угрозы:

мотивацию

возможных

следует принимать

в

расчет:

нарушителей, их возможности, доступные им ресурсы, восприятие

привлекательности и уязвимости активов информационной системы

2

3

• для случайных источников угрозы: географические факторы, такие как

близость к химическим или нефтяным заводам, возможность экстремальных

погодных условий и факторы, которые могут влиять на человеческие ошибки

и неправильное функционирование оборудования

12

13.

Управление рисками1. Управление уязвимостями

Идентификация

уязвимостей

включает

идентификацию

слабых

мест,

которые могут быть использованы источником угрозы для причинения вреда

активам.

Слабые места могут возникать в любом из следующего:

1. организация; процессы и процедуры;

2. менеджмент; персонал; физическая среда;

3. конфигурация системы ИКТ;

4. аппаратные средства,

5. программное обеспечение или аппаратура связи

13

14.

Управление рисками1. Управление уязвимостями

ЖЦУР – 3. Идентификация влияния (воздействия)

Когда происходит инцидент, он вызывает ущерб.

Этот ущерб непосредственно связан с затронутым активом (активами) или

частью актива, так как активы имеют ценность.

Организации должны идентифицировать, какие операционные последствия

происходят, когда активам причиняется ущерб, в терминах:

1. времени на расследование и ремонт;

2. потерянного (рабочего) времени;

3. упущенных возможностей;

4. финансов, необходимых для восстановления ущерба.

14

15.

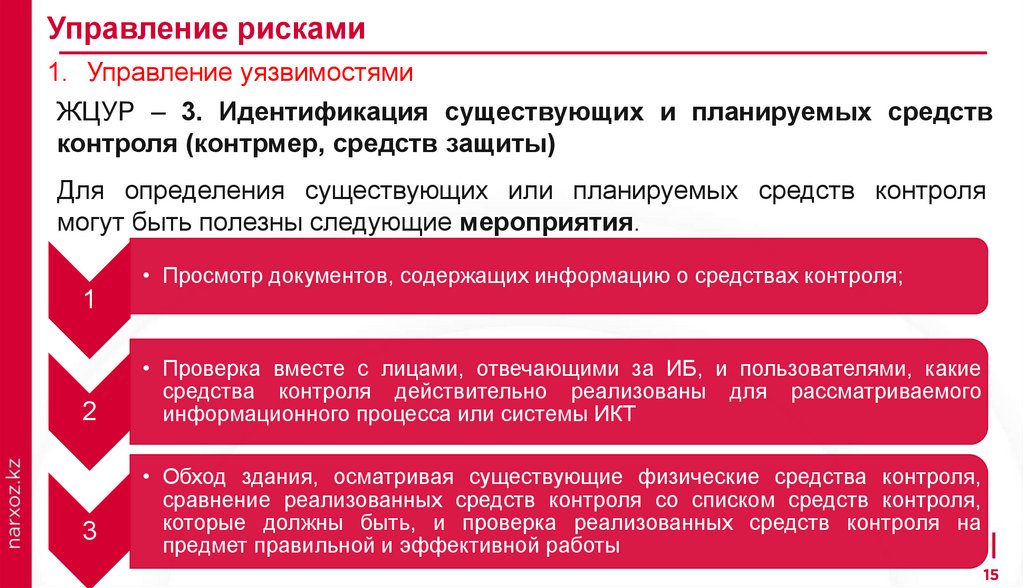

Управление рисками1. Управление уязвимостями

ЖЦУР – 3. Идентификация существующих и планируемых средств

контроля (контрмер, средств защиты)

Для определения существующих или планируемых средств контроля

могут быть полезны следующие мероприятия.

• Просмотр документов, содержащих информацию о средствах контроля;

1

2

3

• Проверка вместе с лицами, отвечающими за ИБ, и пользователями, какие

средства контроля действительно реализованы для рассматриваемого

информационного процесса или системы ИКТ

• Обход здания, осматривая существующие физические средства контроля,

сравнение реализованных средств контроля со списком средств контроля,

которые должны быть, и проверка реализованных средств контроля на

предмет правильной и эффективной работы

15

16.

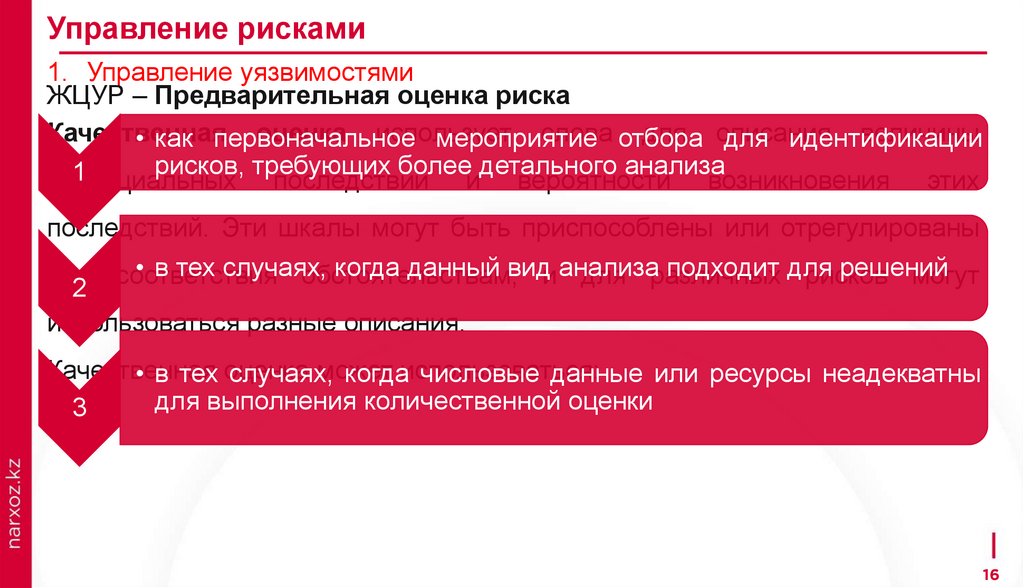

Управление рисками1. Управление уязвимостями

ЖЦУР – Предварительная оценка риска

Качественная

оценка использует

слова отбора

для описания

величины

• как первоначальное

мероприятие

для идентификации

рисков, требующих более детального анализа

1

потенциальных

последствий и вероятности возникновения этих

последствий. Эти шкалы могут быть приспособлены или отрегулированы

• в тех случаях,

когда данный види анализа

подходит для

решений

для

соответствия

обстоятельствам,

для

различных

рисков

могут

2

использоваться разные описания.

Качественная

может

• в тех оценка

случаях,

когдаиспользоваться:

числовые данные или ресурсы неадекватны

для выполнения количественной оценки

3

16

17.

Управление рисками1. Управление уязвимостями

ЖЦУР – Предварительная оценка риска

В полуколичественной оценке качественным шкалам даны значения.

Цель состоит в том, чтобы создать более расширенную ранжированную

шкалу, чем та, что обычно достижима при качественной оценке, а не в том,

чтобы

предложить

реалистические

значения

риска,

такие

как

при

действительно количественной оценке.

17

18.

Управление рисками1. Управление уязвимостями

ЖЦУР – Предварительная оценка риска

Количественная оценка использует числовые значения для последствий и

вероятностей,

а

не

описательные

шкалы,

которые

используются

в

качественной и полуколичественной оценке.

При этом применяются данные из различных источников, в том числе и

данные собственной статистики организации об инцидентах за прошлый

период. Качество анализа зависит от точности и полноты числовых

значений и от корректности используемых моделей.

18

19.

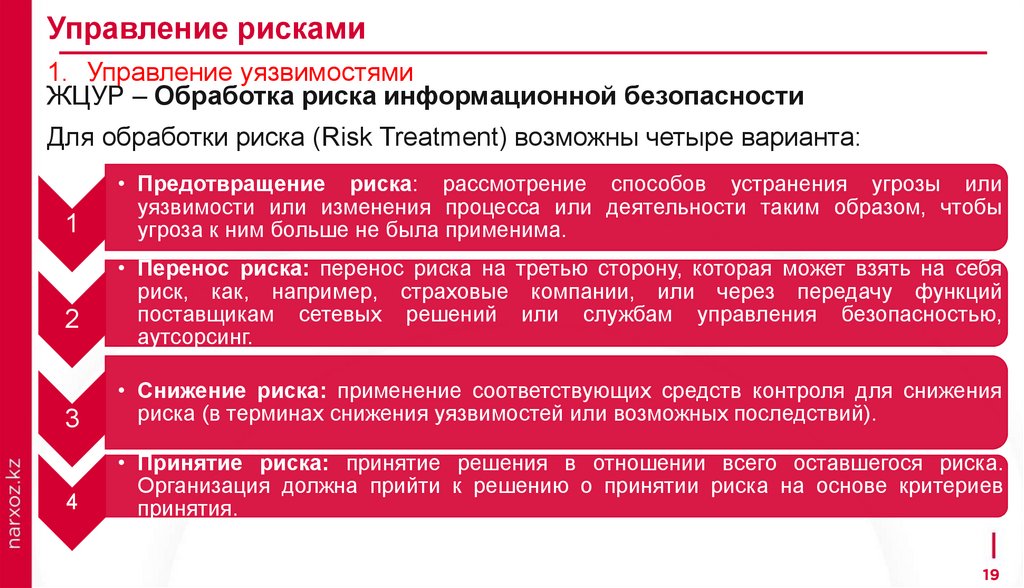

Управление рисками1. Управление уязвимостями

ЖЦУР – Обработка риска информационной безопасности

Для обработки риска (Risk Treatment) возможны четыре варианта:

1

2

• Предотвращение риска: рассмотрение способов устранения угрозы или

уязвимости или изменения процесса или деятельности таким образом, чтобы

угроза к ним больше не была применима.

• Перенос риска: перенос риска на третью сторону, которая может взять на себя

риск, как, например, страховые компании, или через передачу функций

поставщикам сетевых решений или службам управления безопасностью,

аутсорсинг.

3

• Снижение риска: применение соответствующих средств контроля для снижения

риска (в терминах снижения уязвимостей или возможных последствий).

4

• Принятие риска: принятие решения в отношении всего оставшегося риска.

Организация должна прийти к решению о принятии риска на основе критериев

принятия.

19

20.

Управление рисками1. Управление уязвимостями

ЖЦУР – Выбор методов реагирования и инструментов управления

рисками

Для эффективного управления информационными рисками разработаны

специальные методики, например методики международных стандартов

ISO 31010, AS/NZS 4360, FERMA, ISO 15408, ISO 17799; а также

национальных стандартов ГОСТ Р 51901, NIST 800-30, SAC, COSO ERM,

SAS 55/78 и некоторые другие, аналогичные им.

20

21.

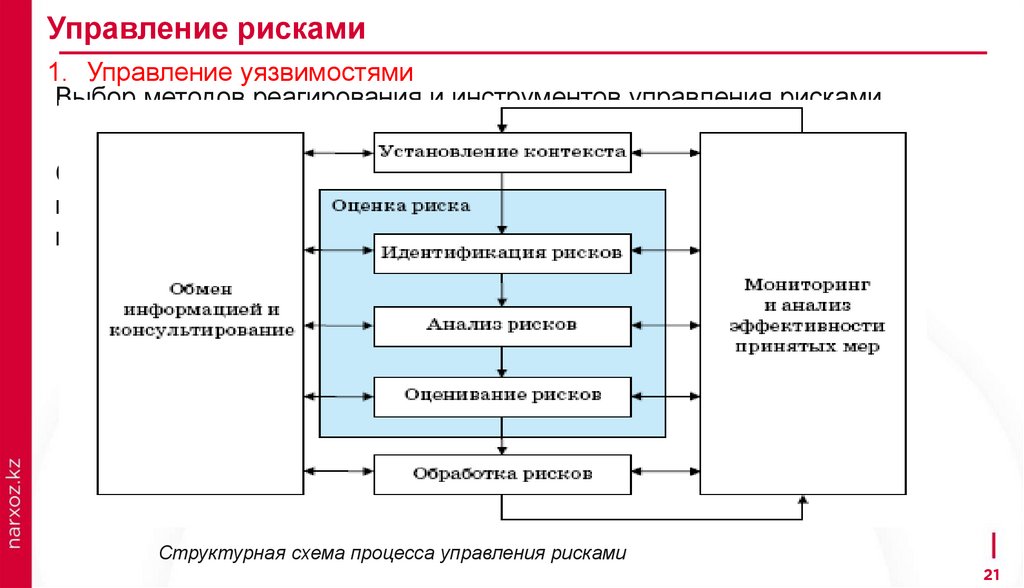

Управление рисками1. Управление уязвимостями

Выбор методов реагирования и инструментов управления рисками

Согласно международному стандарту ISO 31010:2009

процесс управления рисками представляет собой семь

взаимосвязанных и взаимодополняющих основных функций:

1. обмен информацией и консультирование,

2. установление контекста,

3. идентификация рисков,

4. анализ рисков,

5. оценивание рисков,

6. обработка рисков,

7. мониторинг и анализ эффективности принятых мер

Структурная схема процесса управления рисками

21

22.

Управление рискамиВыбор методов реагирования и инструментов управления рисками Руководство по управлению рисками в области безопасности от

компании Microsoft

Более подробная информация:

http://window.edu.ru/resource/426/61426/files/nesterov-lectures.doc

22

Менеджмент

Менеджмент