Похожие презентации:

Криптоанализ блочного шифра

1.

SatelliteПЗ-7 Тема:

КРИПТОАНАЛИЗ БЛОЧНОГО

ШИФРА

(СЛАЙДОВАЯ АТАКА)

Satellite dish

Radio tower

2.

Учебные вопросы:1. Описание метода криптоанализа и

алгоритма шифрования

2. Последовательность выполнения

задания

3.

ИНСТРУКТАЖ ПО МЕРАМ БЕЗОПАСНОСТИ1. Запрещается открывать кожух системного блока,

заднюю панель монитора.

2. Включение ЭВМ в сеть можно производить

только при положении выключателя «СЕТЬ» в

выключенном состоянии.

3. При возгорании выключить ЭВМ, отсоединить её

от сети и принять меры к тушению пожара.

4. Все действия с ЭВМ производить только по

указанию преподавателя.

4.

Первый учебный вопросОписание метода криптоанализа и

алгоритма шифрования

5.

Схема обычной слайдовой атакиXr

X0

...

F2

F1

Fr

X r

X 0

F1

F2

...

Fr

Пусть X0 и X 0 – некоторые открытые тексты, Xj = Fj(Xj-1), X j = Fj(X j-1),

j = 1,2,…,r.

Если имеется некоторая пара значений, такая что, X0 = X 1, то и Xr-1 = X r.

Предположим, что Xj-1 = X j, тогда можно сказать,

что Xj = F(Xj-1) = F(X j) = X j+1.

Пара открытых текстов и соответствующих им

шифр-текстов (P,C) (P ,C ) называется слайдовой

парой в том случае, если F(P )=P и F(C )=C.

6.

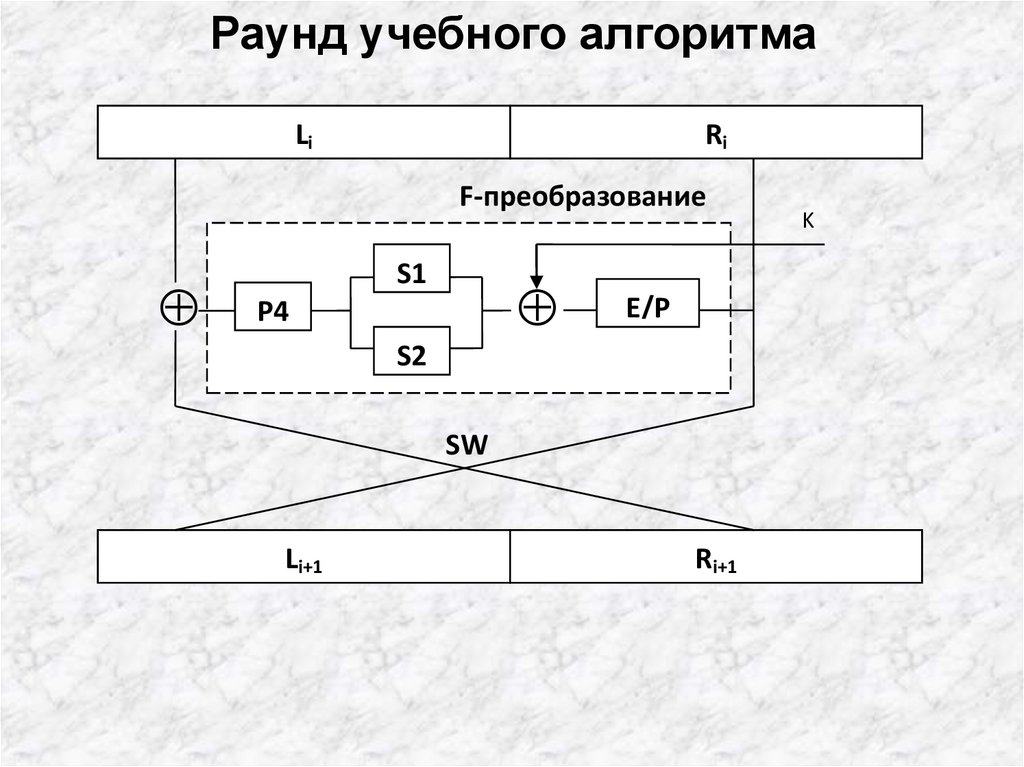

Раунд учебного алгоритмаLi

Ri

F-преобразование

S1

P4

E/P

S2

SW

Li+1

Ri+1

K

7.

Блоки замены (S-блоки),десятичное представление

Блок S1

S1

0

1

2

3

0

0

2

2

3

1

1

3

1

0

2

2

0

2

3

Блок S2

3

1

3

1

0

S2

0

1

2

3

0

0

0

3

0

1

2

1

2

2

Таблица перестановки P4

3

4

2

1

2

0

3

3

3

3

1

2

1

1

8.

Второй учебный вопросВыполнение задания

9.

Технология выполнения заданияЗадание. Найти секретный ключ K учебного алгоритма с

помощью метода криптоанализа с использованием

обычной слайдовой атаки.

Для выполнения задания необходимо воспользоваться

файлом «Слайдовая атака.xlsm», который реализует

шифрование с помощью учебного алгоритма. Открыть

книгу «Слайдовая атака.xlsm», в строке

предупреждения включить выполнение макросов.

На листе «параметры шифра» следует ввести номер

варианта (например 13), значения таблицы операции

перестановки с расширением E/P, таблицы перестановки

P4, таблиц S-блоков в десятичном виде и маски,

определяемых вариантом.

10.

Шаг 3. Расшифровка шифрограммы(действия на стороне получателя)

Согласно определению слайдовой пары для сети

Фейстеля, слайдовыми парами являются тексты i и j, для

которых:

левая половина X_L открытого текста Pi совпадает с

правой половиной X _R текста P j , а также

правая половина Y_R шифр-текста Ci.совпадает с

левой половиной Y _L шифр-текста C j.

11.

ОТОБРАННЫЕ СЛАЙДОВЫЕ ПАРЫ№

3

2

8

5

14

X_L

1001

1001

1001

1001

1001

ОТОБРАННЫЕ СЛАЙДОВЫЕ ПАРЫ

X_R Y_L Y_R

№ X'_L X'_R Y'_L Y'_R

0010 1011 1110

1 0000 1001 1110 0010

0001 1100 0011

4 0011 1001 0011 1001

0111 1100 0111

6 0101 1001 0111 1001

0100 1010 0100

7 0110 1001 0100 1010

1101 1001 1111

16 1111 1001 1111 0000

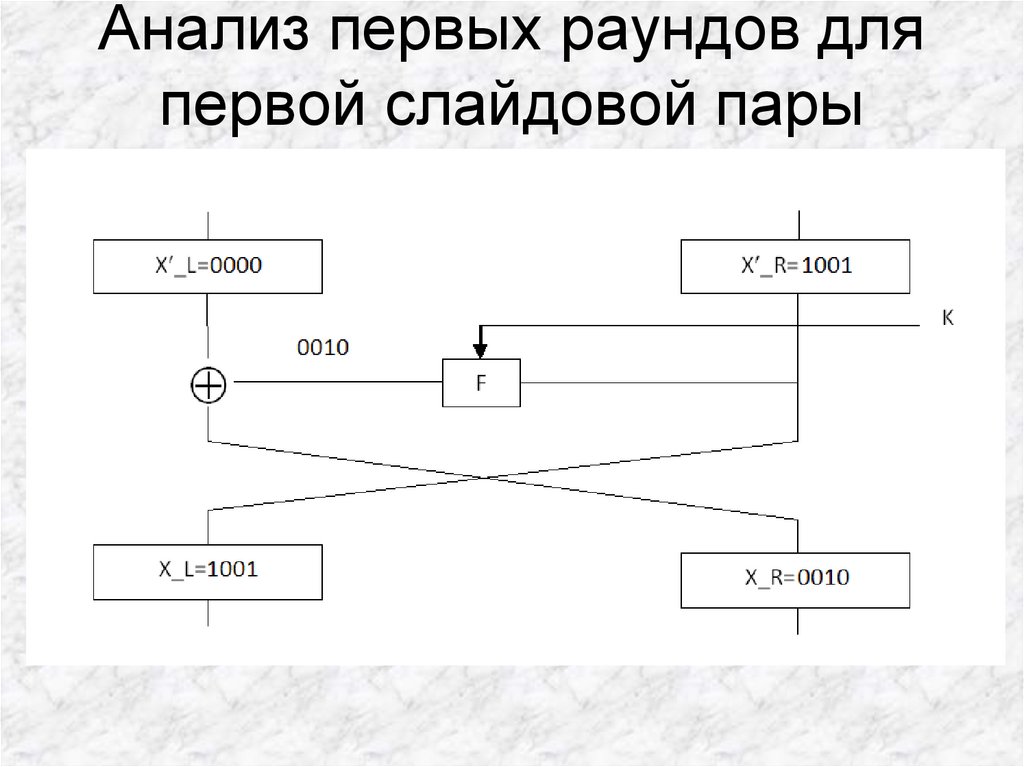

При проведении анализа слайдовой пары

рекомендуется заносить промежуточные

результаты на лист «анализ» книги «Слайдовая

атака.xlsm». Проведем анализ первой из

выделенных слайдовых пар – пары 3, 1:

Скопируем слайдовую пару 3, 1 на лист

«анализ».

12.

Анализ первых раундов дляпервой слайдовой пары

13.

Выполнение преобразования P4-114.

ВходВыход S1 Выход S2

0000

00

00

0001

10

00

0010

01

10

0011

11

01

0100

10

00

0101

00

11

0110

01

01

0111

11

10

1000

10

11

1001

11

00

1010

01

10

1011

00

10

1100

10

11

1101

11

11

1110

01

01

1111

00

01

Таблица

входов-выходов

S-блоков

15.

E/P-преобразованиеВыполним E/P-преобразование для входа 1001.

Получаем значение 11010100, которое будет

сложено по модулю два с секретным ключом

K=(K1,K2). Таким образом, на вход блока S1

будет подано значение 1101 K1, а на вход блока

S2 – 0100 K2.

16.

Возможные значения К1 иK2входы S1

K1

входы S2

K2

0010 1101 1111

0000 0100

0100

0110 1101 1011

0001 0100

0101

1010 1101 0111

0100 0100

0000

1110 1101 0011

1001 0100

1101

17.

Анализ последних раундов шифрованиядля первой слайдовой пары

Y _R=0010

Y _L=1110

K

1001

F

Y_L=1011

Y_R=1110

K1

первые,

K2

последние раунды

первые,

последние раунды

1111

1011

0100

1101

1011

1110

0101

1001

0111

0010

0000

0101

0011

0110

1101

0100

18.

КРИПТОАНАЛИЗСпасибо

за

БЛОЧНОГО

ШИФРА

внимание!

(СЛАЙДОВАЯ

АТАКА)

Информатика

Информатика