Похожие презентации:

Обеспечение информационной безопасности сервера учебного заведения с учетом особенностей DLP-системы

1.

Министерство образования и науки Челябинской областиГосударственное бюджетное профессиональное образовательное учреждение

«Челябинский радиотехнический техникум»

Обеспечение информационной безопасности

сервера учебного заведения с учетом

особенностей DLP-системы

Выполнила: Рушанина К.Я.

группа КБ-451

г. Челябинск

2.

Цели и задачи работыЦелью курсовой работы является: Обеспечить информационную безопасность сервера

учебного заведения, с помощью DLP- системы.

Задачи:

1. Охарактеризовать виды и характер происхождения угроз. Классы каналов

несанкционированного получения информации;

2. Изучить причины нарушения целостности и доступности информации.

3. Разработать программные способы защиты информации

4. Разработать нормативно-правовую основу и определение класса защиты информации

в соответствии с Руководящими документами ФСТЭК России.

5. Изучить основные информационные политики безопасности в области эксплуатации

защищаемого объекта

6. Разработать требования к системе защиты и факторы, влияющие на требуемый

уровень защищённости

3.

Сервер HPE ProLiantML110 Gen10 6-ядерный

Xeon Bronze 3104 1.7

ГГц;

Операционная

система Windows server

2012

Предмет защиты

Предметом защиты является сервер

учебного заведения, который находится в

серверной. Серверная располагается на 4

этаже.

DeviceLock DLP Требования:

Windows Server 2003/2003 R2;

Windows Server 2008/2008 R2;

Windows Server 2012/2012 R2;

Windows Server 2016

4.

Информационная безопасностьИнформационная безопасность — это процесс обеспечения доступности,

целостности и конфиденциальности информации.

Под доступностью понимается соответственно обеспечение доступа к

информации.

Целостность — это обеспечение достоверности и полноты информации.

Конфиденциальность подразумевает под собой обеспечение доступа к

информации только авторизованным пользователям.

5.

Виды информационных угрозВиды информационных угроз

преднамеренные и случайные.

К

преднамеренным

угрозам можно отнести:

• хищение

носителей

информации;

• компьютерные вирусы;

• копирование данных.

бывают:

К случайным угрозам можно

отнести:

• ошибки

пользователя

и

обслуживающего персонала;

• отказ и сбой аппаратуры;

• несчастные

случаи

и

аварийные ситуации.

6.

Нормативно-правовая основаФедеральный закон "Об информации, информационных технологиях и о

защите информации" от 27.07.2006 N 149-ФЗ (последняя редакция 27.07.2006).

Федеральный закон "О персональных данных" от 27.07.2006 N 152-ФЗ

(последняя редакция 27.07.2006)

Было определено, что более подходящим классом защищенности, будет

являться группа 1, класс Д, так как вся информация находящаяся на сервере

передается по каналам связи, но она обрабатывает персональные данные и не

передает информацию в другую автоматизированную систему.

7.

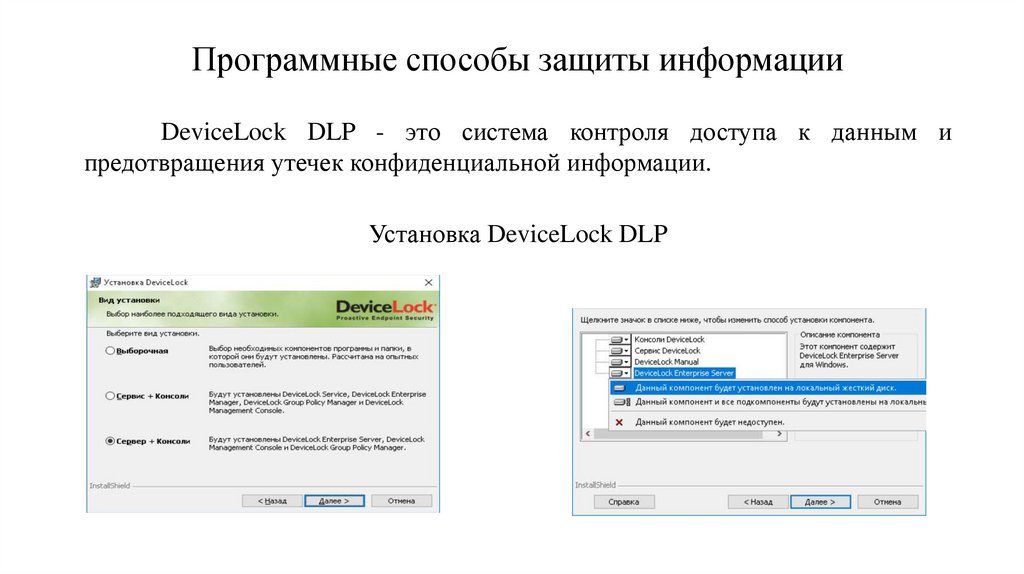

Программные способы защиты информацииDeviceLock DLP - это система контроля доступа к данным и

предотвращения утечек конфиденциальной информации.

Установка DeviceLock DLP

8.

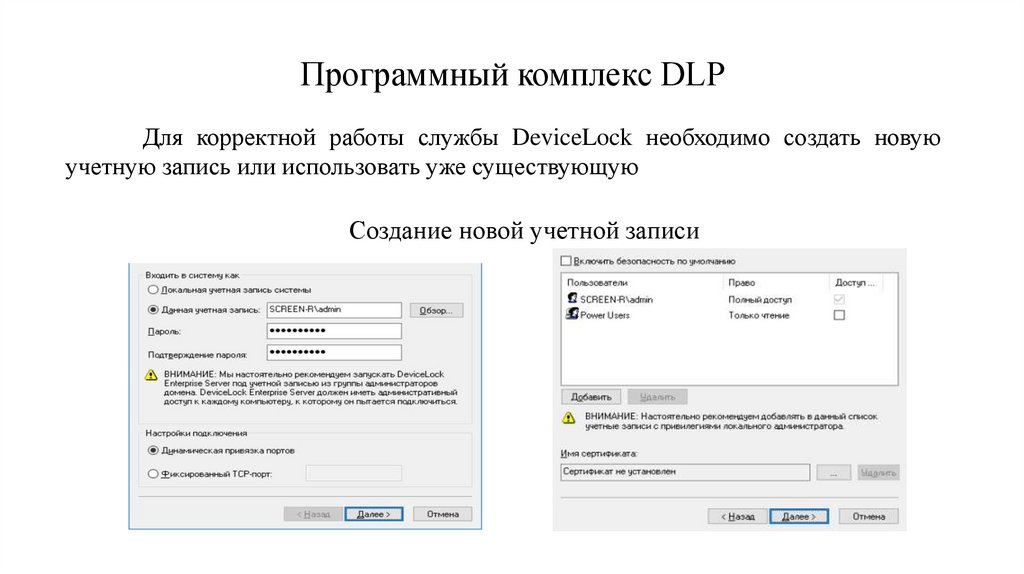

Программный комплекс DLPДля корректной работы службы DeviceLock необходимо создать новую

учетную запись или использовать уже существующую

Создание новой учетной записи

9.

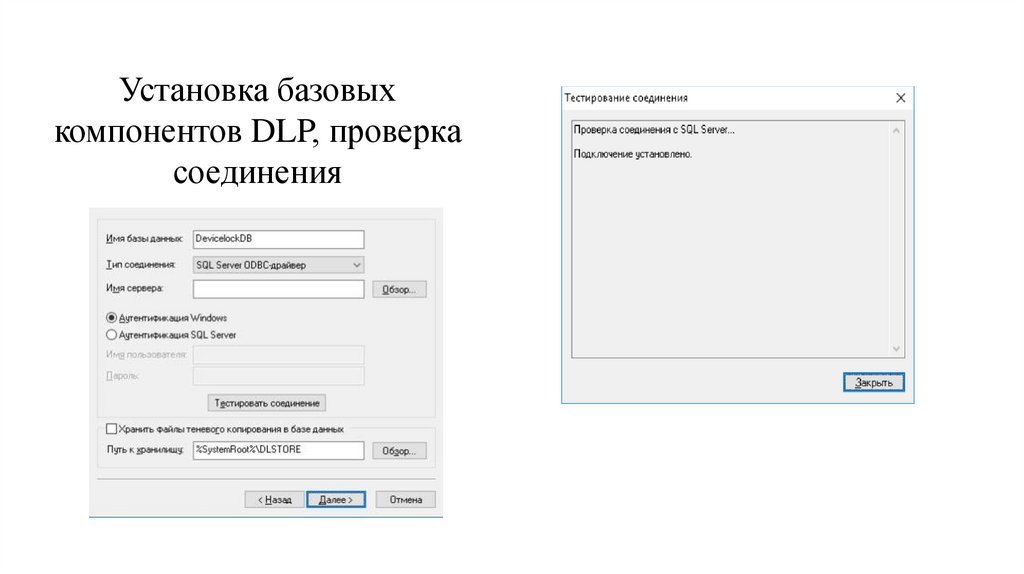

Установка базовыхкомпонентов DLP, проверка

соединения

10.

Проверка работы компонентов11.

Технические меры защитыЭлектромагнитный замок на дверь (TM Touch

Memory)

Снаружи замок открывается электронными

ключами-таблетками и механическим ключом,

а изнутри - кнопкой выхода.

Камера (Hikvision DS-2CD2143 G2-IU)

Матрица 1/3″ Progressive Scan CMOS

Широкий динамический диапазон

WDR -120 дБ Максимальное

разрешение 2688 × 1520

12.

Разработка основных информационных политикбезопасности

Политики безопасности:

1. В организации должны проводиться проверки выполняемых действий

персонала;

2. В организации следует оговаривать и периодически проверять

обязанности пользователей по соблюдению мер безопасности;

3. Обеспечение защиты системы управления базами данных и хранение

информации;

4. Управление доступом;

5. Защита от вредоносного ПО.

13.

ЗаключениеВ ходе выполнения курсовой работы были рассмотрены различные аспекты

обеспечения информационной безопасности для веб-сервера электронной коммерции.

Были охарактеризованы виды и характер угроз, классы каналов несанкционированного

получения информации, причины нарушения целостности и доступности информации.

Разработаны

программные

способы

защиты,

нормативно-правовая

основа

и

определение класса защиты в соответствии с Руководящими документами ФСТЭК

России, изучены основные информационные политики безопасности и разработаны

требования к системе защиты.

Программное обеспечение

Программное обеспечение