Похожие презентации:

Призентация На тему Комьютерные Вирусы (2)

1.

Компьютерные вирусыДелал Макров

Сергей

1-исип -25-3к

2.

Компьютерный вирус — это вредоносная программа, способная

самостоятельно распространяться и заражать компьютеры, системы

или сети. Может выполнять различные действия: уничтожение,

изменение или кража данных, блокировка работы компьютера или сети,

перехват информации и т. д..

Виды

Некоторые виды компьютерных вирусов:

По среде обитания:

Сетевые — распространяются по сети, используют уязвимости в

системах безопасности для заражения других компьютеров.

Файловые — заражают исполняемые файлы (.exe, .com).

Загрузочные — инфицируют загрузочные секторы жёстких дисков и

загружаются при старте операционной системы.

Макровирусы — поражают приложения, использующие макроязыки

(например, Microsoft Word или Excel).

3.

Сетевые вирусыСетевые вирусы — Это программы, которые для распространения используют

протоколы и возможности локальных и глобальных сетей. Они могут отправлять себя

другим пользователям в локальной сети или через Интернет.

Принцип работы: вирус самостоятельно передаёт свой код на удалённый сервер

или рабочую станцию, а некоторые виды — запускают на выполнение свой код на

удалённом компьютере или «подталкивают» пользователя к запуску заражённого файла.

виды сетевых вирусов:

Почтовые черви — Распространяются через электронную почту в виде приложения к

письму или ссылки на вирус в интернете, рассылают себя по всем обнаруженным адресам.

Сетевые черви — Проникают на компьютер через «дыры» (уязвимости) в системе, могут

копировать себя в папки, открытые для записи.

IRC-черви, IM-черви — Распространяются через IRC-чаты и интернет-пейджеры (ICQ, AOL,

Windows Messenger, MSN Messenger).

P2P-черви — Распространяются через файлообменные сети P2P (peer-to-peer).

4.

Файловые ВирусыФайловый вирус — компьютерный вирус, который для своего

размножения использует файловую систему, внедряясь в исполняемые

файлы. Объектом вирусного поражения могут выступать исполняемые

двоичные файлы (EXE, COM), файлы динамических библиотек (DLL),

драйверы (SYS), командные файлы (BAT, CMD) и другие.

разновидности файловых вирусов:

Резидентные — загружают в оперативную память резидентную часть,

которая впоследствии может отслеживать открываемые пользователем

файлы, заражая их.

Нерезидентные — после получения управления ищут файлы для

заражения в текущем и (или) корневом каталогах, либо в каталогах,

указанных в системной переменной среды PATH.

Перезаписывающие — при заражении записываются поверх

программы и поэтому необратимо портят её.

Вирусы-спутники (компаньоны) — представляют собой «дубликат»

заражаемой программы, запускающийся вместо неё.

5.

Загрузочный вирус — компьютерный вирус, который записывается в первыйсектор гибкого или жёсткого диска и выполняется при загрузке компьютера с

идущих после главной загрузочной записи (MBR), но до первого загрузочного

сектора раздела.

Механизм действия: вирус заменяет код, необходимый для инициализации

операционной системы, своим, что позволяет ему активироваться при каждом

включении компьютера. Некоторые действия простейших загрузочных

вирусов:

Выделяют некоторую область диска и делают её недоступной для

операционной системы.

Замещают программу начальной загрузки в загрузочном секторе диска, копируя

корректную программу загрузки и свой код в выделенную область.

Организуют передачу управления так, чтобы вначале выполнялся код вируса и

лишь затем — программа начальной загрузки.

Виды:

Загрузочные вирусы были широко распространены в эпоху MS-DOS.

Например:

Brain — первый широко известный загрузочный вирус, распространялся через

дискеты и замедлял работу компьютера.

Stoned — вирус, который показывал сообщение «Your PC is now Stoned!» при

включении компьютера.

6.

Майкро ВирусыМакровирус — это разновидность компьютерных вирусов,

разработанных на макроязыках, встроенных в прикладные пакеты ПО,

например Microsoft Office.

Основная опасность макровирусов — способность быстро

распространяться: как только заражённый макрос запущен, все другие

документы на компьютере пользователя подвергаются заражению.

Действия, которые могут совершать макровирусы:

удалять, повреждать, перемещать и отправлять файлы;

форматировать диски;

встраивать изображения.

Макровирусы распространяются через электронные письма, съёмные

носители информации и компьютерные сети.

Чтобы удалить макровирусы, следует использовать надёжное

защитное ПО, которое предоставляет специальные средства

обнаружения и удаления вирусов

7.

СПОСОБ ЗАРАЖЕНИЯЧерез интернет

Посещение заражённых веб-сайтов. Некоторые вирусы могут автоматически загружаться

при посещении определённых сайтов.

Использование фишинговых ссылок. Злоумышленники отправляют письма, которые

маскируются под официальную переписку, заставляя открыть вложение или перейти по

ссылке. Как только пользователь это делает, компьютер заражается вирусом.

Ложные ссылки для загрузки. Например, на неофициальных сайтах для загрузки программ

могут быть ссылки «Скачать», которые не приводят к загрузке нужного файла.

Съемные носители

Заражённые USB-устройства — например, флешка с вредоносным ПО подключается к

компьютеру, вредоносная программа может автоматически запуститься, используя

уязвимости операционной системы. Это особенно актуально для операционных систем, где

включён автозапуск.

Заражённые жёсткие диски — вирус может быть перенесён на компьютер через

заражённые жёсткие диски, полученные от неизвестных источников.

8.

как обезопасить себя от

вирусов?

Обезопасить себя от вирусов на ПК - можно сочетая меры по защите антивируса,

настройке сети, браузера и данных. Важно помнить, что даже лучший антивирус не

даёт 100% защиты. Например:

Антивирус

Использовать надёжные антивирусные программы. Лучше выбирать платные

решения с регулярными обновлениями и расширенными функциями защиты.

Некоторые рекомендации:

Регулярно обновлять базы данных антивируса для своевременного обнаружения и

удаления новых угроз.

Обращать внимание на антивирусы с гибкими настройками — в них можно

регулировать частоту и интенсивность сканирования, чтобы не перегружать систему

во время работы.

Учитывать совместимость — антивирус должен поддерживать операционную систему

и соответствовать техническим характеристикам устройства.

9.

Антивирусные - программы обнаруживают вирус и обезвреживают его.Программа может найти вирус самостоятельно, если постоянно сканирует

систему, или во время проверки, запущенной пользователем.

Некоторые способы, которыми антивирусы борются с вирусами:

Сканирование по сигнатуре - После появления нового вируса его код

анализируют, чтобы найти сочетание символов, однозначно его выделяющее.

Результат анализа добавляют в антивирусную базу сканера. При каждом

следующем запуске программа пытается найти в теле просматриваемого файла

эту сигнатуру.

Эвристический анализ - Сканер пытается проанализировать, что делает

приложение, может распаковать сжатое приложение и эмулировать его работу.

Каждое подозрительное действие, совершаемое приложением, увеличивает

некий счётчик. При достижении заданного предела сканер считает, что перед ним

вирус.

Контроль целостности - Любое неожиданное и беспричинное изменение данных

на диске является подозрительным событием, требующим особого внимания

антивирусной системы.

10.

Как обезопасить сеть?Брандмауэр

Брандмауэр (файрвол) действует как фильтр для

сетевого трафика, предотвращая доступ вредоносных

программ и вирусов в систему. Некоторые особенности

настройки:

Включить брандмауэр — в операционные системы

macOS и Windows он встроен, позволяет блокировать

нежелательные подключения из интернета и других

сетей.

Настроить правила для программ — можно разрешить

доступ только к тем программам, которым доверяется

(например, браузерам или почтовым клиентам), и

заблокировать доступ для остальных.

Регулярно проверять, какие программы используют

сеть — иногда программы без ведома пользователя

пытаются выйти в интернет, и это может быть

подозрительным.

Виды браундмауэр:

Аппаратные — физические

устройства, которые

устанавливаются между

локальной сетью и

интернетом. Часто

используются в

корпоративных сетях.

Программные —

приложения, которые

устанавливаются на

компьютеры или серверы.

Сетевые — работают на

11.

эволюция компьютерныхвирусов

Компьютерные вирусы эволюционировали совершенствовали методы атаки, становясь всё

более изощрёнными и сложными для распознавания и борьбы. Это проявляется в истории

вирусов, в видах вредоносных программ и в методах распространения.

Истории:

1971 год — создание программы Creeper — первой самовоспроизводящейся программы, которую

создал Боб Томас для исследования возможностей самораспространения. Creeper

распространялся через модем, сохранял свою копию на заражённом компьютере и пытался

удалить себя с предыдущего.

1983 год — аспирант из Университета Южной Калифорнии Фред Коэн впервые публично

продемонстрировал лабораторный компьютерный вирус, написанный им в рамках

исследовательского эксперимента по безопасности. Это была небольшая программа, способная

внедряться в другие исполняемые файлы и тем самым автоматически распространять

собственный код. Именно тогда был введён сам термин «компьютерный вирус»

Особенности:

Creeper не совершал никаких вредоносных действий, а просто показывал на экране сообщение

о том, что его нужно «поймать».

На заражённой машине выводилось сообщение: «I’M THE CREEPER: CATCH ME IF YOU CAN»

12.

Первый вирус в России (CCCP)Первый вирус в России на персональных компьютерах появился в 1988 году. В начале того

года программист А. А. Чижов создал экспериментальный вирус «chivir» для «проверки себя

Настоящий прорыв случился в ноябре 1988 года. Тогда в одном из компьютеров Госплана

СССР начали спонтанно перезагружаться программы — причиной стал импортный вирус

Vienna.648, проникший из Европы. Сотрудник Госплана Дмитрий Лозинский первым локализовал

эту атаку и написал программу AIDStest — первый советский антивирус, который автоматически

находил и «лечил» заражённые COM-файлы.

В июне 1994 года в России был обнаружен сложный вирус OneHalf, вызвавший глобальную

эпидемию во всём мире. Он заражал загрузочные сектора дисков и COM/EXE-файлы, увеличивая

их размер.

RC-1701.CAS — вирус, который появился в 1989 году. Он заставлял символы на экране «падать»

или исчезать, создавая визуальное искажение. В отличие от более разрушительных вирусов, он

не удалял файлы и не нарушал данные, а просто отвлекал пользователя.

RC-1813 — вирус, который появился в 1989 году. Он заражал программы и активно влиял на

операционную систему, что приводило к сбоям, потерям важных файлов и повреждениям

архивов.

RCE-1800 (Dark Avenger) — вирус, который появился в 1989 году. Он повреждал данные на

жёстких дисках и разрушал важные файлы и базы данных. Вирус активно распространялся через

заражённые программы и дискетки, при этом скрывался, маскируясь под нормальную работу

системы.

13.

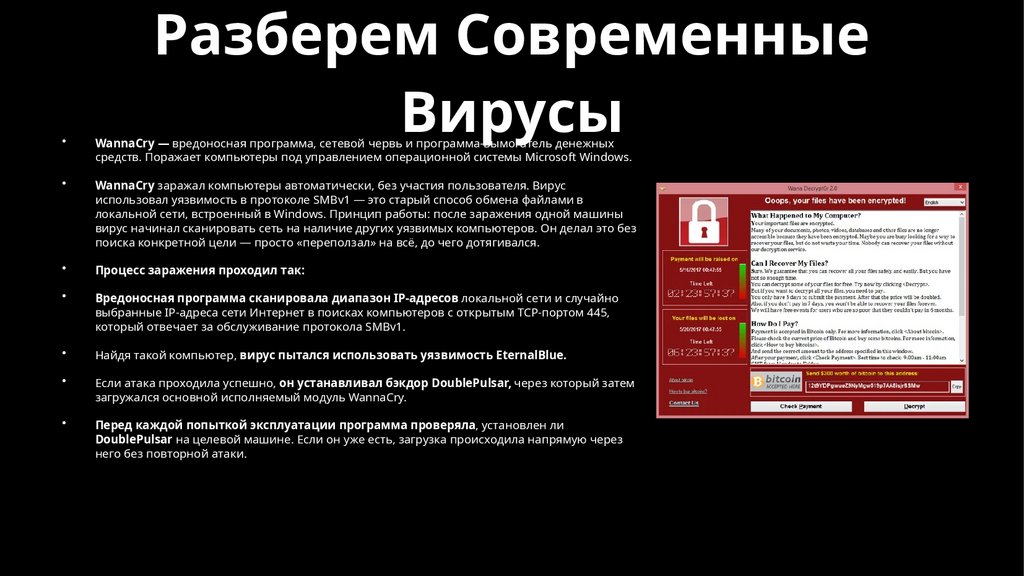

Разберем Современные

Вирусы

WannaCry — вредоносная программа, сетевой червь и программа-вымогатель денежных

средств. Поражает компьютеры под управлением операционной системы Microsoft Windows.

WannaCry заражал компьютеры автоматически, без участия пользователя. Вирус

использовал уязвимость в протоколе SMBv1 — это старый способ обмена файлами в

локальной сети, встроенный в Windows. Принцип работы: после заражения одной машины

вирус начинал сканировать сеть на наличие других уязвимых компьютеров. Он делал это без

поиска конкретной цели — просто «переползал» на всё, до чего дотягивался.

Процесс заражения проходил так:

Вредоносная программа сканировала диапазон IP-адресов локальной сети и случайно

выбранные IP-адреса сети Интернет в поисках компьютеров с открытым TCP-портом 445,

который отвечает за обслуживание протокола SMBv1.

Найдя такой компьютер, вирус пытался использовать уязвимость EternalBlue.

Если атака проходила успешно, он устанавливал бэкдор DoublePulsar, через который затем

загружался основной исполняемый модуль WannaCry.

Перед каждой попыткой эксплуатации программа проверяла, установлен ли

DoublePulsar на целевой машине. Если он уже есть, загрузка происходила напрямую через

него без повторной атаки.

14.

Вирус PetyaВирус-вымогатель — Petya cемейство вирусов-шифровальщиков, которое было

обнаружено в 2016 году. Он атаковал системы на базе Microsoft Windows, заражал

загрузочную запись, шифровал таблицу файловой системы жёсткого диска и

препятствовал загрузке Windows. Затем требовал от пользователей выплатить выкуп в

биткоинах, чтобы вернуть доступ к системе.

Впервые вирус Petya.A был обнаружен в Германии: в марте 2016 года на

электронную почту многих германских фирм началась массовая рассылка файлов с

вирусом, маскирующихся под резюме.

Способы Заражения:

Через уязвимые цепочки поставщиков. Например, первая волна заражения

началась с поставщика софта, которому доверяли тысячи организаций. Программа

M.E.Doc получила заражённое обновление, которое установили на рабочих станциях,

после чего начался запуск вредоносного кода.

С помощью фишинговых писем. Вирус использовал такие письма с вредоносными

вложениями, чтобы проникнуть в системы, не использующие уязвимую версию

M.E.Doc. Пользователю достаточно было открыть заражённый файл, чтобы дать вирусу

точку входа.

После активации вирус Petya начинал действовать как червь: сканировал

внутреннюю сеть и атаковал другие устройства. Даже при отсутствии прямых

уязвимостей Petya мог продвигаться дальше, если ему удавалось получить права

администратора.

15.

Вирус - ILOVEYOUILOVEYOU (также известный как LoveLetter) — компьютерный вирус, который успешно атаковал миллионы

компьютеров под управлением Windows в 2000 году. Вирус был разослан на почтовые ящики с Филиппин в ночь с 4

мая на 5 мая 2000 года. В теме письма содержалась строка «ILoveYou», а к письму был приложен скрипт «LOVELETTER-FOR-YOU.TXT.vbs».

В большинстве случаев пользователь открывал вложение. При открытии вирус рассылал копию самого себя

всем контактам в адресной книге Microsoft Outlook. Он также перезаписывал файлы определённых типов и

распространялся через IRC-каналы.

Вобщей сложности, вирус поразил более 55 миллионов компьютеров по всему миру. Предполагаемый ущерб,

который червь нанёс мировой экономике, оценивается в размере до 15 миллиардов долларов, за что вошёл в Книгу

рекордов Гиннесса как самый опасный компьютерный вирус в мире.

Вирус ILOVEYOU заражал компьютеры с помощью электронной почты. В теме письма содержалась строка

«ILoveYou», а к письму был приложен скрипт «LOVE-LETTER-FOR-YOU.TXT.vbs». В большинстве случаев пользователь

открывал вложение, что приводило к немедленному заражению компьютера. Вирус использовал методы

социальной инженерии, чтобы убедить пользователей открыть файл. После запуска VBS-фаовал серию команд:

копировал себя в системе директории и реестр операционной системы;

сканировал компьютер в поисках мультимедийных файлов;

менял расширение данных, порой делая их невидимыми для пользователя;

прятал видео и аудиофайлы форматов .mp2 и .mp3;

записывал в файлы .jpeg, .js, .vbs и других форматов свои копии — копии вируса.

Затем ILOVEYOU загружал программу для кражи паролей, отправлял информацию на e-mail создателя кода и «звал

подмогу» — скачивал из интернета дополнительные вирусные модули и устанавливал их в систему. Затем вирус

рассылал копии себя самого по всем контактам из адресной книги Microsoft Outlook.

16.

Вирус MydoomВирус MyDoom - начал распространяться 26 января 2004 года. Он

распространялся по электронной почте и через файлообменную сеть

Kazaa. MyDoom отправлял с заражённого компьютера письмо под видом

повреждённого. Чтобы его «прочесть», нужно было открыть прикреплённый

файл. После открытия вложения вирус просто повторял процесс,

распространяясь в геометрической прогрессии. Распространение MyDoom

достигло своего пика 28 января 2004 года, когда примерно 20–25% всех

электронных писем были заражены. Считается, что на этом этапе было

заражено примерно 500–800 тысяч компьютеров.

Особенности:

Создавал бэкдор в операционной системе компьютера жертвы, что

позволяло злоумышленникам получать доступ к системе.

Запускал распределённые атаки типа «отказ в обслуживании» (DDoS) на

определённые веб-сайты, наводнив их трафиком и сделав перегруженными и

недоступными.

Превращал заражённые компьютеры в «зомби», создавая сеть заражённых

машин под контролем создателя вируса.

17.

Вирус Code RedCode Red — компьютерный вирус, сетевой червь, выпущенный в сеть 13 июля 2001 года. Название — намёк на вид напитка Mountain Dew и фразу-предупреждение в вирусе «Hacked By Chinese!» («Взломано

китайцами!»).

Механизм распространения:

Вирус использовал уязвимость в утилите индексирования, которая поставлялась с веб-сервером IIS. Уязвимость была описана Microsoft на их сайте MS01-033, за месяц до эпидемии было выпущено соответствующее

обновление. Особенности:

Вирус не прописывал себя на жёстких дисках серверов и не создавал временных и постоянных файлов, существуя лишь в их оперативной памяти.

Активно распространялся только с 1-го по 19-е число каждого месяца, уходя в «спячку» на инфицированных машинах в оставшееся время.

Действия:

Некоторые действия вируса Code Red после заражения:

Дефейс веб-сайта, обслуживаемого веб-сервером: вместо содержимого выводилась заглушка.

Самораспространение: вирус опрашивал доступные в интернете серверы, отправлял на них соответствующий запрос.

DDoS-атаки на ряд фиксированных IP-адресов, среди которых был адрес сайта администрации президента США.

Важно: дефейс был не перманентным: через 10 часов после успешной атаки червь восстанавливал нормальное содержимое веб-сайта.

Ущерб:

Вирус Code Red нанёс ущерб, оцениваемый в от 2 до 2,6 миллиарда долларов. Некоторые последствия:

перегрузка каналов связи избыточным трафиком и замедление работы сети;

повреждение функционала периферийных устройств с веб-интерфейсами: маршрутизаторов, коммутаторов, DSL-модемов и принтеров.

Автор вируса так и не был найден. При этом бюро расследований Конгресса США предположило, что червь был разработан в университете в китайской провинции Гуандон, но официальных заявлений против кого-либо

выдвинуто не было.

Меры противодействия

Корпорация Microsoft выпустила обновление для уязвимости, чтобы защитить уязвимые системы от атак Code Red. Однако не все администраторы вовремя установили обновление, что послужило причиной

полномасштабной эпидемии.

18.

Вирус AIDSAIDS — компьютерный вирус, самая первая написанная троянская программа.

Появился в апреле 1989 года.

Вирус распространялся через дискеты с надписью AIDS InformationIntroductory Diskette 2.0, которые получали по почте около 20 000 подписчиков

журнала PC Business World.

Получателями в основном были врачи. На дискете был интерактивный

опросник на тему риска заражения СПИДом. На деле же троян зашифровывал

имена файлов и требовал выкуп — 189 долларов на почтовый ящик в Панаме.

AIDS не менял содержимое пользовательских файлов, а только их имена.

Создатель вируса, доктор биологических наук Джозеф Попп, получил доступ

к адресам подписчиков журнала PC Business World и участников конференции

ВОЗ по вопросам СПИДа и разослал около 20 тысяч дискет с вирусом.

19.

Спасибо За Внимание!Вы теперь знаете вирусы и как

бороться с ними

Информатика

Информатика