Похожие презентации:

1z5yBy6SbK40kQub7tHT6aD5EDkkL-wa7lje-Frcp3hE

1.

Современные методыобеспечения кибербезопасности:

анализ угроз и стратегий защиты

исследовательский

2.

ЦельОбеспечить системный обзор современных угроз кибербезопасности и разработать рекомендации

по эффективным методам их предотвращения.

2

3.

Задачи1. Изучить основные современные киберугрозы и их последствия; 2. Проанализировать ключевые

объекты, требующие защиты в IT-инфраструктуре; 3. Исследовать инновационные методы

обнаружения уязвимостей; 4. Рассмотреть современные протоколы шифрования данных; 5.

Разработать рекомендации по повышению уровня кибербезопасности в организациях; 6. Оценить

прогнозы развития рынка кибербезопасности до 2030 года.

3

4.

ПроблемаСовременное информационное пространство характеризуется ростом числа и сложности

кибератак, что ставит под угрозу сохранность конфиденциальных данных и устойчивость

информационных систем предприятий и пользователей.

4

5.

ВведениеРост цифровых технологий увеличивает количество и сложность киберугроз, включая эксплойты,

фишинг, вредоносное ПО и атаки на IoT. Исследование анализирует современные угрозы и

стратеги защиты, включая анализ уязвимостей, криптографию, многофакторную аутентификацию и

организационные меры. Работа полезна специалистам и студентам для понимания вызовов и

методов обеспечения кибербезопасности.

5

6.

Основные понятия и значениекибербезопасности

Кибербезопасность — меры и технологии защиты систем, сетей и данных от

несанкционированного доступа и повреждений. Включает конфиденциальность (защита

информации от раскрытия), целостность (сохранение данных неизменными) и доступность

(обеспечение доступа только авторизованным пользователям). Важна для устойчивости бизнеса и

национальной безопасности. Требует комплексного подхода: технологии, управление рисками и

обучение.

6

7.

Схема основных компонентовинформационной безопасности:

конфиденциальность, целостность и

доступность

7

8.

Современные виды угроз информационнойбезопасности

Современные угрозы включают фишинг — обман пользователей для кражи данных; ransomware —

блокировка данных с требованием выкупа; вредоносное ПО, крадущее информацию; атаки на

Интернет вещей; DDoS-атаки, выводящие сервисы из строя; социальную инженерию,

использующую человеческий фактор. Эти угрозы требуют комплексной защиты и анализа рисков.

8

9.

Основные виды современных цифровых угрозинформационной безопасности

9

10.

Ключевые объекты защиты в IT-инфраструктуреКлючевые объекты защиты включают программное обеспечение (ОС, приложения, облачные

сервисы), сети передачи данных (маршрутизаторы, VPN, межсетевые экраны), устройства IoT с

ограниченной защитой, а также базы данных и аппаратные средства. Каждый объект играет

важную роль и требует специфических мер безопасности для защиты от угроз и поддержания

бизнес-процессов.

10

11.

Основные элементы IT-инфраструктуры и ихзащита

11

12.

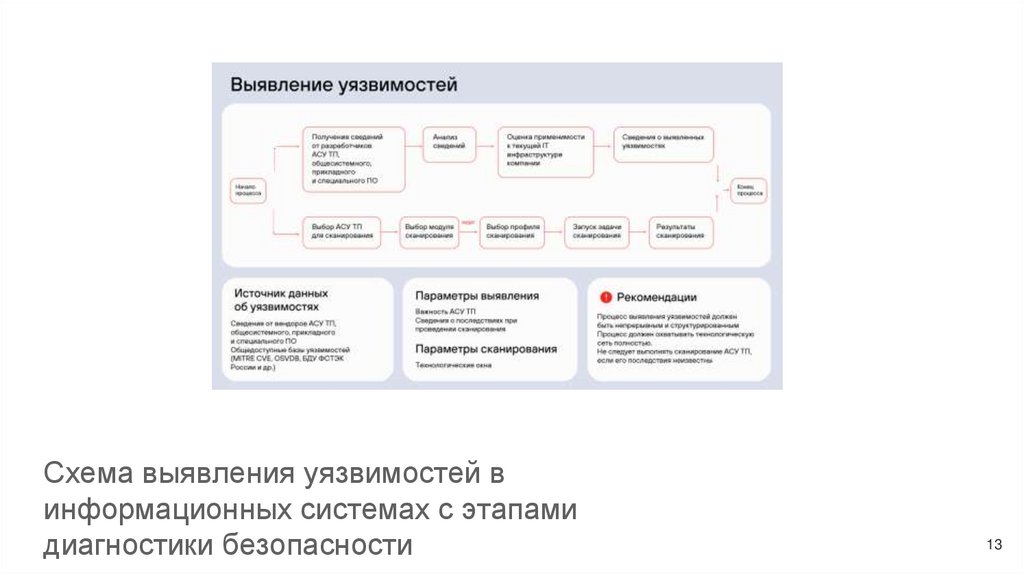

Методы выявления уязвимостей в ИСВыявление уязвимостей начинается с комплексного анализа ПО и аппаратуры на изменения и

конфигурации. Мониторинг сетевого трафика помогает обнаружить аномалии, открытые порты и

ошибки настройки. Регулярные аудиты безопасности с автоматизированными средствами

выявляют устаревшее ПО и неверные настройки. Тесты в реальных условиях выявляют скрытые

слабости. Результаты позволяют эффективно устранять критические уязвимости и повышать

безопасность.

12

13.

Схема выявления уязвимостей винформационных системах с этапами

диагностики безопасности

13

14.

Протоколы шифрования и технологии защитыданных

Протоколы шифрования обеспечивают безопасность данных, делая их непригодными для

понимания без ключа. Они гарантируют конфиденциальность, подлинность и целостность

информации. Важны протоколы TLS и IPSec, а также управление ключами (PKI). Современные

технологии внедряют постквантовое шифрование и интеграцию на разных уровнях ИТинфраструктуры для повышения защиты.

14

15.

Классификация криптографическихалгоритмов и технологий защиты данных

15

16.

Экономика рынка кибербезопасности: тенденциидо 2030

Рынок кибербезопасности быстро растёт благодаря цифровизации и росту подключённых

устройств. Инвестиции превысят 500 млрд $ к 2030, стимулируя инновации и создавая рабочие

места. Облачные технологии и ИИ расширяют возможности защиты. Увеличение финансирования

критично для стабильности бизнеса и госструктур на фоне усиления угроз.

16

17.

Рекомендации по повышению корпоративнойкиберзащиты

Для повышения киберзащиты необходим систематический аудит, адаптивные стратегии и

постоянное обновление технологий. Важно обучать сотрудников и развивать управление

инцидентами. Долгосрочные инвестиции в инновации, включая ИИ и постквантовое шифрование,

обеспечат устойчивость и конкурентоспособность организации.

17

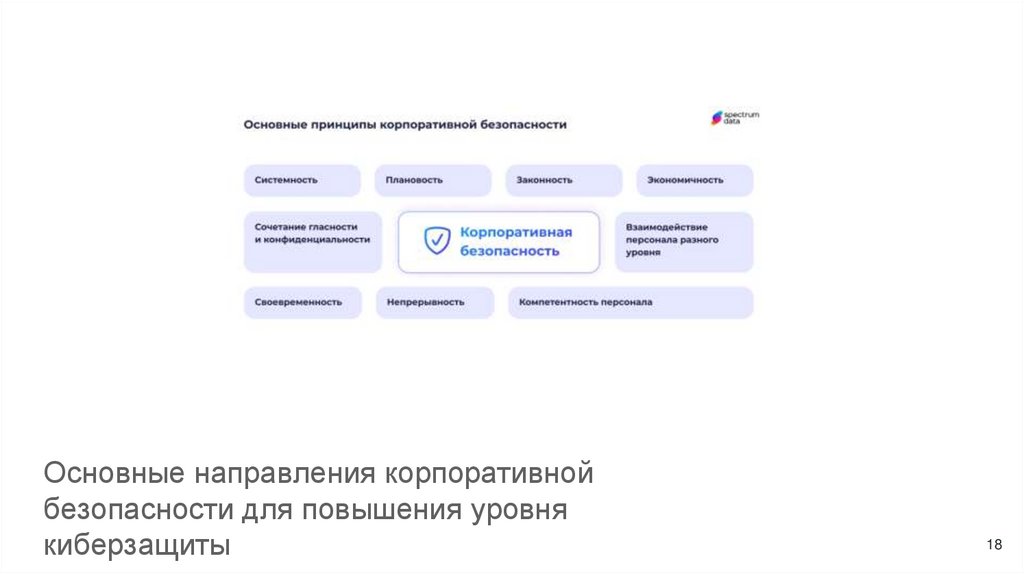

18.

Основные направления корпоративнойбезопасности для повышения уровня

киберзащиты

18

19.

Перспективы развития технологий в областикибербезопасности

Научный прогресс запускает новые подходы в кибербезопасности, включая криптографию, ИИ и

квантовые вычисления. Машинное обучение улучшает выявление угроз и реакцию. Квантовые

технологии обеспечивают высокий уровень шифрования и безопасную передачу данных.

Децентрализованные системы повышают устойчивость к атакам. Будущее — адаптивные,

самообучающиеся системы, способные эффективно защищать цифровое пространство.

19

20.

Перспективы развития технологий в областикибербезопасности: цифровая защита и

инновационные методы

20

21.

Перспективы развития технологий в областикибербезопасности: цифровая защита и

инновационные методы

21

22.

ЗаключениеСовременные методы кибербезопасности требуют комплексного подхода, учитывающего

разнообразие угроз и специфику IT-инфраструктуры. Важны интеграция шифрования, управление

ключами и развитие культуры безопасности. Перспективы связаны с ИИ и квантовой

криптографией. Системное понимание угроз и методов защиты заложит основу для устойчивых

информационных систем будущего.

22

23.

БиблиографияПример списка литературы по кибербезопасности в соответствии с ГОСТ: Иванов С.П. (2021) –

методы защиты; Петрова А.В. (2022) – анализ угроз; Козлов Д.М., Смирнова Е.Н. (2020) – стратегии

защиты; Лебедев Р.И. (2021) – ИИ в предотвращении атак; Шмидт Ю.Г. (2019) – криптозащита;

Васильева Н.К. (2022) – защита данных; Морозов В.А. (2020) – уязвимости ПО; Гусев П.В. (2021) –

многофакторная аутентификация; Захарова О.С. (2022) – подготовка специалистов; Дмитриев И.Н.

(2019) – облачные технологии.

23

Информатика

Информатика