Похожие презентации:

Лекция 6

1.

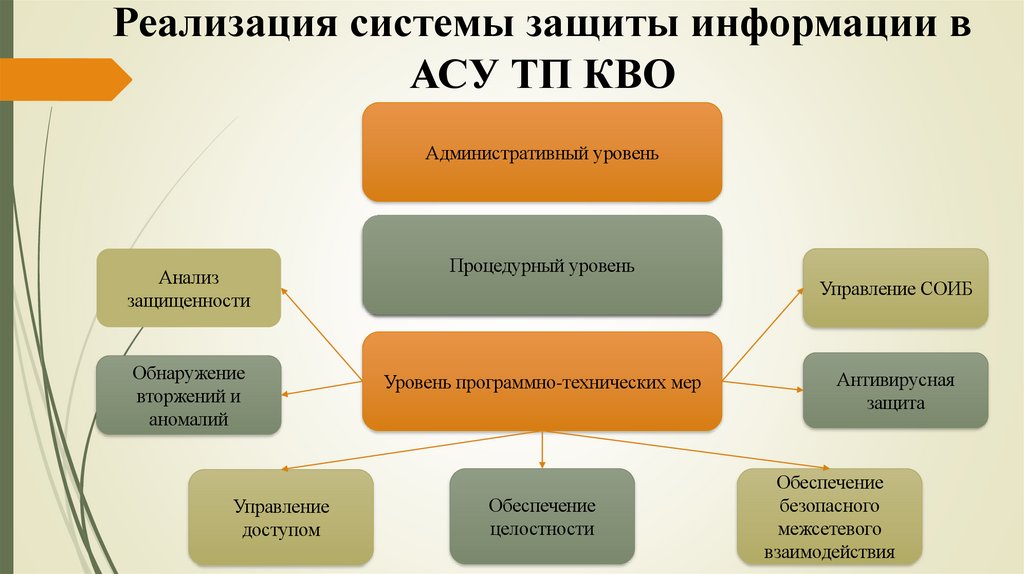

Реализация системы защиты информации вАСУ ТП КВО

Административный уровень

Анализ

защищенности

Обнаружение

вторжений и

аномалий

Управление

доступом

Процедурный уровень

Управление СОИБ

Уровень программно-технических мер

Обеспечение

целостности

Антивирусная

защита

Обеспечение

безопасного

межсетевого

взаимодействия

2.

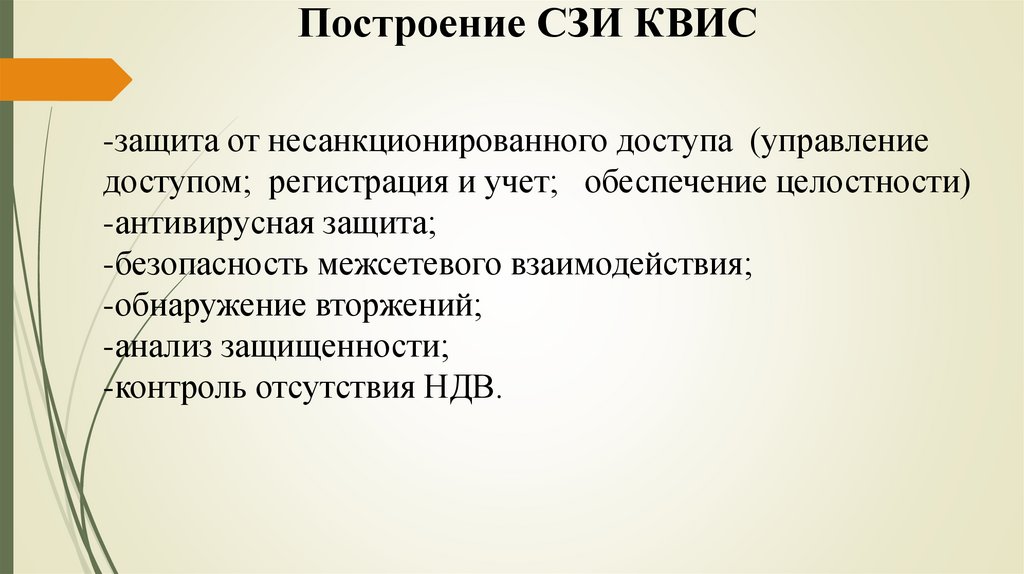

Построение СЗИ КВИС-защита от несанкционированного доступа (управление

доступом; регистрация и учет; обеспечение целостности)

-антивирусная защита;

-безопасность межсетевого взаимодействия;

-обнаружение вторжений;

-анализ защищенности;

-контроль отсутствия НДВ.

3.

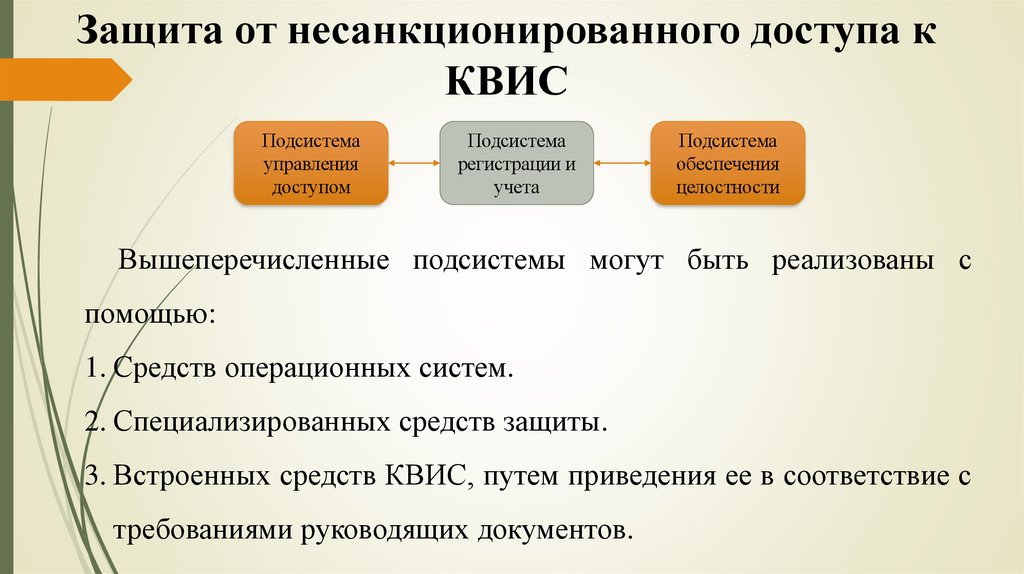

Защита от несанкционированного доступа кКВИС

Подсистема

управления

доступом

Подсистема

регистрации и

учета

Подсистема

обеспечения

целостности

Вышеперечисленные подсистемы могут быть реализованы с

помощью:

1. Средств операционных систем.

2. Специализированных средств защиты.

3. Встроенных средств КВИС, путем приведения ее в соответствие с

требованиями руководящих документов.

4.

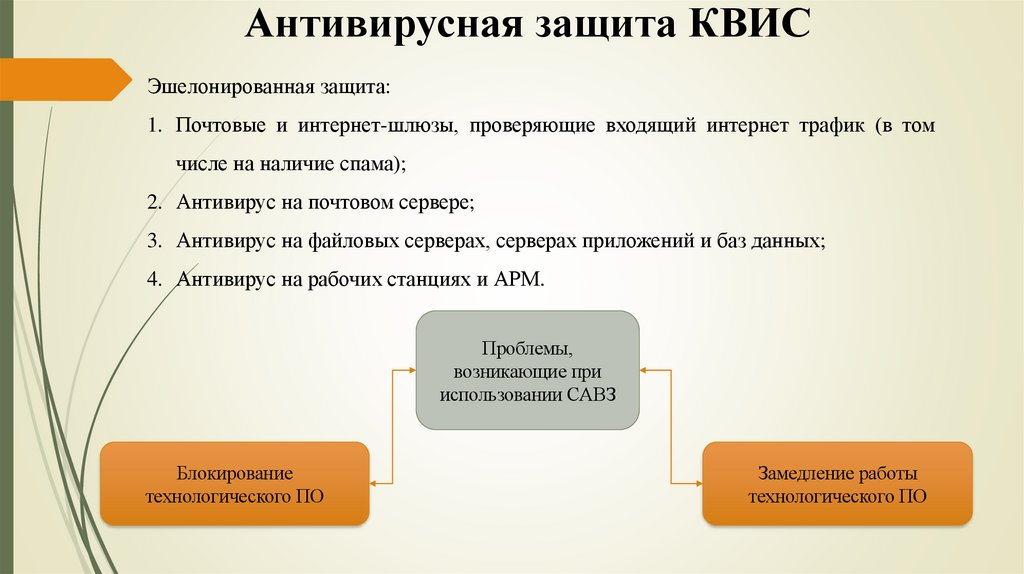

Антивирусная защита КВИСЭшелонированная защита:

1. Почтовые и интернет-шлюзы, проверяющие входящий интернет трафик (в том

числе на наличие спама);

2. Антивирус на почтовом сервере;

3. Антивирус на файловых серверах, серверах приложений и баз данных;

4. Антивирус на рабочих станциях и АРМ.

Проблемы,

возникающие при

использовании САВЗ

Блокирование

технологического ПО

Замедление работы

технологического ПО

5.

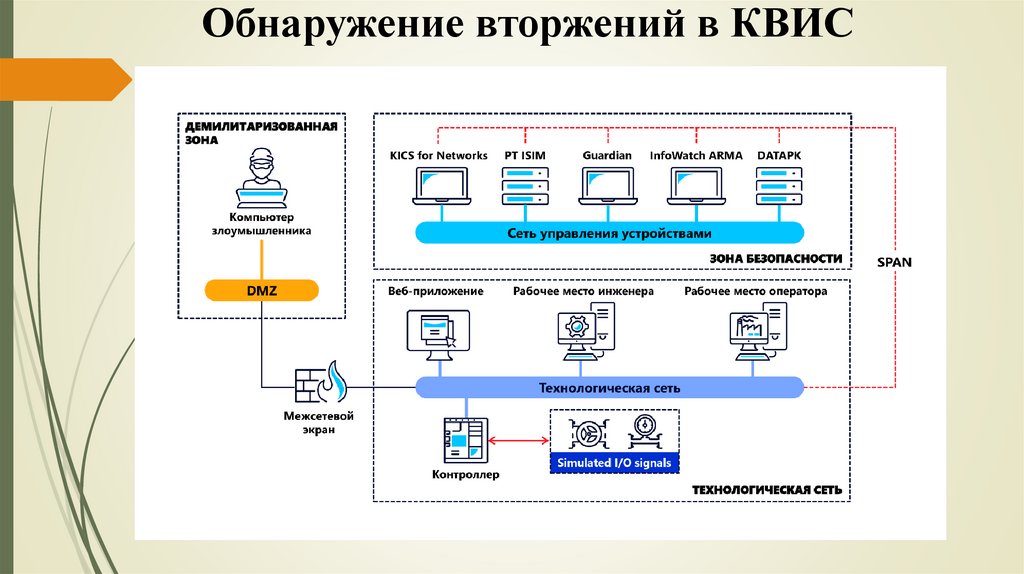

Подсистема межсетевого экранирования КВИС6.

Обнаружение вторжений в КВИС7.

Обнаружение вторжений в КВИСПри выборе средств обнаружения вторжений «Инфосистемы

Джет» рекомендуют обращать внимание на следующие факторы:

1. Функциональные возможности,

2. Сравнительную стоимость,

3. Интеграцию с другими средствами защиты (например, SIEM)

и сторонними решениями,

4. Дополнительные модули и возможности,

5. Наличие сертификатов от регуляторов,

6. Санкционные

риски,

российскую

разработку.

8.

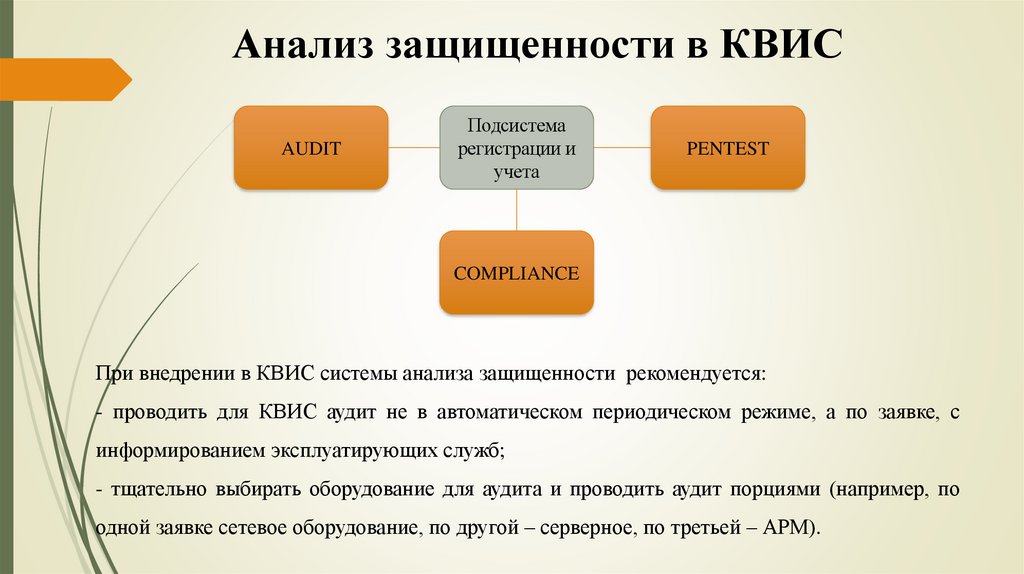

Анализ защищенности в КВИСAUDIT

Подсистема

регистрации и

учета

PENTEST

COMPLIANCE

При внедрении в КВИС системы анализа защищенности рекомендуется:

- проводить для КВИС аудит не в автоматическом периодическом режиме, а по заявке, с

информированием эксплуатирующих служб;

- тщательно выбирать оборудование для аудита и проводить аудит порциями (например, по

одной заявке сетевое оборудование, по другой – серверное, по третьей – АРМ).

Информатика

Информатика