Похожие презентации:

Без имени 1

1.

Информацио́ нная безопа́ сностьЭто непрерывный процесс, который позволяет защитить все виды данных, которые

содержатся как в документах, так и на различных устройствах и внутри баз данных: от

личной переписки до сведений, составляющих государственную тайну.

Важно отметить, что под защитой не только информация, но и доступ к ней. Для этого

привлекают экспертов из разных сфер, преимущественно из сферы IT и смежных с ней, в

том числе системных администраторов, аналитиков, инженеров, аудиторов и даже так

называемых этичных хакеров — пентестеров

2.

Чем отличается откибербезопасности

Кибербезопасность сосредоточена на защите информации, которая хранится

исключительно в цифровом виде, то есть на компьютерах, мобильных устройствах и в

Сети. Информационная безопасность — более широкое понятие. Хотя бы потому, что

здесь эксперты защищают все виды данных, в том числе, например, напечатанные на

бумаге документы. То есть кибербезопасность — это часть информационной

безопасности, более узкая по своему фокусу.

Основная задача

информационной безопасности

сбалансированная защита конфиденциальности, целостности и доступности данных с учётом удобства

приложения и без какого-либо ущерба для производительности организации.

3.

Виды информационнойбезопасности

-Кибербезопасность. Это защита компьютерных систем, сетей, программного обеспечения и данных от цифровых атак, киберпреступников и

других угроз в интернете. Включает меры по защите от хакерских атак, вредоносного ПО, фишинга, DDoS-атак и других интернет-угроз.

-Физическая безопасность. Это в буквальном смысле охрана серверов, компьютеров, устройств хранения данных и других элементов

инфраструктуры. Благодаря этим мерам информацию защищают от внешних угроз: кражи, разрушения оборудования, а также от природных

катастроф.

-Оперативная безопасность. Здесь специалисты ИБ фокусируются на процессах работы сотрудников с информацией: передаче или обмене

данными. Эксперты также прогнозируют риски, которые могут возникнуть, если пользователи допустят ошибку.

-Информационная безопасность данных. Здесь эксперты сосредоточены на защите самих данных и предотвращении их утечек. Они делают

все возможное, чтобы информация оставалась доступной только для тех пользователей, которым она предназначена.

-Сетевая безопасность. Включает в себя защиту компьютерных сетей от атак. Все, что связывает между собой устройства, — уязвимая зона,

поэтому специалисты применяют различные методы для ее защиты: антивирусы, а также программы и настройки, которые не позволяют

посторонним пользователям присоединиться к системе.

-Безопасность приложений. Это защита компьютерных программ и мобильных приложений. Благодаря сложному коду, который пишут их

создатели, и другим мерам безопасности, злоумышленникам не удается нарушить работу алгоритмов. Эта защита используется всеми

разработчиками: как простых веб-приложений, так и сложных внутренних корпоративных программ.

4.

Принципы информационнойбезопасности

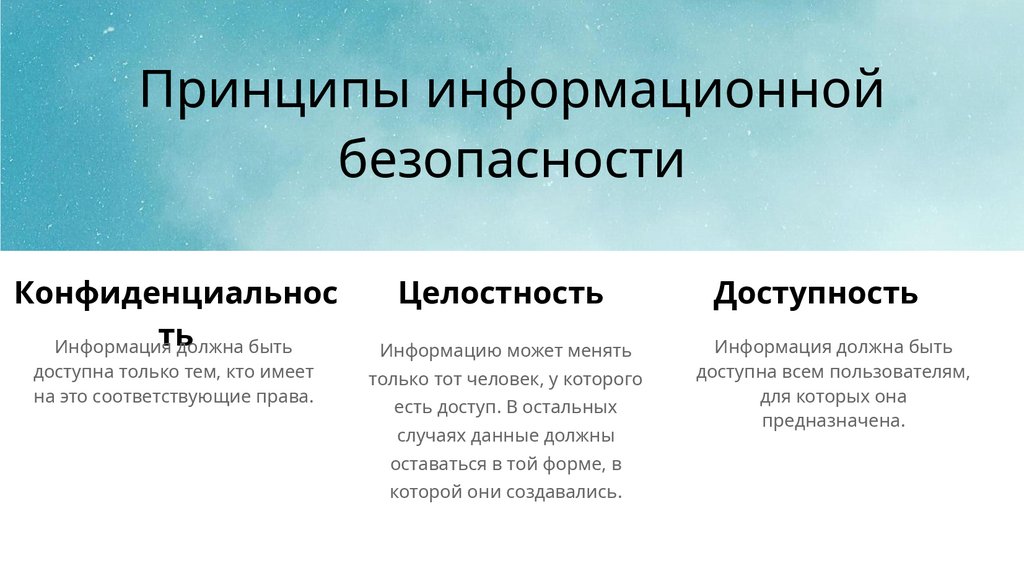

Конфиденциальнос

ть

Информация

должна быть

доступна только тем, кто имеет

на это соответствующие права.

Целостность

Информацию может менять

только тот человек, у которого

есть доступ. В остальных

случаях данные должны

оставаться в той форме, в

которой они создавались.

Доступность

Информация должна быть

доступна всем пользователям,

для которых она

предназначена.

5.

Обеспечение информационнойбезопасности достигается:

Различными ITспециалистами

Республиканскими

органами исполнительной

власти Национальным

собранием, а также

другими структурами,

наделяемыми

соответствующими

полномочиями.

Системы

безопасности

6.

Существуют такие системыбезопастности как:

IDS — это система, которая следит за трафиком данных или активностью пользователей. Если IDS замечает атаку

или нарушение безопасности, то администратора уведомляют о подозрительных событиях.

IPS — это система, которая, кроме обнаружения атак, еще и предотвращает их. Например, если IPS обнаружит

попытку DDoS-атаки, она может автоматически заблокировать все поступающие данные, исходящие от

атакующего IP-адреса.

DLP (Data Loss Prevention) — это набор технологий и стратегий, которые защищают информацию от

несанкционированного доступа, утечек, потерь или раскрытия. Чаще всего их используют для защиты

персональных данных , интеллектуальной собственности и корпоративной информации.

7.

Thank youCC by SA, Risyad Rais

Информатика

Информатика