Похожие презентации:

Уровни системы формирования информационной безопасности

1.

Основы информационной безопасности в РФЛекция 3. Уровни системы формирования

информационной безопасности

2.

Задание на СР1. Ответить на вопрос (к лекции №3).

Инсайдеры и их роль в информационной

безопасности?

3.

Вводная частьЛекция № 3. Уровни системы формирования информационной

безопасности.

Тема № 1.2. Уровни системы формирования информационной

безопасности.

Модуль 1. Информационная безопасность и уровни ее

формирования.

Цель

занятия:

Рассмотреть

составляющие

информационной безопасности, и уровни системы её

формирования.

1.

2.

3.

4.

Составляющие информационной безопасности.

Цели и задачи информационной безопасности РФ.

Принципы обеспечения информационной безопасности.

Иерархия

уровней

системы

формирования

информационной безопасности.

3

4.

Вводная частьЛитература:

А) Основная

Башлы, П.Н. Основы информационной безопасности

в таможенных органах РФ: учебник/ П.Н. Башлы.–

Ростов н/Д: Российская таможенная академия,

Ростовский филиал, 2014.

Б) Дополнительная

Галатенко, В.А. Стандарты информационной

безопасности: учебное пособие. - 2-е изд./ Галатенко

В.А., Бетелин В.Б. – М.: Интуит.ру, 2012.

4

5.

1Составляющие

информационной безопасности

6.

1. Составляющие информационной безопасностиУгрозы

информационной

безопасности

Конфиденциальность

Информация

и

информационные

процессы

Неотказуемость

Достоверность

Информационная

инфраструктура

6

7.

1. Составляющие информационной безопасностиДоступность информации – это свойство

информации или

информационной

услуги,

характеризующее возможность её получения за

определенное время или по мере необходимости.

Информация

7

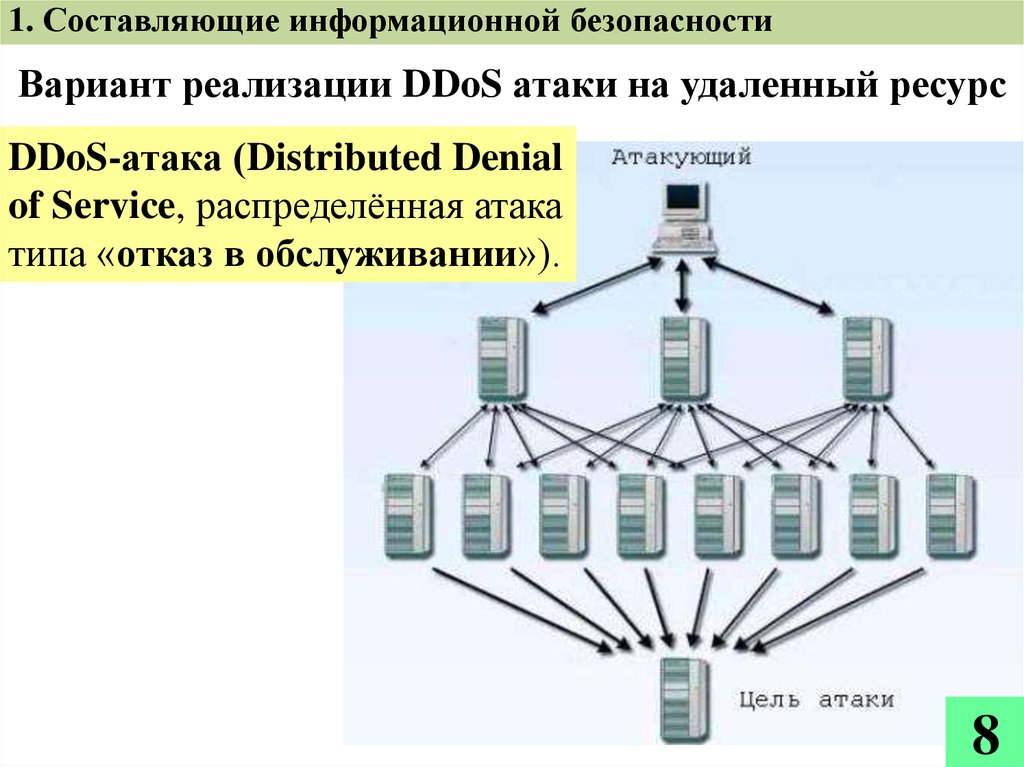

8. Вариант реализации DDoS атаки на удаленный ресурс

1. Составляющие информационной безопасностиВариант реализации DDoS атаки на удаленный ресурс

DDoS-атака (Distributed Denial

of Service, распределённая атака

типа «отказ в обслуживании»).

8

9.

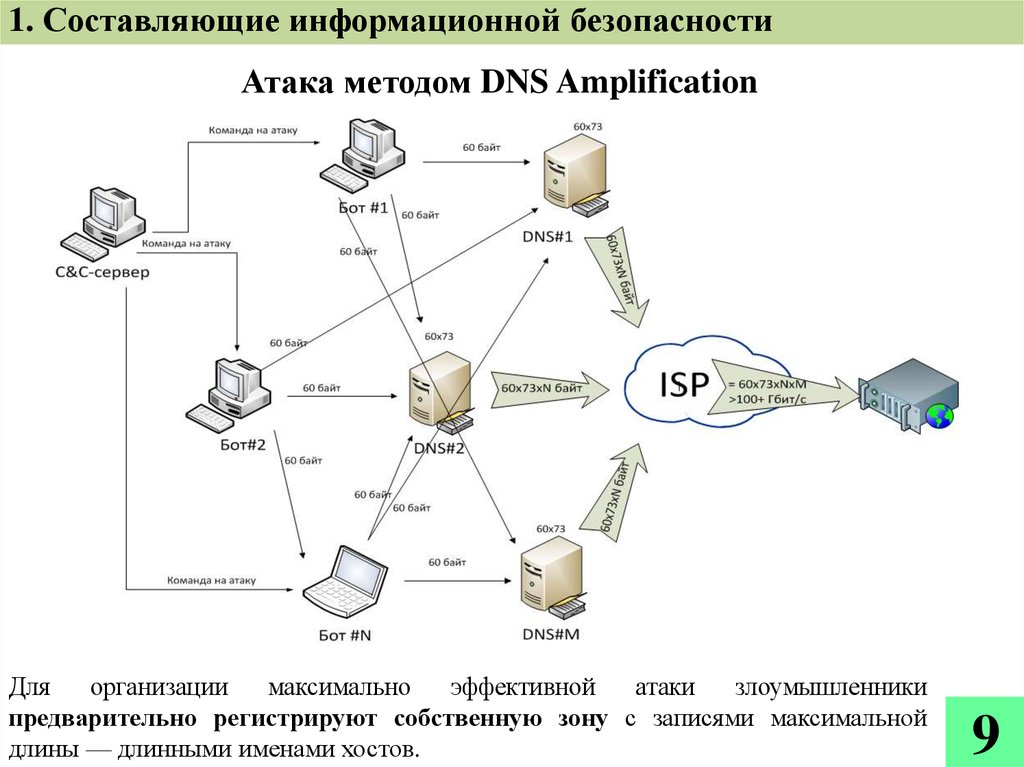

1. Составляющие информационной безопасностиАтака методом DNS Amplification

Для

организации

максимально

эффективной

атаки

злоумышленники

предварительно регистрируют собственную зону с записями максимальной

длины — длинными именами хостов.

9

10.

1. Составляющие информационной безопасностиПервое полугодие 2013 - DDoS-атака на сайт «Новой газеты».

Воскресенье 31 марта 2013 года в 22:00.

Атака SYN Flood мощностью до 300 Мб/с была успешно отфильтрована.

К середине дня 1 апреля мощность возросла до 700 Мб/с.

Провайдер предложили перенести сервер в другой сегмент сети, трафик которого

проходит через наименее нагруженный ЦОД.

Сайт под атакой продолжал нормально работать.

К 15:00 атакующие сменили тактику, прибегнув к методу DNS Amplification.

Внешние каналы провайдера были перегружены мусорным трафиком

мощностью 40 Гб/c, что привело как к недоступности сайта «Новой газеты», так

и к проблемам у других клиентов провайдера.

Через 25 минут атака внезапно прекратилась.

2 апреля в 16:00 атака методом DNS Amplification возобновилась.

В результате непродолжительное время сайт «Новой газеты» был недоступен.

Канал провайдера был забит мусорным UDP-трафиком объемом более 20 Гб/с, в

результате чего пришлось отключить маршрут.

Суммарная мощность атаки в это время превышала 60 Гб/с.

10

11.

1. Составляющие информационной безопасностиАтака направленная против телеканала Russia Today.

Вечером 3 июня веб-сайт rt.com и страница испанского подразделения

телеканала Russia Today стали недоступными для пользователей.

Начало атаки в 14:45 - атака типа UDP Flood мощностью до 4,5 Гб/с.

Через час прекращена из-за отсутствия результата.

Вторая атака (типа SYN Flood мощностью до 4 млн. пакетов в секунду)

началась в 17:45 и около 20:45 нарушила работу атакуемых сайтов.

Подключение атакуемых сайтов к KDP позволило уже в 3:00 восстановить их

работоспособность.

Атака SYN Flood продолжалась до 7:00, после чего, ввиду безрезультатности,

была прекращена и больше не возобновлялась.

11

12.

1. Составляющие информационной безопасностиЦелостность информации – свойство информации,

характеризующее её существование в исходном виде

(заданном владельцем или пользователем), то есть при ее

хранении или передаче не было произведено

несанкционированных изменений.

«Казнить нельзя,

помиловать» или

«Казнить, нельзя

помиловать»

12

13.

1. Составляющие информационной безопасностиКонфиденциальность информации – свойство информации,

характеризующее её доступность только авторизованным

пользователям или процессам. Под авторизованным понимается

такой пользователь или процесс, который обладает правами доступа

к

конфиденциальной

информации

и

прошел

проверку

(авторизацию).

13

14.

1. Составляющие информационной безопасностиЦелостность

Доступность

Конфиденциальность

14

15.

1. Составляющие информационной безопасностиНеотказуемость – свойство информации или информационной системы, характеризующее её способность

удостоверить имевшее место событие или действие, а

также авторство так, чтобы эти события или действия,

равно как и авторство, не могли быть позже поставлены

под сомнение ни одной из сторон.

15

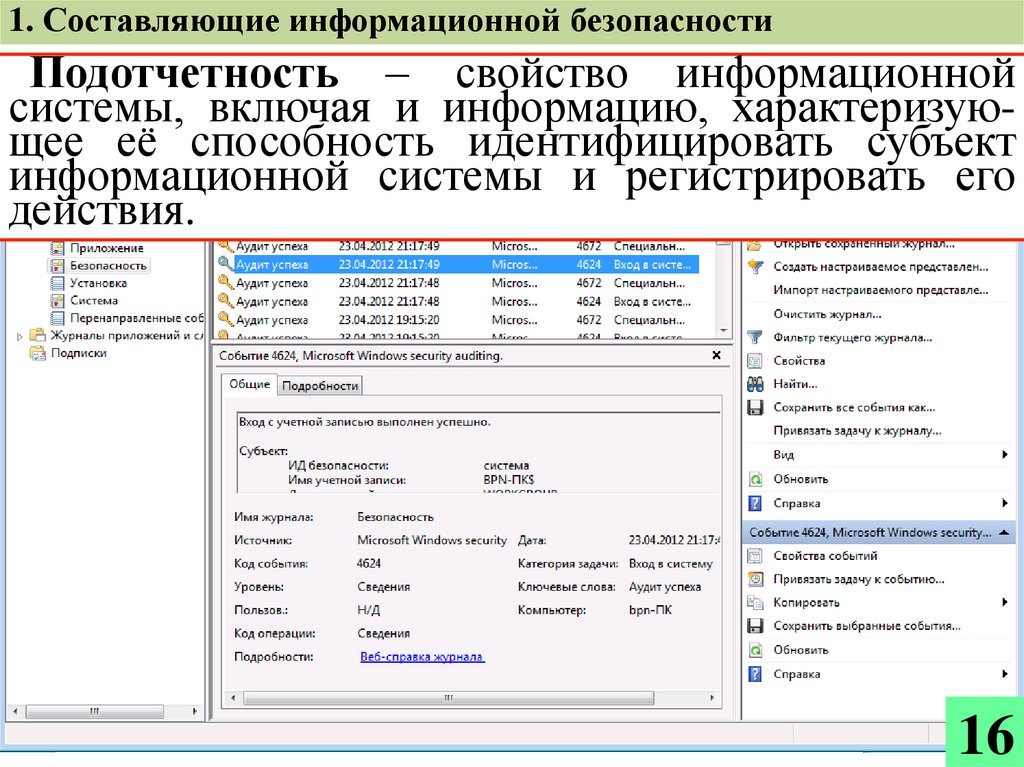

16.

1. Составляющие информационной безопасностиПодотчетность – свойство информационной

системы, включая и информацию, характеризующее её способность идентифицировать субъект

информационной системы и регистрировать его

действия.

16

17.

1. Составляющие информационной безопасностиАутентичность – свойство информации и

субъектов

информационной

системы,

характеризующее их идентичность заявленным.

17

18.

1. Составляющие информационной безопасностиДостоверность

информации

–

свойство

информации,

характеризующее

степень

её

соответствия реальному событию, состоянию или

поведению.

18

19.

2Цели и задачи

информационной

безопасности РФ

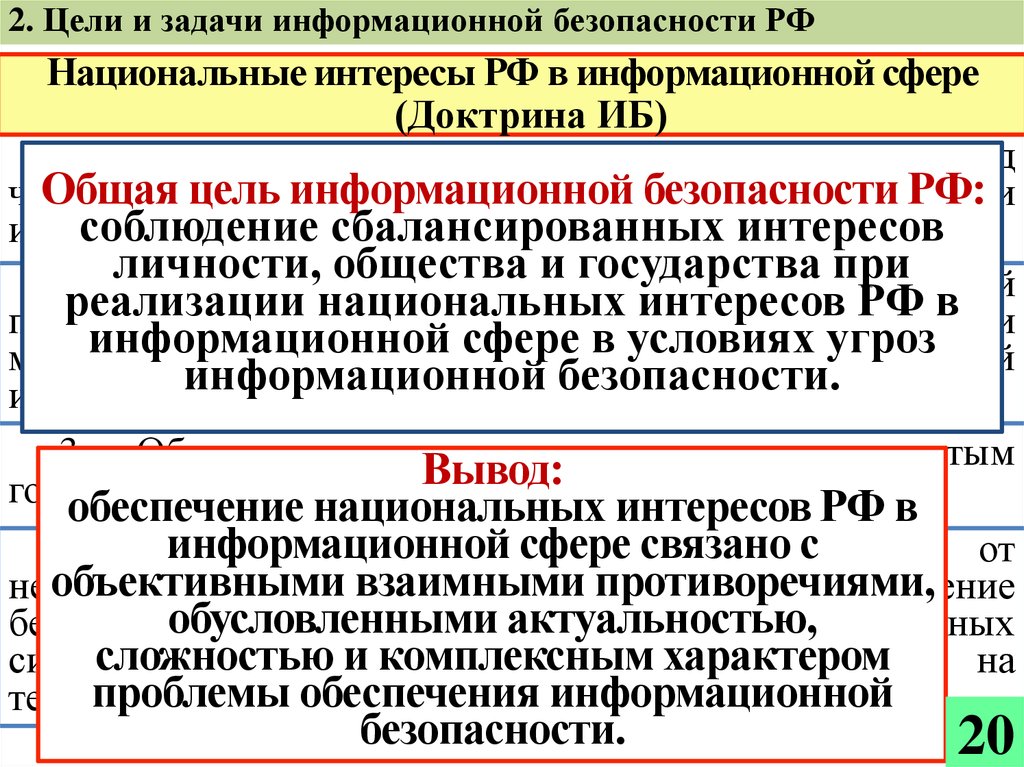

20. Национальные интересы РФ в информационной сфере (Доктрина ИБ)

2. Цели и задачи информационной безопасности РФНациональные интересы РФ в информационной сфере

(Доктрина ИБ)

1. Соблюдение конституционных прав и свобод

Общаяицель

информационной

безопасности

РФ:

человека

гражданина

в области получения

информации

соблюдение

и пользования

ею. сбалансированных интересов

личности,

общества

и государства

при

2.

Информационное

обеспечение

государственной

реализации

национальных

интересов

РФ в и

политики

РФ,

связанное

с

доведением

до

российской

информационной

сфере в условияхдостоверной

угроз

международной

общественности

информационной

информации

о государственной безопасности.

политике РФ.

3. Обеспечение доступа

граждан

к

открытым

Вывод: ресурсам.

государственным

информационным

обеспечение национальных интересов РФ в

информационной

сфере связано

с

4.

Защита

информационных

ресурсов

от

объективными взаимными

противоречиями,

несанкционированного

доступа,

обеспечение

обусловленными

актуальностью,

безопасности

информационных

и телекоммуникационных

сложностью

и комплексным

систем,

как уже развернутых,

так характером

и создаваемых на

проблемы

территории

РФ. обеспечения информационной

безопасности.

20

21. Задачи информационной безопасности РФ, направленные на достижение цели информационной безопасности (Доктрина ИБ раздел 1, п. 4)

2. Цели и задачи информационной безопасности РФЗадачи информационной безопасности РФ, направленные на

достижение цели информационной безопасности

(Доктрина ИБ раздел 1, п. 4)

1. Совершенствование государственной политики в

области обеспечения информационной безопасности

РФ, а также мероприятий и механизмов, связанных с

реализацией этой политики.

2. Развитие и совершенствование системы обеспечения

информационной безопасности РФ, включая совершенствование форм, методов и средств выявления, оценки и

прогнозирования угроз информационной безопасности РФ, а

также системы противодействия этим угрозам.

3. Совершенствование нормативной правовой базы

обеспечения информационной безопасности РФ, включая

механизмы реализации прав граждан на получение

информации и доступ к ней, формы и способы реализации

правовых норм, касающихся взаимодействия государства

со средствами массовой информации.

21

22. Задачи информационной безопасности РФ, направленные на достижение цели информационной безопасности (Доктрина ИБ раздел 1, п. 4)

2. Цели и задачи информационной безопасности РФЗадачи информационной безопасности РФ, направленные на

достижение цели информационной безопасности

(Доктрина ИБ раздел 1, п. 4)

4. Установление ответственности должностных лиц

федеральных

органов

государственной

власти,

юридических лиц и граждан за соблюдение требований

информационной безопасности.

5. Развитие научно-практических основ обеспечения

информационной безопасности РФ с учетом современной

геополитической ситуации, условий политического и

социально-экономического развития России и реальности

угроз применения «информационного оружия».

6. Обеспечение технологической независимости РФ в

важнейших областях информатизации, телекоммуникации

и связи, определяющих ее безопасность, и в первую очередь, в

области создания специализированной вычислительной

техники для образцов вооружения и военной техники;

22

23. Задачи информационной безопасности РФ, направленные на достижение цели информационной безопасности (Доктрина ИБ раздел 1, п. 4)

2. Цели и задачи информационной безопасности РФЗадачи информационной безопасности РФ, направленные на

достижение цели информационной безопасности

(Доктрина ИБ раздел 1, п. 4)

7. Разработка современных методов и средств

защиты

информации,

обеспечения

безопасности

информационных

технологий,

и

прежде

всего,

используемых в системах управления войсками и

оружием, экологически опасными и экономически

важными

производствами.

8. Обеспечение

условий для активного развития

отечественной информационной инфраструктуры,

участия России в процессах создания и использования

глобальных информационных сетей и систем.

9. Создание единой системы подготовки кадров в

области

информационной

безопасности

и

информационных технологий.

23

24.

3Принципы обеспечения

информационной безопасности

25. Принципы обеспечения информационной безопасности – главные правила, выполнение которых является обязательным на всех уровнях обеспечен

3. Принципы обеспечения информационной безопасностиПринципы обеспечения информационной безопасности –

главные правила, выполнение которых является обязательным на

всех уровнях обеспечения информационной безопасности

1. Принцип законности.

2. Принцип непрерывности совершенствования и развития

системы информационной безопасности.

3. Принцип комплексного использования средств и

методов обеспечения информационной безопасности.

4. Принцип адекватности средств и методов защиты

угрозам информационной безопасности.

5. Принцип экономической целесообразности –

стоимость средств защиты не должна превышать

стоимость

возможных

потерь

от

нарушения

информационной безопасности.

25

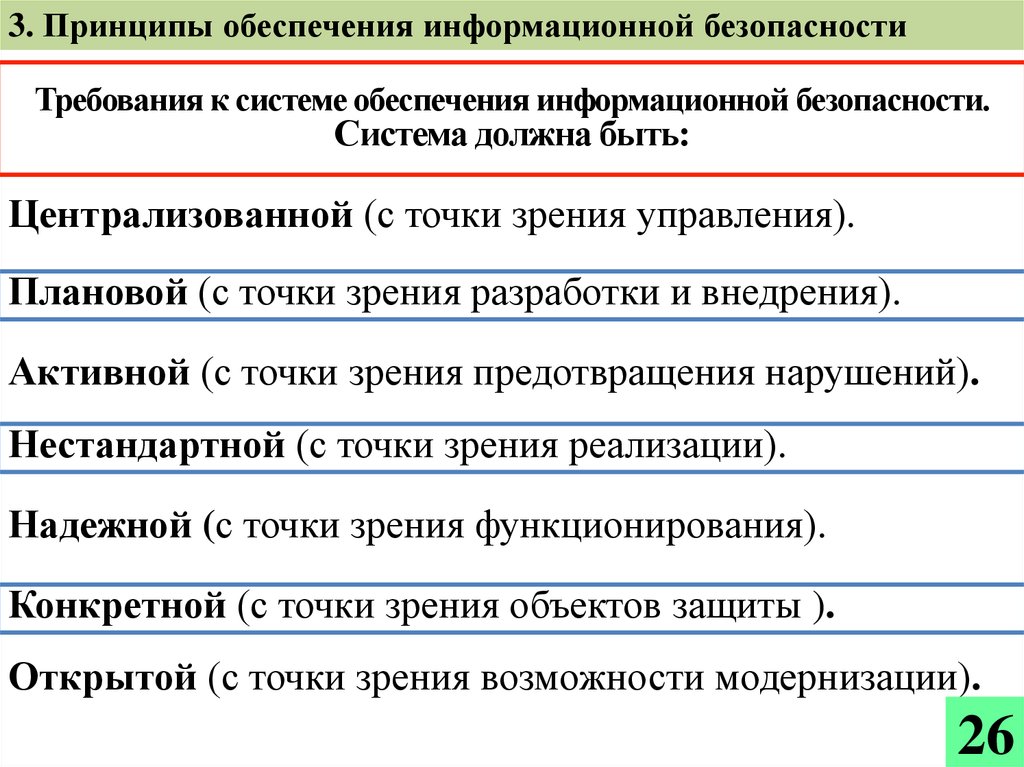

26. Требования к системе обеспечения информационной безопасности. Система должна быть:

3. Принципы обеспечения информационной безопасностиТребования к системе обеспечения информационной безопасности.

Система должна быть:

Централизованной (с точки зрения управления).

Плановой (с точки зрения разработки и внедрения).

Активной (с точки зрения предотвращения нарушений).

Нестандартной (с точки зрения реализации).

Надежной (с точки зрения функционирования).

Конкретной (с точки зрения объектов защиты ).

Открытой (с точки зрения возможности модернизации).

26

27.

4Иерархия уровней системы

формирования

информационной безопасности

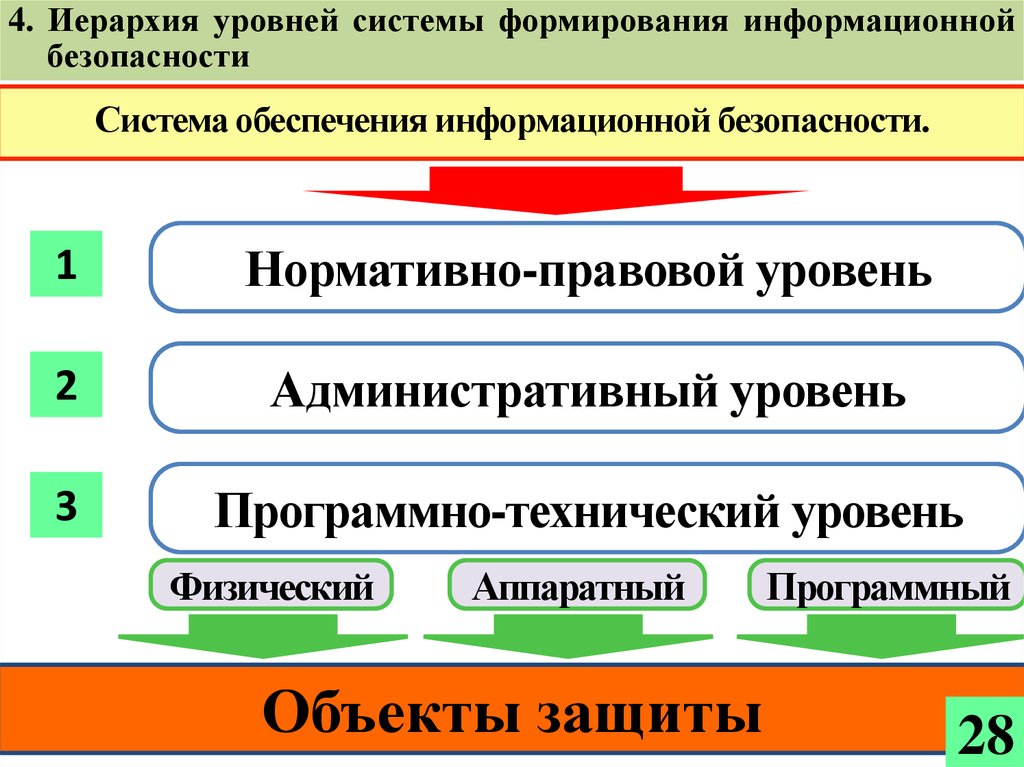

28. Система обеспечения информационной безопасности.

4. Иерархия уровней системы формирования информационнойбезопасности

Система обеспечения информационной безопасности.

1

Нормативно-правовой уровень

2

Административный уровень

3

Программно-технический уровень

Физический

Аппаратный

Объекты защиты

Программный

28

29.

Задание на СР1. Ответить на вопрос (к лекции №4). Наиболее

эффективные и часто реализуемые методы

социальной инженерии для нарушения

информационной безопасности?

29

Информатика

Информатика