Похожие презентации:

Корпоративные сети

1.

Корпоративные сети.Владимир Борисович

Лебедев

2.

Программа• Поддержка корпорации

• Потоки трафика в корпоративной сети

• Корпоративные LAN и WAN

• Интрасети и сети экстранет

• Режимы протоколов трафика

• Приложения и трафик в корпоративной сети

• Приоритизация сетевого трафика

• Удаленная работа

• Виртуальные частные сети

3.

Поддержка корпорацииС ростом и развитием организаций растут и их требования к сетям.

Среда крупной организации с многочисленными пользователями, площадками

и системами называется предприятие. Стандартные примеры корпоративных

сред:

промышленные предприятия;

крупные розничные магазины;

рестораны и поставщики услуг;

коммунальные службы и правительственные агентства;

больницы;

школьные системы.

4.

Поддержка корпорацииСеть, используемая для поддержки корпорация, называется

корпоративной сетью. Корпоративные сети имеют множество общих

характеристик, некоторые из них перечислены ниже:

поддержка ключевых приложений;

поддержка конвергированного сетевого трафика;

потребность в централизованном управлении;

поддержка разнообразных потребностей бизнеса.

Корпоративная сеть должна поддерживать обмен различными типами

сетевого трафика, такими как файлы данных, электронная почта, IP-телефония и

видеоприложения, для нескольких отделов организации.

5.

Поддержка корпорации6.

Поддержка корпорацииПростои корпоративной сети мешают организации выполнять

стандартные операции, что приводит к потере прибыли и заказчиков.

Пользователи ожидают доступности сети в течение 99,999% времени.

Оборудование корпоративного класса разработано для надежной

работы, которая обеспечивается такими функциями, как резервные

источники питания и средства переключения при отказе. Оборудование

корпоративного класса проектируется и производится в соответствии с

более строгими требованиями, чем устройства более низкого класса, и

передает большие объемы сетевого трафика.

Цель качественного проектирования сети — исключить любые

критические точки отказа. Это обеспечивается за счет встраивания в сеть

резервных компонентов.

Другие важные факторы при проектировании сети: оптимизация полосы

пропускания, обеспечение безопасности и производительности сети.

7.

Поддержка корпорации8.

Потоки трафика в корпоративной сетиДля организации сети используется трехуровневая модель

иерархической архитектуры (Представляет свойства сети на уровне доступа,

уровне распределения и на центральном уровне). Эта модель разделяет

функции сети на три уровня: уровень доступа, уровень распределения и

центральный уровень. Каждый уровень выполняет свои функции.

Уровень доступа – уровень иерархической модели сетевого

взаимодействия, который включает узлы, являющиеся точками входа в сеть.

Уровень распределения - уровень в иерархической архитектуре

между уровнем доступа и центральным уровнем. Уровень распределения

взаимодействия с узлами уровня доступа и обеспечивает безопасность и

управление трафиком для уровня ядра.

Центральный уровень – Уровень в архитектуре трехуровневой

иерархии с уровнем доступа и уровнем распределения

9.

Потоки трафика в корпоративной сети10.

Потоки трафика в корпоративной сетиУровень доступа:

предоставляет точку для подключения конечных устройств к сети;

позволяет нескольким узлам подключаться к одному сетевому устройству, например, к

коммутатору;

существует в одной логической сети;

пересылает трафик другим узлам в той же логической сети;

передает трафик на уровень распределения для доставки сообщения узлу в другой сети.

Уровень распределения:

предоставляет точку подключения для отдельных локальных сетей;

контролирует поток информации между локальными сетями;

гарантирует, что трафик между узлами в одной сети останется локальным;

передает трафик, направленный в другие сети;

фильтрует входящий и исходящий трафик для обеспечения безопасности и управления

трафиком;

включает более мощные коммутаторы и маршрутизаторы, чем уровень доступа;

передает данные на центральный уровень для передачи в удаленную сеть, если локальная

сеть не подключена напрямую.

Центральный уровень:

обеспечивает магистральный уровень с избыточными (резервными) подключениями;

передает большие объемы данных между несколькими конечными сетями;

включает мощные, высокоскоростные коммутаторы и маршрутизаторы.

11.

Потоки трафика в корпоративной сетиКорпоративные архитектуры разделяют сети на функциональные

компоненты, продолжая использовать концепцию уровней (доступа,

распределения и центрального). Функциональные компоненты:

комплекс зданий предприятия: включает инфраструктуру комплекса зданий с

серверными фермами и средствами управления сетью;

граница корпорации: включает модули Интернета, VPN и WAN, которые

соединяют корпорацию с сетью поставщика услуг;

граница поставщика услуг: предоставляет услуги Интернета, телефонной сети

общего пользования (ТСОП) и WAN.

Все данные, которые входят в сеть и покидают ее, проходят через

пограничное устройство из состава границы корпорации. В этот момент система

может проверить все пакеты и принять решение об их допуске к обработке.

12.

Потоки трафика в корпоративной сети13.

Потоки трафика в корпоративной сетиКачественно спроектированная сеть не только контролирует трафик, но

и ограничивает размер доменов возникновения сбоев. Домен возникновения

сбоев — это область сети, подверженная действию неполадок ключевого

устройства или услуги.

Назначение отказавшего устройства определяет характер и размер

домена сбоя. Например, неисправный коммутатор в сетевом сегменте, как

правило, воздействует только на узлы этого сегмента. Однако если отказывает

маршрутизатор, соединяющий сегмент с другими сегментами, степень

воздействия будет гораздо выше.

Использование

резервных

каналов и надежных устройств

корпоративного класса сводит к минимуму вероятность прерывания работы сети.

Уменьшение доменов возникновения сбоев уменьшает степень воздействия

неполадок на работу компании. Кроме того, оно упрощает поиск и устранение

неполадок и снижает коэффициент простоя (Процент времени, в течении

которого сеть недоступна из-за отключения администратором или сбоя

оборудования) для всех пользователей.

14.

Потоки трафика в корпоративной сети15.

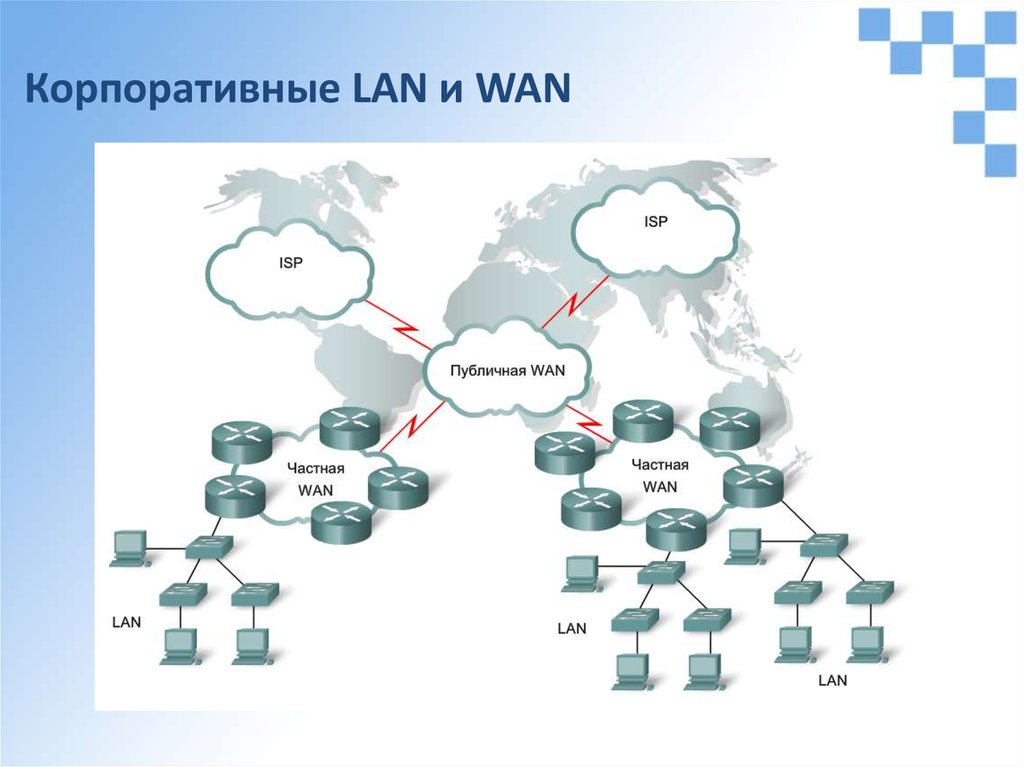

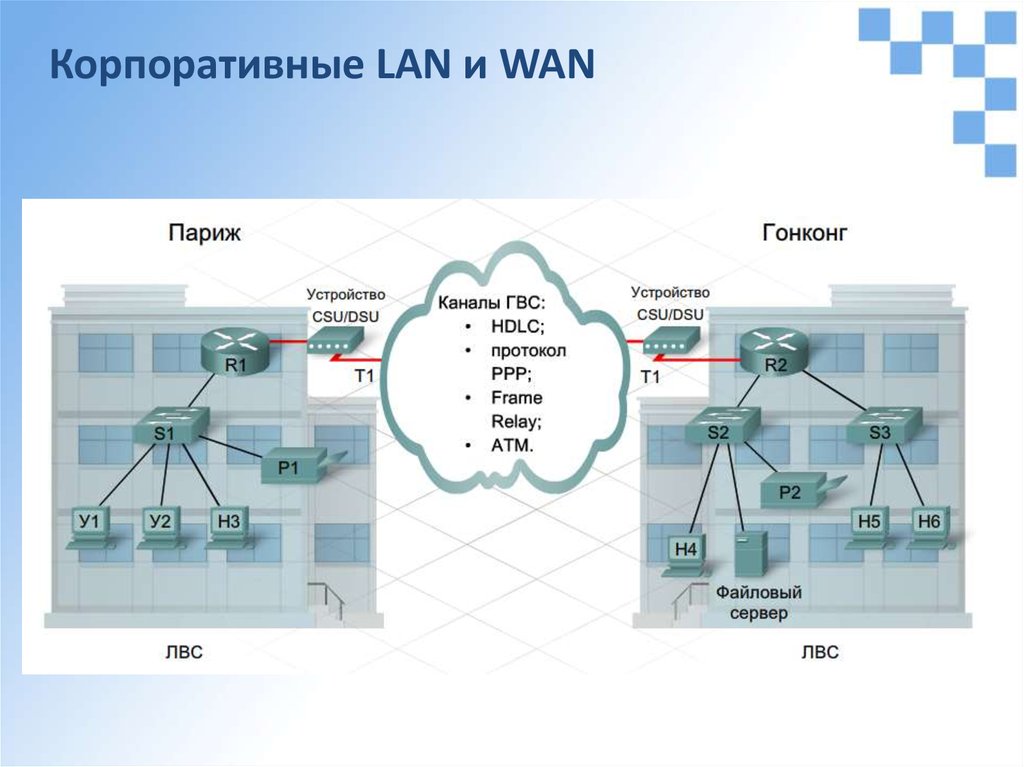

Корпоративные LAN и WANВ стандартной корпоративной сети несколько локальных сетей в

комплексе зданий соединяются на уровне распределения или центральном

уровне и формируют LAN. Эти локальные LAN соединяются с другими

географически рассредоточенными площадками, формируя WAN.

LAN являются частными и находятся под контролем одного лица или

организации. Организация устанавливает, контролирует и обслуживает кабели и

устройства, являющиеся строительными блоками LAN.

Некоторые WAN являются частными, но из-за высокой стоимости

разработки и обслуживания частных WAN только самые крупные организации

могут позволить себе такие сети. Большинство компаний покупают каналы WAN у

поставщиков услуг (Интернета). В этом случае поставщик услуг Интернета

выполняет обслуживание серверной части системы, т.е. внутренних сетевых

подключений и сетевых услуг между LAN.

16.

Корпоративные LAN и WAN17.

Корпоративные LAN и WANФункции LAN:

организация несет ответственность за установку инфраструктуры и управление

ею;

Ethernet — самая распространенная из используемых технологий;

она предназначена для уровней доступа и распределения;

LAN соединяет пользователей и предоставляет поддержку локализованных

приложений и серверных ферм;

соединенные устройства, как правило, находятся в той же локальной области,

например в здании или комплексе зданий.

18.

Корпоративные LAN и WANФункции WAN:

соединение площадок, которые, как правило, находятся на значительном

расстоянии друг от друга;

подключение к WAN требует устройства, преобразующего данные в форму,

приемлемую для сети поставщика услуг, например модема или устройства

CSU/DSU;

услуги предоставляются поставщиком услуг Интернета. Типы услуг WAN:

T1/T3, E1/E3, DSL, кабельное соединение, Frame Relay и ATM;

ответственность за установку инфраструктуры и управление ею несет

поставщик услуг Интернета;

пограничные

устройства

преобразуют

последовательную инкапсуляцию WAN.

инкапсуляцию

Ethernet

в

19.

Корпоративные LAN и WAN20.

Интрасети и сети экстранетКорпоративные сети включают технологии WAN

предоставляют множество услуг, связанных с Интернетом:

и

LAN.

Они

электронная почта;

WWW;

FTP;

Telnet/SSH;

дискуссионные форумы.

Многие компании используют частные сети или интрасети (Сети,

доступные внутренним пользователям организации. Интранет используется для

совместного использования данных и вычислительных ресурсов.) для

предоставления доступа локальным и удаленным работникам с использованием

технологий LAN и WAN.

Интрасети могут иметь каналы связи с Интернетом. Если интрасеть

соединяется с Интернетом, брандмауэры контролируют трафик, который входит

в интрасеть и выходит из нее.

21.

Интрасети и сети экстранетИнтрасети содержат конфиденциальную информацию и разработаны

только для сотрудников компании. Их необходимо защищать брандмауэрами.

Удаленные работники, не подключенные к корпоративной LAN, должны пройти

аутентификацию перед получением доступа.

В некоторых случаях организации предоставляют привилегированный

доступ к сети ключевым поставщикам и заказчикам. Для этого используются

следующие методы:

прямое подключение через WAN;

удаленный вход в основные прикладные системы;

доступ к защищенной сети через VPN.

Интрасеть,

поддерживающая

подключение

поставщиков

и

подрядчиков, называется сетью экстранет. Экстранет — это частная сеть

(интрасеть), которая обеспечивает доступ пользователям и компаниям,

находящимся за пределами организации. Экстранет — это не сеть публичного

доступа.

22.

Интрасети и сети экстранет23.

Режимы потоков трафикаКачественно спроектированная корпоративная сеть характеризуется

определенными и предсказуемыми режимами потоков трафика. В некоторых

случаях трафик остается в сегменте LAN корпоративной сети, в других передается

через каналы WAN.

При определении способа проектирования сети важно учесть объем

трафика, направляемого в определенное место, и наиболее распространенные

источники этого трафика. Например, сетевой трафик, который должен оставаться

локальным для пользователей сети, включает:

общий доступ к файлам;

печать;

внутреннее резервное копирование и зеркалирование;

голосовые службы комплекса зданий.

24.

Приложения и трафик вкорпоративной сети

Когда-то для передачи голоса, видео и данных использовались

отдельные сети. Современные технологии поддерживают конвергированную

(Условие, при котором скорость и способность группы межсетевых устройств,

использующих конкретный протокол маршрутизации, согласуются с топологией

объединенной сети после её изменения) сеть, в которой голос, видео и данные

передаются через общую среду.

Корпоративные сети должны поддерживать корпорации, обеспечивая

передачу трафика из различных приложений:

обработка транзакций БД;

доступ к мэйнфреймам и ЦОД;

печать и совместный доступ к файлам;

аутентификация;

веб-сервисы;

электронная почта и другие коммуникации;

службы VPN;

голосовые вызовы и голосовая почта;

видео и видеоконференции.

25.

Приложения и трафик вкорпоративной сети

При определении метода управления сетевым трафиком важно

понимать тип трафика, который передается через сеть, а также текущие потоки

трафика.

Для определения режимов потока трафика важно:

перехватить трафик в период пиковой загрузки, чтобы получить хорошее

представление о различных типах трафика;

выполнить перехват в различных сегментах сети, так как некоторые типы

трафика будут ограничены определенными сегментами.

Используя данные, полученные от анализатора пакетов, сетевые

техники могут определить потоки трафика. Техники анализируют эти данные по

источнику, месту назначения и типу передаваемого трафика. Результаты анализа

можно использовать при принятии решений об эффективном управлении

трафиком. Этого можно добиться путем уменьшения ненужных потоков трафика

или изменения режима потоков за счет перемещения сервера.

26.

Приоритизация сетевого трафикаРазные типы трафика имеют различные требования и могут вести себя

по-разному.

Трафик данных

Большинство сетевых приложений используют трафик данных.

Некоторые типы сетевых приложений передают данные случайным образом.

Другие, такие как хранилища данных, передают большие объемы трафика в

течение длительных периодов времени.

Большинство приложений, использующих передачу данных, допускают

задержки, хотя некоторые из них более чувствительны к задержкам и требуют

большей надежности, чем другие. Поэтому для передачи трафика данных, как

правило, используется протокол TCP. TCP использует квитирование, чтобы

определить необходимость в повторной передаче потерянных пакетов и таким

образом гарантирует доставку. Хотя квитирование повышает надежность TCP,

оно также является причиной задержки.

27.

Приоритизация сетевого трафикаГолосовой и видеотрафик

Голосовой трафик и видеотрафик отличаются от трафика данных.

Голосовые и видеоприложения требуют непрерывного потока данных для

обеспечения высокого качества изображения и звука. Процесс квитирования TCP

вызывает задержки, которые разбивают эти потоки и снижают качество работы

приложения. Поэтому голосовые и видеоприложения используют протокол

датаграмм пользователя (UDP) вместо TCP. Поскольку UDP не использует

механизмы повторной передачи пакетов, задержки сводятся к минимуму.

28.

Приоритизация сетевого трафикаПомимо задержек протоколов TCP и UDP необходимо учитывать

задержку (запаздывание), вызванную сетевыми устройствами, которые

обрабатывают трафик на пути от источника к месту назначения. Задержка на

маршрутизаторах выше, чем на коммутаторах.

Джиттер — это колебания времени доставки пакетов по месту

назначения. Как правило, вызывается перегрузкой сети.

Очень важно снизить задержки, запаздывание и джиттер для трафика,

чувствительного ко времени.

Качество обслуживания (QoS) — это процесс, используемый для

гарантированной доставки выбранного потока трафика. Механизмы службы QoS

сортируют трафик в очереди на основе его приоритета. Например, голосовой

трафик получает приоритет над обычными данными.

29.

Удаленная работаУдаленная работа (Работа, выполняемая в месте, положение которого

отличается от месторасположения центрального офиса), также известная как

дистанционная работа (Работа в месте, положение которого отличается от

месторасположения центрального офиса), и работа через сеть позволяют

работникам использовать телекоммуникационные технологии для работы из

дома и других удаленных мест. Работник, использующий эту технологию,

называется удаленным работником (Сотрудник, работающий в месте,

положение которого отличается от месторасположения центрального офиса) или

дистанционным работником.

Удаленная работа обеспечивает множество преимуществ как для

работника, так и для работодателя. С точки зрения работодателя, когда сотрудник

работает из дома, компании не нужно предоставлять ему выделенное

физическое рабочее место. Одно рабочее место в офисе может совместно

использоваться несколькими сотрудниками, которым необходимо посещать

физический офис время от времени.

Люди по всему миру могут работать вместе так, как если бы они

находились в одном физическом офисе.

30.

Режимы потоков трафикаТипы трафика, которые чаще всего наблюдаются в локальной сети, но

могут передаваться через WAN:

обновления системы;

корпоративная почта;

обработка транзакций.

Помимо трафика WAN к внешнему трафику относятся данные,

передаваемые в Интернет или полученные из него. Потоки трафика VPN и

Интернета считаются внешними.

Контроль потоков трафика в сети оптимизирует полосу пропускания и

предлагает дополнительный уровень безопасности за счет мониторинга.

Понимание режимов и потоков трафика позволяет сетевому администратору

прогнозировать ожидаемые объемы и типы трафика. При обнаружении

неожиданного трафика в области сети выполняется фильтрация этого трафика и

анализ его источника.

31.

Удаленная работаРаботники экономят время и деньги и уменьшают стресс благодаря

устранению необходимости в ежедневной поездке в офис и обратно. Работники

могут одеваться в обычную домашнюю одежду, не тратя деньги на деловой

костюм. Работа из дома позволяет работникам проводить больше времени со

своими семьями.

Кроме того, уменьшение необходимости в поездках работников

оказывает положительное воздействие на состояние окружающей среды.

Удаленные

работники

должны

быть

самостоятельными

и

дисциплинированными. Некоторым удаленным работникам не хватает

социальной среды офиса, им сложно работать в физической изоляции.

Удаленная работа будет эффективна не для всех должностей.

Некоторые из них требуют физического присутствия в офисе в течение

определенного периода времени. Однако все больше корпораций используют

технологии для распространения удаленной работы.

32.

Удаленная работаДля эффективной работы удаленные работники нуждаются в различных

инструментах. В их числе:

электронная почта – доставка письменного

пользователю. Получатель может ответить поздней;

сообщения

удаленному

Чат – Доставка письменного сообщения удаленному пользователю. Получатель

отвечает немедленно;

совместный доступ к компьютерам и приложениям – одновременный доступ

нескольких пользователей к приложению;

FTP – передача файлов между компьютерами;

Telnet – подключение и запуск терминального сеанса на удаленном устройстве;

VoIP – голосовая связь через Интернет в реальном времени между

пользователями;

Видеоконференции – общение лицом к лицу между пользователями в разных

местах через видеосвязь.

33.

Удаленная работаИнструменты для совместного использования экранов и приложений

усовершенствовались. Теперь в эти приложения можно интегрировать голос и

видео.

Новая технология вывела совместную работу на новый, более

современный уровень. Эта технология создает среду на базе корпоративной

сети, в которой пользователи из удаленных мест могут встречаться так, как если

бы они находились в одной комнате. Благодаря объединению больших

видеоэкранов и качественного звука в специальных комнатах собрание будет

выглядеть так, как если бы все участники, независимо от местоположения,

сидели за одним столом.

34.

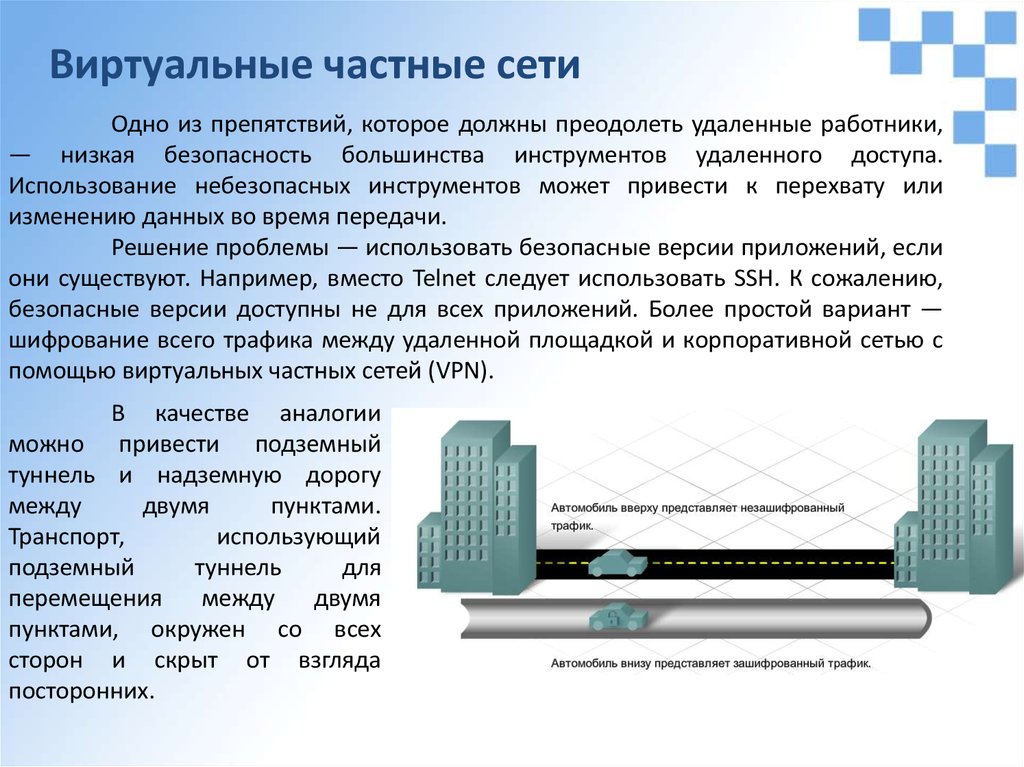

Виртуальные частные сетиОдно из препятствий, которое должны преодолеть удаленные работники,

— низкая безопасность большинства инструментов удаленного доступа.

Использование небезопасных инструментов может привести к перехвату или

изменению данных во время передачи.

Решение проблемы — использовать безопасные версии приложений, если

они существуют. Например, вместо Telnet следует использовать SSH. К сожалению,

безопасные версии доступны не для всех приложений. Более простой вариант —

шифрование всего трафика между удаленной площадкой и корпоративной сетью с

помощью виртуальных частных сетей (VPN).

В качестве аналогии

можно привести подземный

туннель и надземную дорогу

между

двумя

пунктами.

Транспорт,

использующий

подземный

туннель

для

перемещения

между

двумя

пунктами, окружен со всех

сторон и скрыт от взгляда

посторонних.

35.

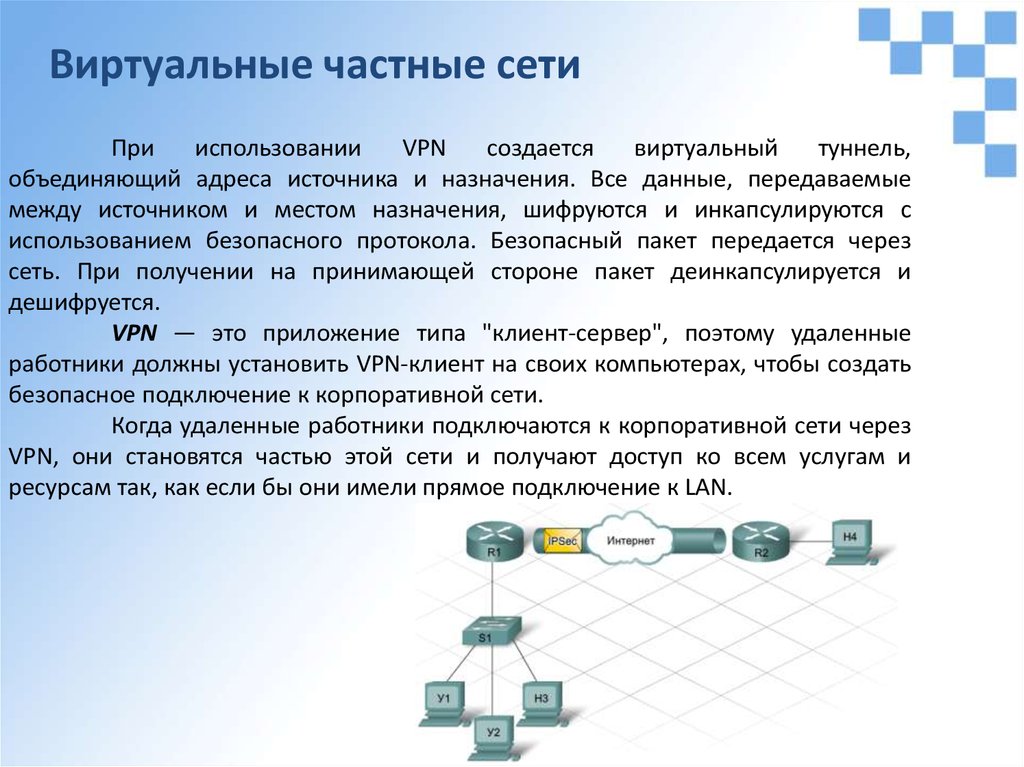

Виртуальные частные сетиПри

использовании

VPN

создается

виртуальный

туннель,

объединяющий адреса источника и назначения. Все данные, передаваемые

между источником и местом назначения, шифруются и инкапсулируются с

использованием безопасного протокола. Безопасный пакет передается через

сеть. При получении на принимающей стороне пакет деинкапсулируется и

дешифруется.

VPN — это приложение типа "клиент-сервер", поэтому удаленные

работники должны установить VPN-клиент на своих компьютерах, чтобы создать

безопасное подключение к корпоративной сети.

Когда удаленные работники подключаются к корпоративной сети через

VPN, они становятся частью этой сети и получают доступ ко всем услугам и

ресурсам так, как если бы они имели прямое подключение к LAN.

36.

Вопросы&ОтветыКорпоративные сети.

ТТИ ЮФУ

© 2009 кафедра САиТ

Интернет

Интернет