Похожие презентации:

Защита информации в информационных технологиях. Тема 2.5

1. Тема 2.5. Защита информации в информационных технологиях

«За безопасность нужно платить…за ее отсутствие — расплачиваться…»

Уинстон Черчиль.

"... но можно всего этого и не делать,

если вас не интересует результат"

Михаил Жванецкий

2. Угрозы безопасности информации, их виды

• Под информационной безопасностьюпонимается защищенность информации от

случайных или преднамеренных воздействий

естественного и искусственного характера

чреватых нанесением ущерба владельцам

или пользователя информации.

• Целью информационной безопасности

является обезопасить ценности системы,

защиты и гарантировать точность и

целостность информации.

3. Три аспекта информационной безопасности:

Доступность – возможность за

определенное время получить

требуемую информационную услугу.

Целостность – ее защищенность от

изменения и разрушения.

Конфиденциальность – защита от

не санкционированного прочтения.

4. Угрозы безопасности

• случайные (непреднамеренные)• умышленные

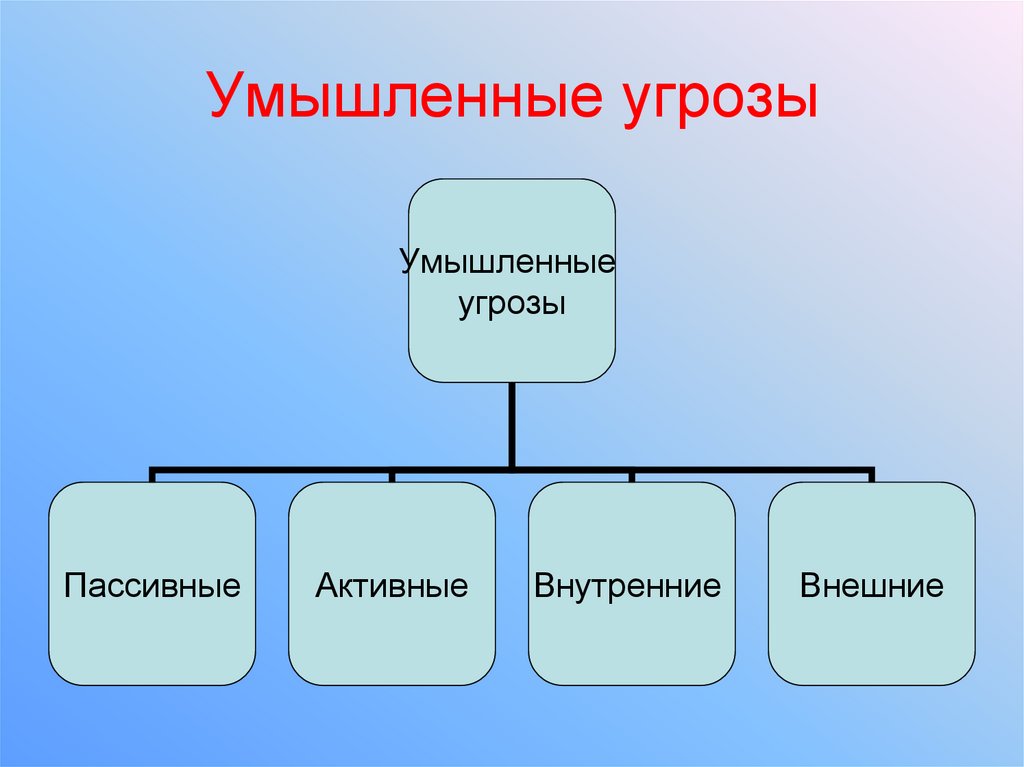

5. Умышленные угрозы

Умышленныеугрозы

Пассивные

Активные

Внутренние

Внешние

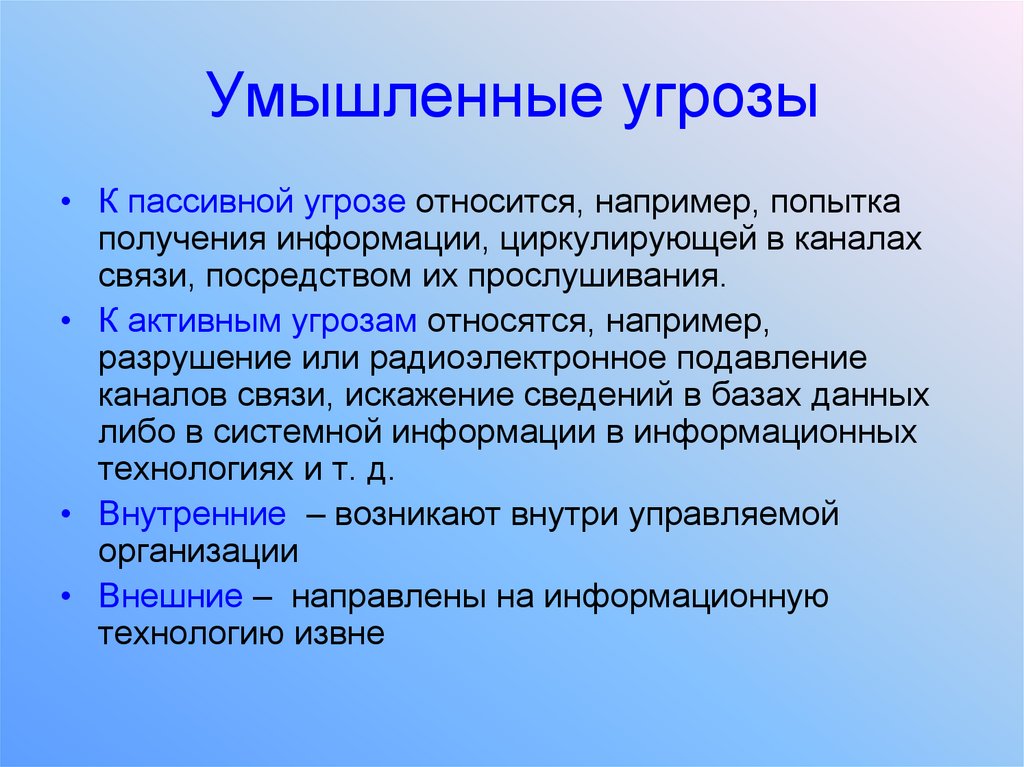

6. Умышленные угрозы

• К пассивной угрозе относится, например, попыткаполучения информации, циркулирующей в каналах

связи, посредством их прослушивания.

• К активным угрозам относятся, например,

разрушение или радиоэлектронное подавление

каналов связи, искажение сведений в базах данных

либо в системной информации в информационных

технологиях и т. д.

• Внутренние – возникают внутри управляемой

организации

• Внешние – направлены на информационную

технологию извне

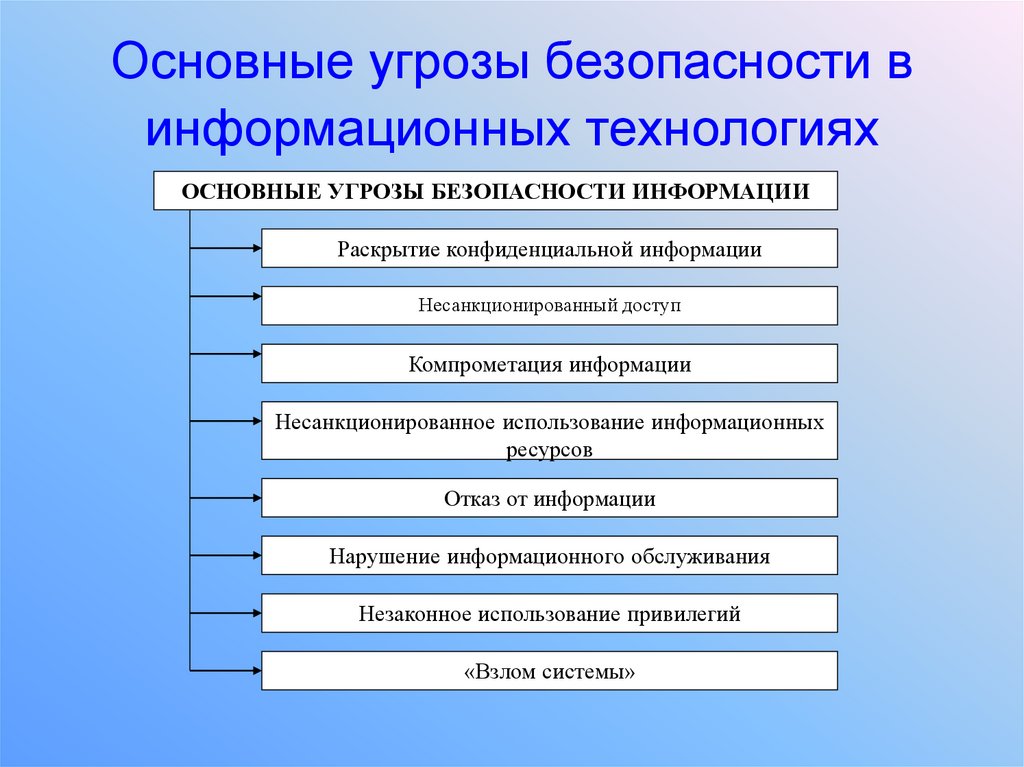

7. Основные угрозы безопасности в информационных технологиях

ОСНОВНЫЕ УГРОЗЫ БЕЗОПАСНОСТИ ИНФОРМАЦИИРаскрытие конфиденциальной информации

Несанкционированный доступ

Компрометация информации

Несанкционированное использование информационных

ресурсов

Отказ от информации

Нарушение информационного обслуживания

Незаконное использование привилегий

«Взлом системы»

8. Методы и средства обеспечения безопасности информации

МЕТОДЫПрепятстви

е

Управление

доступом

Маскировка

Регламентац

ия

Принужден

ие

Побуждение

Законодател

ьные

Морально этические

СРЕДСТВА

Физические

Аппаратные

Программные

Организаци

онные

Технические

ФОРМАЛЬНЫЕ

НЕФОРМАЛЬНЫЕ

9. Средства защиты информации

• формальные средства защиты – этосредства, выполняющие защитные функции

строго по заранее предусмотренной

процедуре без непосредственного участия

человека;

• неформальные средства защиты – это

средства защиты, которые определяются

целенаправленной деятельностью человека,

либо регламентируют эту деятельность.

10. Формальные средства защиты

• Технические средства реализуются ввиде электрических,

электромеханических и электронных

устройств;

• Программные средства представляют

собой программное обеспечение,

специально предназначенное для

выполнения функций защиты

информации.

11. Неформальные средства защиты

• Организационные средства. Представляют собойорганизационно-технические и организационно-правовые

мероприятия, осуществляемые в процессе создания и

эксплуатации вычислительной техники, аппаратуры

телекоммуникаций для обеспечения защиты информации в

информационных технологиях.

• Морально-этические средства. Реализуются в виде

всевозможных норм, которые сложились традиционно или

складываются по мере распространения вычислительной

техники и средств связи. Эти нормы большей частью не

являются обязательными как законодательные меры, однако

несоблюдение их ведет к утечке информации и нарушению

секретности.

• Законодательные средства определяются законодательными

актами страны, в которых регламентируются правила

пользования, обработки и передачи информации ограниченного

доступа и устанавливаются меры ответственности за

нарушения этих правил.

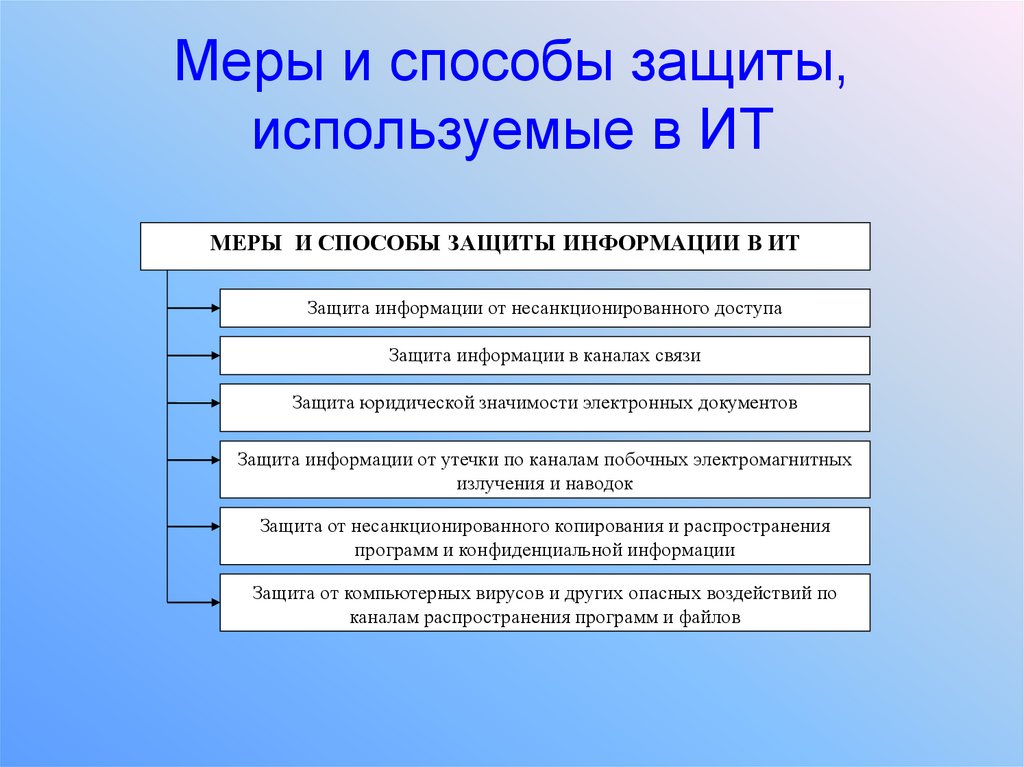

12. Меры и способы защиты, используемые в ИТ

МЕРЫ И СПОСОБЫ ЗАЩИТЫ ИНФОРМАЦИИ В ИТЗащита информации от несанкционированного доступа

Защита информации в каналах связи

Защита юридической значимости электронных документов

Защита информации от утечки по каналам побочных электромагнитных

излучения и наводок

Защита от несанкционированного копирования и распространения

программ и конфиденциальной информации

Защита от компьютерных вирусов и других опасных воздействий по

каналам распространения программ и файлов

Информатика

Информатика