Похожие презентации:

Просмотр сетевого трафика с помощью программы Wireshark. Практическая работа №3

1.

Дисциплина:Компьютерные сети

Практическая работа №3.

Просмотр сетевого трафика с

помощью программы Wireshark

Преподаватель: Сиротин Павел Олегович

2.

ИнструментарийВ данной ПР

рекомендуется

OS: Microsoft Windows (XP, 8, 8.1, 10… на выбор

и

при

наличии

образа

диска)

или

дистрибутивы Linux (Debian, Ubuntu);

ПО: Wireshark;

Среда виртуализации: Oracle VM VirtualBox;

Количество виртуальных машин: 1.

3.

Немного про WiresharkWireshark – это анализатор сетевого трафика.

О базовой функциональности снифера Wireshark и о приемах

работы с ним можно узнать, например, из учебных роликов,

выложенных на ресурсах:

https://www.youtube.com/watch?v=r0l_54thSYU

http://www.youtube.com/watch?v=6X5TwvGXHP0

http://www.youtube.com/watch?v=r0l_54thSYU

http://www.youtube.com/watch?v=qs_DqMdlKHY

4.

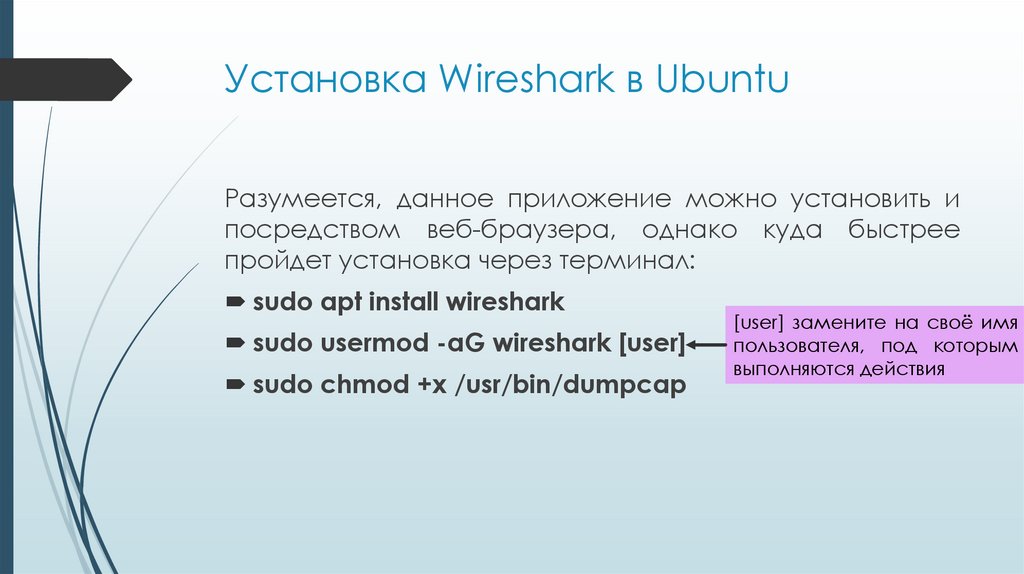

Установка Wireshark в UbuntuРазумеется, данное приложение можно установить и

посредством веб-браузера, однако куда быстрее

пройдет установка через терминал:

sudo apt install wireshark

sudo usermod -aG wireshark [user]

sudo chmod +x /usr/bin/dumpcap

[user] замените на своё имя

пользователя, под которым

выполняются действия

5.

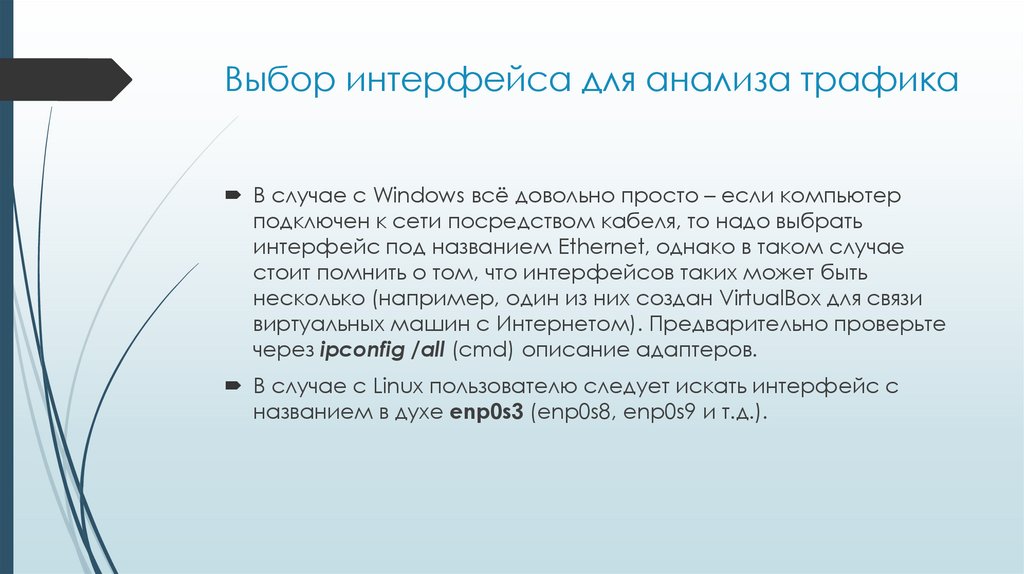

Выбор интерфейса для анализа трафикаВ случае с Windows всё довольно просто – если компьютер

подключен к сети посредством кабеля, то надо выбрать

интерфейс под названием Ethernet, однако в таком случае

стоит помнить о том, что интерфейсов таких может быть

несколько (например, один из них создан VirtualBox для связи

виртуальных машин с Интернетом). Предварительно проверьте

через ipconfig /all (cmd) описание адаптеров.

В случае с Linux пользователю следует искать интерфейс с

названием в духе enp0s3 (enp0s8, enp0s9 и т.д.).

6.

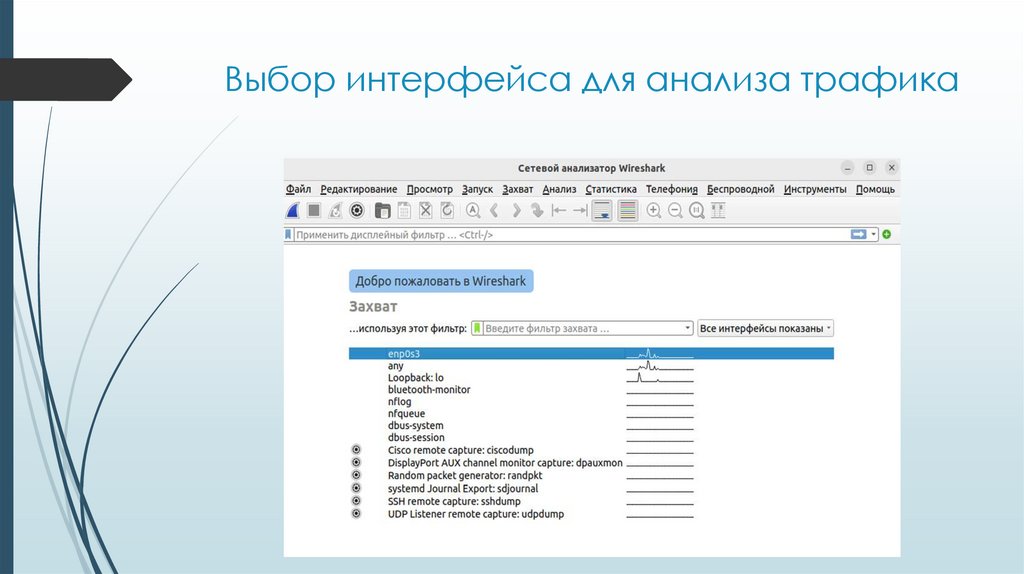

Выбор интерфейса для анализа трафика7.

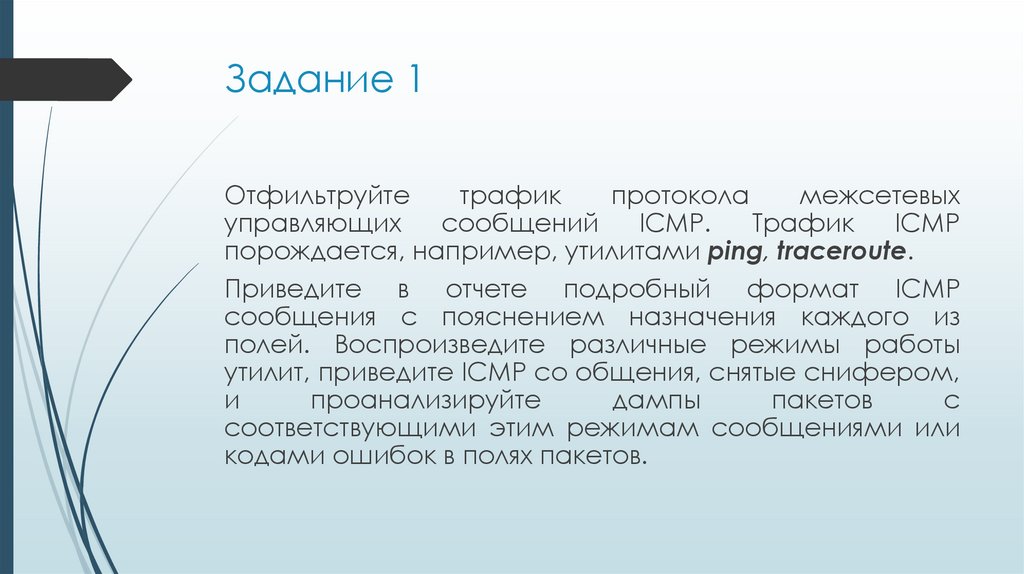

Задание 1Отфильтруйте

трафик

протокола

межсетевых

управляющих

сообщений

ICMP.

Трафик

ICMP

порождается, например, утилитами ping, traceroute.

Приведите в отчете подробный формат ICMP

сообщения с пояснением назначения каждого из

полей. Воспроизведите различные режимы работы

утилит, приведите ICMP со общения, снятые снифером,

и

проанализируйте

дампы

пакетов

с

соответствующими этим режимам сообщениями или

кодами ошибок в полях пакетов.

8.

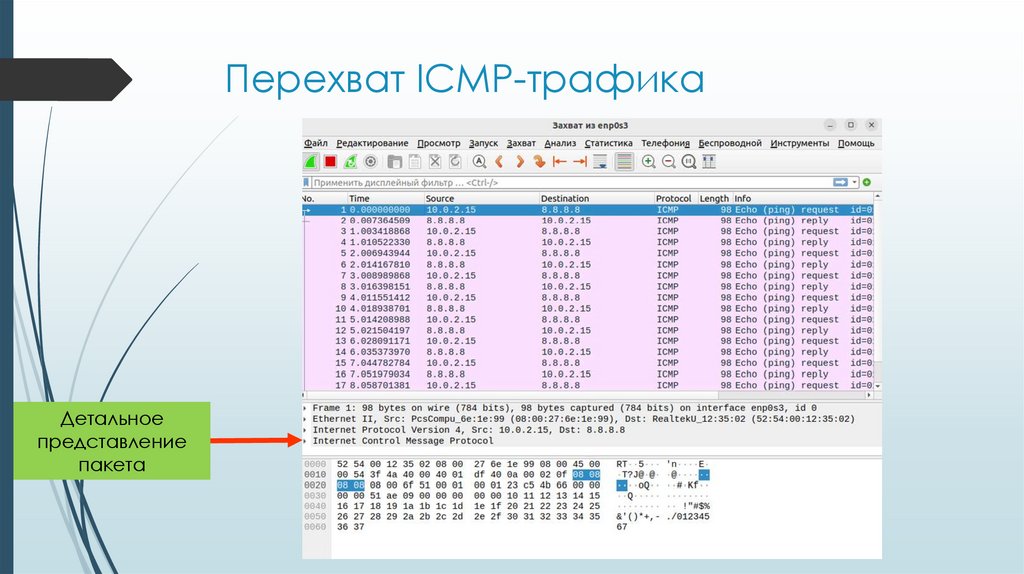

Перехват ICMP-трафикаДетальное

представление

пакета

9.

Задание 2Проанализируйте трафик

преобразования адресов).

ARP

(протокола

Поясните

предназначение

ARP-таблиц

и

приведите (с пояснениями) дампы ARPсообщений, снятые снифером.

10.

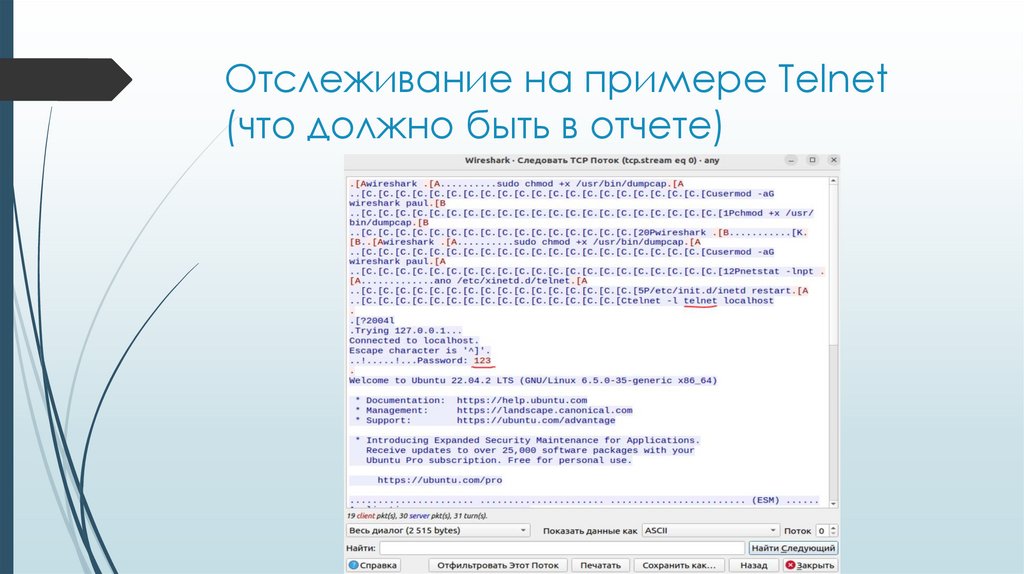

Задание 3Сопоставьте защищенность протоколов удаленного

доступа Telnet и SSH.

В отчете нужно продемонстрировать уязвимость

протокола Telnet (имена и пароли передаются по

незащищенным сетям в открытом виде), которую

можно найти при следовании за TCP-потоком.

Попытайтесь подключиться по SSH к своему

устройству (localhost), используя логин и пароль.

же

11.

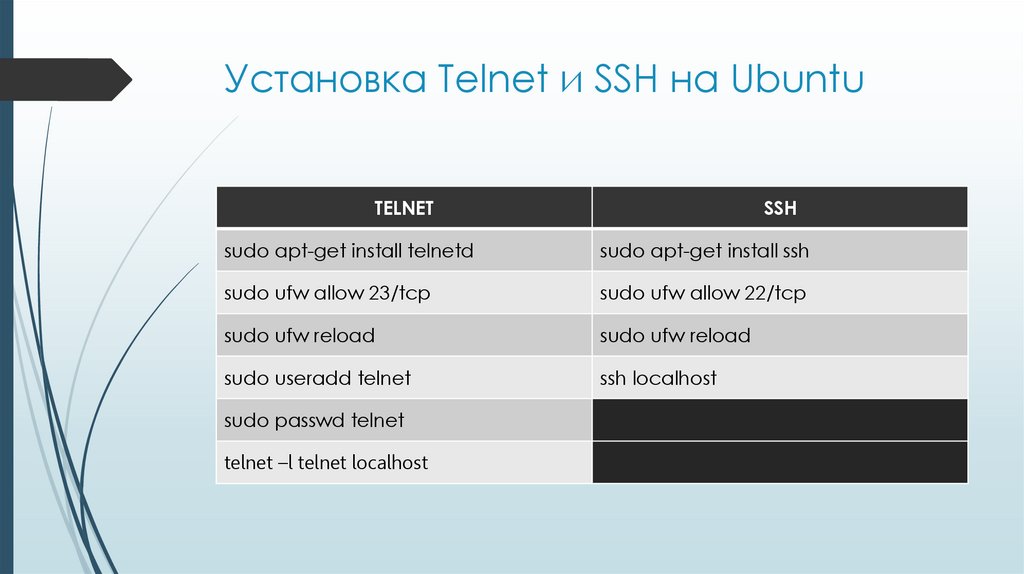

Установка Telnet и SSH на UbuntuTELNET

SSH

sudo apt-get install telnetd

sudo apt-get install ssh

sudo ufw allow 23/tcp

sudo ufw allow 22/tcp

sudo ufw reload

sudo ufw reload

sudo useradd telnet

ssh localhost

sudo passwd telnet

telnet –l telnet localhost

12.

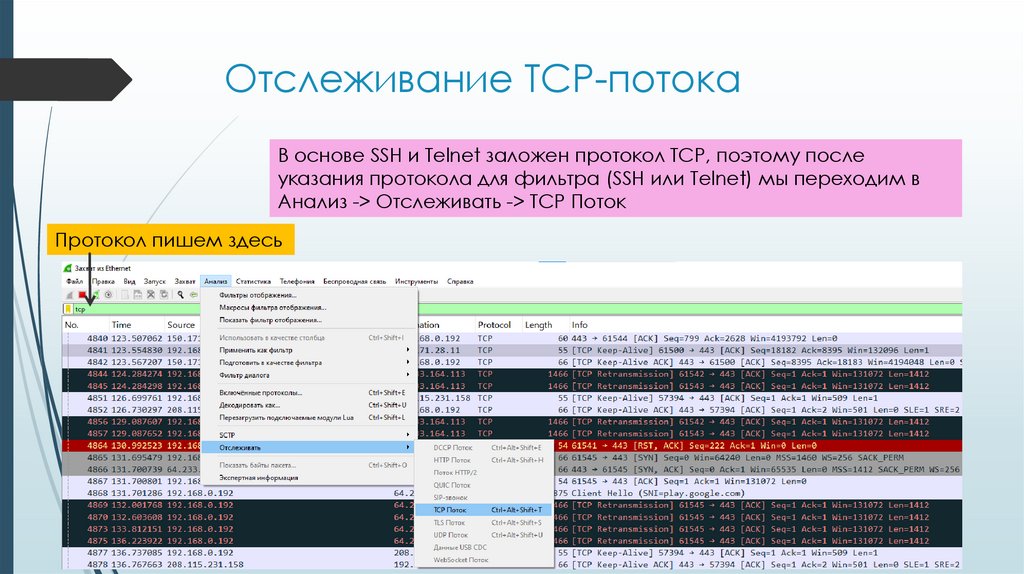

Отслеживание TCP-потокаВ основе SSH и Telnet заложен протокол TCP, поэтому после

указания протокола для фильтра (SSH или Telnet) мы переходим в

Анализ -> Отслеживать -> TCP Поток

Протокол пишем здесь

13.

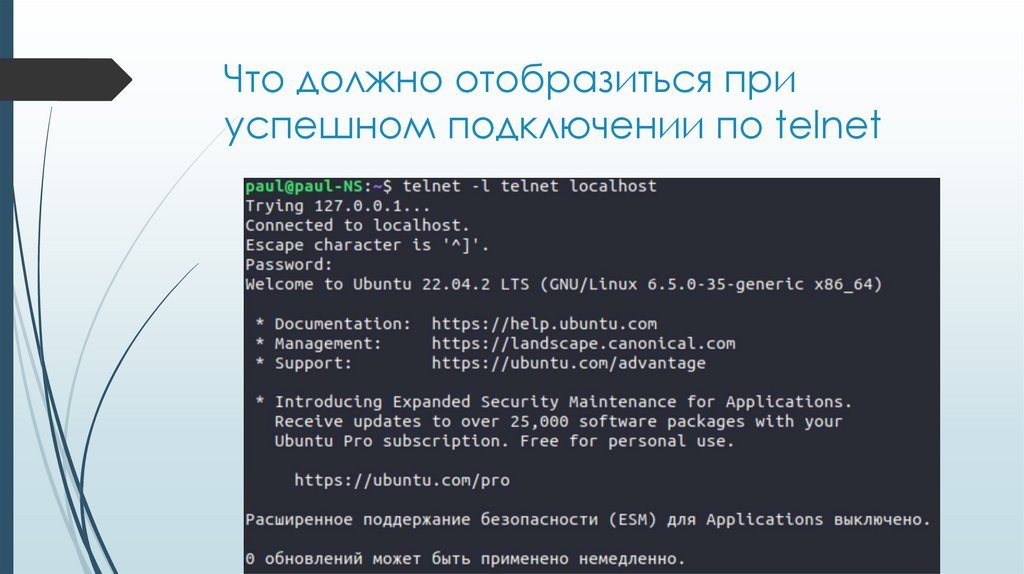

Что должно отобразиться приуспешном подключении по telnet

14.

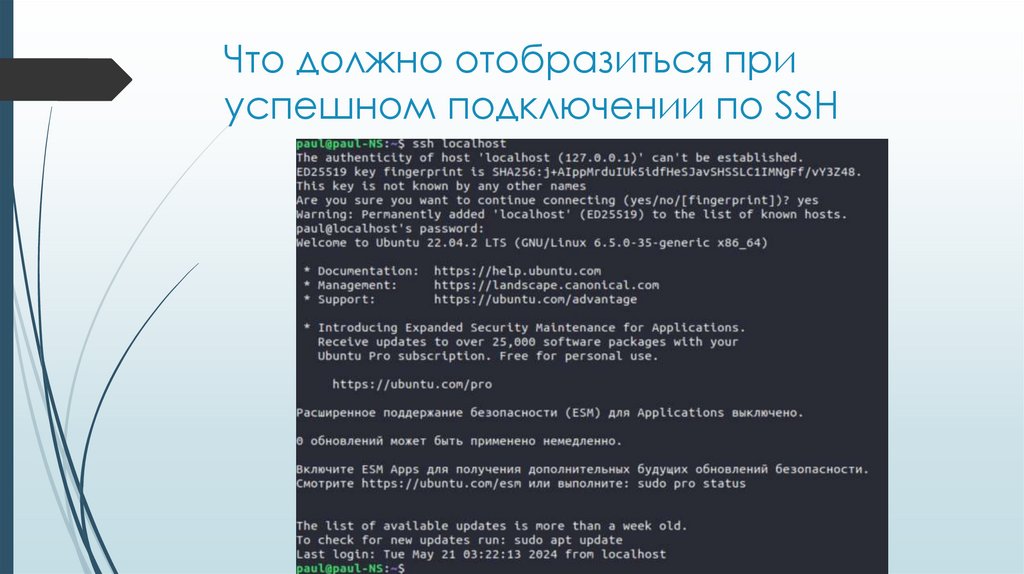

Что должно отобразиться приуспешном подключении по SSH

15.

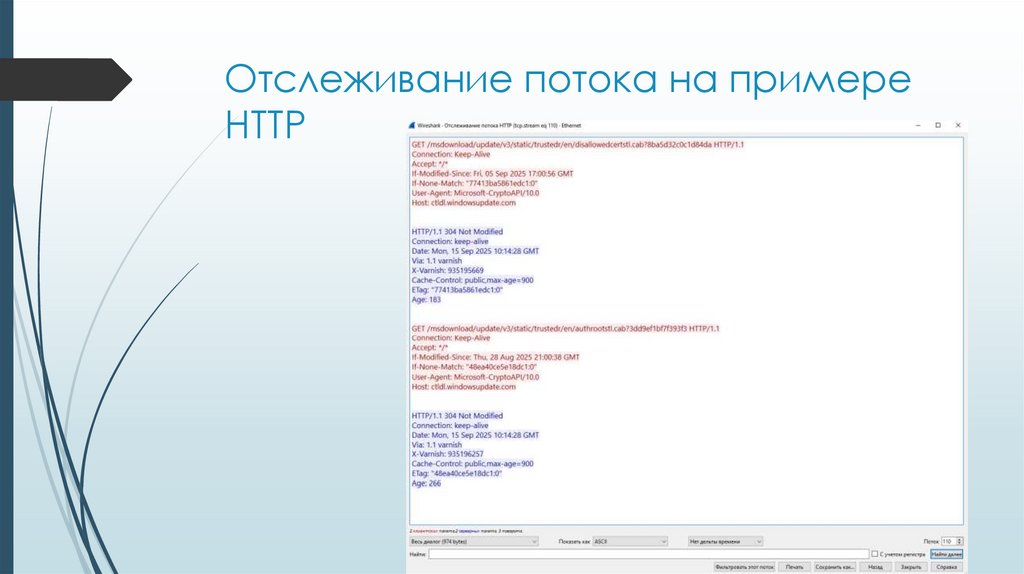

Отслеживание потока на примереHTTP

16.

Отслеживание на примере Telnet(что должно быть в отчете)

17.

ОтчётностьОтчёт должен быть выполнен в MS Word/OpenOffice

Writer/LibreOffice (файл формата .docx, .pdf);

В отчёте в каждом задании обязательно должны быть

скриншоты сетевого анализатора;

К скриншотам требуются пояснения, комментарии

(что на них изображено, какой вывод можно сделать

из этой информации и прочее…)

Программное обеспечение

Программное обеспечение